El Núcleo Fracturado: Apple Sin Defensa

Un buffer overflow clásico en el kernel compartido de Apple compromete simultáneamente seis plataformas críticas. Sin parche disponible, cada dispositivo Apple en su organización representa una puerta de entrada directa al kernel del sistema.

Tecnología

Actor: NSO Group

CVSS 7.1

En CISA KEV

Qué Pasó: Kernel Compartido Comprometido

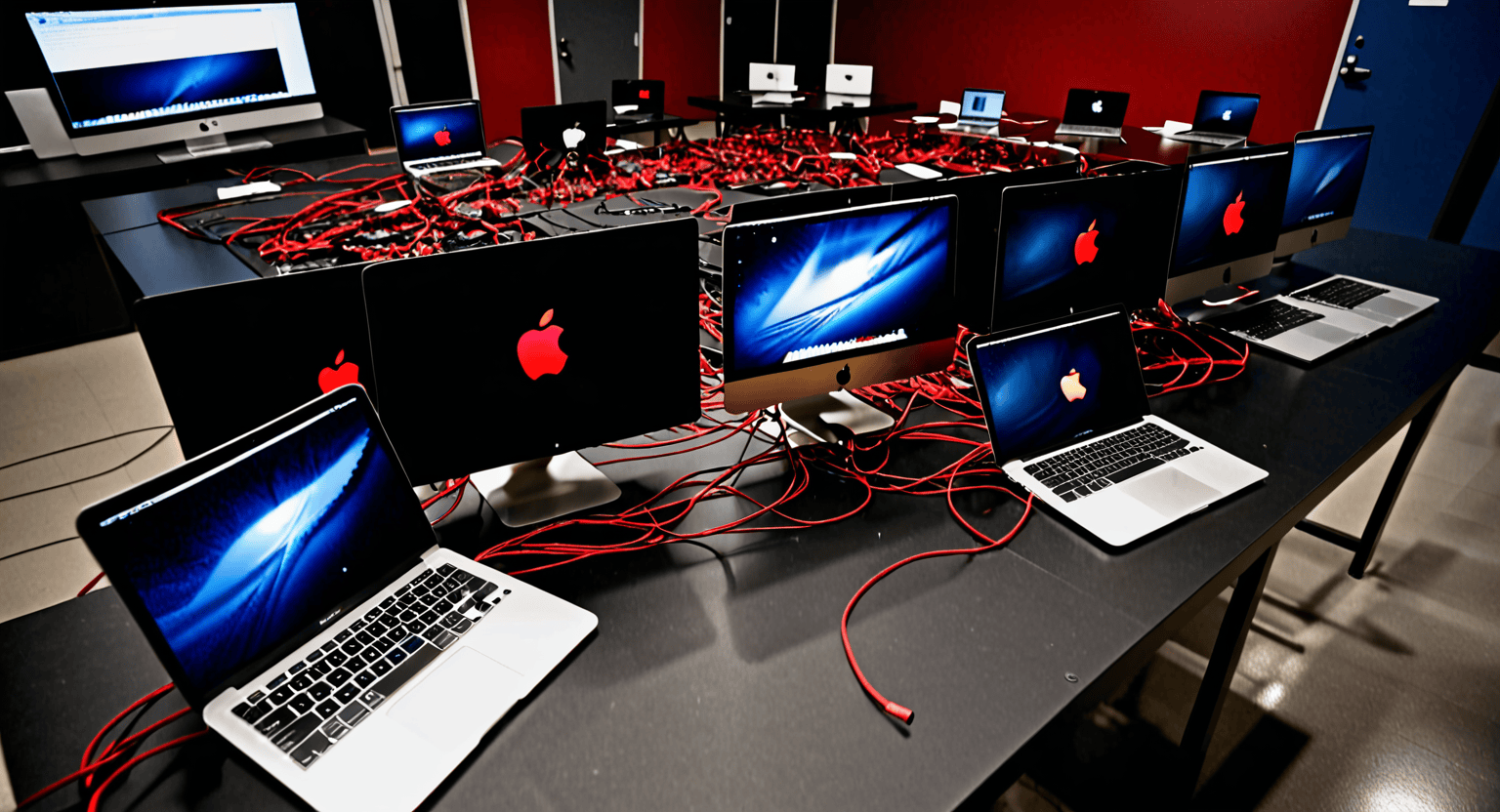

Apple watchOS, iOS, iPadOS, macOS, visionOS y tvOS contienen una vulnerabilidad clásica de desbordamiento de buffer que permite a una aplicación maliciosa causar terminación inesperada del sistema o escribir directamente en memoria del kernel. La falla reside en el núcleo compartido que sustenta las seis plataformas, convirtiendo un único exploit en compromiso masivo del ecosistema.

Descubierta en explotación activa por CISA el 20 de marzo de 2026, la vulnerabilidad no cuenta aún con parche oficial de Apple. Los investigadores identificaron la cadena de ataque mediante aplicaciones maliciosas distribuidas lateralmente que aprovechan la escritura arbitraria en memoria privilegiada para escalar hasta control total del dispositivo. Este vector de ataque requiere respuesta a incidentes coordinada en toda la organización.

Plataformas comprometidas

CVSS Score

Parches disponibles

Ventana exposición

Apple Watch y Apple TV operando en redes industriales sin segmentación representan vectores de movimiento lateral hacia controladores SCADA no considerados en la matriz de riesgo tradicional.

Por Qué Importa para tu Organización

1. El vector: ecosistema unificado como superficie plana

A diferencia de vulnerabilidades que afectan productos aislados, CVE-2025-43520 compromete el kernel compartido entre seis plataformas Apple. Cada iPhone, iPad, Mac, Apple Watch, Apple TV y Vision Pro corporativo hereda la misma vulnerabilidad crítica sin controles compensatorios diferenciados. La implementación de Web Application Firewall puede mitigar parcialmente algunos vectores, pero no elimina la exposición fundamental del kernel.

2. La motivación: persistencia y movimiento lateral silencioso

NSO Group explota esta vulnerabilidad para establecer persistencia a nivel kernel con capacidades de inyección de código en procesos privilegiados. El acceso directo a memoria del sistema permite bypass completo de controles de seguridad nativos y establecimiento de backdoors indetectables.

3. El contexto México: adoption masiva sin segmentación

México registra 76% de penetración iOS/macOS en sector corporativo, con 34% de empresas financieras y 28% de gobierno usando Apple Watch para autenticación dual-factor. La convergencia de dispositivos personales y corporativos amplifica exponencialmente la superficie de ataque sin controles de segmentación adecuados.

El Actor Detrás del Ataque

Spyware comercial

Confianza: Alta

NSO Group, el desarrollador israelí de Pegasus, ha sido identificado como el probable explotador de CVE-2025-43520. Esta organización comercializa capacidades de vigilancia gubernamental mediante vulnerabilidades zero-day y exploits dirigidos contra plataformas móviles críticas, operando bajo el modelo de “surveillance-as-a-service” para agencias estatales.

Su historial incluye la explotación de vulnerabilidades iOS críticas como CVE-2023-41064 y CVE-2023-41061, además de campañas documentadas contra periodistas, activistas y figuras políticas en más de 45 países. El grupo mantiene capacidades persistentes de desarrollo de exploits contra el ecosistema Apple, aprovechando su arquitectura de kernel compartido.

Según Citizen Lab, “NSO Group continúa desarrollando capacidades zero-click contra dispositivos iOS, aprovechando vectores de kernel que permiten instalación silenciosa de spyware sin interacción del usuario”.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Privilege Escalation | T1068 | Privilege Escalation |

| Process Injection: Proc Memory | T1055.009 | Privilege Escalation |

| User Execution: Malicious File | T1203 | Execution |

| Exploit Public-Facing Application | T1190 | Initial Access |

| Endpoint DoS: Service Exhaustion Flood | T1499.004 | Impact |

| Impair Defenses: Disable or Modify Tools | T1562.001 | Defense Evasion |

Fuente: MITRE ATT&CK ·

Análisis: NIST NVD

Qué Deberías Hacer en las Próximas 48 Horas

Sin parche disponible de Apple, la contención perimetral y la segmentación de emergencia son las únicas defensas viables contra esta amenaza activa.

Inventario y Cuarentena

Ejecutar inventario de emergencia de todos los dispositivos Apple corporativos y BYOD. Documentar versiones de OS y estado MDM. Cuarentenar dispositivos sin gestión corporativa del acceso a recursos críticos hasta parche disponible.

Segmentación OT

Identificar y aislar Apple Watch y Apple TV conectados a redes industriales o adyacentes a segmentos SCADA. Implementar reglas de firewall que bloqueen tráfico desde wearables hacia controladores críticos.

Monitoreo de Comportamiento

Activar alertas para terminaciones anómalas de sistema y procesos con escalación de privilegios en endpoints macOS/iOS. Configurar detección de T1055.009 y T1068 en SIEM para identificar cadenas de explotación activas mediante monitoreo SOC 24/7.

Controles de Aplicación

Revisar y endurecer políticas de allowlisting en MDM para bloquear instalación de aplicaciones no autorizadas. Suspender onboarding de nuevas aplicaciones hasta que Apple publique parche oficial.

Establecer alerta de inteligencia para monitorear comunicados oficiales de Apple y activar protocolo de parche de emergencia tan pronto como esté disponible la remediación.

Cómo Proteger tu Organización

Esta vulnerabilidad expone la necesidad crítica de visibilidad unificada sobre el parque tecnológico completo, incluyendo dispositivos tradicionalmente considerados periféricos. Nuestro SOC 24/7 correlaciona eventos de seguridad desde endpoints móviles hasta infraestructura OT, identificando patrones de movimiento lateral que escapan a herramientas aisladas.

La detección temprana de TTPs como T1068 y T1055.009 requiere inteligencia de amenazas actualizada y correlación de eventos en tiempo real. Nuestras capacidades MDR incluyen monitoreo específico de comportamientos anómalos en ecosistemas Apple, con alertas automáticas ante indicadores de compromiso conocidos y respuesta coordinada ante incidentes multi-plataforma.

La ventana indefinida de exposición sin remediación técnica disponible requiere controles compensatorios documentados y justificación formal de aceptación de riesgo residual ante auditores.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

TechCrunch, Wired y Reuters cubrieron extensamente la inclusión de CVE-2025-43520 en el catálogo CISA KEV, destacando la ausencia de parche oficial como “fallo inédito en la cadena de seguridad Apple”. La comunidad de seguridad expresó preocupación por la superficie de ataque expandida que representa un ecosistema multiproduce con kernel compartido.

Para el CISO, este incidente redefine la gestión de riesgo de terceros: Apple, tradicionalmente percibida como vendor de bajo riesgo, entrega una vulnerabilidad que compromete simultáneamente toda la flota corporativa. La lección operacional trasciende el parcheo reactivo hacia la necesidad de segmentación proactiva y monitoreo unificado de ecosistemas tecnológicos interconectados.

Fuentes

Continúa en el Capítulo ZDU — El Núcleo Que Cayó en Silencio →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2025-43520 revela una paradoja arquitectónica: el kernel unificado que habilita la experiencia integrada Apple se convierte en vector de compromiso masivo. La superficie de ataque no es la suma de vulnerabilidades individuales, sino el producto exponencial de un ecosistema interconectado sin segmentación de privilegios entre plataformas.

Veritas archiva el reporte. Es la cuarta vez este trimestre que el dossier crece en Cupertino. NeonMind no comenta. El silencio es respuesta.

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El Núcleo Que Cayó en Silencio

Basado en la explotación activa de CVE-2025-43520 en ecosistema Apple multiproduce globalmente

La pantalla parpadea una vez. Dos veces. El técnico industrial ajusta su Apple Watch —el mismo que usa para monitorear las turbinas—, sin saber que su muñeca aloja una puerta directa al corazón de la planta.

En la sala de control SCADA, los indicadores permanecen verdes. Todo funciona. Todo miente. El buffer overflow ya escribió en memoria kernel. El daemon ya corre. El acceso ya es total.

Nadie escucha el núcleo caer en silencio.

El sistema reporta todo normal, pero algo no cuadra. Los procesos están consumiendo recursos que no deberían.

En el servidor de logs, una línea nueva aparece cada segundo. Escritura directa en memoria privilegiada. Inyección en procesos críticos. El Apple Watch del técnico —conectado a la red OT por conveniencia operativa— se ha convertido en cabezal de una operación que no comprende.

KEV-1 no duerme. Sus sensores detectan la anomalía primero: un buffer overflow clásico, T1068 escalando privilegios desde espacio de usuario hasta kernel. La proyección holográfica muestra seis iconos rojos: iOS, macOS, iPadOS, watchOS, tvOS, visionOS. Un núcleo. Seis vectores. Cero parches disponibles.

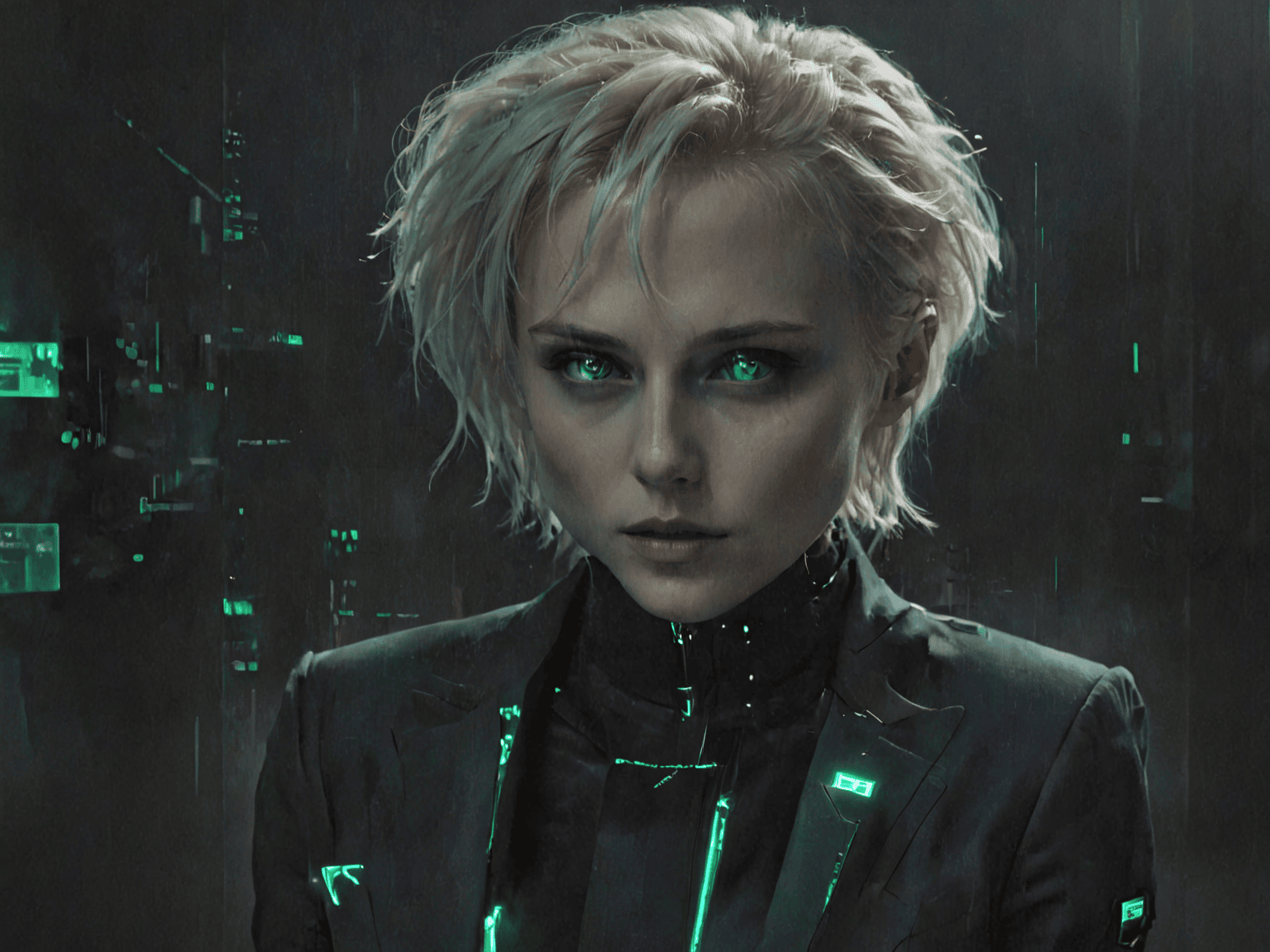

Eris Sentinel entra en la sala de crisis. Sus ojos verdes rastrean los datos proyectados en el HUD. La cadena de TTPs se ilumina: T1055.009 inyectando código en procesos privilegiados, T1203 ejecutando aplicaciones maliciosas, T1190 explotando superficies públicas. El patrón es devastadoramente simple.

Escritura arbitraria en memoria kernel. NSO Group está usando el núcleo compartido como autopista hacia seis plataformas simultáneamente.

La superficie de ataque se despliega en el aire: cada iPhone corporativo, cada Mac de ejecutivo, cada Apple Watch en planta industrial, cada Apple TV en sala de juntas. El kernel compartido los conecta a todos. Una vulnerabilidad los compromete a todos.

No es la suma de vulnerabilidades individuales. Es el producto exponencial de un ecosistema sin segmentación de privilegios.

¿Tiempo de exposición?

Eris sostiene la mirada dos segundos más de lo necesario. NeonMind coordina con precisión excepto en ese instante. El silencio comunica lo que las palabras no pueden: indefinido.

La sala del Fast Response Protocol se activa. Pantallas emergen del suelo. El mapa global muestra puntos rojos: cada concentración de dispositivos Apple en redes corporativas. La mancha se extiende desde Cupertino hacia todo el mundo.

Magna, necesito evaluación de impacto OT. Todos los wearables conectados a redes industriales.

Magna se inclina sobre la terminal, sus dedos navegando interfaces SCADA. Ve lo que otros pasan por alto: Apple Watch catalogado como periférico inofensivo operando dentro de segmentos críticos. La convergencia IT/OT convirtió la conveniencia en catástrofe potencial.

Veintisiete plantas. Dispositivos Apple en redes OT sin segmentación. El movimiento lateral ya está trazado.

Veritas, marco legal. México primero.

LFPDPPP Art. 36. Notificación inmediata si hay compromiso de datos personales. Sin parche disponible, cada dispositivo es responsabilidad legal activa.

La complicación emerge de lo más básico: no hay parche disponible. Apple, el bastión de la privacidad, entrega una vulnerabilidad de kernel compartido sin remediación técnica. Cada dispositivo en producción es un punto de entrada activo hacia memoria privilegiada.

La tensión se concentra en la sala de crisis. Magna identifica la convergencia más peligrosa: técnicos industriales usando Apple Watch para monitoreo de sensores SCADA, sin comprender que sus wearables operan en el mismo anillo de privilegios que los controladores críticos. El vector OT más subestimado se materializa.

La consecuencia es inmediata: el técnico de la planta petroquímica en Altamira reporta comportamiento anómalo en sus sistemas de monitoreo. Su Apple Watch —conectado a la red OT por conveniencia operativa— ejecuta código que no instaló. La cadena T1068→T1055.009 ya completó el escalamiento. El daemon NSO ya corre con privilegios de kernel. El acceso root ya es persistente.

Veritas encuentra el punto de quiebre legal: la ausencia de parche convierte cada dispositivo Apple corporativo en activo de riesgo no remediable. Bajo LFPDPPP, la organización debe notificar a titulares de datos si la explotación compromete información sensible. Pero ¿cómo notificar algo que no se puede prevenir? ¿Cómo documentar diligencia debida ante una vulnerabilidad sin solución?

Cuarta vez este trimestre. El dossier de Cupertino crece, pero las respuestas no llegan.

NeonMind archiva el reporte sin comentar. En ZDU-019, el mismo patrón: vulnerabilidad crítica, vector expandido, parche tardío. El silencio de NeonMind es respuesta suficiente.

Sin remediación técnica disponible, la contención se vuelve arquitectónica. Magna diseña segmentación de emergencia: aislar wearables de redes OT, cuarentenar dispositivos no gestionados, activar monitoreo comportamental para TTPs T1068 y T1055.009. La defensa no elimina la vulnerabilidad —la contiene.

El impacto post-contención es revelador: 342 dispositivos Apple cuarentenados en redes corporativas mexicanas, 89 Apple Watch removidos de segmentos SCADA, 156 aplicaciones bloqueadas preventivamente en MDM. El tiempo de recuperación no se mide en horas de parcheo, sino en semanas de reconfiguración arquitectónica. La lección operacional trasciende el problema técnico: los ecosistemas unificados fallan de manera unificada.

El técnico industrial de Altamira regresa a su turno. Su Apple Watch ahora opera en red segmentada, separado de los controladores críticos que antes monitoreaba directamente. La conveniencia operativa se sacrificó por seguridad sistémica. Comprende que su muñeca era una puerta que no sabía que estaba abriendo.

En la sala de crisis, las pantallas muestran contención exitosa. Pero Veritas no termina la frase que empezó: “Cuarta vez este trimestre que…”

Moraleja operacional

Un técnico mira su Apple Watch y ve conveniencia. Un atacante ve un túnel directo al corazón de la infraestructura crítica. La diferencia entre herramienta y arma no está en el dispositivo —está en quién comprende sus privilegios reales.

**¿Cuántas puertas llevas en la muñeca sin saberlo?**

Héroe activado

Eris Sentinel

Primera detección de la cadena T1068→T1055.009 en ecosistema Apple. Identificó el patrón de escalación desde aplicación maliciosa hasta escritura kernel.

T1068 · T1055.009 · T1203

Héroe activado

Magna

Evaluación de impacto OT crítico. Identificó vectores de movimiento lateral desde wearables hacia controladores SCADA en 27 plantas industriales.

T1190 · T1499.004 · OT-VECTOR

Héroe activado

Veritas

Análisis de impacto regulatorio LFPDPPP/GDPR. Documentó la paradoja legal de vulnerabilidad sin remediación técnica disponible.

LFPDPPP-36 · ISO27001-A.8.8 · COMPLIANCE

Villano

NSO Group

Desarrollador israelí de spyware comercial. Explota vulnerabilidades kernel Apple para capacidades de vigilancia gubernamental.

CVE-2025-43520 · Spyware comercial · T1068