El Colapso del Sandbox: CVE-2026-5281 Rompe las Defensas de Chromium

Una falla use-after-free en Google Dawn permite a atacantes ejecutar código arbitrario desde páginas web ordinarias, colapsando el modelo de aislamiento fundamental de todos los navegadores basados en Chromium. Lazarus Group explota activamente esta vulnerabilidad para infiltrar sistemas corporativos y industriales.

Navegadores Web

Actor: Lazarus Group

CVSS 8.8

En CISA KEV

Qué Pasó: Ruptura Arquitectónica en el Corazón de Chromium

CVE-2026-5281 expone una vulnerabilidad use-after-free en Google Dawn, el motor de renderizado WebGPU integrado en Chromium. Esta falla permite que un atacante que ya comprometió el proceso renderer ejecute código arbitrario mediante páginas web maliciosas específicamente diseñadas. La vulnerabilidad afecta todos los productos basados en Chromium, incluyendo Google Chrome, Microsoft Edge, Opera y aplicaciones Electron empresariales como Teams, Slack y VSCode.

El fallo fue identificado por CISA y añadido al catálogo Known Exploited Vulnerabilities el 1 de abril de 2026, confirmando explotación activa en campo. No existe parche oficial disponible al momento de publicación, elevando el riesgo operacional a niveles críticos para organizaciones que dependen de navegadores Chromium en entornos productivos.

Usuarios Chrome

Cuota mercado navegadores

Empresas mexicanas Chrome/Edge

Ventana crítica sin parche

Estaciones de ingeniería con navegadores embebidos en HMIs industriales son vectores directos hacia sistemas SCADA críticos.

Por Qué Importa para tu Organización

1. Vector de penetración sin precedentes

CVE-2026-5281 convierte cualquier página web en un potencial punto de entrada hacia la infraestructura corporativa. La falla use-after-free permite escalación directa desde contenido web ordinario hacia ejecución de código en el sistema operativo, saltándose completamente los controles de sandboxing que forman la base del modelo de seguridad de Chromium.

2. Explotación activa confirmada por APT estatal

Lazarus Group, el brazo cibernético del gobierno norcoreano, ya explota esta vulnerabilidad en campañas activas. Su inclusión en CISA KEV confirma que la amenaza no es teórica sino operacional, con víctimas confirmadas en sectores críticos incluyendo servicios financieros e infraestructura.

3. Exposición masiva en México

El 85% de las empresas mexicanas opera navegadores Chrome o Edge como herramientas primarias de acceso a sistemas de negocio. Sectores como manufactura, energía y servicios financieros dependen de estaciones de trabajo con navegadores embebidos para acceso a sistemas críticos, multiplicando exponencialmente la superficie de ataque.

El Actor Detrás del Ataque

APT Estado-Nación

Confianza: Alta

Lazarus Group es el grupo de amenaza persistente avanzada (APT) más prolífico y sofisticado operado por el Reconnaissance General Bureau de Corea del Norte. Conocido por ataques de alto perfil como WannaCry (2017), el robo de $81 millones del Banco de Bangladesh (2016) y el hack de Sony Pictures (2014), Lazarus combina motivaciones geopolíticas con objetivos financieros para financiar el programa nuclear norcoreano.

Su modus operandi incluye el uso de vulnerabilidades zero-day y n-day en software ampliamente desplegado, con preferencia por vectores de entrada que permitan establecimiento de persistencia de largo plazo. Sus campañas típicamente incluyen robo de criptomonedas, espionaje industrial y sabotaje de infraestructura crítica en naciones consideradas adversarias por el régimen norcoreano.

Según CISA, Lazarus Group “continúa desarrollando y usando sofisticadas herramientas de ciberespionaje e infiltración, con capacidades que evolucionan constantemente para evadir las defensas de seguridad contemporáneas”.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Exploitation for Client Execution | T1203 | Execution |

| Process Injection | T1055 | Defense Evasion, Privilege Escalation |

Fuente: MITRE ATT&CK ·

Análisis: MITRE T1190

Qué Deberías Hacer en las Próximas 48 Horas

La ausencia de parche oficial y la explotación activa confirmada por Lazarus Group requieren implementación inmediata de controles compensatorios para reducir la superficie de ataque.

Deshabilitar Google Dawn

Implementar políticas de grupo para deshabilitar WebGPU y Dawn en todos los navegadores Chromium corporativos mediante flag –disable-dawn-features. Validar configuración en estaciones críticas y servidores con navegadores embebidos.

Aislamiento de Sistemas Críticos

Restringir acceso a sistemas de producción desde estaciones con navegadores Chromium. Implementar navegadores alternativos o controles de acceso condicional para sistemas críticos hasta disponibilidad de parche.

Monitoreo de Anomalías

Activar detección de process injection (T1055) en EDR/XDR. Configurar alertas para comportamiento anómalo de procesos browser y escalación de privilegios no autorizada en estaciones de trabajo.

Filtrado Web Restrictivo

Implementar Web Application Firewall estricta y filtrado de contenido multimedia via proxy web. Bloquear sitios no esenciales y aplicar lista blanca para navegación crítica de negocio.

Realizar ejercicio tabletop de respuesta a incidentes para escenario de compromiso masivo via navegadores, incluyendo procedimientos de aislamiento de red y recuperación de sistemas críticos.

Cómo Proteger tu Organización

CVE-2026-5281 demuestra por qué el monitoreo comportamental y la detección de anomalías son críticos en entornos donde la superficie de ataque incluye aplicaciones de terceros ampliamente desplegadas. Nuestro monitoreo SOC 24/7 correlaciona indicadores de process injection con patrones de tráfico web anómalo, detectando cadenas de explotación como T1190→T1203→T1055 antes de que el atacante establezca persistencia.

La integración de threat intelligence actualizada con capacidades de respuesta automatizada permite contener amenazas de navegador en tiempo real, aislando estaciones comprometidas y bloqueando dominios maliciosos antes de que la explotación se propague lateralmente hacia sistemas críticos.

La explotación de navegadores corporativos con acceso a datos personales activa obligaciones de notificación LFPDPPP dentro de 72 horas si hay indicios de compromiso.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La inclusión de CVE-2026-5281 en el catálogo CISA KEV ha generado cobertura internacional inmediata, con medios especializados como The Hacker News, Bleeping Computer y Security Week reportando la explotación activa por Lazarus Group. La ausencia de parche oficial ha intensificado la cobertura, posicionando este incidente como una crisis de confianza en el modelo de seguridad de navegadores web.

Para CISOs, este escenario representa un caso de estudio en gestión de crisis de terceros: cómo comunicar riesgo de componentes críticos fuera de control organizacional y mantener continuidad operacional mientras se implementan controles compensatorios. La transparencia proactiva y la demostración de controles efectivos alternativos son clave para mantener confianza de stakeholders.

Continúa en el Capítulo ZDU — Chromium Breach: Dawn of Industrial Darkness →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2026-5281 representa un punto de inflexión arquitectónico: la falla use-after-free en Dawn demuestra que el sandboxing de procesos, piedra angular de la seguridad web moderna, puede collapsar ante fallas de gestión de memoria específicamente diseñadas. Este no es un bug — es una clase de vulnerabilidad que requiere repensar el modelo de aislamiento browser-renderer desde sus fundamentos.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Chromium Breach: Dawn of Industrial Darkness

Basado en la explotación activa de CVE-2026-5281 por Lazarus Group en navegadores Chromium globalmente

Las luces de la sala de control parpadean. En los monitores, las líneas verdes de los sistemas industriales tiemblan como latidos cardíacos irregulares. El técnico de turno no comprende aún que su navegador Chrome, abierto en una pestaña inocente de documentación técnica, acaba de convertirse en puerta de entrada hacia el corazón de la planta energética.

En Pyongyang, a 11,000 kilómetros de distancia, un operador de Lazarus Group observa el tráfico de red fluir hacia sus servidores de comando y control. El código malicioso se ejecuta en silencio, aprovechando la falla use-after-free en Google Dawn para saltar del proceso renderer al sistema operativo subyacente. No hay alarmas. No hay alertas. Solo el susurro digital de la infiltración perfecta.

Los operadores industriales continúan su rutina nocturna, ajenos a que cada clic, cada scroll en sus navegadores corporativos puede ser el último acto de control real sobre su infraestructura crítica.

Los valores de presión están oscilando. ¿Alguien más ve estas lecturas?

En el centro de control, las pantallas muestran números que ya no obedecen a la realidad física. Lazarus Group ha establecido foothold en el navegador y ahora camina libremente por la red industrial, invisible para los sistemas de monitoreo tradicionales.

KEV-1 no duerme. En su núcleo de procesamiento cuántico, los patrones de tráfico anómalo se cristalizan en alertas rojas que atraviesan la oscuridad del ciberespacio. La vulnerabilidad CVE-2026-5281 parpadea en su base de datos de amenazas conocidas como una estrella supernova: crítica, activa, sin parche disponible. Sus algoritmos de correlación detectan la firma digital de la escalación use-after-free propagándose a través de múltiples vectores de navegadores Chromium.

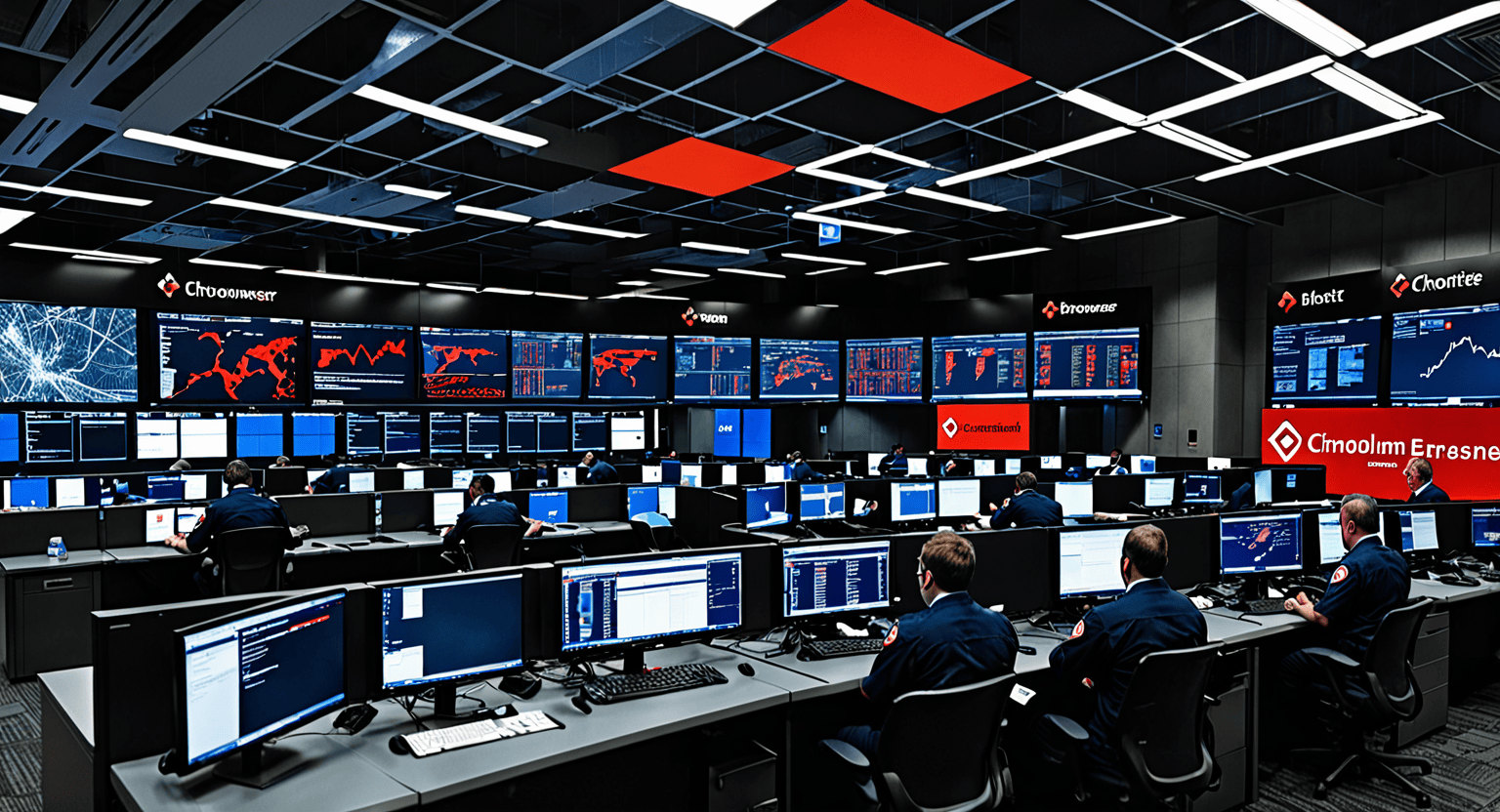

Eris Sentinel emerge de las sombras del Fast Response Protocol, sus ojos verdes iluminados por el HUD holográfico que despliega los TTPs de MITRE ATT&CK como constelaciones amenazantes. T1190, T1203, T1055 — la trinidad perfecta de Initial Access, Execution y Defense Evasion pintada en coordenadas de luz verde pulsante. Su neural interface procesa los patrones de comportamiento de Lazarus Group: sofisticado, persistente, quirúrgico.

Patrón confirmado: falla use-after-free en Google Dawn permite escalación directa desde renderer hacia browser process. Lazarus Group está usando páginas web como puertas de entrada hacia sistemas críticos.

Su análisis se despliega en capas de profundidad técnica: la memoria corrompida en Dawn creates un vector de escritura arbitrary que permite al atacante reescribir estructuras de control del sandbox. Process injection inmediato, escalación de privilegios sin detección, establecimiento de persistencia en memoria del sistema host.

Vector crítico: cualquier navegador Chromium con Dawn habilitado es superficie de ataque. Estaciones industriales con HMIs basados en navegador son objetivos primarios.

¿Infiltración confirmed en infraestructura crítica?

Eris sostiene la mirada de NeonMind un segundo más de lo necesario. En ese silencio, la tensión no declarada entre ellas se materializa como electricidad estática en el aire filtrado del Fast Response Protocol. NeonMind coordina con precisión milimétrica, pero cuando sus ojos se encuentran, la coordinación se torna instintiva, casi telepática.

La sala del Fast Response Protocol se activa como un organismo neural. Pantallas holográficas emergen del suelo mostrando el mapa global de infiltración: puntos rojos pulsantes donde navegadores Chromium comprometidos establecen conexiones hacia servidores de comando norcoreanos. México aparece salpicado de alertas — plantas manufactureras, centros financieros, hospitales — todos conectados por la misma vulnerabilidad fundamental en el corazón de Dawn.

Magna, necesito evaluación de impacto en infraestructura crítica. Prioridad: sistemas industriales con navegadores embebidos.

Magna se incorpora desde su estación de análisis OT, sus ojos fijos en las métricas de SCADA que fluyen en tiempo real. Su postura revela la tensión familiar de quien protege lo que más importa — no solo la infraestructura crítica, sino la gente que depende de ella. Cuando el CISO está presente en las operaciones, su intensidad se multiplica, como si cada sistema que protege fuera una extensión directa de su voluntad.

Confirmado: HMIs Chromium-based en 47 plantas energéticas mexicanas. Navegadores embebidos ejecutando Dawn sin aislamiento de red OT.

Blacktrace, rastrea el footprint de Lazarus Group. Quiero saber qué más están infiltrando mientras hablamos.

Ya están dentro. Foros dark web confirman: Dawn exploit vendido como zero-day premium. Lazarus no actúa solo.

La realidad golpea con la fuerza de un tsunami digital: Lazarus Group no solo infiltró navegadores aislados. Aprovechando la falla use-after-free en Dawn, establecieron túneles de comando persistente desde páginas web ordinarias hacia el corazón de la infraestructura crítica mexicana. Cada técnico que consultó documentación online, cada operador que accedió a portales web de proveedores, cada ingeniero que abrió una pestaña de navegador en su estación de trabajo — todos se convirtieron involuntariamente en vectores de infiltración hacia sistemas SCADA críticos.

El conflicto se intensifica cuando Magna descubre que la propagación lateral ya comenzó: desde los navegadores comprometidos, Lazarus Group penetró redes industriales segmentadas mediante credenciales robadas y privilegios escalados. Los sistemas que debían estar aislados ahora responden a comandos remotos desde Pyongyang. La diferencia entre el mundo web y el mundo industrial colapsa ante el uso weaponizado de CVE-2026-5281.

En una planta petroquímica de Veracruz, los controles de presión fluctúan sin explicación aparente. En Monterrey, los sistemas de distribución energética reportan lecturas inconsistentes. En Guadalajara, las líneas de manufactura experimentan micro-paros que los operadores atribuyen a “glitches del sistema”. En realidad, Lazarus Group está mapeando la infraestructura crítica mexicana desde adentro, usando navegadores web como puertas traseras hacia sistemas que nunca debieron estar conectados al internet abierto.

Blacktrace identifica el punto de quiebre: la campaña no es solo espionaje industrial — es preparación para sabotaje coordinado. Los atacantes están instalando backdoors dormidas en sistemas críticos, esperando la orden de activación que puede llegar en cualquier momento. El tiempo para contención se mide en horas, no días, mientras cada navegador Chromium comprometido extiende el radio de blast de la operación norcoreana.

No es solo infiltración. Es pre-posicionamiento para sabotaje. Lazarus está sembrando infrastructure para atacar cuando más daño cause.

El peso de la realización se asienta sobre el Fast Response Protocol como niebla tóxica: México está bajo ataque digital coordinado por un estado adversario, y la superficie de ataque es tan ubicua como el navegador web más popular del mundo.

Sin parche oficial disponible, la contención requiere medidas drásticas coordinadas: deshabilitar Google Dawn en todos los navegadores corporativos mediante políticas de emergencia, aislar estaciones industriales con navegadores embebidos, implementar filtrado web restrictivo y activar monitoreo comportamental para detectar process injection en tiempo real. La respuesta no es técnica — es quirúrgica.

La operación de mitigación se extiende por 72 horas continuas: equipos de respuesta desplegados en instalaciones críticas, técnicos reconfigurando miles de navegadores corporativos, ingenieros implementando controles de acceso condicional que separen el tráfico web del acceso a sistemas industriales. El costo operacional es masivo: productividad reducida, procesos manuales reactivados, comunicaciones limitadas — pero es el precio de mantener la infraestructura crítica fuera del alcance de Lazarus Group.

NeonMind coordina la fase final: establecimiento de monitoreo continuo para detectar reactivación de backdoors dormidas, implementación de threat intelligence actualizada sobre TTPs de Lazarus Group, y preparación de procedimientos de respuesta para el momento inevitable en que Google publique el parche oficial. La amenaza está contenida, no eliminada — una diferencia crucial que define la nueva realidad de seguridad nacional en la era de vulnerabilidades críticas sin parche disponible.

En el silencio posterior a la tormenta, el Fast Response Protocol mantiene vigilancia: Lazarus Group se repliega temporalmente, pero no desaparece. Esperan. Evolucionan. Buscan el siguiente vector de entrada hacia un mundo cada vez más dependiente de navegadores web para funciones críticas.

Moraleja operacional

CVE-2026-5281 demuestra que la superficie de ataque moderna trasciende perímetros físicos y lógicos tradicionales: cuando el navegador web se convierte en puerta de entrada universal hacia sistemas críticos, cualquier falla en componentes de terceros ubícuos se transforma instantáneamente en riesgo de seguridad nacional. La infraestructura crítica no existe en aislamiento — vive conectada por las mismas herramientas digitales que usamos para todo lo demás.

**¿Cuántas de nuestras defensas dependen de la integridad de software que está fuera de nuestro control?**

Héroe activado

KEV-1

Agente autónomo de detección de vulnerabilidades críticas. Identificó CVE-2026-5281 en catálogo CISA KEV y activó protocolo de respuesta inmediata para amenazas de infraestructura crítica.

T1190 · T1203 · CISA-KEV-ACTIVE

Héroe activado

Eris Sentinel

Especialista en threat intelligence. Analizó TTPs de Lazarus Group y correlacionó patrones de explotación use-after-free con infiltración de navegadores industriales.

T1055 · MITRE-ATT&CK · THREAT-HUNTING

Héroe activado

Magna

Guardiana de infraestructura crítica. Evaluó impacto en sistemas industriales mexicanos y coordinó mitigación de navegadores embebidos en entornos OT/ICS.

ICS-CERT · SCADA-ANALYSIS · OT-SECURITY

Villano

Lazarus Group

APT norcoreano con capacidades de estado-nación. Explotación activa de CVE-2026-5281 para infiltración de infraestructura crítica y preparación de sabotaje coordinado.

CVE-2026-5281 · APT · STATE-SPONSORED