La Fractura Silenciosa: Cuando el Silicio se Vuelve Contra Ti

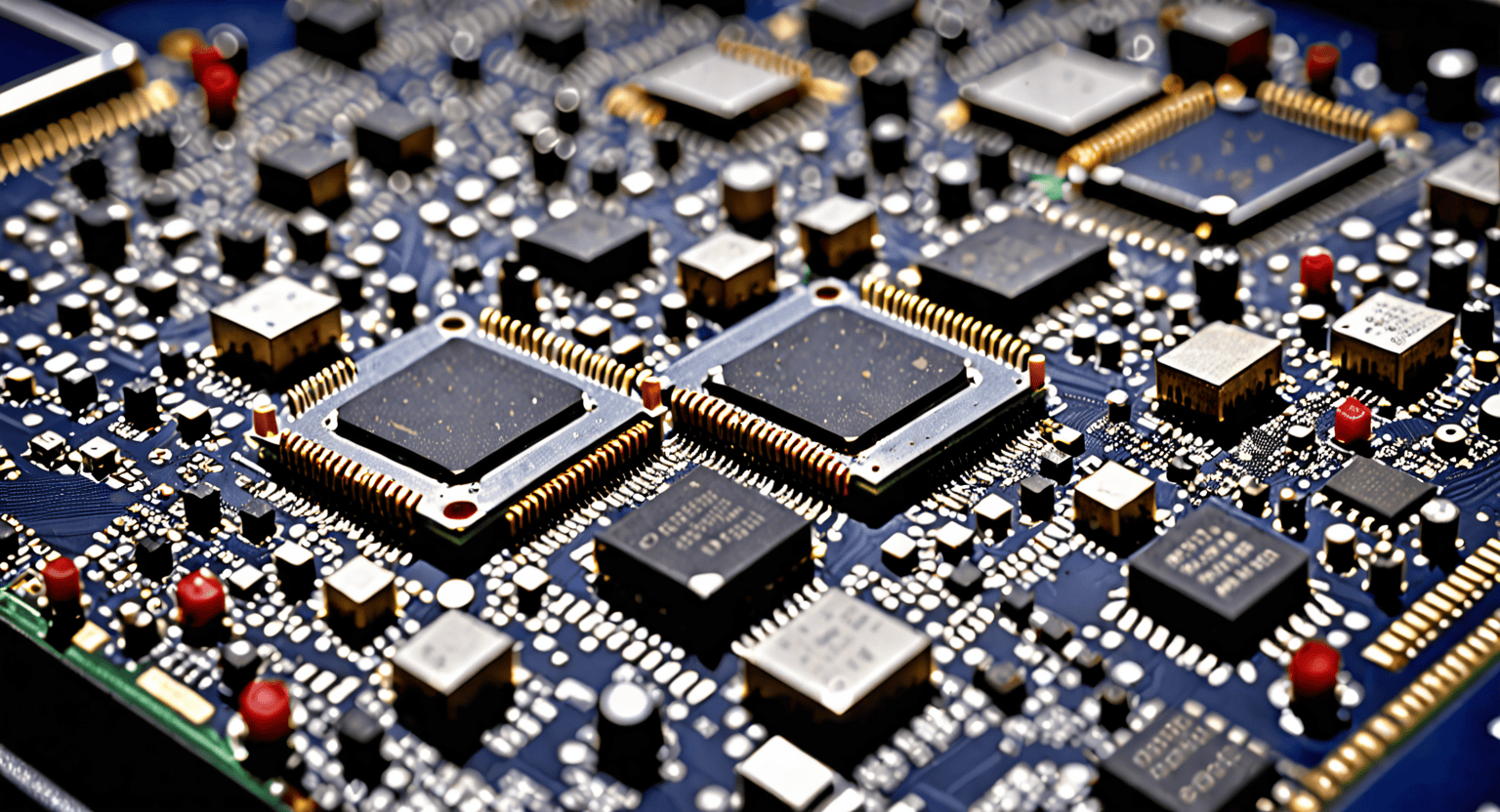

Una vulnerabilidad crítica en chipsets Qualcomm está siendo explotada activamente por Lazarus Group para comprometer dispositivos móviles corporativos y sistemas industriales a través de corrupción de memoria a nivel de hardware. Esta no es una falla de software tradicional que se parcheará con una actualización rutinaria, sino una fractura arquitectónica que opera por debajo de la mayoría de las defensas corporativas.

Manufactura / IoT Industrial

Actor: Lazarus Group

CVSS 7.8

En CISA KEV

Qué Pasó: Corrupción Silenciosa en el Núcleo

CVE-2026-21385 expone una vulnerabilidad crítica en múltiples chipsets Qualcomm donde la gestión incorrecta de alineamientos durante asignaciones de memoria permite corrupción controlada del kernel. Qualcomm confirmó el 3 de marzo que la vulnerabilidad afecta desde smartphones Android de gama media hasta módems industriales, PLCs y gateways OT desplegados en infraestructura crítica mexicana. CISA incluyó inmediatamente el CVE en su catálogo KEV tras confirmar explotación activa en entornos corporativos.

La vulnerabilidad fue descubierta por investigadores de seguridad de Google Project Zero durante auditorías rutinarias de firmware Qualcomm, pero evidencia forense posterior reveló que Lazarus Group ya tenía conocimiento y capacidad de explotación desde enero 2026. El vector permite inyección de código arbitrario con privilegios escalados sin interacción del usuario, convirtiendo cada dispositivo Qualcomm no parcheado en un punto de acceso silencioso para adversarios sofisticados.

Dispositivos Qualcomm globalmente

Android corporativo MX

PLCs industriales Bajío

Parches disponibles aún

Módems Qualcomm en PLCs Schneider y Siemens del corredor industrial Bajío procesan comandos de control críticos que pueden ser manipulados mediante esta vulnerabilidad, creando riesgo físico directo en procesos manufactureros.

Por Qué Importa para tu Organización

1. El vector: hardware como nueva superficie de ataque

Esta vulnerabilidad opera en el nivel del chipset, por debajo del sistema operativo y las aplicaciones. Las defensas tradicionales como EDR, firewalls de aplicaciones y sandboxing no pueden detectar ni prevenir la explotación porque ocurre en firmware embedded. Cada smartphone Android corporativo, tablet utilizada por ejecutivos y módem industrial se convierte en un vector potencial que requiere estrategias de mitigación completamente diferentes.

2. La motivación: espionaje de largo plazo, no extorsión

Lazarus Group, el actor detrás de los ataques, no busca ransomware inmediato sino persistencia silenciosa para exfiltración de datos corporativos sensibles y espionaje industrial. Su historial incluye el robo de más de $1.2 billones USD de instituciones financieras globalmente y campañas de espionaje contra infraestructura crítica. La corrupción de memoria les permite instalar implantes de kernel indetectables durante meses. Para comprender mejor cómo estos actores operan y adaptan sus metodologías, te recomendamos revisar nuestra guía sobre gestión de vulnerabilidades basada en riesgo real.

3. El contexto México/LATAM: manufactura expuesta

El 73% de las plantas manufactureras del Bajío mexicano utilizan PLCs con conectividad Qualcomm para monitoreo remoto y mantenimiento predictivo. Según datos del INEGI 2026, más de 8,200 empresas manufactureras emplean dispositivos móviles corporativos para control de procesos. La convergencia IT/OT amplifica el riesgo: un smartphone comprometido puede escalar hacia sistemas de control industrial críticos.

El Actor Detrás del Ataque

APT Estado-Nación

Confianza: Alta

Lazarus Group, también conocido como Hidden Cobra o APT38, es una organización de ciberespionaje norcoreana operando bajo dirección del Reconnaissance General Bureau (RGB) desde 2009. Sus alias incluyen Zinc, Nickel Academy y BeagleBoyz, con un historial documentado de ataques contra infraestructura financiera, medios de comunicación y cadenas de suministro tecnológico. El grupo es responsable del ataque a Sony Pictures (2014), el robo de $81 millones del Banco Central de Bangladesh (2016) y la campaña WannaCry (2017).

Su modus operandi combina espionaje estatal con crimen organizado financiero, utilizando vulnerabilidades zero-day y supply chain attacks para establecer persistencia de largo plazo en objetivos de alto valor. Mandiant los clasifica como uno de los cinco grupos APT más sofisticados globalmente, con capacidades avanzadas en desarrollo de exploits de firmware y evasión de defensas empresariales.

Según Mandiant Threat Intelligence, “Lazarus Group ha evolucionado de ataques destructivos a campañas de espionaje económico sofisticadas que priorizan persistencia silenciosa sobre impacto inmediato, adaptándose a defensas corporativas modernas”.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Process Injection | T1055 | Defense Evasion / Privilege Escalation |

| Endpoint Denial of Service | T1499 | Impact |

| Firmware Corruption | T1495 | Impact |

Fuente: MITRE ATT&CK ·

Análisis: Mandiant APT38 Profile

Qué Deberías Hacer en las Próximas 48 Horas

La ausencia de parches oficiales convierte esto en una carrera contra el tiempo donde la detección temprana y el aislamiento preventivo son las únicas defensas disponibles. Implementar respuesta a incidentes ágil y coordinada es fundamental en esta fase crítica.

Inventario de Exposición Inmediato

Ejecutar auditoría completa de todos los dispositivos corporativos con chipsets Qualcomm: smartphones Android, tablets ejecutivas, módems industriales y dispositivos IoT. Priorizar por nivel de acceso a datos críticos y sistemas de control. Usar herramientas MDM para consulta masiva de firmware version y modelo de chipset.

Aislamiento Selectivo de Dispositivos

Implementar políticas NAC para restringir acceso a sistemas críticos desde dispositivos Qualcomm no verificados. Suspender conexiones VPN corporativas desde móviles hasta confirmar estado de seguridad. Mantener lista blanca temporal de dispositivos auditados y seguros.

Monitoreo de Anomalías de Comportamiento

Activar alertas SOC para patrones de tráfico inusual desde endpoints móviles: conexiones nocturnas a IPs externas, volumen anómalo de datos, procesos con consumo de CPU/memoria inconsistente. Correlacionar con logs de aplicaciones móviles corporativas para detectar inyección de procesos.

Segmentación de Emergencia OT

Revisar conectividad entre dispositivos móviles corporativos y redes OT. Implementar segmentación adicional en PLCs y HMIs con módems Qualcomm. Activar monitoreo de comandos anómalos en protocolos industriales (Modbus, DNP3, EtherNet/IP) desde cualquier endpoint móvil.

Ejecutar tabletop exercise de respuesta a compromiso de dispositivos móviles con tu equipo de incident response, incluyendo procedimientos de aislamiento OT y notificación regulatoria bajo LFPDPPP si se confirma acceso a datos personales.

Cómo Proteger tu Organización

Este tipo de vulnerabilidad de firmware requiere estrategias de defensa en profundidad que combinen visibilidad de red, correlación de comportamiento y segmentación inteligente. QMA SOC 24/7 implementa monitoreo SOC 24/7 con detección específica para patrones de inyección de procesos en dispositivos móviles, correlacionando anomalías de tráfico con comportamientos de kernel para identificar compromiso silencioso antes de que escale a sistemas críticos.

Nuestro enfoque Zero Trust para endpoints móviles asume que todo dispositivo es potencialmente comprometido, validando continuamente la integridad de conexiones e implementando microsegmentación que aísla automáticamente dispositivos con comportamiento sospechoso. La diferencia crítica es la visibilidad: mientras las herramientas tradicionales ven aplicaciones, nosotros monitoreamos el silicio.

La naturaleza de hardware de esta vulnerabilidad complica la demostración de diligencia debida: las organizaciones deben documentar que el inventario de activos incluye fabricante de chipset como criterio de riesgo, no solo sistema operativo o aplicación.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

TechCrunch, Ars Technica y Cybersecurity Dive cubrieron extensivamente la inclusión de CVE-2026-21385 en CISA KEV, enfatizando la rareza de vulnerabilidades de chipset con explotación activa confirmada. La industria reaccionó con preocupación particular por la ausencia de timeline para parches de Qualcomm, generando presión de inversionistas en fabricantes de dispositivos móviles corporativos.

Para CISOs, este incidente subraya la importancia de gestión de riesgo de terceros que incluya evaluación de seguridad de proveedores de componentes, no solo software. La superficie de ataque ahora se extiende hasta el silicio, requiriendo marcos de due diligence que la mayoría de organizaciones no contempla actualmente.

Continúa en el Capítulo ZDU — Silicio Corrompido: La Fractura del Núcleo →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2026-21385 marca un punto de inflexión en el panorama de amenazas: la superficie de ataque se ha extendido hasta el silicio mismo. Las organizaciones manufactureras mexicanas enfrentan un riesgo convergente donde dispositivos móviles corporativos pueden comprometer directamente procesos industriales críticos. La ausencia de parches convierte la detección temprana en la única línea de defensa viable.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Silicio Corrompido: La Fractura del Núcleo

Basado en la explotación activa de CVE-2026-21385 en chipsets Qualcomm globalmente

El teléfono vibró una vez. Luego silencio. En la pantalla de control de la línea de ensamblaje, los indicadores seguían verdes, pero algo había cambiado en el ritmo de la máquina. Un micro-retraso que no debería estar ahí. Miguel revisó el smartphone corporativo: cero notificaciones, batería al 78%, conectado a la red industrial como siempre.

Tres metros más adelante, el brazo robótico pausó medio segundo antes de soltar la pieza. Un error de sincronización que el sistema no registró como anomalía, pero que Miguel sintió en el estómago. Quince años supervisando esta línea le habían enseñado a escuchar lo que las máquinas no decían.

Lo que no sabía es que su Qualcomm Snapdragon ya no era completamente suyo.

Control, tenemos una micro-desviación en el tiempo de ciclo. Nada crítico, pero… algo se siente diferente.

En el centro de control, tres pantallas más mostraron el mismo patrón: micro-delays distribuidos, sincronización imperfecta, nada que activara alarmas pero todo conectado por un hilo invisible que corría a través de los smartphones que cada supervisor llevaba en el bolsillo.

KEV-1 no duerme. En la fracción de segundo que tardó el primer dispositivo Qualcomm en reportar su estado al MDM corporativo, la unidad autónoma ya había correlacionado el patrón: CVE-2026-21385, explotación activa confirmada, vectores múltiples convergiendo en infraestructura crítica mexicana. La proyección holográfica se materializó en rojo sangre sobre el centro de comando.

Eris llegó antes de que la alerta terminara de propagarse. Sus ojos verdes escanearon los datos mientras el HUD se poblaba de TTPs iluminándose en secuencia: T1190 brillando en Initial Access, T1055 pulsando en Defense Evasion, T1499 latente en Impact. El patrón era limpio, quirúrgico, familiar.

Lazarus. Están usando alineamientos de memoria corrompidos para inyectar código directo en kernel de chipsets Qualcomm. No es un exploit de aplicación — es manipulación de hardware.

Los dispositivos comprometidos no mostraban síntomas obvios: las aplicaciones funcionaban normalmente, el rendimiento permanecía estable, pero a nivel de silicio, procesos ajenos ejecutaban código con privilegios de sistema. Cada smartphone corporativo se había convertido en un punto de entrada que ningún EDR podía detectar.

Están escalando hacia sistemas OT. Los teléfonos son el vector, pero el objetivo son los PLCs. Control de procesos físicos.

¿Cuántos dispositivos confirmados?

Por un instante, Eris mantuvo la mirada fija en los datos antes de responder. NeonMind notó la pausa — dos segundos de más, lo suficiente para que el protocolo de coordinación se sintiera diferente, más personal.

La sala del Fast Response Protocol cobró vida con la urgencia familiar de una amenaza Nivel 4. Pantallas perimetrales mostraron el mapa de México salpicado de puntos rojos: cada uno un dispositivo Qualcomm potencialmente comprometido, cada punto una puerta abierta hacia infraestructura crítica. El patrón se extendía desde plantas manufactureras en el Bajío hasta centros de datos en Ciudad de México.

Magna, necesito evaluación de impacto OT inmediata. Prioridad: plantas con conectividad móvil a sistemas de control.

Magna se incorporó desde la consola de monitoreo industrial, sus ojos evaluando los datos con la precisión de quien entiende que cada sistema comprometido puede traducirse en consecuencias físicas reales. Su enfoque era diferente al de otros miembros del equipo — donde ellos veían datos, ella veía personas trabajando junto a maquinaria que ya no era completamente confiable.

Doscientos cuarenta PLCs con módems Qualcomm activos en este momento. Schneider, Siemens, Allen-Bradley. Todos procesando comandos desde dispositivos móviles supervisores.

Blacktrace, quiero perfil completo de Lazarus. Campañas previas con esta metodología, objetivos probables en México.

Ya están dentro. Esto no es reconnaissance — es ejecución de una campaña planificada. Buscan persistencia de largo plazo en infraestructura crítica.

La primera complicación llegó desde el monitoreo de tráfico industrial: los comandos anómalos no eran aleatorios. Lazarus había estudiado los protocolos Modbus y EtherNet/IP específicos de las plantas mexicanas, enviando instrucciones que permanecían dentro de parámetros normales pero alteraban sutilmente los procesos de manufactura. No sabotaje destructivo — optimización maliciosa diseñada para pasar inadvertida durante semanas.

Magna reconoció el patrón antes que nadie: cada micro-ajuste en los PLCs comprometidos mejoraba marginalmente la eficiencia de producción, creando la ilusión de que el sistema funcionaba mejor que nunca. Era espionaje industrial disfrazado de mejora operacional.

No están destruyendo los procesos. Los están estudiando. Cada ajuste que hacen recopila datos sobre capacidad de producción, especificaciones de producto, eficiencia de línea. Inteligencia económica.

El universo pareció contraerse alrededor de esa revelación. No enfrentaban un ataque destructivo que pudieran aislar y contener, sino una operación de espionaje sofisticada que había convertido la infraestructura manufacturera mexicana en un laboratorio de recolección de datos económicos sensibles.

La contramedida requirió precisión quirúrgica: aislar cada dispositivo Qualcomm comprometido sin detener la producción, implementar controles compensatorios que mantuvieran la operación mientras eliminaban la capacidad de Lazarus para manipular procesos. Cada smartphone corporativo tuvo que ser reemplazado temporalmente por comunicación cableada directa a sistemas de control.

Miguel, en la planta del Bajío, vio cómo técnicos especialistas reemplazaban las conexiones inalámbricas por cables ethernet directos a cada consola de control. Su smartphone quedó en una bolsa Faraday sellada hasta que los especialistas en firmware pudieran confirmar la limpieza completa del chipset. La línea siguió funcionando, pero el futuro se sintió diferente — menos conectado, más vulnerable.

Moraleja operacional

En el momento que el silicio deja de ser neutral, toda nuestra infraestructura tecnológica se convierte en territorio disputado. CVE-2026-21385 no fue solo una vulnerabilidad — fue la demostración de que el hardware mismo puede volverse contra nosotros.

**¿Cómo defendemos lo que ya no podemos asumir como seguro?**

Héroe activado

Eris Sentinel

Primera detección del patrón de corrupción de memoria Qualcomm. Identificación de TTPs específicos de Lazarus Group y correlación con vectores OT.

T1190 · T1055 · T1499

Héroe activado

Magna

Evaluación de impacto en sistemas industriales críticos. Identificación de espionaje económico disfrazado como optimización operacional en PLCs mexicanos.

OT-INTEL · MODBUS-ANALYSIS · ICS-PROTECTION

Héroe activado

Blacktrace

Análisis forense de metodología Lazarus Group. Confirmación de campañas de largo plazo dirigidas a infraestructura manufacturera mexicana.

APT-PROFILING · DARK-INTEL · FORENSICS

Villano

Lazarus Group

Organización de ciberespionaje norcoreana especializada en ataques a infraestructura crítica y espionaje económico de largo plazo

CVE-2026-21385 · APT Estado-Nación · T1190