El Cerebro de tu Gestión de Endpoints en Manos Enemigas

APT1 está explotando activamente CVE-2026-1603 en Ivanti Endpoint Manager, extrayendo credenciales de administrador de dominio sin autenticación previa. Para organizaciones mexicanas que dependen de EPM para la gestión centralizada de endpoints, esto equivale a entregar las llaves del reino digital completo.

Gestión Corporativa

Actor: APT1

CVSS 8.6

En CISA KEV

Qué Pasó: Bypass Total de Autenticación

CVE-2026-1603 permite a atacantes remotos no autenticados extraer credenciales almacenadas en Ivanti Endpoint Manager mediante un canal alternativo que elude completamente los controles de acceso. APT1, grupo de espionaje vinculado al estado chino, está explotando esta vulnerabilidad desde principios de marzo de 2026, según confirmó CISA al incluirla en su catálogo KEV el 9 de marzo.

Ivanti EPM opera como columna vertebral de la gestión de identidades corporativas, almacenando tokens de autenticación, hashes de contraseñas de usuarios finales y credenciales de administrador de dominio. La explotación exitosa no requiere movimiento lateral: el atacante obtiene acceso directo a toda la infraestructura que el EPM administra.

CVSS Score

Endpoints expuestos

Autenticación requerida

Ventana crítica

Una vez comprometido el EPM, APT1 obtiene acceso legítimo a directorio activo, endpoints corporativos y datos de empleados sin necesidad de técnicas adicionales de escalación.

Por Qué Importa para tu Organización

1. El vector: núcleo de gestión como superficie de ataque

Ivanti EPM no es una herramienta periférica — es el sistema que administra todos los endpoints de tu organización. Su compromiso equivale a que un atacante tenga acceso de administrador autorizado a cada laptop, servidor y dispositivo móvil corporativo, sin necesidad de explotar vulnerabilidades adicionales en cada endpoint individual.

2. La motivación: espionaje de largo plazo, no extorsión

APT1 opera con objetivos de inteligencia estatal, no financieros. Su interés está en establecer persistencia durante meses o años, extrayendo propiedad intelectual, comunicaciones ejecutivas y datos estratégicos sin ser detectados. El compromiso del EPM les proporciona exactamente esa capacidad.

3. El contexto México/LATAM

Ivanti tiene penetración significativa en sectores financiero, manufactura y gobierno en México. Organizaciones que dependen de EPM para gestión de dispositivos de empleados remotos enfrentan exposición de credenciales de VPN, certificados de acceso y tokens de autenticación multifactor almacenados en la plataforma.

El Actor Detrás del Ataque

APT Estado-Nación

Confianza: Alta

APT1, también conocido como Comment Crew o PLA Unit 61398, es un grupo de amenazas persistentes avanzadas vinculado al Ejército Popular de Liberación de China. Opera desde 2006 con objetivos de espionaje industrial y robo de propiedad intelectual, enfocándose en sectores de manufactura, energía, tecnología y servicios financieros.

Sus campañas previas incluyen el compromiso masivo de más de 141 organizaciones globales documentado por Mandiant en 2013, con persistencia promedio de 356 días en redes víctimas. APT1 prefiere vectores de compromiso inicial que proporcionen acceso privilegiado inmediato, evitando técnicas ruidosas de escalación.

Según MITRE ATT&CK, APT1 mantiene arsenal sofisticado de herramientas personalizadas y muestra particular interés en sistemas de gestión de infraestructura que faciliten movimiento lateral masivo.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Modify Authentication Process | T1556 | Credential Access / Defense Evasion |

| Forced Authentication | T1187 | Credential Access |

Fuente: MITRE ATT&CK ·

Análisis: APT1 Group Profile

Qué Deberías Hacer en las Próximas 48 Horas

La ventana de oportunidad para protegerse se cierra rápidamente. APT1 ya está explotando activamente esta vulnerabilidad.

Aislamiento Inmediato

Bloquea acceso externo al servidor Ivanti EPM y restringe conectividad de red al mínimo operacional. Implementa monitoreo de tráfico saliente desde el EPM hacia destinos no autorizados.

Rotación de Credenciales

Revoca y cambia TODAS las credenciales de administrador de dominio, cuentas de servicio y tokens de autenticación que puedan estar almacenados en el EPM. Prioriza cuentas con privilegios elevados.

Análisis Forense

Revisa logs del EPM desde el 1 de marzo de 2026 buscando accesos anómalos, extracción masiva de datos o conexiones desde IPs no corporativas. Documenta hallazgos para reporte regulatorio.

MFA Obligatorio

Habilita autenticación multifactor para TODO acceso administrativo al EPM si no está activo. Considera implementar PAM (Privileged Access Management) para eliminar almacenamiento directo de credenciales.

Ejecuta un tabletop exercise con tu equipo legal para simular escenario de notificación bajo LFPDPPP si se confirma acceso no autorizado a datos de empleados.

Cómo Proteger tu Organización

La detección temprana de compromisos en sistemas de gestión centralizada requiere visibilidad continua sobre patrones de acceso anómalos y correlación de eventos entre el plano de gestión y los endpoints administrados. QMA integra monitoreo SOC 24/7 con inteligencia de amenazas actualizada para identificar técnicas de APT antes de que establezcan persistencia.

Nuestra arquitectura Zero Trust segmenta el acceso a sistemas críticos como EPM, requiriendo validación continua de identidad y contexto antes de permitir operaciones privilegiadas. Esto limita el radio de impacto si un componente de gestión es comprometido, y establece capacidades de respuesta a incidentes que reaccionan en minutos en lugar de horas.

Marco Regulatorio en Juego

Organizaciones financieras reguladas por CNBV deben reportar al regulador dentro de 72 horas si se confirma acceso no autorizado a datos de clientes o empleados.

Impacto Reputacional y en Medios

La explotación activa de vulnerabilidades en plataformas de gestión centralizada genera cobertura mediática intensiva, especialmente cuando involucra actores estatales como APT1. Organizaciones afectadas enfrentan escrutinio sobre sus procesos de patch management y segmentación de sistemas críticos.

Para CISOs, este incidente subraya la importancia de tratar las herramientas de gestión de infraestructura con el mismo nivel de protección que los datos que administran. La percepción de que “es solo una herramienta administrativa” puede resultar en exposición regulatoria y reputacional significativa.

Fuentes

Continúa en el Capítulo ZDU — Fuego en el Bastión de Red →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

APT1 selecciona vectores que maximizan acceso con mínimo ruido. El compromiso de EPM es arquitecturalmente perfecto: una puerta que abre todas las demás. Su patience operacional de 356 días promedio sugiere que ya están dentro, catalogando, esperando el momento estratégico óptimo.

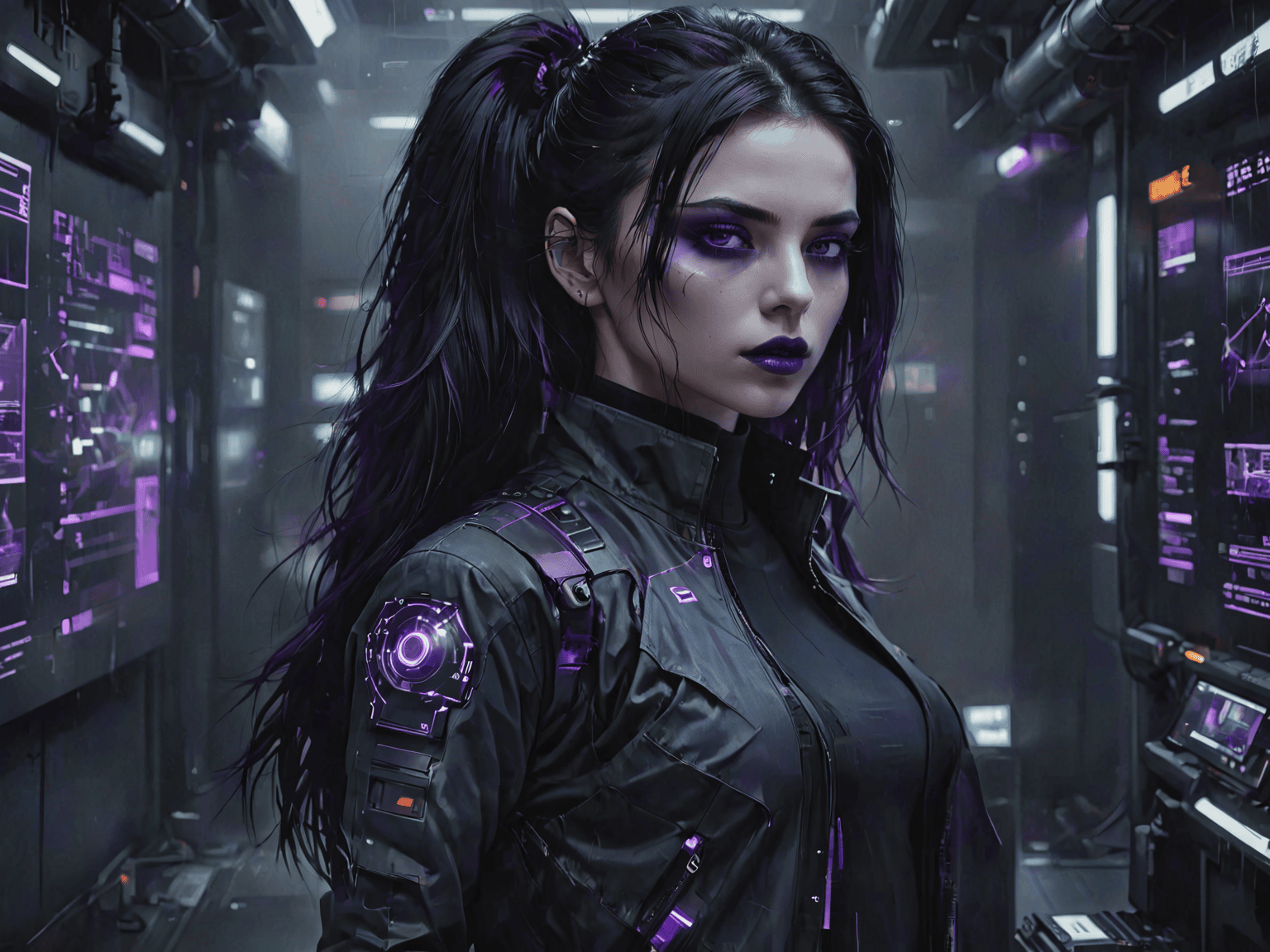

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El mismo enemigo. El mismo vector. Dos realidades convergentes.

Fuego en el Bastión de Red

Basado en la explotación activa de CVE-2026-1603 por APT1 en servidores Ivanti Endpoint Manager globalmente

La pantalla del administrador de sistemas parpadea una vez. No hay alarma. No hay notificación. Solo un cambio casi imperceptible en el log de autenticación que debería mostrar un intento de acceso fallido, pero muestra éxito.

En la consola de Ivanti Endpoint Manager, las credenciales de dominio se descargan silenciosamente hacia un servidor en Shanghái. Tokens de acceso, hashes de contraseñas, certificados de empleados — todo se copia con la autoridad de un proceso legítimo.

El administrador toma su café. No sabe que acaba de perder su reino digital.

Los logs muestran todo normal. Rutina de backup nocturno ejecutándose según calendario.

Pero en Beijing, APT1 cataloga metodicamente cada credencial extraída, cada endpoint ahora bajo su control, cada puerta que acaban de abrir sin forzar la cerradura.

KEV-1 no duerme. En su matriz de correlación, CVE-2026-1603 se enciende en rojo crítico cuando detecta el patrón de extracción masiva desde el EPM corporativo. Sus algoritmos reconocen la firma: autenticación bypass, credencial harvesting, canales alternativos — APT1 otra vez.

Magna recibe la alerta en su estación de monitoreo de infraestructura crítica. Sus ojos hazel se enfocan en el mapa de red mientras las conexiones comprometidas se iluminan como un incendio digital extendiéndose desde el núcleo de gestión hacia cada endpoint corporativo.

No es solo un servidor comprometido. Es el cerebro de toda la red corporativa. APT1 tiene las credenciales de administrador de dominio.

En el Fast Response Protocol, las pantallas muestran la cascada de compromiso: cada laptop corporativa, cada servidor de producción, cada dispositivo móvil gestionado por el EPM ahora accesible desde Beijing con credenciales legítimas.

T1190 – explotaron la aplicación pública. T1556 – modificaron el proceso de autenticación. Ahora tienen T1187 – autenticación forzada a todo lo que administra el EPM.

¿Cuánto tiempo llevan dentro?

Magna mira hacia NeonMind un segundo antes de responder. Sus dedos ya trabajan en los controles de aislamiento de red, pero ambas saben que es tarde. APT1 opera con paciencia de años, no de días.

La sala del Fast Response Protocol se activa con la urgencia de una amenaza que ya no es potencial sino confirmada. En el mapa global, los puntos rojos se multiplican: México, Brasil, España — cada organización con EPM expuesto mostrando señales de compromiso silencioso.

Stratos, necesito segmentación inmediata de todos los planos de gestión. APT1 no puede saltar entre redes corporativas.

Stratos materializa su presencia como tormenta eléctrica contenida, sus ojos de relámpago azul evaluando la arquitectura de red comprometida. Zero Trust no es filosofía ahora — es supervivencia.

Iniciando aislamiento perimetral. Ninguna credencial EPM sale de su VLAN. Verificación obligatoria para cada salto de red.

Blacktrace, rastrea el origen. APT1 no opera solo — hay infraestructura de comando detrás.

Siguiendo el rastro digital hacia Shanghai y Beijing. Patrones de comunicación coinciden con infraestructura PLA Unit 61398. Confirmo: es APT1.

La complicación llega como siempre llega con APT1: no como explosión, sino como descubrimiento gradual de cuán profundo ya están. Blacktrace identifica backdoors instalados en sistemas de producción meses atrás, usando las credenciales EPM para establecer acceso persistente que sobrevivió múltiples ciclos de actualización.

En la sala de crisis, Magna comprende la dimensión real: no están respondiendo a un ataque — están descubriendo una ocupación que lleva meses activa.

Los logs forenses muestran actividad desde enero. APT1 ha estado catalogando propiedad intelectual, comunicaciones ejecutivas, planificación estratégica. Esto no es intrusión — es espionaje industrial sistemático.

NeonMind procesa la información con la calma que solo ella puede mantener cuando la infraestructura se desmorona. Magna ve cómo sus dedos se tensan imperceptiblemente sobre los controles.

La contención requiere reconstruir la confianza desde cero. Cada credencial rotada. Cada token revocado. Cada endpoint re-certificado. Stratos despliega una arquitectura Zero Trust que trata al EPM como zona hostil hasta demostrar lo contrario — nunca más confianza implícita en herramientas de gestión.

Magna supervisa la rotación masiva de credenciales corporativas mientras Blacktrace documenta cada archivo que APT1 accedió. El costo no es solo técnico: es la pérdida de la inocencia digital, la comprensión de que las herramientas que administran la seguridad pueden ser las primeras en traicionarla.

Moraleja operacional

Las llaves del reino no deberían existir. Cada herramienta de gestión centralizada es un single point of failure que, comprometida, convierte la administración eficiente en el vector perfecto para el enemigo. APT1 no necesitó hackear mil endpoints — solo necesitó hackear quien los administra.

¿Quién administra a tus administradores?

Héroe activado

Magna

Coordinó la respuesta de emergencia ante compromiso de infraestructura crítica y supervisó la rotación masiva de credenciales corporativas. Su experiencia en ICS/OT fue clave para comprender el impacto cascada.

T1190 · T1556 · T1187

Héroe activado

NeonMind

Coordinó el Fast Response Protocol y dirigió la segmentación de emergencia de planos de gestión comprometidos. Su análisis estratégico identificó la dimensión real del compromiso.

SOAR · NIST CSF · T1190

Héroe activado

Stratos

Implementó arquitectura Zero Trust de emergencia para contener la lateral movement y estableció verificación obligatoria para toda comunicación desde EPM comprometido.

Zero Trust · SASE · T1556

Héroe activado

Blacktrace

Rastreó la infraestructura de comando APT1 hasta Beijing y documentó el alcance forense del compromiso de largo plazo. Su inteligencia confirmó la atribución estatal.

Dark Web · OSINT · T1187

Villano

APT1

Grupo de amenazas persistentes avanzadas del Ejército Popular de Liberación chino (PLA Unit 61398). Especialista en espionaje industrial de largo plazo.

CVE-2026-1603 · APT Estado-Nación · T1190