El Cerebro de tu Red SD-WAN en Manos Enemigas

Un atacante remoto sin credenciales obtiene control administrativo completo de Cisco SD-WAN Controller explotando CVE-2026-20127. No hay parche disponible. APT40 ya está dentro.

Infraestructura de Red

Actor: APT40

CVSS 10.0

En CISA KEV

Qué Pasó: Colapso Total de Autenticación SD-WAN

Cisco Catalyst SD-WAN Controller (anteriormente vSmart) y SD-WAN Manager (anteriormente vManage) operan sin mecanismo de autenticación funcional en su plano de gestión. Un atacante remoto no autenticado puede enviar peticiones especialmente diseñadas para obtener acceso administrativo completo al fabric SD-WAN de toda la organización.

El CVE fue agregado a CISA KEV el 25 de febrero de 2026 tras confirmarse explotación activa por APT40. No existe parche disponible. La vulnerabilidad permite acceso directo a NETCONF, el protocolo que controla la configuración de red, enrutamiento y políticas de seguridad de toda la infraestructura SD-WAN distribuida.

CVSS Score

Autenticación requerida

Privilegios administrativos

Vector de ataque

Compromiso de toda la red corporativa — sucursales, oficinas remotas, teletrabajo y centros de datos quedan expuestos simultáneamente.

Por Qué Importa para tu Organización

1. El vector: infraestructura crítica como superficie de ataque

SD-WAN no es solo conectividad — es el cerebro que define cómo funciona toda tu red distribuida. Un atacante con control administrativo reescribe reglas de enrutamiento, intercepta tráfico, accede a credenciales en tránsito y se mueve lateralmente hacia cualquier segmento sin restricciones.

2. La ausencia de autenticación: fallo arquitectónico de diseño

No estamos ante una misconfiguration o un parche pendiente. El mecanismo de autenticación del controlador simplemente no funciona. Cualquier persona en Internet con conectividad al puerto de gestión obtiene privilegios administrativos instantáneamente.

3. El contexto México: infraestructura distribuida masiva

México lidera adopción SD-WAN en LATAM con 89% de organizaciones enterprise implementando arquitecturas híbridas para conectar sucursales. Sectores financiero, manufacturero, retail y gobierno son los más expuestos. Una organización comprometida significa cientos de sitios simultáneamente vulnerables.

El Actor Detrás del Ataque

APT / Estado-Nación

Confianza: Alta

APT40, también conocido como Leviathan o Kryptonite Panda, es un grupo de ciberespionaje vinculado al Ministerio de Seguridad del Estado chino (MSS). Opera desde 2013 con foco en inteligencia marítima, infraestructura crítica y telecomunicaciones. Sus campañas documentadas incluyen ataques contra proveedores de telecomunicaciones, empresas de ingeniería naval y organizaciones gubernamentales en el Pacífico.

El grupo es conocido por comprometer infraestructura de red para establecer persistencia de largo plazo y exfiltrar propiedad intelectual. Su especialización en tecnologías Cisco, incluyendo routers, switches y controladores SD-WAN, está documentada desde 2019. APT40 prefiere acceso remoto sin detección a extorsión rápida.

Según Mandiant, APT40 ha comprometido sistemáticamente proveedores de servicios gestionados para acceder a múltiples clientes finales simultáneamente — exactamente el escenario que habilita CVE-2026-20127.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Modify Authentication Process | T1556 | Defense Evasion, Credential Access |

| Valid Accounts: Default Accounts | T1078.001 | Defense Evasion, Persistence, Privilege Escalation |

Fuente: MITRE ATT&CK ·

Análisis: NVD CVE-2026-20127

Qué Deberías Hacer en las Próximas 48 Horas

Sin parche disponible, la mitigación requiere aislamiento inmediato y controles compensatorios estrictos.

Aislar Controladores SD-WAN

Desconectar inmediatamente todos los controladores Cisco SD-WAN de acceso directo desde Internet. Implementar VPN dedicada con autenticación MFA para acceso administrativo únicamente desde IPs corporativas autorizadas.

Auditar Accesos Recientes

Revisar logs de autenticación y cambios de configuración en controladores SD-WAN de los últimos 30 días. Buscar sesiones administrativas no autorizadas, modificaciones de políticas de enrutamiento y creación de cuentas de usuario.

Monitoreo NETCONF Continuo

Implementar logging detallado de todas las sesiones NETCONF y cambios de configuración. Configurar alertas automáticas para modificaciones de políticas de enrutamiento, creación de túneles y cambios en listas de control de acceso.

Implementar WAF/Proxy Reverso

Desplegar Web Application Firewall o proxy reverso con autenticación robusta antes de los controladores SD-WAN. Bloquear acceso directo a puertos de gestión desde redes no autorizadas.

Coordinar con Cisco para obtener actualizaciones sobre disponibilidad de parche emergente. Considerar migración temporal a configuración manual de dispositivos SD-WAN si el riesgo de compromiso supera la operabilidad de la solución centralizada.

Cómo Proteger tu Organización

Este incidente demuestra por qué el monitoreo SOC 24/7 no puede depender únicamente de los controles nativos del fabricante. Nuestra plataforma de monitoreo de eventos de seguridad integra visibilidad sobre controladores de red con correlación de eventos de seguridad, detectando comportamientos anómalos antes de que se materialicen en compromisos masivos.

La diferencia está en la telemetría continua: mientras los controles tradicionales fallan ante bypasses de autenticación, nuestro enfoque de Zero Trust Network Access valida cada sesión administrativa contra baseline comportamental, detecta modificaciones de configuración no autorizadas y correlaciona actividad sospechosa con threat intelligence actualizada sobre APTs como APT40.

La ausencia de autenticación en infraestructura crítica constituye negligencia grave ante auditorías regulatorias, especialmente en sectores financiero y salud con marcos específicos de ciberseguridad.

Impacto Reputacional y en Medios

CVE-2026-20127 ha generado cobertura inmediata en medios especializados como Dark Reading, Security Week y The Hacker News por su CVSS 10.0 y ausencia total de autenticación. La industria reconoce esto como un fallo arquitectónico de primer nivel, no un bug puntual. Organizaciones expuestas enfrentan cuestionamientos sobre due diligence en selección de proveedores críticos.

Para CISOs, este incidente subraya la importancia de arquitecturas de seguridad que no dependan exclusivamente de controles del fabricante. La pregunta regulatoria será: ¿tenían visibilidad y monitoreo independiente sobre su infraestructura SD-WAN antes del compromiso?

Fuentes

Continúa en el Capítulo ZDU — Ghost Protocol: El Fantasma del SD-WAN →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2026-20127 representa la materialización de nuestro escenario de riesgo sistémico más temido: la infraestructura de conectividad como vector de compromiso masivo. APT40 no busca una organización — busca el fabric completo de conectividad empresarial mexicana. La ausencia de autenticación no es un bug; es la prueba de que la industria ha priorizado funcionalidad sobre seguridad arquitectónica.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Ghost Protocol: El Fantasma del SD-WAN

Basado en la explotación activa de CVE-2026-20127 por APT40 contra controladores Cisco SD-WAN globalmente

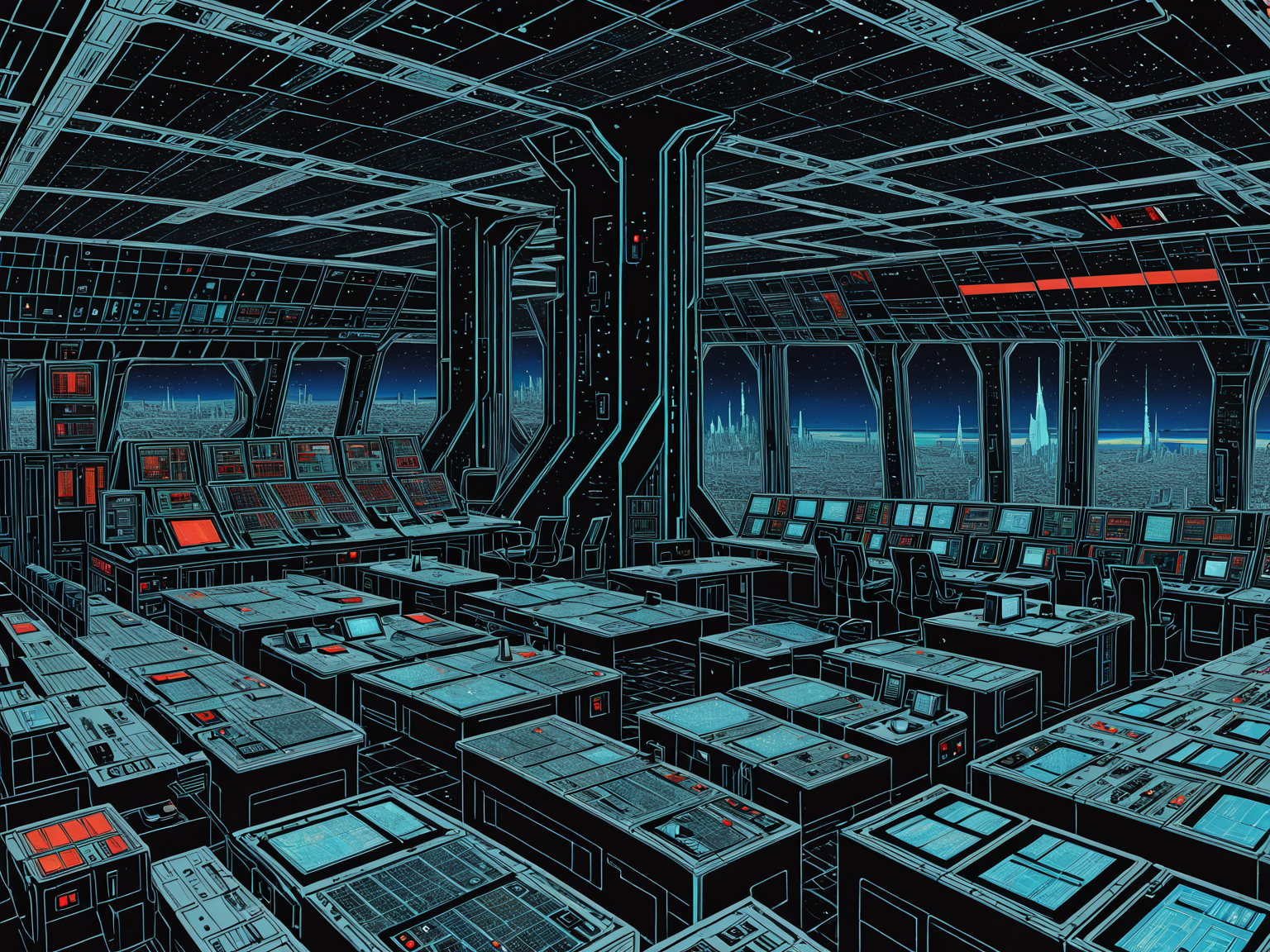

Las pantallas de monitoreo parpadean en rojo. Tres mil sitios corporativos. Cuatrocientas sucursales bancarias. Ciento veinte plantas manufactureras. Todo conectado por una sola red SD-WAN que ahora responde a comandos que nadie envió.

En el centro de operaciones, los técnicos observan cómo las rutas de red se reescriben solas. El tráfico corporativo fluye hacia destinos desconocidos. Los controladores Cisco SD-WAN ejecutan configuraciones que nadie aprobó.

Alguien más tiene las llaves del reino. Y nunca tuvo que pedirlas.

Los controladores están respondiendo, pero las configuraciones… no son nuestras.

La sala se suma en silencio. En las pantallas, cientos de túneles VPN se crean y destruyen automáticamente. Tráfico empresarial crítico desaparece hacia el vacío digital.

Eris Sentinel no necesita dormir, pero esta noche sus ojos verdes permanecen más abiertos que nunca. En su HUD, las líneas rojas de MITRE ATT&CK se iluminan simultáneamente: T1190, T1556, T1078.001. Un patrón que no debería existir.

La detección llega como una cascada de datos imposibles. Acceso administrativo sin autenticación. Modificación de procesos de autenticación sin credenciales previas. Uso de cuentas por defecto que deberían estar desactivadas.

CVE-2026-20127. Cisco SD-WAN Controller. No hay autenticación — simplemente no funciona. Alguien puede caminar directo al centro de comando.

NeonMind aparece en el centro de la sala de Fast Response Protocol. Sus ojos violetas analizan los datos que Eris proyecta en tiempo real. El patrón es devastador: no hay bypass de autenticación porque no hay autenticación que bypasear.

¿CVSS 10.0? ¿Sin parche disponible? ¿APT40 activo? Esto no es una vulnerabilidad — es un colapso arquitectónico.

Eris mira un segundo más de lo necesario. NeonMind coordina con precisión excepto en ese instante donde sus certezas se encuentran. El riesgo compartido los une más que cualquier protocolo.

La sala del Fast Response Protocol cobra vida con una urgencia que corta el aire. Pantallas holográficas muestran el mapa global de infraestructura SD-WAN. Miles de puntos rojos parpadean simultáneamente — cada uno representa un controlador potencialmente comprometido.

Magna, necesito análisis de impacto OT. Si APT40 tiene acceso a controladores SD-WAN, pueden saltar a sistemas industriales.

Magna se incorpora desde su posición de análisis, sus ojos avellana reflejando la seriedad de la situación. Su conocimiento de infraestructura crítica es lo único que puede medir la verdadera dimensión del problema.

Confirmado. Los controladores SD-WAN gestionan segmentación OT/IT. Un atacante con privilegios administrativos puede acceder a redes industriales sin restricciones.

Stratos, necesito análisis de perímetro. ¿Qué tan extendida está la exposición?

La arquitectura Zero Trust colapsa cuando el trust anchor está comprometido. Todo el fabric de conectividad queda expuesto.

APT40 no está simplemente dentro — está en todas partes a la vez. Los controladores SD-WAN comprometidos actúan como nodos de una red fantasma, replicando el acceso a través de toda la infraestructura conectada. Cada sitio corporativo se convierte en un punto de entrada para el siguiente.

Magna observa cómo el atacante navega entre segmentos industriales con la misma facilidad que entre sistemas corporativos. No hay firewall que detenga a alguien que controla las reglas de enrutamiento.

Están reescribiendo las políticas de segmentación en tiempo real. Cada barrera que construimos, ellos la eliminan desde el controlador.

El fabric SD-WAN responde a un maestro invisible que lo conoce mejor que sus propios administradores. APT40 no necesita romper la red — la orquesta.

La única defensa contra un controlador comprometido es no tener controlador. Magna coordina el aislamiento masivo de controladores SD-WAN de acceso externo, mientras Stratos implementa controles compensatorios para mantener la conectividad crítica a través de canales alternativos verificados.

NeonMind observa cómo la red corporativa se fragmenta temporalmente para salvarse. A veces, la mejor arquitectura de seguridad es la que puede fragmentarse antes de colapsar completamente.

Moraleja operacional

La infraestructura que nos conecta también puede ser la que nos expone. Cuando el controlador central falla, la verdadera fortaleza está en poder operar sin él.

¿Cuánta conectividad estás dispuesto a sacrificar para mantener el control?

Héroe activado

Eris Sentinel

Primera detección de la ausencia total de autenticación en controladores SD-WAN. Correlacionó TTPs T1190, T1556 y T1078.001 para identificar el vector completo de compromiso.

T1190 · T1556 · T1078.001

Héroe activado

NeonMind

Coordinación del Fast Response Protocol ante colapso arquitectónico de SD-WAN. Orquestó la respuesta multi-agente para contener el impacto sistémico del compromiso masivo.

NIST CSF · SOAR · COORDINATION

Héroe activado

Magna

Análisis de impacto OT/ICS crítico. Identificó cómo el compromiso SD-WAN permite infiltración directa en sistemas industriales a través de segmentación comprometida.

OT/IT · SEGMENTATION · CRITICAL_INFRA

Villano

APT40

Grupo de ciberespionaje estatal chino (MSS). Especializado en infraestructura de telecomunicaciones y acceso persistente de largo plazo.

CVE-2026-20127 · APT · T1190