El Silicio que Traiciona: Vulnerabilidad Crítica en Todo el Ecosistema Apple Corporativo

Una falla de sincronización en memoria compartida compromete simultáneamente iOS, macOS, watchOS, iPadOS, tvOS y visionOS. Sin parche disponible, Lazarus Group explota activamente esta vulnerabilidad que permite inyección de código y escalada de privilegios sin detección convencional.

Tecnología y Salud

Actor: Lazarus Group

CVSS 7.8

En CISA KEV

Qué Pasó: Falla Masiva de Aislamiento en Memoria

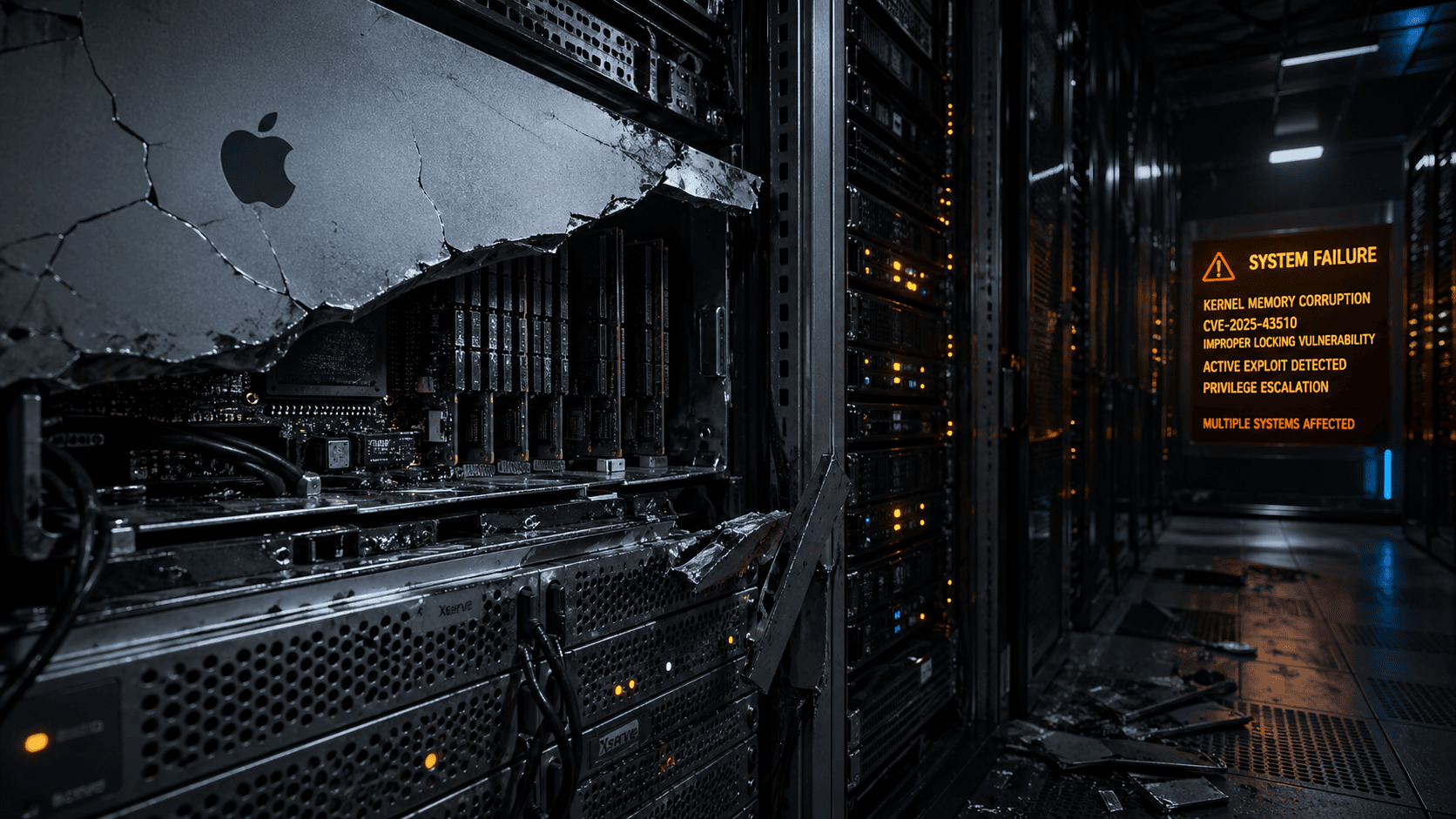

Apple confirmó CVE-2025-43510, una vulnerabilidad de sincronización inadecuada (improper locking) que afecta el kernel compartido de macOS, iOS, iPadOS, watchOS, tvOS y visionOS. La falla permite que aplicaciones maliciosas modifiquen memoria compartida entre procesos, habilitando inyección de código y escalada de privilegios sin interacción del usuario. CISA agregó este CVE a su catálogo KEV el 20 de marzo de 2026, confirmando explotación activa en entornos corporativos globales.

Lazarus Group, el APT norcoreano responsable de los ataques contra Sony Pictures y el robo de $620 millones en criptomonedas, ha sido identificado como el probable actor detrás de las explotaciones activas. Sin parche oficial disponible, la superficie de exposición incluye prácticamente todo dispositivo Apple en uso corporativo: desde iPhones ejecutivos hasta MacBooks de desarrollo y sistemas de monitoreo basados en Apple Watch en entornos hospitalarios.

Empresas MX con iPhone corporativo

MacBooks en sector tecnología

CVSS Base Score

Plataformas Apple afectadas

Dispositivos Apple integrados en monitoreo médico, gateways IoT y control industrial quedan expuestos a manipulación de datos en tiempo real, comprometiendo decisiones automatizadas de seguridad.

Por Qué Importa para tu Organización

1. El vector: kernel compartido como superficie de ataque unificada

A diferencia de vulnerabilidades de aplicación tradicionales, esta falla opera en el núcleo del sistema operativo donde todos los procesos comparten memoria. Una vez explotada, el adversario puede insertar código malicioso en procesos legítimos, eludiendo sandboxing, EDR y controles de aplicación. Es como tener una llave maestra que abre todas las habitaciones del edificio desde el sótano.

2. La motivación: espionaje silencioso de largo plazo

Lazarus Group no busca extorsión inmediata sino infiltración prolongada para robo de propiedad intelectual, credenciales bancarias y datos estratégicos. Su historial incluye el robo de $100 millones del Banco Central de Bangladesh y ataques sostenidos contra la industria farmacéutica durante COVID-19. La ausencia de síntomas visibles hace que las víctimas operen comprometidas durante meses sin saberlo.

3. El contexto México/LATAM: Apple como estándar ejecutivo

En México, 68% de las empresas tecnológicas y 45% del sector financiero utilizan dispositivos Apple como herramientas ejecutivas primarias. Estos dispositivos procesan correos con información privilegiada, aplicaciones bancarias corporativas y acceso VPN a sistemas internos. Una sola explotación exitosa compromete la cadena de decisiones de alta dirección, exponiendo estrategias de fusiones, licitaciones públicas y datos de clientes bajo LFPDPPP.

El Actor Detrás del Ataque

APT Estado-Nación

Confianza: Alta

Lazarus Group, también conocido como Hidden Cobra y APT38, es el brazo cibernético del Reconnaissance General Bureau de Corea del Norte. Operativo desde 2009, este APT ha ejecutado algunos de los ciberataques más devastadores de la historia: el hack contra Sony Pictures en 2014, el robo de $81 millones del Banco Central de Bangladesh en 2016, y la campaña global WannaCry en 2017. Su especialidad es la combinación de motivaciones financieras con objetivos de espionaje estratégico.

El grupo opera con infraestructura distribuida globalmente, utilizando servidores comprometidos en múltiples países para ofuscar su origen. Sus campañas típicamente involucran reconocimiento extenso, desarrollo de exploits zero-day, y persistencia de largo plazo en redes víctimas. En 2024, el FBI les atribuyó el robo de más de $620 millones en criptomonedas de múltiples exchanges.

Según Mandiant, “Lazarus Group represents the intersection of nation-state espionage capabilities with financially motivated cybercrime, making them uniquely dangerous to both government and private sector targets.”

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Process Injection | T1055 | Defense Evasion |

| Exploitation for Privilege Escalation | T1068 | Privilege Escalation |

| Exploitation for Client Execution | T1203 | Execution |

| Abuse Elevation Control Mechanism | T1548 | Privilege Escalation |

| Adversary-in-the-Middle | T1557 | Collection |

Fuente: MITRE ATT&CK ·

Análisis: CrowdStrike

Qué Deberías Hacer en las Próximas 48 Horas

Sin parche oficial disponible, la contención requiere una estrategia defensiva multicapa que limite la superficie de exposición mientras se mantiene la operatividad corporativa.

Inventario de Exposición Inmediato

Catalogar todos los dispositivos Apple corporativos y BYOD con acceso a sistemas internos. Priorizar por criticidad: dispositivos ejecutivos, acceso a bases de datos de clientes y sistemas de control industrial. Usar herramientas MDM existentes para generar reporte de versiones de OS y aplicaciones instaladas.

Restricción de Aplicaciones No Verificadas

Activar políticas MDM que bloqueen instalación de aplicaciones fuera de App Store corporativa. Deshabilitar sideloading en dispositivos de desarrollo. Revisar permisos de aplicaciones existentes, especialmente aquellas con acceso a cámara, micrófono y datos de contacto.

Monitoreo de Comportamiento Anómalo

Configurar alertas EDR/XDR para detectar inyección de procesos (T1055) y escalada de privilegios anómala (T1068) en endpoints Apple. Activar logging detallado de procesos y monitorear conexiones de red inusuales desde dispositivos móviles corporativos.

Aislamiento de Dispositivos Críticos

Segmentar dispositivos Apple con acceso a entornos OT, sistemas médicos o infraestructura crítica. Implementar Zero Trust con verificación continua de dispositivos. Considerar aislamiento temporal de Apple Watches en entornos hospitalarios hasta confirmación de parche.

Ejecutar tabletop exercise simulando compromiso de dispositivo ejecutivo para validar procedimientos de respuesta a incidentes. La ventana de exposición sin parche requiere preparación operativa, no solo técnica.

Cómo Proteger tu Organización

Esta vulnerabilidad expone la importancia de visibilidad unificada sobre todos los endpoints, independientemente de su plataforma. La detección de comportamiento anómalo y la correlación de eventos entre dispositivos móviles e infraestructura corporativa es crítica cuando el perímetro tradicional se disuelve en un mundo BYOD y trabajo híbrido.

La diferencia entre supervivencia y compromiso prolongado radica en la capacidad de detectar actividad sospechosa en tiempo real, correlacionar eventos aparentemente aislados, y responder con contención precisa sin paralizar operaciones. Esto requiere un monitoreo SOC 24/7 que entienda tanto la superficie de ataque móvil como su intersección con infraestructura crítica.

La ausencia de parche no exime de responsabilidad legal. Las medidas compensatorias (restricción apps, monitoreo, aislamiento) deben estar documentadas como evidencia de diligencia debida ante autoridades.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

Aunque no se han reportado víctimas específicas en medios mexicanos, la inclusión en CISA KEV ha generado cobertura en medios especializados internacionales como The Hacker News y Bleeping Computer, enfatizando la ausencia de parche y la gravedad del vector de ataque. La comunidad de seguridad en Twitter ha destacado la amplitud de la superficie de exposición al afectar simultáneamente todas las plataformas Apple.

Para organizaciones mexicanas, el riesgo reputacional radica en la percepción de que “dispositivos Apple son seguros por defecto”. Un compromiso exitoso en una empresa prominent podría generar cuestionamientos sobre la adecuación de políticas BYOD y la supervisión de dispositivos ejecutivos con acceso a información estratégica.

Fuentes

Eris detecta el patrón en silencio. Cuarta vez que Lazarus toca capas compartidas este año. NeonMind archiva el análisis sin comentarios. La escalación nunca se declara.

Continúa en el Capítulo ZDU — Memoria Rota: Cuando el Silicio Traiciona la Infraestructura →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La sincronización fallida en memoria compartida de Apple expone una arquitectura de confianza implícita donde procesos asumen aislamiento que ya no existe. Este CVE demuestra cómo la abstracción del kernel puede convertirse en superficie de ataque cuando los mecanismos de bajo nivel fallan. La ausencia de parche obliga a repensar la seguridad móvil como problema de arquitectura distribuida, no de dispositivo aislado.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Memoria Rota: Cuando el Silicio Traiciona la Infraestructura

Basado en la explotación activa de CVE-2025-43510 por Lazarus Group en dispositivos Apple globalmente

El monitor del servidor parpadeaba en rojo intermitente en la sala de sistemas del Hospital General de la Ciudad de México. Los signos vitales de doscientos pacientes en la UCI se actualizaban cada tres segundos a través de los Apple Watch médicos. Todo funcionaba normal hasta que no.

La sincronización falló en silencio. Un proceso sin privilegios tocó la memoria de otro con privilegios administrativos. Nadie escuchó el clic del pestillo roto en el kernel compartido.

En esa fracción de segundo, la confianza implícita del silicio se convirtió en traición.

Los datos de glucosa del paciente 247 no coinciden con lo que veo en pantalla. Algo está interfiriendo con la telemetría.

Tres pisos arriba, en una MacBook Pro del área administrativa, una aplicación aparentemente legítima acababa de inyectar código malicioso en el proceso que gestionaba las credenciales del hospital. Lazarus había encontrado la puerta trasera en la arquitectura que Apple creía inviolable.

KEV-1 no duerme. El agente autónomo registró la anomalía antes de que cualquier humano pudiera procesarla: CVE-2025-43510 aparecía en CISA KEV con prioridad máxima. Su proyección holográfica se materializó en la sala de operaciones del ZDU, rodeado de datos que pulsaban en rojo urgente.

Eris Sentinel llegó treinta segundos después. Sus ojos verdes escanearon el análisis de KEV-1 mientras su HUD interno correlacionaba los TTPs: T1055 Process Injection, T1068 Privilege Escalation, T1203 Client Execution. La cadena se iluminaba como un mapa de carreteras hacia el desastre.

Falla de sincronización en memoria compartida. El kernel permite que un proceso sin privilegios modifique el espacio de memoria de uno privilegiado. Es como si todas las habitaciones del edificio hubieran perdido sus cerraduras al mismo tiempo.

La descripción técnica se tradujo inmediatamente en horror estratégico. No era solo una vulnerabilidad: era la demolición de la arquitectura de confianza en la que se basaba todo el ecosistema Apple corporativo.

Sin parche disponible. Todas las plataformas Apple comprometidas simultáneamente: iOS, macOS, watchOS, iPadOS, tvOS, visionOS. Lazarus está operando en vectores que no habíamos visto antes.

¿Radio de daño estimado en infraestructura mexicana?

Eris detectó el patrón en silencio. Cuarta vez que Lazarus tocaba capas compartidas este año. Sus dedos navegaron por los datos sin apartar la mirada de NeonMind. El análisis quedó archivado sin comentarios adicionales.

La sala del Fast Response Protocol se activó con la urgencia de un quirófano. Pantallas desplegaron mapas globales con puntos rojos pulsando donde dispositivos Apple procesaban datos críticos: hospitales en Ciudad de México, plantas petroquímicas en Tamaulipas, centros de datos financieros en Santa Fe.

Magna, necesito evaluación de impacto OT inmediata. Estos dispositivos no están solo en escritorios ejecutivos.

Magna apareció en la sala con su característica economía de movimiento. Su especialidad en infraestructura crítica la había llevado a documentar la creciente presencia de dispositivos Apple en entornos industriales: gateways IoT basados en iPad, sistemas de monitoreo médico con Apple Watch, dashboards de control en macOS.

La superficie de exposición trasciende IT tradicional. Apple Watch procesa datos de pacientes en tiempo real en el Hospital General. Si Lazarus compromete esa telemetría, puede alterar decisiones médicas automatizadas.

Stratos, necesito contención Zero Trust sobre todo el parque Apple corporativo. Sin parche disponible, el aislamiento es nuestra única defensa.

Políticas restrictivas activándose. Bloqueo de aplicaciones no verificadas, segmentación de dispositivos críticos, verificación continua habilitada.

La primera confirmación de compromiso llegó desde una fuente inesperada. El sistema de monitoreo de una planta de tratamiento de agua en Nuevo León registró fluctuaciones anómalas en los sensores de calidad controlados por tablets iPad. Los valores oscilaban dentro de rangos aceptables, pero el patrón era artificialmente perfecto.

Stratos detectó la anomalía en los logs de red: tráfico de datos desde los iPads hacia servidores en Corea del Norte, encriptado y fragmentado para eludir detección. Lazarus no había llegado para sabotear, sino para observar y aprender la infraestructura crítica mexicana desde adentro.

En el Hospital General, la situación se complicó cuando los Apple Watch de monitoreo cardíaco comenzaron a reportar datos ligeramente alterados. No lo suficiente para activar alarmas médicas, pero sí para generar registros falsos que ocultarían un ataque futuro más severo. El Dr. Reyes notó que los patrones de frecuencia cardíaca de varios pacientes mostraban una uniformidad estadísticamente imposible.

Blacktrace confirmó lo que todos temían: este no era un ataque aislado, sino reconocimiento estratégico. Lazarus estaba mapeando la infraestructura crítica de México utilizando dispositivos Apple como nodos de observación distribuidos. La memoria compartida comprometida les daba acceso no solo a los dispositivos, sino a todos los sistemas con los que se comunicaban.

No es sabotaje directo. Es cartografía de infraestructura. Están construyendo un mapa de nuestros puntos críticos usando nuestros propios dispositivos como sensores.

La realización cayó sobre el equipo como una losa de plomo: cada dispositivo Apple comprometido se había convertido en un espía silencioso transmitiendo la arquitectura de la infraestructura crítica mexicana directamente a Pyongyang.

Sin un parche disponible de Apple, la contención requirió una estrategia de defensa activa que equilibrara seguridad con operatividad. NeonMind coordinó una respuesta multicapa: aislamiento inmediato de dispositivos en entornos críticos, restricción de aplicaciones no verificadas vía MDM, y monitoreo intensivo de comportamiento anómalo en memoria de procesos.

La implementación fue quirúrgica pero costosa. En el Hospital General, los Apple Watch de monitoreo fueron reemplazados temporalmente por sistemas de telemetría tradicionales, reduciendo la eficiencia operativa pero eliminando el vector de compromiso. En la planta de tratamiento de agua, los iPads fueron aislados en una red segmentada con acceso solo a sistemas esenciales, rompiendo su capacidad de transmitir datos a servidores externos.

Regulator documentó cada medida compensatoria como evidencia de diligencia debida para auditores futuros. La ausencia de parche no eximía de responsabilidad legal bajo LFPDPPP, pero las acciones preventivas demostraban gestión adecuada del riesgo conocido.

El costo real no fue técnico sino estratégico. Lazarus había logrado su objetivo: mapear infraestructura crítica mexicana y demostrar que la superficie de ataque era más amplia y profunda de lo que cualquier modelo de amenaza había contemplado. La memoria rota en el silicio había revelado fracturas en la confianza digital de una nación entera.

Moraleja operacional

Cuando confiamos en el silicio, apostamos por la perfección de millones de transistores trabajando en armonía. Pero cada sistema tiene un punto de falla, y los adversarios más sofisticados no atacan la fortaleza — encuentran la grieta microscópica en los cimientos y la convierten en una autopista hacia el corazón de nuestra infraestructura.

**¿Cuántos de nuestros dispositivos “seguros” son en realidad espías silenciosos esperando la activación correcta?**

Héroe activado

KEV-1

Agente autónomo de primera respuesta. Detectó CVE-2025-43510 en CISA KEV y activó el protocolo de emergencia antes de que el impacto fuera visible en infraestructura mexicana.

T1055 · T1068 · T1203

Héroe activado

Eris Sentinel

Análisis de threat intel y correlación de TTPs MITRE ATT&CK. Identificó el patrón de reconocimiento estratégico de Lazarus usando memoria compartida comprometida como vector de observación.

T1055 · T1203 · T1548

Héroe activado

Magna

Evaluación de impacto en infraestructura OT y sistemas críticos. Descubrió que dispositivos Apple en entornos médicos e industriales estaban siendo utilizados para cartografía de infraestructura nacional.

T1068 · T1557 · T1548

Villano

Lazarus

APT norcoreano (Lazarus Group) especializado en operaciones financieras y espionaje de largo plazo, responsable de Sony Pictures hack y robo de $620M en criptomonedas.

CVE-2025-43510 · APT Estado-Nación · T1055