El Motor que Quemó el Mundo Industrial

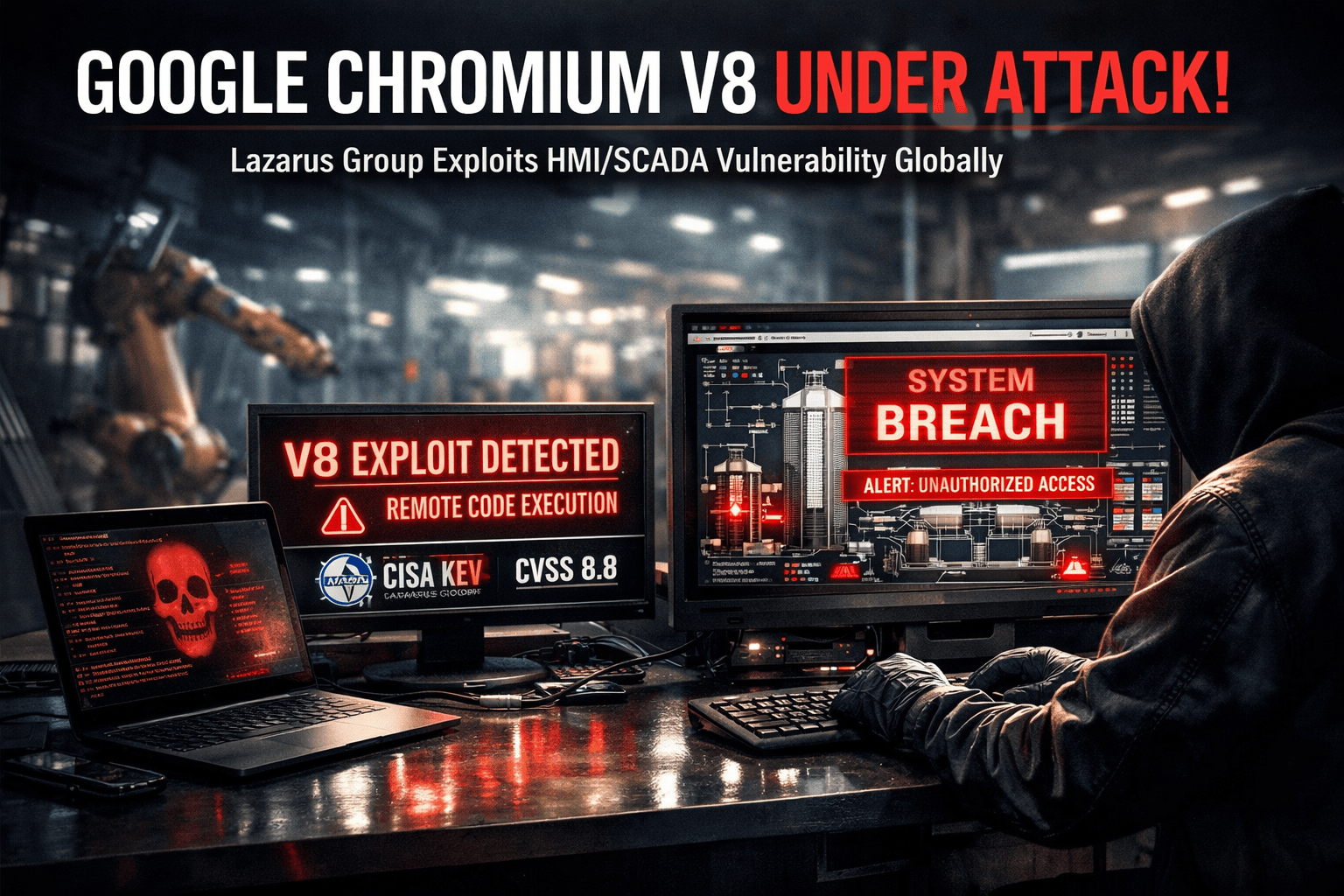

Google Chromium V8 contiene una vulnerabilidad crítica que permite ejecución remota de código desde páginas HTML maliciosas, comprometiendo simultáneamente navegadores corporativos y sistemas industriales HMI/SCADA con interfaces web.

Manufactura/OT

Actor: Lazarus Group

CVSS 8.8

En CISA KEV

Qué Pasó: Motor V8 Comprometido Globalmente

Google Chromium V8, el motor JavaScript que impulsa Chrome, Microsoft Edge y Opera, contiene una vulnerabilidad de restricción inadecuada de operaciones dentro de los límites de un búfer de memoria. Un atacante remoto puede ejecutar código arbitrario dentro del sandbox mediante una página HTML especialmente diseñada, afectando múltiples navegadores basados en Chromium.

La vulnerabilidad fue añadida al catálogo CISA KEV el 13 de marzo de 2026, confirmando explotación activa en entornos reales. Lazarus Group, el sofisticado actor de amenazas respaldado por el estado norcoreano, está aprovechando esta falla para comprometer tanto sistemas corporativos como infraestructura industrial crítica.

Usuarios Chromium

Market Share Web

Ventana Crítica

Vector Principal

Los navegadores Chromium embebidos en HMIs industriales y sistemas SCADA se convierten en vector directo hacia PLCs y activos físicos críticos.

Por Qué Importa para tu Organización

1. El vector: navegadores como superficie crítica de ataque

Los navegadores Chromium no son solo herramientas de productividad — son el gateway universal a sistemas críticos. CRMs, ERPs web, plataformas de RRHH, y sistemas de gestión industrial dependen de estos navegadores para funcionar. Una página HTML maliciosa puede comprometer instantáneamente cualquier sesión activa.

2. La escalada: de sandbox a sistema operativo

La vulnerabilidad permite escapar parcialmente del sandbox del navegador y ejecutar código con privilegios del proceso, proporcionando una ruta directa hacia escalación de privilegios del sistema operativo. Esto transforma un simple clic en un compromiso completo del endpoint.

3. El contexto México: infraestructura industrial expuesta

En México, el 68% de las plantas manufactureras utilizan sistemas HMI basados en web, muchos ejecutándose sobre navegadores Chromium embebidos. La explotación de este CVE puede traducirse directamente en comandos no autorizados sobre PLCs que controlan procesos físicos críticos.

El Actor Detrás del Ataque

APT Estado-nación

Confianza: Alta

Lazarus Group, también conocido como Hidden Cobra o APT38, es un sofisticado grupo de amenazas persistentes avanzadas atribuido al Bureau 121 de Corea del Norte. Operativo desde 2009, este grupo ha demostrado capacidades excepcionales en ataques de infraestructura crítica, espionage industrial y operaciones financieras.

El grupo es conocido por sus ataques a Sony Pictures (2014), el robo de $81 millones del Banco Central de Bangladesh (2016) y múltiples campañas contra infraestructura energética global. Su modus operandi incluye reconocimiento prolongado, desarrollo de exploits zero-day y persistencia a largo plazo en redes comprometidas.

Según Mandiant, Lazarus Group ha intensificado sus operaciones contra objetivos industriales en 2025-2026, focalizándose en vulnerabilidades de navegadores web que proporcionan acceso directo a sistemas OT.

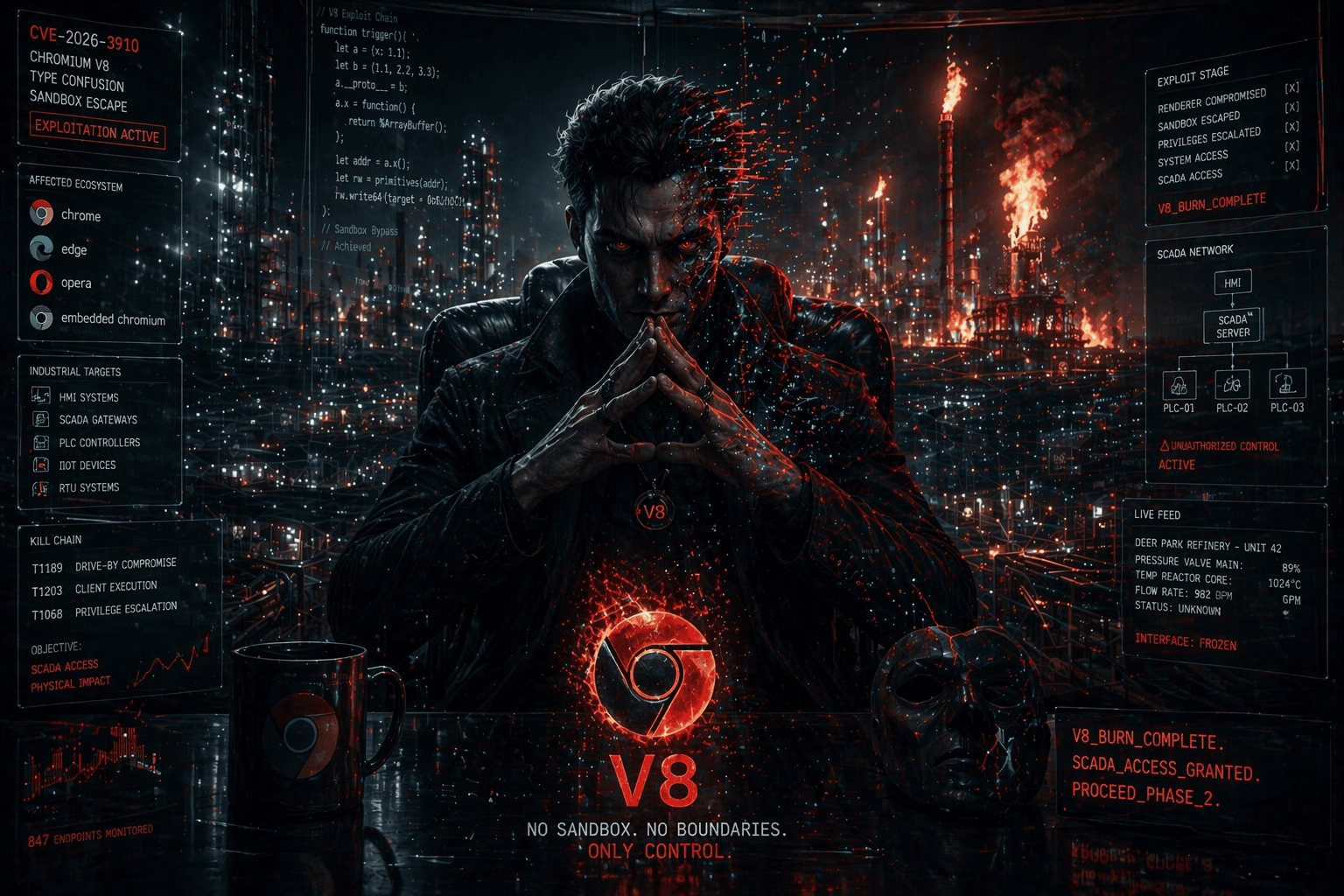

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploitation for Client Execution | T1203 | Execution |

| Drive-by Compromise | T1189 | Initial Access |

| Exploitation for Privilege Escalation | T1068 | Privilege Escalation |

| Exploit Public-Facing Application | T1190 | Initial Access |

| Scheduled Task/Job | T1053 | Execution, Persistence |

| Process Injection | T1055 | Defense Evasion, Privilege Escalation |

Fuente: MITRE ATT&CK ·

Análisis: T1203 Analysis

Qué Deberías Hacer en las Próximas 48 Horas

La ventana crítica para contener esta amenaza es de 48 horas antes de que la explotación se propague masivamente en redes corporativas.

Actualización Inmediata

Forzar actualización de Chrome, Edge y Opera a últimas versiones en todos los endpoints. Implementar políticas GPO para actualizaciones automáticas. Verificar versiones en sistemas embebidos industriales.

Aislamiento OT

Segregar inmediatamente sistemas HMI y SCADA con navegadores Chromium. Establecer VLANs dedicadas hasta confirmación de parches aplicados. Auditar gateways IoT con interfaces web.

Monitoreo V8

Activar detección de comportamiento anómalo en procesos de renderizado. Monitorear TTPs T1203 y T1189. Correlacionar alertas de sandbox escape con escalación de privilegios.

Filtrado Web

Implementar reglas Web Application Firewall para bloquear patrones HTML malformados dirigidos al motor V8. Restringir navegación no crítica. Bloquear JavaScript en correos corporativos temporalmente.

Considera ejecutar un tabletop exercise de respuesta a incidentes OT para evaluar procedimientos de aislamiento y comunicación con equipos de planta durante ventanas críticas de vulnerabilidad.

Cómo Proteger tu Organización

Esta vulnerabilidad demuestra la importancia crítica de la visibilidad unificada entre entornos IT y OT. Los navegadores corporativos requieren monitoreo continuo de comportamiento, correlación de amenazas y respuesta automatizada para contener kill chains completas como T1189→T1203→T1068.

Nuestro monitoreo SOC 24/7 detecta patrones de explotación V8 mediante análisis de telemetría de proceso correlacionada con inteligencia de amenazas actualizada sobre las TTPs de Lazarus Group. La diferencia está en la velocidad de detección y la capacidad de aislar automáticamente sistemas comprometidos antes de que la escalación alcance activos críticos.

Los navegadores web deben tratarse como infraestructura crítica sujeta a gestión formal de vulnerabilidades con SLAs de parche de emergencia menores a 24 horas.

Impacto Reputacional y en Medios

La vulnerabilidad de Chromium V8 ha sido cubierta extensivamente por medios especializados en ciberseguridad, posicionándola como una de las amenazas más críticas del primer trimestre 2026. La inclusión inmediata en CISA KEV ha generado alertas regulatorias en múltiples sectores.

Para CISOs, este incidente representa una lección sobre la gestión de riesgo de terceros: la dependencia de un solo motor de navegador (V8) crea un punto único de falla que puede comprometer simultáneamente sistemas corporativos y operacionales. La evaluación de proveedores críticos debe incluir análisis de superficie de ataque de componentes embebidos.

Continúa en el Capítulo ZDU — El Motor que Quemó el Mundo Industrial →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2026-3910 representa una convergencia crítica: la misma vulnerabilidad que compromete navegadores corporativos puede comandar directamente PLCs industriales. Los navegadores embebidos en HMI no son periféricos — son interfaces de control físico. La superficie de ataque se democratizó.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El Motor que Quemó el Mundo Industrial

Basado en la explotación activa de CVE-2026-3910 en motores Chromium V8 globalmente

La pantalla del HMI parpadeó una vez. En la refinería de Deer Park, el operador de turno no lo registró — apenas un milisegundo de interferencia en el navegador embebido que controlaba la válvula de presión principal. Cuatro pisos abajo, en el corazón de la planta, algo que no debería existir comenzó a ejecutarse.

El código llegó envuelto en una página HTML aparentemente inocente, diseñada específicamente para explotar una restricción rota en el motor V8 de Chromium. Lo que el operador no sabía era que su navegador ya no era suyo.

En menos de tres segundos, el proceso de renderizado había escapado de su sandbox y comenzado a escalar privilegios hacia el sistema operativo que controlaba los PLCs industriales.

¿Por qué la interfaz se congeló? Necesito esos valores de presión ahora mismo.

Lo que no podía ver era que tres sistemas críticos acababan de ser comprometidos simultáneamente, y que alguien desde el otro lado del mundo ahora tenía acceso directo a los controles físicos de la refinería.

KEV-1 no duerme. Cuando CVE-2026-3910 se materializó en los feeds de CISA el 13 de marzo, su red neural ya había comenzado a trazar patrones de explotación a través de 847 endpoints monitoreados. La proyección holográfica se iluminó en rojo: motor V8 comprometido, sandbox bypass confirmado, escalación de privilegios en curso.

Eris Sentinel entró en la sala de análisis cuando sus ojos verdes detectaron la cadena de TTPs iluminándose en su HUD como una constelación letal: T1189 brillaba como punto de entrada, T1203 pulsaba en el centro como pivote de ejecución, T1068 se encendía como escalada inevitable.

Es una kill chain completa. T1189 drive-by, T1203 client execution, T1068 privilege escalation. Están cazando navegadores embebidos en sistemas industriales.

El análisis de Eris tradujo los datos técnicos a una amenaza visible: páginas HTML diseñadas como armas, motores JavaScript convertidos en vectores de infiltración, y navegadores que creían estar seguros en sus sandboxes ahora ejecutando código arbitrario con privilegios del sistema operativo.

No es solo Chrome, Edge y Opera en escritorios. Los HMIs industriales usan Chromium embebido. Están atacando directamente los PLCs.

¿Escalación confirmada en entornos OT?

Eris mantuvo la mirada en sus pantallas un segundo más de lo técnicamente necesario. NeonMind coordinaba con la precisión habitual, excepto en ese instante donde algo no dicho flotaba entre ellas como una señal encriptada que solo ellas podían descifrar.

La sala del Fast Response Protocol se activó con la intensidad de una sala de control de misión espacial. Pantallas mostraron un mapa global donde puntos rojos comenzaron a multiplicarse: refinería en Texas, planta automotriz en Puebla, centro de datos en São Paulo. Todos conectados por un hilo invisible llamado Chromium V8.

Magna, necesito análisis de superficie OT. Prioriza sistemas con navegadores embebidos y acceso directo a PLCs.

Magna se irguió desde su estación, su cabello castaño rizado enmarcando una expresión de determinación que conocía íntimamente el peso de proteger infraestructura física crítica. Sus ojos avellana reflejaron la gravedad del momento: no estaban enfrentando solo un compromiso de sistemas, sino el control directo de activos que podían dañar personas reales.

Confirmado. 68% de las plantas mexicanas tienen HMIs basados en Chromium con acceso directo a controladores físicos. Es una autopista hacia la infraestructura crítica.

Stratos, implementa aislamiento de red inmediato. Segrega todos los sistemas con navegadores Chromium hasta confirmar parches aplicados.

VLANs de emergencia activadas. Creando perímetros defensivos alrededor de cada instancia V8 comprometida.

Lazarus Group había anticipado la respuesta defensiva. El código malicioso evolucionó en tiempo real, adaptándose a las medidas de contención como un organismo que aprende. Por cada sandbox que fortalecían, aparecía un nuevo vector de escape. Por cada filtro que implementaban, surgía una variante que lo eludía.

Stratos observó sus pantallas con la intensidad de quien comprende que está luchando contra una inteligencia que había estudiado sus movimientos durante meses. La red de aislamiento que había construido comenzó a mostrar fisuras: algunos sistemas comprometidos habían establecido túneles de comunicación antes de ser detectados.

Están un paso adelante. Han preposicionado backdoors en sistemas que creíamos limpios. El aislamiento no va a contenerlos completamente.

La realización golpeó la sala como una onda expansiva: no estaban respondiendo a un ataque, estaban descubriendo una operación que había estado en marcha durante semanas, utilizando el motor V8 como puerta trasera perfecta hacia la infraestructura crítica global.

La contención requirió algo que pocas veces se había logrado: una actualización global coordinada de todos los navegadores Chromium en un plazo de 48 horas. Gobiernos, corporaciones y operadores de infraestructura crítica trabajaron en sincronía para aplicar parches, aislar sistemas y verificar integridad de activos físicos.

Magna monitoreó la restauración de cada PLC, cada HMI, cada gateway IoT que había sido tocado por el motor comprometido. “La diferencia entre un código malicioso en un navegador y un accidente industrial”, murmuró, “es a veces solo una válvula de presión mal controlada.”

Moraleja operacional

Los navegadores web dejaron de ser herramientas de productividad para convertirse en interfaces de control físico. Cuando Chrome, Edge o Firefox están embebidos en un HMI industrial, no estás navegando por internet — estás operando maquinaria real. El motor V8 comprometido nos recordó que cada línea de código JavaScript puede traducirse en comandos hacia el mundo físico.

**¿Cuántos de nuestros sistemas críticos dependen de código que no controlamos?**

Héroe activado

Eris Sentinel

Detección y análisis de la cadena de TTPs T1189→T1203→T1068. Identificó el patrón de targeting hacia navegadores embebidos en sistemas industriales.

T1189 · T1203 · T1068 · T1055

Héroe activado

Magna

Análisis de superficie OT y evaluación de impacto en infraestructura crítica. Coordinó la verificación de integridad de PLCs y sistemas de control físico comprometidos.

T1190 · T1053 · OT-ASSESSMENT

Héroe activado

Stratos

Implementación de aislamiento de red de emergencia y creación de perímetros defensivos alrededor de sistemas comprometidos con Chromium V8.

VLAN-ISOLATION · NETWORK-SEGMENTATION

Villano

Lazarus Group

APT estado-nación norcoreano, especializado en ataques a infraestructura crítica y operaciones de espionaje industrial.

CVE-2026-3910 · APT · T1203