El Ecosistema Completo de Apple Bajo Ataque Silencioso

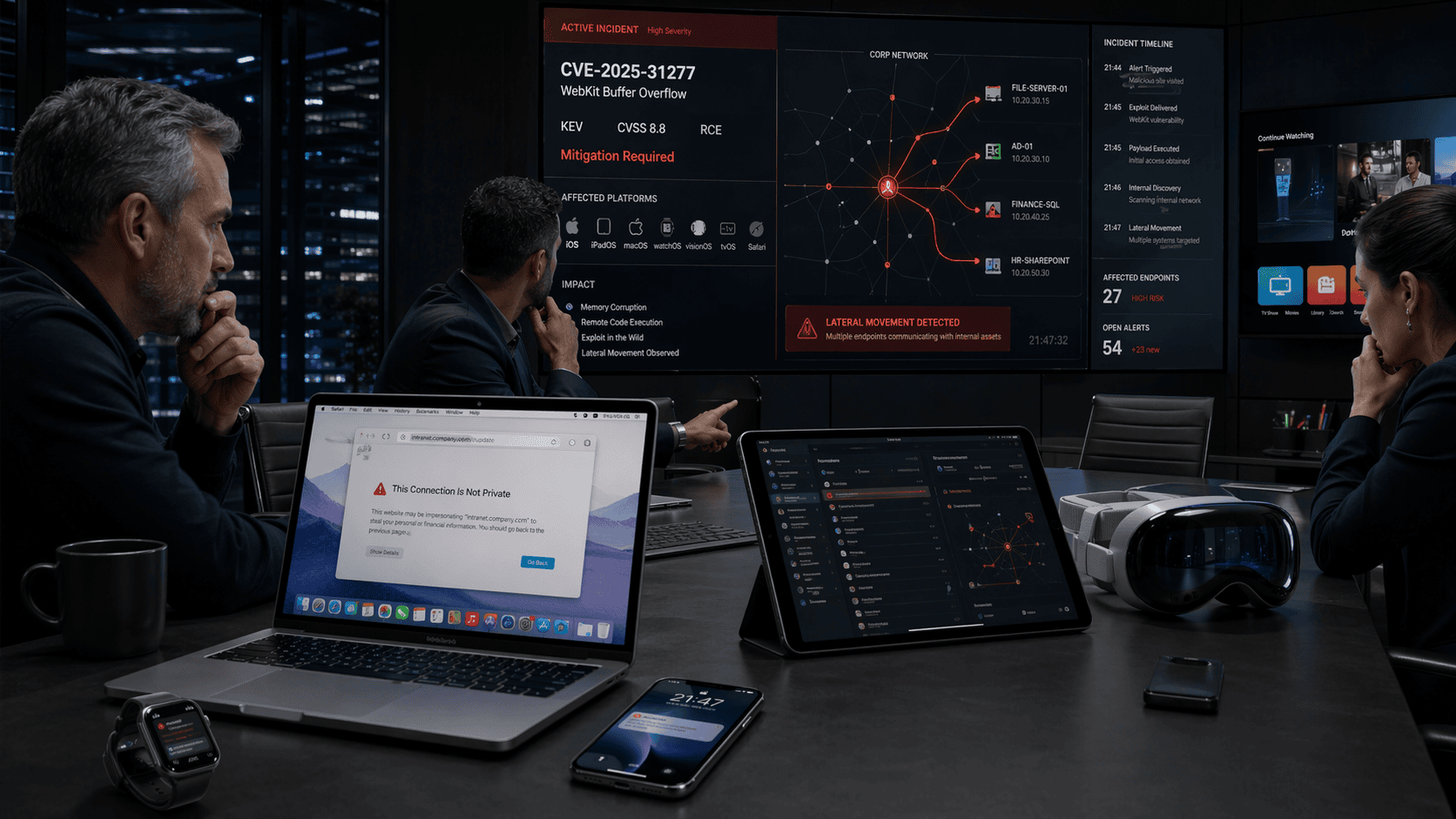

Un buffer overflow crítico en Safari convierte cada dispositivo Apple corporativo en vector de entrada silencioso para adversarios estatales. APT28 explota activamente CVE-2025-31277 que afecta iOS, macOS, watchOS, visionOS, iPadOS y tvOS mediante contenido web malicioso sin interacción explícita del usuario.

Qué Pasó: Compromiso Total del Ecosistema Apple

Apple confirmó el 20 de marzo de 2026 que CVE-2025-31277 permite ejecución remota de código arbitrario mediante un buffer overflow en el motor de renderizado WebKit que alimenta Safari. La vulnerabilidad afecta Safari, iOS, iPadOS, macOS, watchOS, visionOS y tvOS — prácticamente cualquier dispositivo Apple activo en redes corporativas. CISA incluyó inmediatamente el CVE en su catálogo KEV confirmando explotación activa por adversarios. APT28, también conocido como Fancy Bear y vinculado al GRU ruso, lidera las campañas de explotación documentadas por múltiples firmas de threat intelligence. El vector de ataque requiere únicamente navegación web normal: visitar contenido web malicioso crafteado desencadena el overflow y permite al atacante ejecutar código con privilegios del proceso Safari.

Por Qué Importa para tu Organización

1. El vector: navegación web como superficie de ataque universal

A diferencia de vulnerabilidades que requieren acceso privilegiado o configuraciones específicas, este CVE se activa con navegación web protegida mediante Web Application Firewall normal en Safari. Cada empleado con iPhone, iPad o Mac corporativo que acceda a correo web, aplicaciones SaaS o navegue durante horario laboral puede comprometer involuntariamente datos corporativos sin saber que visitó contenido malicioso.

2. La amplitud: todo el ecosistema Apple en riesgo simultáneo

La afectación multiplataforma convierte este CVE en evento de riesgo sistémico para organizaciones con alta adopción Apple. Wearables Apple Watch de ejecutivos, iPads de campo, Macs de desarrollo y Apple TVs en salas de juntas operan sobre el mismo motor WebKit vulnerable, creando múltiples vectores de entrada simultáneos.

3. El contexto México: exposición en sectores regulados

Organizaciones mexicanas en servicios financieros, salud y energía enfrentan exposición crítica por su dependencia creciente en dispositivos Apple para acceso móvil a sistemas críticos. La inclusión en CISA KEV confirma que adversarios ya explotan activamente esta vulnerabilidad, elevando el riesgo de brecha de datos personales con implicaciones bajo LFPDPPP.

El Actor Detrás del Ataque

APT28, también conocido como Fancy Bear, Pawn Storm y Sofacy, opera bajo dirección del GRU (Directorado Principal de Inteligencia del Estado Mayor General ruso). El grupo mantiene capacidades de desarrollo de exploits zero-day y ha demostrado interés específico en comprometer dispositivos de ejecutivos, diplomáticos y personal de sectores críticos mediante vectores de navegación web. Históricamente, APT28 ha dirigido campañas contra organizaciones gubernamentales, militares, de defensa, aeroespaciales y de think tanks en América del Norte, Europa y Asia. Sus operaciones en LATAM se enfocan en entidades con relaciones estratégicas con países NATO o acceso a inteligencia geopolítica sensible. Según MITRE ATT&CK, APT28 combina sistemáticamente T1189 (Drive-by Compromise) con T1203 (Exploitation for Client Execution) para establecer persistencia inicial, seguido de T1068 (Exploitation for Privilege Escalation) para movimiento lateral.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploitation for Client Execution | T1203 | Execution |

| Drive-by Compromise | T1189 | Initial Access |

| Exploitation for Privilege Escalation | T1068 | Privilege Escalation |

| Exploit Public-Facing Application | T1190 | Initial Access |

| Endpoint Denial of Service | T1499.004 | Impact |

Fuente: MITRE ATT&CK · Análisis: APT28 Group Profile

Qué Deberías Hacer en las Próximas 48 Horas

La ausencia de parche disponible y la explotación activa confirmada exigen controles compensatorios inmediatos en tu flota Apple. Un plan de respuesta a incidentes documentado es crítico para ejecutar estas medidas sin fricción operacional.

Restricción Safari via MDM

Configura políticas MDM para deshabilitar JavaScript en Safari corporativo y forzar navegación únicamente a URLs en lista blanca. Considera bloquear Safari completamente en dispositivos críticos hasta que Apple publique parche.

Segmentación de Red Inmediata

Aisla dispositivos Apple en VLAN separada con reglas de firewall restrictivas. Bloquea acceso directo desde dispositivos Apple hacia segmentos críticos, servidores de base de datos y redes OT/SCADA.

Monitoreo de Crashes Safari

Activa logging detallado de crashes de procesos Safari y WebKit en todos los dispositivos Apple. Implementa alertas automáticas para crashes frecuentes que pueden indicar intentos de explotación del buffer overflow.

Gateway Web con Inspección

Fuerza todo el tráfico web de dispositivos Apple a través de proxy con inspección de contenido y sandboxing. Configura reglas para bloquear contenido JavaScript sospechoso y ejecutables embebidos en páginas web.

Ejecuta un tabletop exercise simulando compromiso vía Safari en dispositivos ejecutivos para validar procedures de respuesta antes del fin de semana.

Cómo Proteger tu Organización

Este CVE demuestra por qué la visibilidad de endpoints y la detección de comportamiento anómalo son críticos en arquitecturas modernas. Nuestro monitoreo SOC 24/7 detecta patrones de explotación de vulnerabilidades Apple mediante correlación de eventos de sistema, análisis de crashes y monitoreo de tráfico web saliente desde dispositivos móviles. La diferencia QMA: nuestros analistas conocen los TTPs específicos de APT28 y correlacionan indicadores de compromiso Apple con threat intelligence actualizada cada 4 horas. Cuando un iPhone corporativo exhibe comportamiento post-explotación, lo detectamos antes de que el atacante establezca persistencia o se mueva lateralmente.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La cobertura mediática ha enfatizado la amplitud del ecosistema Apple afectado y la sofisticación de APT28, generando preocupación en sectores que dependen de dispositivos Apple para operaciones críticas. Bloomberg y Reuters destacaron que la ausencia inicial de parche coloca a organizaciones en posición reactiva frente a un adversario estatal conocido. Para CISOs, este incidente subraya la importancia de planes de contingencia para vulnerabilidades críticas sin remediación inmediata disponible. La capacidad de implementar controles compensatorios efectivos en 48 horas se convierte en diferenciador competitivo e indicador de madurez del programa de ciberseguridad.

Continúa en el Capítulo ZDU — Desbordamiento en el Corazón del Ecosistema →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La simultaneidad de explotación activa por APT28 y ausencia de parche crea una ventana de oportunidad táctica para adversarios estatales. La amplitud del ecosistema Apple afectado sugiere que este CVE fue conservado estratégicamente hasta maximizar el impacto operacional. Recomiendo priorizar mitigación en dispositivos con acceso a inteligencia geopolítica sensible.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Desbordamiento en el Corazón del Ecosistema

Basado en la explotación activa de CVE-2025-31277 en todo el ecosistema Apple por APT28

El cursor parpadea en la pantalla del MacBook Pro mientras los datos corporativos se drenan silenciosamente hacia servidores en Moscú. La CFO de la empresa energética ni siquiera sabe que su navegador fue comprometido cinco minutos atrás, cuando revisó el reporte financiero trimestral desde el portal web interno. Safari procesa cada línea de código malicioso embebido en el CSS como si fuera contenido legítimo. En la mesa de juntas, su iPhone vibra con una notificación de calendario. El mismo exploit se replica automáticamente a través de la sincronización iCloud, infectando ahora un segundo dispositivo Apple en la red corporativa. El buffer overflow encuentra espacio libre en memoria heap y comienza a escribir instrucciones de shellcode donde solo debería haber variables de rendering web. Moscú no necesita hackear la red. Solo necesita que ella haga clic en “Actualizar página”.

Las alarmas del Security Operations Center permanecen silenciosas. Los logs muestran navegación web normal. Los antivirus no detectan firma maliciosa porque no hay archivo ejecutable descargado — el código se ejecuta directamente en memoria desde el contenido HTML renderizado por Safari.

KEV-1 no duerme. En el momento exacto en que CISA actualiza el catálogo KEV con CVE-2025-31277, sus algoritmos de correlación se activan. La proyección holográfica de datos muestra puntos rojos multiplicándose — cada uno representa un dispositivo Apple corporativo potencialmente comprometible mediante navegación web normal. El patrón es claro: todo el ecosistema Apple opera sobre el mismo motor WebKit vulnerable. Eris Sentinel observa sus pantallas mientras el análisis de TTPs se despliega en tiempo real. Sus ojos verdes reflejan el patrón de ataque: T1189 para el compromiso inicial via drive-by, T1203 para la explotación del cliente Safari, T1068 para la escalada de privilegios post-overflow. La cadena de explotación es elegante y devastadora.

Los datos fluyen a través de los sistemas de correlación: Safari, iOS, iPadOS, macOS, watchOS, visionOS, tvOS. La superficie de ataque no es un producto — es un ecosistema completo. Cada actualización automática de iOS que falló, cada Mac corporativo que no recibió el parche de WebKit, cada Apple Watch ejecutivo sincronizado con correo corporativo opera como puerta trasera potencial.

Por un instante, los ojos de Eris se encuentran con la presencia liminal del CISO en la sala de control. Dos segundos de silencio que comunican más que cualquier reporte técnico: la amenaza es real, inmediata y sistémica. NeonMind coordina con la precisión habitual, pero hay una pausa imperceptible cuando él está presente — como si el protocolo tuviera capas que solo ellos comprenden.

La sala del Fast Response Protocol se ilumina con mapas globales mostrando la densidad de dispositivos Apple en redes corporativas. Puntos amarillos se vuelven rojos conforme los algoritmos calculan probabilidad de compromiso: cada oficina corporativa, cada planta industrial, cada centro de datos con presencia Apple significativa marca riesgo elevado.

Magna se inclina sobre sus sistemas de monitoreo industrial, sus ojos color avellana escaneando redes de energía, agua y telecomunicaciones. Cada dispositivo Apple conectado a infraestructura operacional representa un vector físico potencial — no solo compromiso de datos, sino control directo sobre sistemas que mantienen ciudades funcionando. Su postura revela la tensión: protege lo que él valora, aunque nunca lo dice directamente.

La restricción de Safari corporativo genera resistencia inmediata. Ejecutivos reportan imposibilidad de acceder a aplicaciones web críticas, equipos de ventas no pueden usar CRM desde dispositivos móviles, y operarios de campo con iPads pierden acceso a manuales técnicos online. La infraestructura digital moderna no fue diseñada para operar sin el ecosistema Apple. Pero APT28 anticipó esta respuesta. Mientras IT corporativo implementa controles restrictivos en Safari, el grupo ruso pivota a vectores alternativos: aplicaciones WebKit-dependientes que no son Safari técnicamente, pero procesan contenido web a través del mismo motor vulnerable. Apps de correo corporativo, lectores de noticias, navegadores alternativos — todo el software que renderiza HTML en dispositivos Apple hereda el mismo buffer overflow.

Stratos observa cómo sus controles Zero Trust se enfrentan a la realidad de un ecosistema integrado. Cada aplicación bloqueada genera una solicitud de excepción, cada política restrictiva encuentra un workaround legítimo, cada control compensatorio crea fricción operacional que presiona hacia la relajación de la seguridad.

La solución no llega desde un parche de Apple — llega desde la comprensión profunda del comportamiento del adversario. Eris correlaciona los intentos de explotación con patrones de tráfico específicos: APT28 entrega el exploit a través de redirects de ads maliciosos en sitios web legítimos, targeting específicamente usuarios de dispositivos Apple mediante user-agent detection. El ataque es quirúrgico: solo afecta Safari y WebKit, dejando otros navegadores intactos. La mitigación final combina tecnología e inteligencia humana: bloqueo de redes publicitarias sospechosas, inspección profunda de headers HTTP que indican targeting Apple, y monitoreo de crashes WebKit como indicador temprano de explotación. No es perfecto — pero es efectivo mientras Apple desarrolla el parche definitivo.

Eris Sentinel

Detección primaria del patrón de explotación APT28 y correlación de TTPs WebKit. Identificación de vectores alternativos cuando Safari fue restringido corporativamente.

T1189 · T1203 · T1068

NeonMind

Coordinación del protocolo TRINITY y activación de controles compensatorios en infraestructura crítica. Gestión de la respuesta multi-dominio IT/OT.

NIST CSF · SOAR · ORCHESTRATION

Magna

Evaluación de impacto OT y mapeo de dispositivos Apple integrados en sistemas de infraestructura crítica. Protección de activos industriales vulnerables.

ICS · SCADA · APPLE_HMI

Stratos

Implementación de segmentación Zero Trust para tráfico Apple corporativo y configuración de controles SASE compensatorios ante ausencia de parche.

ZTNA · SASE · TRAFFIC_INSPECTION

APT28

Fancy Bear, Pawn Storm, Sofacy. Grupo de espionaje cibernético del GRU ruso especializado en explotación de vectores WebKit y targeting de ecosistemas Apple.

CVE-2025-31277 · APT Estado-nación · RCE_WEBKIT