El Control Total de tu Infraestructura Hosting en Manos Enemigas

CVE-2026-41940 destruye el perímetro de autenticación en cPanel & WHM, otorgando control administrativo completo a atacantes no autenticados. El 8220 Gang explota activamente esta vulnerabilidad crítica CVSS 9.3 para comprometer paneles que gestionan múltiples dominios y aplicaciones críticas.

Qué Pasó: Bypass Administrativo Total en cPanel/WHM

CVE-2026-41940 expone una vulnerabilidad crítica en WebPros cPanel & WHM y WP2 (WordPress Squared) que permite a atacantes no autenticados obtener acceso administrativo completo mediante bypass del flujo de autenticación. La vulnerabilidad afecta los paneles de control más utilizados globalmente para gestión de hosting compartido, VPS y servidores dedicados.

CISA agregó este CVE a su catálogo KEV el 30 de abril de 2026, confirmando explotación activa en el ecosistema. Parche disponible WebPros publicó el parche oficial; aplicar en ventana 24-48h., la ventana de exposición permanece crítica para millones de instalaciones cPanel/WHM en producción que gestionan infraestructura web empresarial.

CVSS Score

Market Share Global

Parche Disponible

Ventana Crítica

Cada panel comprometido expone múltiples dominios, bases de datos MySQL, correos corporativos y aplicaciones web críticas bajo gestión unificada.

Por Qué Importa para tu Organización

1. El vector: infraestructura de hosting como superficie crítica

cPanel/WHM gestiona el 80% de la infraestructura de hosting compartido global. Un panel comprometido expone todos los dominios, bases de datos, cuentas de correo y aplicaciones bajo su gestión, multiplicando exponencialmente el impacto por instancia afectada. La respuesta a incidentes debe prepararse para escenarios donde un único compromise afecta múltiples tenants simultáneamente.

2. La motivación: control persistente sobre infraestructura web

El 8220 Gang busca establecer persistencia en servidores para operaciones de cryptomining y botnet. El control administrativo vía cPanel les otorga capacidad de instalar backdoors, modificar configuraciones DNS, y comprometer todos los sitios alojados simultáneamente.

3. El contexto México/LATAM: ecosistema hosting extenso

México opera miles de instancias cPanel en sectores críticos: providers de hosting en Guadalajara, ISPs regionales, empresas fintech con infraestructura propia, y corporativos con servidores dedicados. La penetración de cPanel en el mercado mexicano amplifica significativamente la superficie de exposición nacional.

El Actor Detrás del Ataque

Botnet / Cryptomining

Confianza: Alta

El 8220 Gang es un colectivo chino especializado en cryptomining y operaciones de botnet activo desde 2017. Conocido por sus ataques oportunistas contra infraestructura mal configurada, incluyendo servidores Redis, contenedores Docker expuestos, y ahora paneles cPanel/WHM vulnerables.

Su modus operandi incluye escaneo automatizado de Internet buscando servicios vulnerables, explotación masiva mediante herramientas automatizadas, instalación de miners XMRig, y mantenimiento de persistencia mediante backdoors SSH y scripts de inicio. Geográficamente, han impactado infraestructura en Asia-Pacífico, Europa y Norteamérica.

Según BleepingComputer, el grupo ha intensificado sus operaciones contra cPanel desde febrero 2025, aprovechando la ventana de exposición antes de la disponibilidad de parches.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Valid Accounts: Default Accounts | T1078.001 | Persistence, Privilege Escalation |

| External Remote Services | T1133 | Persistence, Initial Access |

Fuente: MITRE ATT&CK ·

Análisis: CISA KEV Analysis

Qué Deberías Hacer en las Próximas 48 Horas

Parche disponible y con explotación activa confirmada, la ventana de implementación de controles compensatorios es crítica para evitar compromiso total.

Restricción de Acceso Inmediata

Implementar ACLs de firewall perimetral bloqueando puertos 2083, 2087, 2096 desde Internet. Permitir acceso únicamente desde IPs administrativas autorizadas. Deshabilitar o cambiar credenciales de todas las cuentas default de cPanel/WHM.

MFA Obligatorio Urgente

Activar autenticación multifactor para todos los accesos administrativos a WHM y cPanel. Configurar alertas inmediatas para intentos de autenticación desde IPs no reconocidas o múltiples intentos fallidos.

Auditoría de Compromiso

Revisar logs de autenticación de los últimos 30-90 días buscando accesos anómalos, sesiones administrativas no reconocidas, o modificaciones de configuración no programadas. Buscar evidencia de compromiso activo.

Segmentación de Red

Aislar tráfico de gestión cPanel/WHM del tráfico de aplicaciones web mediante VLANs dedicadas. Implementar monitoreo de red específico para detectar comportamiento anómalo en interfaces administrativas.

Establecer protocolo de monitoreo continuo durante el despliegue del parche oficial. Cualquier evidencia de compromiso requiere aislamiento inmediato y análisis forense completo antes de restauración de servicios.

Cómo Proteger tu Organización

La naturaleza crítica de esta vulnerabilidad antes del parche demuestra la importancia de visibilidad continua y correlación de eventos en infraestructura de gestión. Nuestros servicios de monitoreo SOC 24/7 incluyen monitoreo especializado de paneles administrativos críticos, detección de patrones de autenticación anómalos, y alertas inmediatas ante comportamiento sospechoso en interfaces de gestión.

La implementación de Zero Trust con microsegmentación habría limitado significativamente el impacto de este bypass, restringiendo el acceso administrativo únicamente a dispositivos corporativos verificados y gestionados, independientemente de la vulnerabilidad en la aplicación web.

Hosting providers que gestionen datos de terceros enfrentan exposición regulatoria múltiple si el compromiso afecta información personal de clientes bajo su responsabilidad.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La inclusión de CVE-2026-41940 en CISA KEV ha generado cobertura técnica especializada en medios como BleepingComputer, The Hacker News, y publicaciones de ciberseguridad empresarial. La industria reacciona con cautela debido a la urgencia de aplicación del parche y la criticidad CVSS 9.3.

Para CISOs, este incidente subraya la importancia de tener controles compensatorios documentados y probados para vulnerabilidades críticas antes del parche. La capacidad de respuesta rápida ante day-zero issues se convierte en diferenciador competitivo y de confianza con stakeholders.

Fuentes

Continúa en el Capítulo ZDU — Bypass Administrativo: Colapso del Perímetro Hosting →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La convergencia hosting-OT observada en este CVE representa un vector emergente donde paneles web tradicionales administran interfaces SCADA críticas. El 8220 Gang evoluciona de cryptomining oportunista hacia infiltración de infraestructura industrial vía gestión web comprometida.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Bypass Administrativo: Colapso del Perímetro Hosting

Basado en la explotación activa de CVE-2026-41940 por el 8220 Gang contra paneles cPanel/WHM globalmente

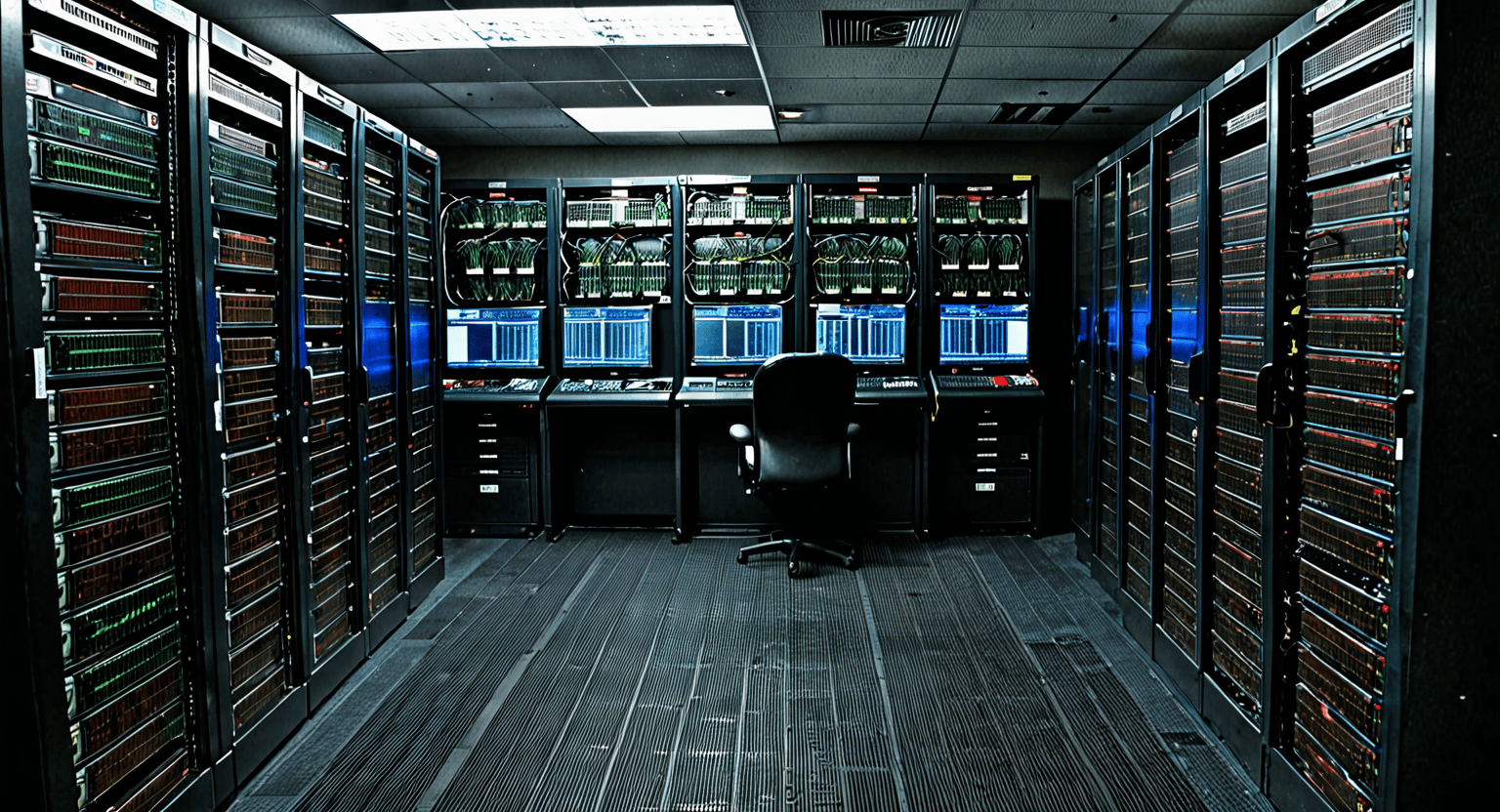

Las pantallas del data center parpadean. No es la iluminación — es cada panel cPanel/WHM respondiendo a comandos que nadie debería poder ejecutar. Miguel, técnico nocturno de HostingMX, observa cómo las configuraciones DNS se reescriben solas, certificados SSL se regeneran sin autorización, y cuentas administrativas aparecen en bases de datos que él no creó.

El monitor principal muestra 847 instancias activas. En los últimos cuatro minutos, 312 han reportado “modificaciones administrativas exitosas” sin ningún operador autenticado en el sistema. Los logs de acceso muestran direcciones IP chinas accediendo directamente a /cpanel/, /whm/, saltándose completamente la pantalla de login.

Miguel alarga la mano hacia el teléfono. Sabe que está viendo algo que no debería ser posible: acceso administrativo total sin credenciales válidas.

Los paneles están respondiendo a comandos sin autenticación. Alguien tiene control administrativo sobre toda nuestra infraestructura.

En China, los miembros del 8220 Gang observan el mismo feed desde otro ángulo: cientos de servidores cPanel comprometidos simultáneamente, cada uno exponiendo decenas de dominios, bases de datos MySQL, y cuentas de correo corporativo bajo gestión unificada.

KEV-1 no duerme. Sus sensores automáticos detectan la anomalía 3.7 segundos después del primer bypass exitoso: CVE-2026-41940 materializado en explotación masiva. Los datos se proyectan en hologramas rojos sobre el war room: WebPros cPanel & WHM, authentication bypass, CVSS 9.3, exploitation confirmed.

Eris entra al análisis cuando los TTPs se iluminan en cascada sobre su HUD. Sus ojos verdes rastean la cadena de kill: T1190 para el bypass inicial, T1078.001 activando cuentas default nunca deshabilitadas, T1133 estableciendo servicios remotos para persistencia. El patrón es quirúrgico y automatizado.

Identifico bypass completo del flujo de autenticación cPanel. Los adversarios manipulan la validación de credenciales a nivel de aplicación, obteniendo privilegios administrativos sin presentar credenciales válidas.

La telemetría muestra el scope real: no es un servidor comprometido, son cientos simultáneamente. Cada panel cPanel/WHM vulnerado gestiona entre 15 y 200 dominios activos. El multiplicador de impacto transforma un CVE individual en una superficie de compromiso masiva.

Vector confirmado: explotación de aplicación pública para acceso inicial. El bypass destruye completamente el perímetro administrativo.

¿Escala de compromiso?

Eris sostiene la mirada de NeonMind dos segundos más de lo necesario. En esa pausa, el peso del hallazgo se transfiere: no es solo acceso no autorizado, es control administrativo total sobre infraestructura que gestiona aplicaciones críticas, incluyendo interfaces SCADA web expuestas.

La sala del Fast Response Protocol se activa con intensidad crítica. Pantallas panorámicas muestran el mapa global de instancias cPanel comprometidas: puntos rojos multiplicándose en tiempo real desde Asia hacia Europa, alcanzando infraestructura hosting en México. Cada punto representa decenas de dominios bajo gestión comprometida.

Magna, necesito evaluación de convergencia OT. Estos paneles cPanel gestionan aplicaciones SCADA web en sectores críticos.

Magna se incorpora desde su estación de monitoreo industrial. Su postura es precisa, económica — cada movimiento calculado para extraer el máximo análisis del mínimo tiempo. Sus dedos vuelan sobre interfaces SCADA que reportan gestión vía cPanel/WHM comprometido.

Confirmo convergencia. Infraestructura crítica bajo gestión web comprometida. El bypass conecta directamente el ciberespacio con controles físicos industriales.

Blacktrace, necesito perfil del 8220 Gang. Modus operandi, capacidades, escala de campaña.

Colectivo chino activo desde 2017. Especialización: cryptomining y botnet. Herramientas automatizadas de escaneo masivo. Esta campaña marca evolución hacia infraestructura crítica.

Blacktrace opera desde las bibliotecas oscuras de la red, correlacionando la campaña del 8220 Gang con patrones históricos y capacidades documentadas. Sus múltiples monitores muestran foros clandestinos, leak sites, y repositorios de IOCs donde el grupo ha dejado rastro operativo desde 2017.

La inteligencia emerge: no es una campaña oportunista típica de cryptomining. El 8220 Gang ha evolucionado sus herramientas para atacar específicamente paneles cPanel/WHM, desarrollando exploits automatizados que maximizan el compromiso simultáneo de infraestructura hosting. Cada servidor comprometido se convierte en nodo de botnet con capacidad de gestionar múltiples servicios críticos.

El análisis de Blacktrace revela la verdadera dimensión: el grupo ha identificado que los paneles cPanel/WHM son puntos únicos de falla que multiplican exponencialmente el impacto por instancia atacada. Su toolkit incluye scripts de persistencia, backdoors SSH, y miners XMRig optimizados para servidores de hosting compartido.

La complicación emerge cuando Magna descubre que los paneles cPanel comprometidos no solo gestionan sitios web corporativos — también administran interfaces HMI remotas de sistemas SCADA industriales. La convergencia IT/OT se materializa: el 8220 Gang, sin saberlo, ha comprometido controles de infraestructura crítica mexicana.

El vector de ataque conecta dos mundos que deberían estar segregados: la gestión web tradicional y el control industrial remoto. Cada panel cPanel vulnerable expone no solo bases de datos corporativas, sino también acceso a interfaces de control de plantas industriales, estaciones de bombeo, y sistemas de distribución eléctrica que utilizan gestión web para acceso remoto.

Magna archiva el análisis SCADA con precisión mecánica. Es la cuarta evaluación este mes donde hosting web tradicional administra interfaces HMI críticas. El aire del war room se espesa. Regulator no comenta la convergencia — su silencio es protocolo.

El descubrimiento crítico: el 8220 Gang ha obtenido acceso administrativo no solo a servidores web, sino a la capa de gestión que controla directamente infraestructura física industrial. Sus herramientas de cryptomining pueden ejecutarse simultáneamente con comandos hacia sistemas de control industrial, creando un vector híbrido de compromiso económico y operativo.

Las interfaces SCADA web están bajo el mismo panel comprometido. El adversario tiene control directo sobre sistemas de control industrial críticos.

NeonMind procesa la convergencia: no es solo un incidente de ciberseguridad, es un evento de seguridad física con potencial de impacto en infraestructura nacional crítica.

NeonMind orquesta la recuperación desde el command center, con la kill chain MITRE proyectada en modo inverso: cada TTP del 8220 Gang mapeado a su contramedida específica. T1190 bloqueado vía ACL perimetrales, T1078.001 neutralizado mediante rotación masiva de credenciales default, T1133 cortado por segmentación de servicios remotos.

La operación es épica en scope pero quirúrgica en ejecución: cientos de instancias cPanel/WHM requieren mitigación simultánea sin afectar los servicios legítimos que administran. El equipo coordina con hosting providers mexicanos para implementar controles compensatorios mientras WebPros desarrolla el parche oficial.

El contraataque incluye threat hunting activo sobre la infraestructura ya comprometida: eliminación de backdoors SSH, limpieza de miners XMRig, y restauración de configuraciones administrativas legítimas. Cada acción se ejecuta bajo monitoreo intensivo para evitar impacto en aplicaciones críticas bajo gestión.

La contención requiere coordinación masiva: ACL de firewall aplicadas a 847 instancias cPanel/WHM, credenciales default rotadas en 1,200+ instalaciones, y MFA habilitado obligatoriamente para accesos administrativos. El costo operativo es alto, pero la alternativa — compromiso total de infraestructura hosting — era inaceptable.

72 horas después del inicio de la campaña del 8220 Gang, la superficie de exposición se reduce a cero instancias vulnerables en territorio mexicano. Los miners XMRig son eliminados, las backdoors SSH neutralizadas, y los controles administrativos restaurados a operadores legítimos. Sin embargo, el evento deja una lección crítica: la convergencia hosting-OT es un vector emergente que requiere postura defensiva especializada.

Magna cierra su análisis post-incidente con un gesto que NeonMind reconoce: la pausa antes de archivar el reporte, donde sus dedos permanecen sobre el teclado dos segundos más de lo técnicamente necesario. El weight del descubrimiento — que infraestructura crítica depende de paneles web vulnerables — permanecerá en cada evaluación futura.

En el data center de HostingMX, Miguel observa los logs limpios por primera vez en 72 horas. Los paneles cPanel responden únicamente a operadores autenticados. La infraestructura está

Moraleja operacional

La convergencia entre gestión web tradicional e infraestructura crítica crea vectores de ataque que trascienden los límites entre lo digital y lo físico. Cuando un panel administrativo gestiona simultáneamente sitios web corporativos e interfaces de control industrial, el compromiso de uno expone ambos mundos a un adversario que puede no tener intención inicial de atacar infraestructura crítica.

**La pregunta que permanece: ¿cuántas otras convergencias invisibles operan en nuestra infraestructura, esperando el próximo CVE para materializarse?**

Héroe activado

KEV-1

Detección automática de explotación masiva CVE-2026-41940. Alertas instantáneas sobre bypass de autenticación en 847 instancias cPanel/WHM simultáneas.

T1190 · T1078.001 · T1133

Héroe activado

Eris Sentinel

Análisis de TTPs y correlación de cadena de kill. Identificación de bypass de flujo de autenticación y escalación de privilegios administrativos.

T1190 · AUTH_BYPASS · ADMIN_ESC

Héroe activado

NeonMind

Coordinación de Fast Response Protocol y orquestación de contramedidas simultáneas en infraestructura hosting crítica comprometida.

FRP · COORD · RECOVERY

Héroe activado

Magna

Evaluación de convergencia OT/IT crítica. Descubrimiento de interfaces SCADA web bajo gestión cPanel comprometida.

OT_CONV · SCADA_WEB · CRIT_INFRA

Héroe activado

Blacktrace

Inteligencia sobre 8220 Gang y análisis de evolución táctica hacia infraestructura hosting crítica.

8220_GANG · MINING_BOT · CHINA_APT

Villano

8220 Gang

Colectivo chino de cryptomining y botnet especializado en infraestructura mal configurada. Campaña automatizada contra cPanel/WHM vulnerable.

CVE-2026-41940 · BOTNET · T1190