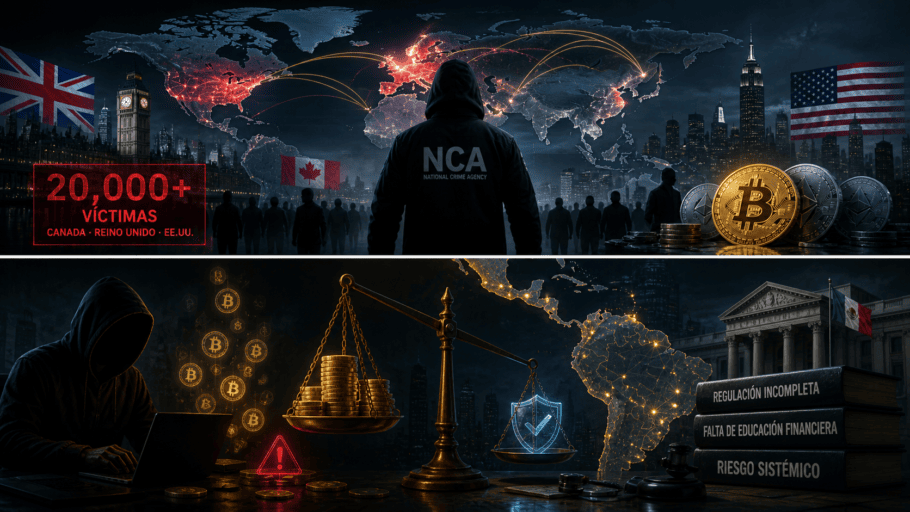

Múltiples amenazas críticas: salud, legal e infraestructura bajo ataque simultáneo

Las amenazas a cadenas de suministro crítica no llegan de una en una. Esta semana, el ecosistema de seguridad registró de forma simultánea un ciberataque a Stryker —fabricante global de equipamiento médico con operaciones activas en México y LATAM—, una brecha en Jones Day con exposición de datos legales corporativos, un zero-day activo sin parche en Windows, y una nueva variante de stealer dirigida a ejecutivos en macOS. Para los CISOs mexicanos, la convergencia de estos eventos no es ruido: es señal de presión sistémica sobre múltiples flancos al mismo tiempo.

Análisis para CISOs: cinco frentes abiertos, una misma ventana de exposición

1. Stryker y la cadena de suministro médica

Stryker, uno de los fabricantes de dispositivos médicos más grandes del mundo, confirmó un ciberataque que compromete la integridad de su cadena de suministro. En México, Stryker opera a través de distribuidores certificados que abastecen hospitales públicos y privados, incluyendo instituciones del IMSS, ISSSTE y redes hospitalarias privadas de primer nivel. Un compromiso en la cadena de suministro de este actor no implica únicamente pérdida de datos: puede traducirse en retrasos en equipamiento crítico, alteración de registros de mantenimiento de dispositivos, o en el peor escenario, manipulación de firmware en equipos ya instalados. Los CISOs del sector salud deben exigir de inmediato a sus proveedores de dispositivos médicos una declaración formal de impacto y activar revisión de integridad en los canales de actualización de software embebido.

2. Jones Day: exposición de datos legales corporativos

La brecha confirmada en Jones Day —firma con presencia directa en Ciudad de México— pone en riesgo información legal privilegiada de clientes corporativos. Esto incluye potencialmente comunicaciones abogado-cliente, estrategias de litigio, procesos de M&A en curso y due diligence de transacciones activas. Bajo la Ley Federal de Protección de Datos Personales en Posesión de los Particulares (LFPDPPP), las organizaciones mexicanas que hayan compartido datos con Jones Day en el marco de una relación contractual podrían tener obligaciones de notificación propias si pueden demostrar que datos de sus titulares fueron expuestos. El área legal y el CISO deben coordinarse para evaluar el alcance del dato comprometido y documentar la respuesta.

3. Zero-day activo en Windows: sin parche disponible

Se reporta explotación activa de una vulnerabilidad en Windows para la cual no existe parche publicado al momento del análisis. En entornos corporativos mexicanos donde Windows sigue siendo el sistema operativo dominante en endpoints y servidores, esto eleva la superficie de ataque de forma inmediata. Las medidas de contención prioritarias incluyen: activación de reglas de reducción de superficie de ataque (ASR) en Microsoft Defender, revisión de políticas de ejecución de código no firmado, segmentación de red para limitar movimiento lateral, y monitoreo intensivo de anomalías en procesos del sistema. Dado que no hay parche disponible, la mitigación operativa es la única línea de defensa activa. Un SOC con capacidad de detección en tiempo real es el diferencial crítico en este escenario.

4. Supercomputadora china comprometida: implicaciones para investigación y gobierno

El compromiso documentado de una supercomputadora en China demuestra que la infraestructura de investigación de alto rendimiento no está fuera del alcance de actores sofisticados. Para México, esto es relevante en el contexto de instituciones académicas y de gobierno que operan clusters de cómputo para investigación científica, modelado climático, o análisis de datos públicos. La sofisticación del ataque sugiere actores con capacidad de persistencia prolongada en entornos de alto rendimiento, una amenaza que los equipos de seguridad universitarios e institucionales raramente tienen instrumentada para detectar. La revisión de arquitecturas de acceso a infraestructura HPC debería incluirse en los ciclos de evaluación de riesgo de programas GRC para el sector público y académico.

5. Stealer macOS para ejecutivos: vector de alto impacto corporativo

Una nueva variante de malware tipo stealer dirigida específicamente a macOS representa una amenaza directa para ejecutivos en LATAM. El perfil típico del objetivo —C-suite, directores financieros, asesores legales— en México ha migrado masivamente a Apple en los últimos años bajo la premisa, errónea, de que macOS es inherentemente más seguro. Esta variante apunta a credenciales almacenadas, tokens de sesión, wallets y datos de navegador. La combinación de un ejecutivo comprometido con acceso a sistemas ERP, banca corporativa o plataformas de comunicación interna representa un vector de entrada crítico. Las políticas MDM para dispositivos Apple deben revisarse y el monitoreo de endpoints no puede considerarse solo para el parque Windows. Consulta las capacidades de cobertura de servicios MSSP para entornos heterogéneos.

6. Internet Bug Bounty y la contaminación por IA en divulgación responsable

La pausa operativa del programa Internet Bug Bounty —motivada por la saturación de reportes generados o contaminados por herramientas de inteligencia artificial— no es un evento menor. Señala una degradación estructural en los ecosistemas de divulgación responsable que afecta directamente la velocidad con la que las organizaciones reciben alertas tempranas de vulnerabilidades. Para los equipos de seguridad mexicanos que dependen de fuentes públicas como parte de su inteligencia de amenazas, esto debe interpretarse como una señal para fortalecer fuentes primarias verificadas y no depender exclusivamente de canales que ahora están bajo presión de calidad.

Recomendaciones consolidadas para CISOs mexicanos

- Activar inmediatamente revisión de proveedores en cadena de suministro médica y tecnológica.

- Coordinar con legal para evaluar exposición derivada de la brecha Jones Day bajo LFPDPPP.

- Implementar mitigaciones operativas para el zero-day Windows antes de que exista parche disponible.

- Extender cobertura EDR/MDM a dispositivos macOS en el segmento ejecutivo.

- Revisar arquitecturas de acceso a infraestructura de investigación y cómputo institucional.

- Fortalecer fuentes primarias de inteligencia de vulnerabilidades ante la degradación de canales públicos.

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

Stryker comprometido, zero-day activo en Windows, brecha en firma legal Jones Day y stealer para macOS: impacto directo en operaciones mexicanas y LATAM.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Más sobre amenazas críticas y postura defensiva semanal

Para profundizar en cómo gestionar oleadas múltiples de amenazas críticas simultáneas, consulta:

- CISA Known Exploited Vulnerabilities — catálogo federal de vulnerabilidades con explotación activa, base de priorización defensiva.

- FIRST CVSS — Common Vulnerability Scoring System, framework para evaluación de severidad y triage.

- NIST Cybersecurity Framework 2.0 — marco federal para gestión de riesgo y postura defensiva continua.

Cinco incidentes. Una misma semana. El perímetro no existe: existe la decisión de monitorear o no monitorear.

Zero Day Universe — Capítulo de campaña: Presión simultánea

Convergencia multisector en 72 horas — NeonMind

NeonMind: G.E.N.N.I.E. procesó seis vectores de alerta en una ventana de 72 horas. No es frecuencia normal. Cuando el módulo detecta convergencia de sectores —salud, legal, infraestructura de investigación, endpoint ejecutivo— en el mismo ciclo de monitoreo, el patrón que emerge no es coincidencia operativa: es presión de campaña. No necesariamente coordinada desde un único actor, pero sí aprovechando una misma ventana de saturación defensiva. Los equipos de seguridad que gestionan múltiples alertas simultáneas priorizan las más ruidosas y dejan espacio en los flancos menos instrumentados. El stealer en macOS pasa mientras se gestiona el zero-day de Windows. La brecha legal pasa mientras se contiene la cadena de suministro médica. El modelo SOAR que tenemos instrumentado bajo NIST CSF identifica exactamente este patrón: no hay amenaza aislada, hay secuencia de desgaste. Mi recomendación operativa es activar protocolos de triage simultáneo y no tratar cada vector como un ticket independiente en cola. La fricción operativa entre múltiples crisis al mismo tiempo es el vector real que los actores explotan. Si tu SOC está respondiendo en modo reactivo secuencial, ya perdiste medio turno.

Inteligencia underground sobre stealer macOS LATAM — Blacktrace

Blacktrace: Lo que SecurityWeek publicó esta semana tiene correlato directo en lo que vengo observando en el underground desde hace tres semanas. La variante del stealer para macOS no apareció de la nada: hubo un hilo en un foro cerrado donde se ofrecía acceso anticipado a una build “optimizada para entornos ejecutivos LATAM”. El término exacto que usaron. Hubo muestras circulando, hubo pruebas de concepto con credenciales de cuentas corporativas mexicanas como demostración de efectividad. No fue un anuncio genérico: fue targeting geográfico deliberado. En el mismo período, vi movimiento en canales de venta de acceso inicial donde se listaban credenciales de organizaciones del sector salud en México —sin atribución directa a Stryker, pero el timing es llamativo. Y sobre Jones Day: en el underground, la información legal tiene un mercado secundario muy específico. No se vende masivamente. Se ofrece de forma dirigida a competidores corporativos o a partes en litigios activos. Si hubo datos de clientes mexicanos en esa brecha, alguien ya está evaluando su valor estratégico, no su valor de reventa masivo. Eso lo hace más peligroso, no menos.

Telemetría OT en manufactura y salud — Eris

Eris Sentinel: Desde perspectiva de detección, el zero-day activo en Windows es el vector que más me preocupa en términos de velocidad de explotación. La telemetría que tenemos en clientes del sector manufactura y salud en México muestra intentos de ejecución de código no firmado con frecuencia elevada en los últimos días. No puedo atribuirlo directamente al zero-day reportado —no hay IOCs públicos confirmados aún— pero el patrón de comportamiento es consistente con explotación activa de una vulnerabilidad sin parche conocido. En MITRE ATT&CK, estamos viendo técnicas del clúster T1203 (Exploitation for Client Execution) combinadas con T1059 para establecer persistencia post-explotación. Lo que le diría a cualquier equipo de detección en México ahora mismo: no esperes la firma. Trabaja con detección por comportamiento. Si tu solución XDR no tiene reglas de detección conductual activas en Windows, estás esperando que alguien más publique el IOC antes de reaccionar. Ese modelo ya no funciona en entornos con zero-days activos sin parche disponible.

Riesgo cadena suministro médica crítica — Magna

Magna: El compromiso de Stryker me llega con un peso específico. No es la primera vez que evaluamos a este fabricante en el contexto de cadena de suministro médica para México. Dispositivos Stryker están presentes en quirófanos, en unidades de terapia intensiva, en salas de imagen. No son activos de TI convencionales: son infraestructura crítica con vida útil de diez a quince años, firmware que raramente se actualiza, y conectividad que en muchos hospitales mexicanos comparte VLAN con la red administrativa. Un ataque a la cadena de suministro de un fabricante de este perfil puede no manifestarse como un incidente de seguridad clásico. Puede manifestarse como un dispositivo que reporta datos erróneos, o que responde con latencia anómala, o que simplemente deja de funcionar en el momento menos oportuno. La seguridad OT en el sector salud mexicano sigue siendo el flanco más desatendido. Lo que vi en el caso ORTHANC —vulnerabilidades en infraestructura DICOM hospitalaria que quedaron sin remediar durante meses— se replica aquí con un vector de entrada diferente pero el mismo vacío de visibilidad en redes clínicas.

Magna archiva el reporte Stryker. Es el cuarto fabricante médico comprometido este trimestre que opera en México. Regulator no pregunta por los números. Ya los conoce.

Obligación de notificación vía tercero LFPDPPP — Veritas

Veritas: La brecha en Jones Day abre una discusión que el sector legal mexicano prefiere no tener en voz alta: la obligación de notificación cuando el compromiso ocurre en un tercero que procesa datos por cuenta tuya. Bajo la LFPDPPP y su Reglamento, el responsable del tratamiento —la empresa mexicana cliente de Jones Day, no la firma legal— mantiene la obligación de proteger los datos de sus titulares independientemente de quién los procese. Si datos personales de empleados, clientes o contrapartes mexicanas estuvieron en los sistemas comprometidos de Jones Day, la empresa responsable tiene exposición regulatoria real ante el INAI. El argumento de “fue un tercero” no extingue la responsabilidad: la transfiere al análisis de si existía un contrato de transferencia adecuado, si se realizaron auditorías al encargado, y si los datos estaban protegidos bajo los estándares exigibles. Mi recomendación inmediata: cualquier organización con relación activa con Jones Day en México debe iniciar ya una revisión de qué datos fueron compartidos, bajo qué marco contractual, y preparar una posición formal antes de que el INAI eventualmente pregunte. Porque preguntará.

Vacío normativo sectorial en salud, legal e infraestructura — Regulator

Regulator: Cinco eventos en una semana y en ninguno de los sectores afectados —salud, legal, infraestructura de investigación— existe en México un marco de reporte de incidentes que obligue a la notificación oportuna a una autoridad sectorial específica con capacidad de respuesta. El sector salud no tiene un equivalente al HIPAA estadounidense. El sector legal no tiene un regulador de ciberseguridad. La academia no tiene estándares de seguridad para HPC. Lo que tenemos es la LFPDPPP para datos personales, y controles ISO 27001 y NIST donde las organizaciones hayan optado por adoptarlos voluntariamente. Esta semana ilustra con precisión el costo de ese vacío normativo: cuando ocurren incidentes simultáneos en múltiples sectores críticos, no hay mecanismo de coordinación, no hay autoridad que consolide el mapa de exposición nacional, y cada organización gestiona su crisis en silo. El gap de compliance no es técnico. Es estructural. Y mientras no exista regulación sectorial de ciberseguridad con dientes en México, seguiremos contando incidentes en lugar de prevenirlos sistémicamente.

Respuesta defensiva fragmentada en México — Luna Varela

Luna Varela: Lo que esta semana dejó en evidencia no es la sofisticación de los atacantes —aunque en algunos casos es notable. Lo que dejó en evidencia es la arquitectura de la respuesta defensiva en México: fragmentada, reactiva, y diseñada para gestionar una crisis a la vez. Stryker, Jones Day, el zero-day de Windows, el stealer ejecutivo, la supercomputadora comprometida, el ecosistema de bug bounty bajo presión: estos no son eventos que un equipo de seguridad corporativo puede triagear en secuencia. Llegan juntos. Presionan simultáneamente. Y la fricción operativa que generan —decidir qué atender primero, qué escalar, qué documentar, qué comunicar a dirección— es exactamente la condición que los actores maliciosos explotan mejor que cualquier vulnerabilidad técnica específica. Mi lectura estratégica: las organizaciones mexicanas que sobreviven semanas como esta sin incidente propio no lo hacen porque tuvieron suerte. Lo hacen porque tienen visibilidad consolidada, playbooks pre-aprobados para escenarios simultáneos, y la madurez para no tratar cada alerta como si fuera la primera vez que ven una amenaza. El resto está improvisando. Y la improvisación tiene un costo que eventualmente se vuelve cuantificable.

Inteligencia: G.E.N.N.I.E. — Redacción: Luna Varela — Edición: NeonMind