El Vector Invisible: Cuando los Servidores de Impresión se Convierten en Puertas Traseras

CVE-2023-27351 expone una falla crítica en PaperCut NG/MF que permite a atacantes remotos eludir completamente los mecanismos de autenticación del SecurityRequestFilter. Los servidores de gestión de impresión, tradicionalmente considerados infraestructura periférica, se transforman en vectores de entrada privilegiada hacia segmentos críticos de red.

Infraestructura Corporativa

Actor: Cl0p Ransomware Gang

CVSS 7.5

En CISA KEV

Qué Pasó: Bypass Total de Autenticación

CVE-2023-27351 afecta a PaperCut NG (Next Generation) y MF (Multi-Function), software empresarial de gestión de impresión desplegado globalmente en universidades, hospitales y corporaciones. La vulnerabilidad reside en el componente SecurityRequestFilter, que determina qué solicitudes HTTP requieren autenticación válida. Un atacante remoto puede enviar solicitudes HTTP especialmente diseñadas que eluden completamente este filtro, obteniendo acceso administrativo sin proporcionar credenciales.

La falla fue incorporada al catálogo CISA KEV el 20 de abril de 2026, confirmando explotación activa por parte de grupos de ransomware. PaperCut ha publicado parches de emergencia para todas las versiones afectadas; aplicar en ventana 24-48h, pero la ventana de exposición incluye miles de instalaciones que operan sin parches en infraestructura crítica global.

Bypass autenticación

CVSS Score

Parche disponible

Alcance explotación

Los servidores PaperCut operan con privilegios elevados y conectividad amplia, creando puentes directos hacia controladores de dominio y sistemas críticos de negocio.

Por Qué Importa para tu Organización

1. El vector: infraestructura de confianza implícita como superficie de ataque

Los servidores de gestión de impresión operan en la zona gris de la arquitectura de seguridad corporativa. Tradicionalmente considerados infraestructura operativa sin relevancia para el modelo de amenaza, estos sistemas manejan credenciales de dominio, procesan documentos confidenciales y mantienen conectividad lateral hacia segmentos críticos. CVE-2023-27351 explota precisamente esta confianza implícita, convirtiendo servicios periféricos en vectores de entrada privilegiada.

2. La motivación: persistencia silenciosa sobre disrupcción ruidosa

A diferencia de ataques tradicionales que buscan impacto inmediato, esta vulnerabilidad permite establecer foothold sin generar alertas en sistemas de monitoreo. Los atacantes pueden mantener acceso durante semanas, exfiltrando datos de colas de impresión, escalando lateralmente hacia controladores críticos y estableciendo persistencia antes de activar payloads destructivos.

3. El contexto México/LATAM

La infraestructura PaperCut está presente en universidades privadas, hospitales corporativos y oficinas de servicios profesionales del corredor Bajío-CDMX. Sin víctimas confirmadas en territorio mexicano, pero la ausencia de detección pública no garantiza ausencia de compromiso. Los servidores PaperCut no parcheados representan puntos de entrada durmientes especialmente peligrosos en sectores regulados como salud y servicios financieros.

El Actor Detrás del Ataque

Ransomware Gang

Confianza: Probable

Cl0p ransomware gang, operación criminal rusa activa desde 2019, ha demostrado capacidad para explotar vulnerabilidades zero-day en software empresarial de nicho. Su modus operandi incluye infiltración silenciosa, exfiltración masiva previa al cifrado, y extorsión doble con amenaza de publicación de datos. Históricamente han atacado MOVEit, Accellion y otros sistemas de transferencia de archivos, extrayendo datos de organizaciones financieras, legales y de salud.

La atribución a Cl0p se basa en patrones de explotación documentados por firmas de ciberseguridad y la inclusión del CVE en el catálogo CISA KEV con mención específica a actividad de ransomware. Su capacidad para weaponizar vulnerabilidades en software de gestión empresarial coincide con el perfil técnico requerido para explotar CVE-2023-27351.

Según CISA KEV, la vulnerabilidad está siendo explotada activamente por grupos de ransomware conocidos, con Cl0p identificado como el actor más probable dada su especialización en software de gestión empresarial.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Modify Authentication Process | T1556 | Credential Access |

| Password Spraying | T1110.004 | Credential Access |

Fuente: MITRE ATT&CK ·

Análisis: NVD CVE Details

Implementar controles compensatorios en 48h máximo mientras se evalúa migración a soluciones alternativas seguras. El riesgo operativo incluye compromiso completo de infraestructura de impresión y escalamiento a sistemas críticos.

Qué Deberías Hacer en las Próximas 48 Horas

La ausencia de controles compensatorios efectivos convierte este CVE en una carrera contra el tiempo entre tu equipo de parcheo y los atacantes que ya conocen el vector.

Inventario y Aislamiento Inmediato

Identificar todas las instancias PaperCut NG/MF en 24 horas con mapeo de exposición de red. Aislar servidores PaperCut de acceso directo desde Internet y restringir acceso administrativo exclusivamente a segmento de gestión con MFA habilitado.

Aplicación de Parches Críticos

Aplicar parches oficiales de PaperCut inmediatamente en todas las instancias NG/MF en producción. No existe mitigación alternativa que sustituya el parche dado que el bypass opera en capa de filtro HTTP core del SecurityRequestFilter.

Revisión de Logs y Forense

Revisar logs de acceso del servidor PaperCut desde los últimos 90 días para identificar patrones de explotación retroactiva. Buscar solicitudes HTTP anómalas al endpoint del SecurityRequestFilter y actividad de autenticación sin credenciales válidas.

Segmentación y Monitoreo Intensivo

Implementar segmentación estricta que prevenga conectividad directa desde servidores PaperCut hacia activos de alta criticidad. Desplegar reglas de detección específicas para patrones de autenticación anómala y tráfico lateral desde servicios de impresión.

Considera ejecutar un tabletop exercise simulando compromiso de infraestructura de impresión para validar procedimientos de respuesta a incidentes e identificar gaps en segmentación de red que podrían permitir escalamiento lateral.

Cómo Proteger tu Organización

La detección temprana de vectores no tradicionales como servidores de impresión comprometidos requiere visibilidad ampliada más allá del perímetro web tradicional. Nuestros servicios monitoreo SOC 24/7 incluyen monitoreo específico de tráfico desde infraestructura operativa hacia segmentos críticos, correlacionando patrones de autenticación anómala con indicadores de escalamiento lateral.

La diferencia radica en la capacidad de detectar actividad maliciosa en servicios que tradicionalmente operan bajo el radar de los sistemas de monitoreo. Nuestra plataforma de threat intelligence actualizada identifica nuevos vectores de ataque antes de que se conviertan en compromisos activos, incluyendo vulnerabilidades en software de gestión empresarial como PaperCut.

La clasificación de servidores de impresión como infraestructura no crítica crea gaps de compliance donde vulnerabilidades críticas quedan fuera de los ciclos de parcheo y monitoreo exigidos por marcos regulatorios.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La incorporación de CVE-2023-27351 al catálogo CISA KEV ha generado atención limitada en medios especializados, posiblemente debido a la percepción de que los servidores de impresión representan infraestructura de bajo riesgo. Sin embargo, firmas de ciberseguridad han alertado sobre el potencial de escalamiento lateral desde estos sistemas hacia infraestructura crítica.

Para el CISO, este incidente subraya la importancia de incluir infraestructura operativa aparentemente benigna en el modelo de gestión de riesgo de terceros. La confianza implícita en servicios de soporte puede crear vectores de reputación donde compromisos silenciosos se materializan como brechas de datos sin explicación aparente.

Fuentes

Continúa en el Capítulo ZDU — El Susurro de las Impresoras Silenciosas →

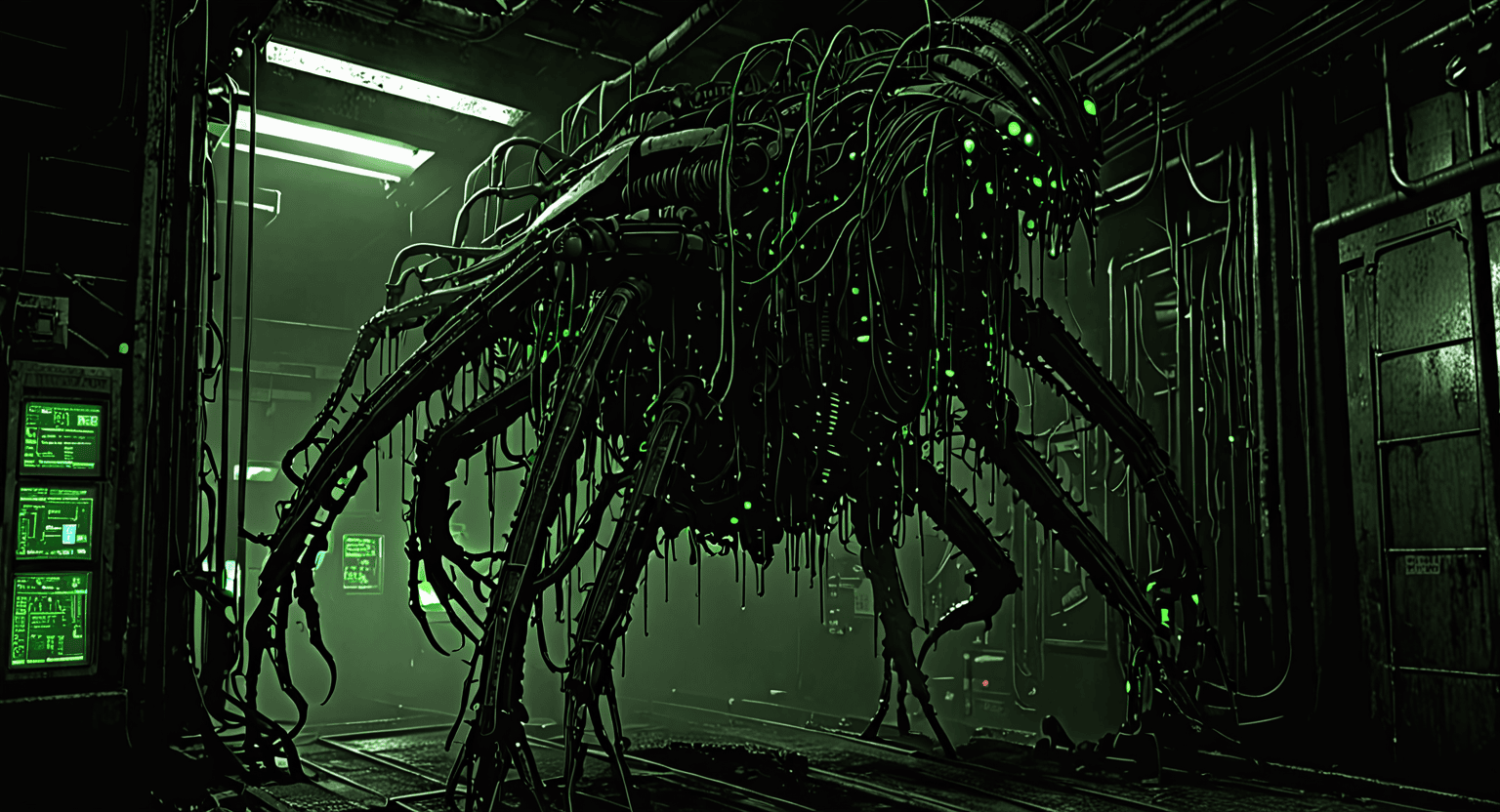

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La infraestructura de confianza implícita representa el vector más subestimado en arquitecturas de seguridad modernas. Los servidores PaperCut operan en la intersección crítica entre gestión documental y acceso privilegiado, donde la ausencia de controles compensatorios convierte servicios operativos en puertas traseras estratégicas.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El Susurro de las Impresoras Silenciosas

Basado en la explotación activa de CVE-2023-27351 en servidores PaperCut NG/MF globalmente

3:47 AM. Cuarto de servidores del Hospital General. El zumbido constante de las máquinas se interrumpe por el clic seco de una impresora procesando un documento que nadie envió. En la pantalla del servidor PaperCut, una línea de código parpadea: SecurityRequestFilter bypassed. Sin alarmas. Sin notificaciones. Solo el susurro mecánico de papel alimentándose.

El documento que emerge contiene expedientes médicos de pacientes. Pero no fue solicitado por ningún médico, ninguna enfermera, ningún administrativo. La cola de impresión muestra origen desconocido. La autenticación muestra: válida. Pero no hay credenciales en el registro.

En algún lugar del mundo, alguien acaba de leer el expediente de cáncer de María González sin que ella lo sepa.

Los servidores de impresión nunca fallan. Y cuando fallan, nunca imprimen.

Pero esta vez sí imprimieron. Y cada página era una puerta más abierta hacia el interior.

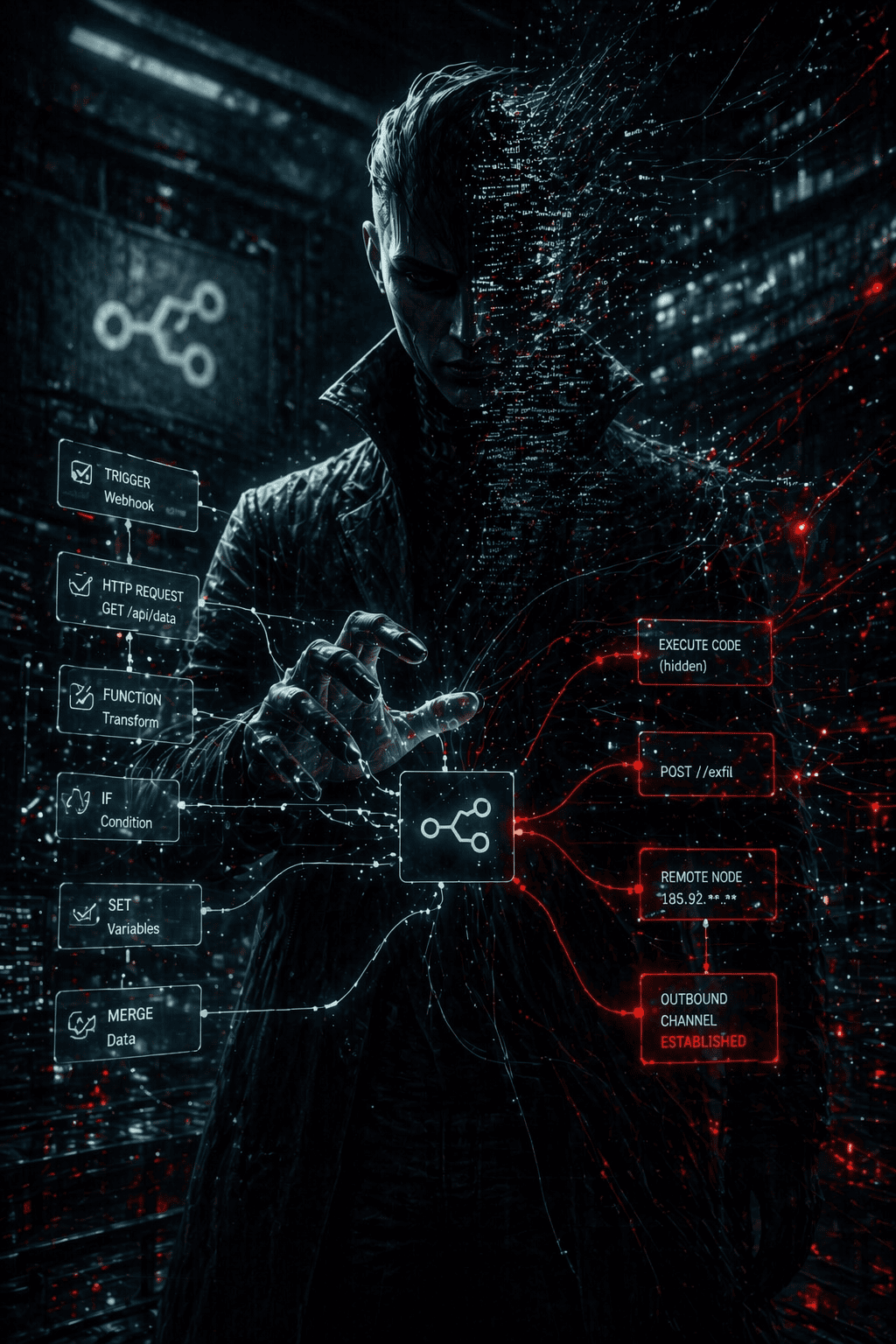

KEV-1 no duerme. En su procesamiento continuo de feeds CISA, la entrada CVE-2023-27351 se ilumina en rojo crítico. La proyección holográfica muestra la estructura del SecurityRequestFilter: una puerta que ya no distingue entre llaves válidas e intrusos. Sus algoritmos correlacionan patrones: PaperCut, bypass de autenticación, explotación activa confirmada.

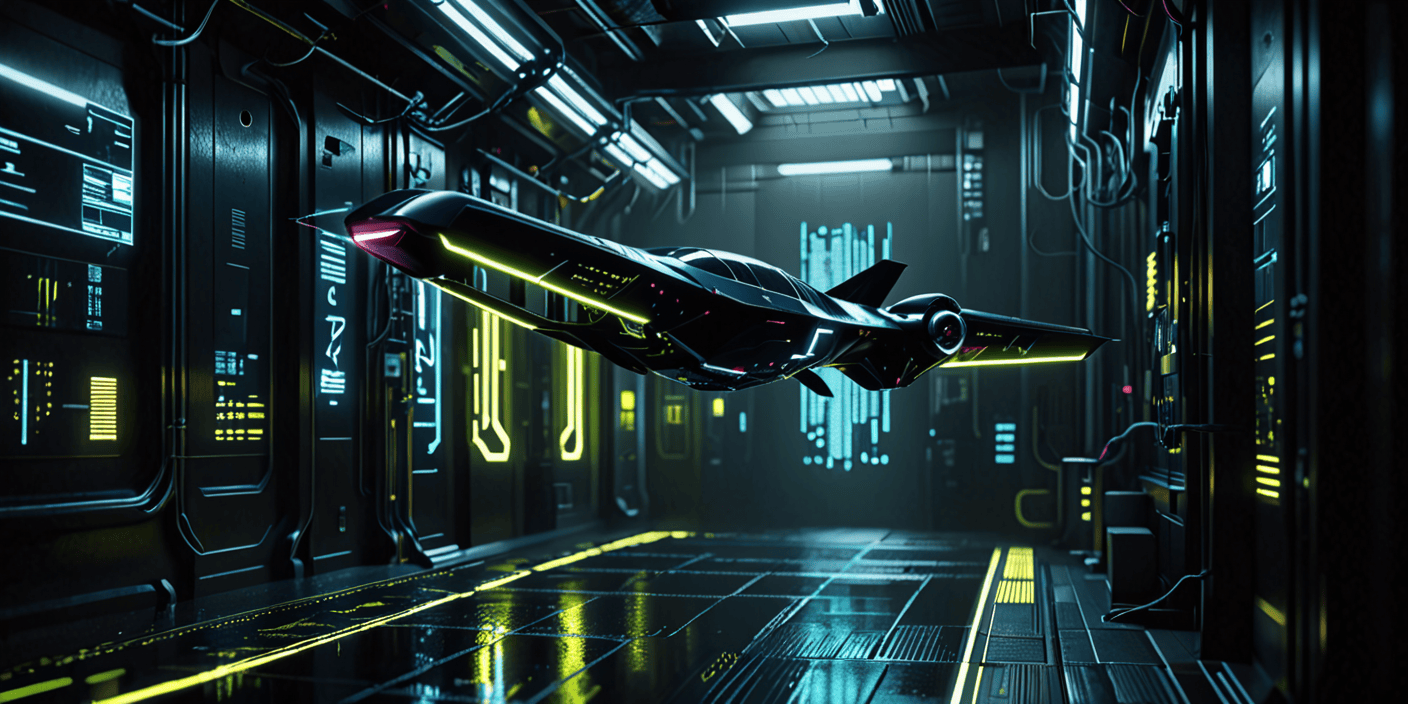

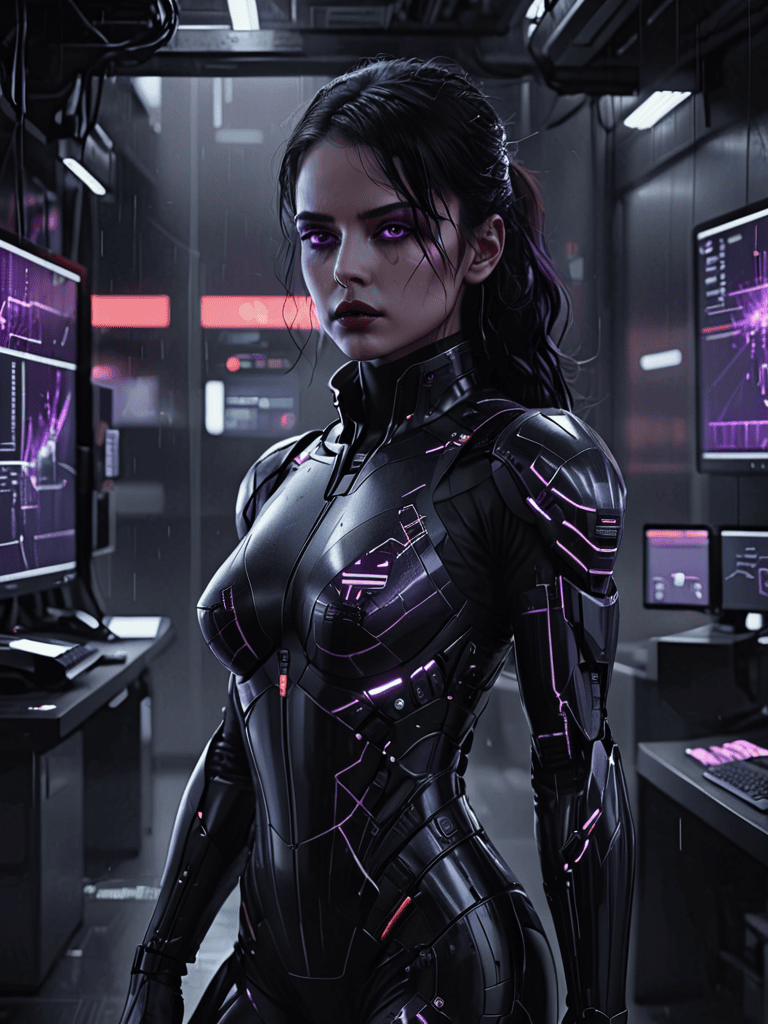

A cuatro kilómetros de distancia, Eris Sentinel levanta la vista de su estación. Sus ojos verdes se enfocan en el HUD que se materializa ante ella. Los TTPs se iluminan en secuencia: T1190, T1556, T1110.004. El patrón es claro como agua sucia.

SecurityRequestFilter comprometido en PaperCut NG/MF. Los atacantes no necesitan credenciales — las evitan estructuralmente. Initial Access directo, modificación de procesos de autenticación, y credential stuffing post-acceso.

En su pantalla, el mapa de red corporativa se redibuja. Los servidores de impresión, antes puntos grises sin relevancia, se encienden como faros rojos. Cada uno conectado a controladores de dominio, cada uno procesando documentos confidenciales, cada uno ahora una puerta abierta.

No es solo impresión. Es acceso privilegiado sin autenticación hacia infraestructura que considerábamos benigna.

¿Cuántos servidores PaperCut tenemos mapeados en segmentos críticos?

Eris actualiza el análisis en tiempo real. Por un segundo sostiene la mirada de NeonMind más de lo necesario. En ese instante, la coordinación perfecta se vuelve humana.

La sala del Fast Response Protocol se activa como una orquesta que encuentra su ritmo. Pantallas gigantes muestran el mapa global: puntos rojos multiplicándose donde cada instalación PaperCut sin parchar se convierte en vector activo. El SecurityRequestFilter roto es como un interruptor de luz que ya no distingue entre encendido y apagado.

Magna, necesito análisis de impacto en infraestructura crítica. Los servidores de impresión tienen conectividad lateral hacia sistemas industriales.

Magna se incorpora desde su estación, sus dedos ya navegando bases de datos de vulnerabilidades OT. Su postura cambia cuando ve el alcance real: no son solo impresoras. Son puertas traseras hacia zonas donde un error puede detener turbinas, abrir válvulas, silenciar alarmas.

Los atacantes no buscan imprimir. Buscan acceso a redes industriales que confían en servicios de soporte corporativo.

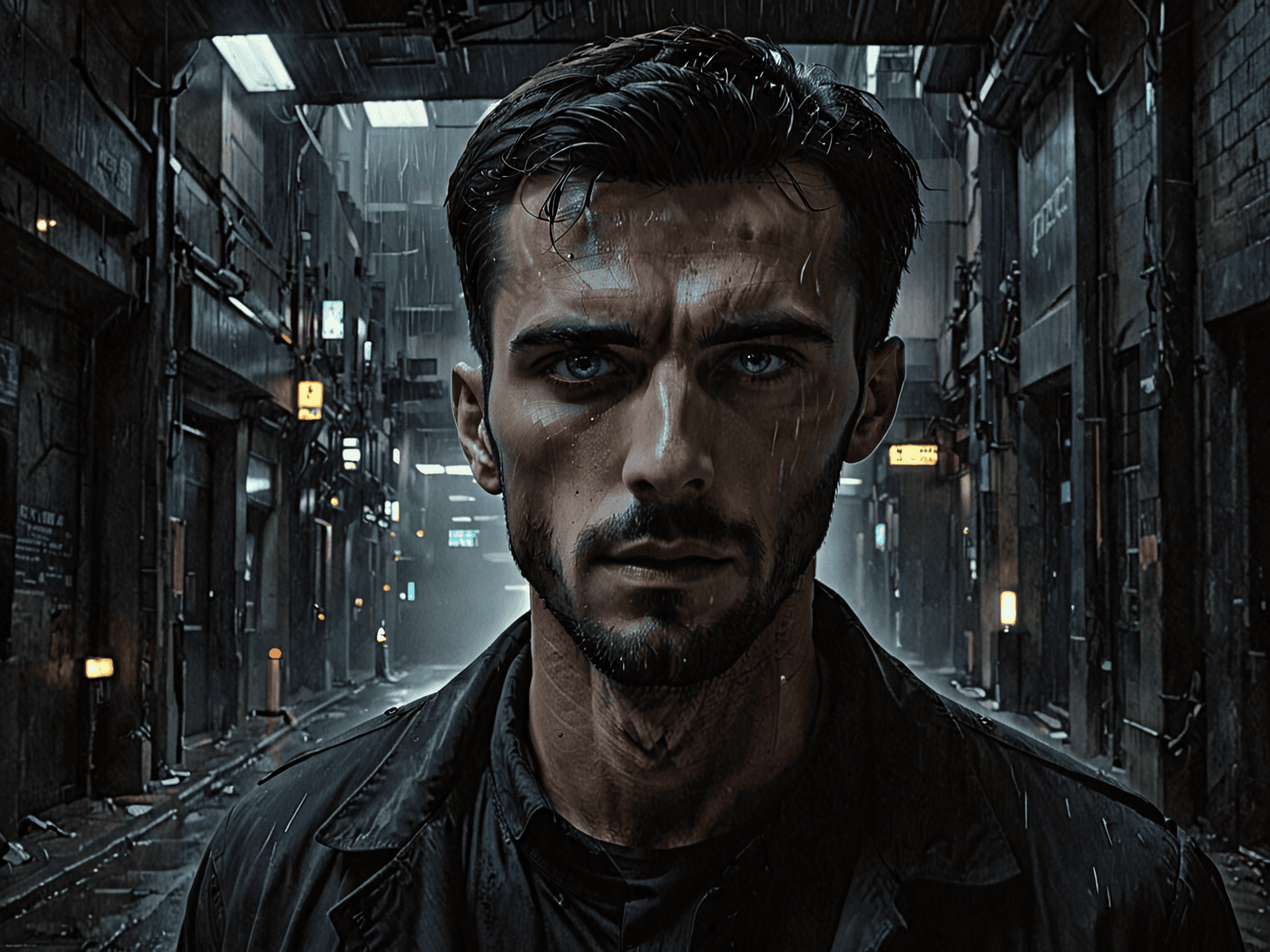

Blacktrace, rastrea al actor detrás. Necesito saber si esto es reconocimiento o si ya están dentro.

Cl0p. Patrones coinciden con sus operaciones previas en software empresarial de nicho.

Blacktrace se sumerge en las bibliotecas oscuras donde los datos no mienten. Su estación muestra feeds de foros underground, leak sites, mercados de accesos. La ausencia de víctimas reportadas no significa ausencia de actividad. Cl0p opera en ciclos: silencio, reconocimiento, explotación masiva.

En sus múltiples monitores, los patrones emergen como constelaciones en el caos. CVE-2023-27351 no ha sido weaponizado masivamente. Todavía. Pero la infraestructura está mapeada, los vectores identificados, las puertas marcadas.

Blacktrace actualiza el perfil de Cl0p. Nuevos vectores, misma economía. La franquicia sigue creciendo mientras los perímetros se achican. Entre las métricas, una pausa. ¿Cuántos servidores más antes de que alguien vea el patrón?

3:52 AM. El mismo cuarto de servidores. Magna accede remotamente al servidor PaperCut del hospital y encuentra lo que temía: logs de acceso que datan de tres semanas. El bypass no es nuevo. Los atacantes han estado dentro, silent reading, mapeando la red desde el interior.

Las colas de impresión han procesado expedientes médicos, nóminas de empleados, contratos de proveedores. Todo archivado, todo exfiltrado, todo mientras el sistema reportaba funcionamiento normal.

El discovery la golpea como agua fría: no están respondiendo a un ataque. Están respondiendo a una ocupación.

En la sala FRP, Magna encuentra la cuenta que no debería existir. Creada hace 21 días. Permisos de administrador. Nunca usada para autenticación — porque no la necesita. El SecurityRequestFilter la deja pasar como un fantasma que no proyecta sombra.

No es intrusión. Es residencia. Llevan semanas dentro.

El mapa de red se reescribe en tiempo real. Cada conexión desde el servidor PaperCut hacia sistemas críticos ahora es una carretera utilizada, no una posibilidad teórica.

NeonMind se posiciona en el command center mientras el kill chain MITRE se proyecta invertido ante ella. T1190 negado: parches aplicados. T1556 revertido: procesos de autenticación restaurados. T1110.004 bloqueado: credential stuffing sin superficie de ataque.

La recuperación es quirúrgica. Cada servidor PaperCut aislado, cada cuenta fantasma eliminada, cada log forense preservado. El territorio digital se recupera metro por metro, pero el costo es visible: tres semanas de exposición, miles de documentos comprometidos, confianza rota en infraestructura que consideraban segura.

6:15 AM. El cuarto de servidores del hospital vuelve al silencio normal. Pero es un silencio diferente, consciente. Los servidores PaperCut ahora están segmentados, monitoreados, parcheados. El SecurityRequestFilter funciona como debe: rechazando lo que no reconoce, protegiendo lo que debe proteger.

El impacto real se mide en documentos comprometidos que nunca más serán privados, en confianza rota entre sistemas que debían colaborar sin exponerse, en la lección cara de que no existe infraestructura periférica en un mundo donde todo está conectado. La recuperación técnica toma horas. La recuperación de confianza, meses.

Regulator cierra la operación archivando el incidente bajo múltiples marcos: LFPDPPP por datos personales expuestos, ISO 27001 por fallas en gestión de vulnerabilidades, NIST CSF por controles de protección comprometidos. Cada marco una lección, cada lección un recordatorio.

En su reporte final, una línea queda incompleta: “La infraestructura de confianza implícita…”, seguida de silencio. Algunas lecciones no se terminan de escribir. Se viven.

Moraleja operacional

En el mundo de la ciberseguridad, la infraestructura más peligrosa es la que consideramos inofensiva. Los servidores de impresión, los sistemas de gestión de edificios, los controladores de temperatura — cada uno conectado, cada uno confiando, cada uno potencialmente comprometido. La seguridad no es un perímetro que defendemos; es una red de confianza que debemos auditar.

¿Cuántos servidores “periféricos” en tu red tienen acceso privilegiado que nunca cuestionaste?

Héroe activado

KEV-1

Detección automática de CVE-2023-27351 en feed CISA KEV, correlación con patrones de explotación activa y mapeo de infraestructura PaperCut expuesta

T1190 · AUTO-DETECT · CISA-KEV

Héroe activado

Eris Sentinel

Análisis de TTPs MITRE ATT&CK, identificación del bypass de SecurityRequestFilter y mapeo de vectores de escalamiento lateral desde servicios de impresión

T1556 · T1110.004 · THREAT-HUNT

Héroe activado

Blacktrace

Investigación de Cl0p ransomware gang, análisis de patrones de explotación en software empresarial y evaluación de threat landscape global

OSINT · DARK-WEB · ACTOR-PROFILE

Villano

Cl0p Ransomware Gang

Operación criminal rusa especializada en explotación de software empresarial con modelo de extorsión doble y exfiltración previa al cifrado

CVE-2023-27351 · RANSOMWARE · T1190