El Guardián del Perímetro Comprometido: F5 BIG-IP APM Bajo Fuego

Un buffer overflow crítico en F5 BIG-IP APM convierte el gateway de acceso empresarial en puerta trasera permanente. APT28 explota activamente esta vulnerabilidad CVSS 9.3 para establecer persistencia total en infraestructura crítica.

Qué Pasó: Gateway Convertido en Cabeza de Playa

CVE-2025-53521 expone un stack-based buffer overflow en F5 BIG-IP Application Policy Manager (APM) que permite a atacantes remotos ejecutar código arbitrario sin autenticación. La vulnerabilidad fue agregada al catálogo CISA KEV el 27 de marzo de 2026, confirmando explotación activa en entornos de producción globalmente.

APT28 (Fancy Bear), unidad de inteligencia militar rusa GRU, ha sido identificado como el actor principal explotando este vector para comprometer infraestructura crítica. El APM actúa como gateway de acceso federado y proxy SSL/VPN, convirtiendo su compromiso en acceso total a la red corporativa interna.

CVSS Score

Instancias expuestas

Parche disponible

Persistencia APT

El compromiso del APM expone toda la arquitectura interna, permitiendo movimiento lateral sin restricciones hacia sistemas OT/ICS críticos.

Por Qué Importa para tu Organización

1. El vector: F5 BIG-IP como llave maestra del perímetro

F5 BIG-IP APM no es un servidor más en tu red: es el gateway que autentica y autoriza todo acceso externo a aplicaciones críticas. Un buffer overflow aquí significa que el atacante no solo compromete un activo, sino que hereda todos los privilegios de acceso que el dispositivo gestiona — sesiones VPN activas, tokens de autenticación federada, y rutas directas hacia segmentos internos protegidos.

2. La motivación: espionaje de estado, no extorsión financiera

APT28 opera bajo directrices de inteligencia militar rusa, priorizando acceso de largo plazo sobre monetización inmediata. Esto significa que la explotación busca establecer persistencia silenciosa para reconocimiento continuo, extracción de datos estratégicos y preparación de infraestructura para operaciones futuras — un riesgo mucho más profundo que ransomware convencional.

3. El contexto México/LATAM: infraestructura crítica en la mira

F5 BIG-IP protege el acceso a sistemas críticos en telecomunicaciones (Telmex, Altán), energía (CFE) y gobierno federal — sectores históricamente atacados por APT28. Con más de 15,000 instancias F5 estimadas en México, la superficie de ataque es considerable. La ausencia de víctimas confirmadas localmente puede indicar reconocimiento silencioso en preparación.

El Actor Detrás del Ataque

APT Estado-Nación

Confianza: Alta

APT28, conocido como Fancy Bear, es una unidad de inteligencia militar rusa operando bajo la dirección del GRU (Dirección General de Inteligencia del Estado Mayor). Con más de 15 años de operaciones documentadas, este grupo se especializa en espionaje de largo plazo contra objetivos de valor geopolítico: infraestructura crítica, defensa aeroespacial, telecomunicaciones y gobierno.

Su historial incluye más de 200 organizaciones comprometidas en 40+ países, con campañas notables contra poder electoral, proveedores de tecnología crítica y redes de defensa. A diferencia de grupos ransomware, APT28 opera en ciclos de latencia — períodos de silencio operativo seguidos de campañas coordinadas de alto impacto.

Según Mandiant, “APT28 mantiene una de las capacidades de persistencia más sofisticadas observadas en operaciones de espionaje estatal, con infraestructura preparada para activación bajo demanda geopolítica.”

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Endpoint Denial of Service | T1499.004 | Impact |

| Scheduled Task/Job | T1053 | Persistence |

Fuente: MITRE ATT&CK ·

Análisis: MITRE T1190

APT28 puede establecer persistencia completa en 24-48h post-explotación, comprometiendo toda la infraestructura interna.

Qué Deberías Hacer en las Próximas 48 Horas

Parche disponible de F5, la ventana de exposición crítica requiere mitigaciones compensatorias inmediatas y monitoreo SOC 24/7 intensivo.

Aislamiento Inmediato

Identificar todas las instancias F5 BIG-IP APM expuestas a internet. Implementar reglas WAF específicas bloqueando payloads con patrones de overflow. Contacto directo con F5 para ETA de parche crítico.

Monitoreo de Sesiones

Activar alertas por sesiones APM anómalas, revisar logs de los últimos 30 días buscando T1053 (scheduled tasks) y tráfico DoS T1499.004. Revocar todas las sesiones activas como medida preventiva.

Threat Hunting Activo

Desplegar sensores de red en DMZ para captura de paquetes sospechosos. Ejecutar hunting específico para movimiento lateral desde el segmento donde reside el F5. Implementar kill-switch para sesiones comprometidas.

Segmentación de Red

Validar microsegmentación post-APM, implementar controles adicionales si es insuficiente. Restringir acceso del F5 solo a segmentos estrictamente necesarios. Rate limiting agresivo en APM.

Considera ejecutar un tabletop exercise específico para escenario de compromiso de gateway perimetral, validando tiempos de respuesta a incidentes y procedimientos de escalación cuando el punto de acceso principal está comprometido.

Cómo Proteger tu Organización

La explotación de gateways perimetrales como F5 BIG-IP demuestra por qué el monitoreo SOC 24/7 con correlación de eventos y threat intelligence actualizada es crítico. Un SIEM configurado para detectar patrones de T1190→T1499.004→T1053 habría alertado sobre esta cadena de ataque antes del establecimiento de persistencia.

Nuestro enfoque Zero Trust complementa la protección perimetral tradicional con verificación continua de cada transacción, reduciendo el impacto de un gateway comprometido mediante microsegmentación y validación de identidad granular en cada acceso interno.

Un gateway perimetral comprometido expone todas las funciones del NIST CSF 2.0 simultáneamente — el fallo de un control crítico puede escalar a incumplimiento sistémico.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La inclusión en CISA KEV el 27 de marzo ha generado cobertura en medios especializados como The Hacker News y Bleeping Computer, posicionando CVE-2025-53521 como una de las vulnerabilidades críticas más urgentes del trimestre. La asociación con APT28 ha intensificado el escrutinio sobre organizaciones que operan F5 en sectores sensibles.

Para CISOs, este incidente subraya la importancia de tener protocolos de comunicación crisis preparados para escenarios donde el gateway perimetral — la primera línea de defensa visible para stakeholders — está comprometido. La percepción de “fortaleza penetrada” puede impactar la confianza de clientes y socios más allá del daño técnico real.

Fuentes

Continúa en el Capítulo ZDU — Gateway del Apocalipsis →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2025-53521 representa un punto de inflexión en ataques perimetrales. La correlación entre silencio operativo de APT28 y la criticidad del vector sugiere preparación coordinada. El compromiso simultáneo de funciones NIST CSF indica que la superficie de ataque no es técnica — es arquitectónica.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Gateway del Apocalipsis

Basado en la explotación activa de CVE-2025-53521 en gateways F5 BIG-IP APM globalmente

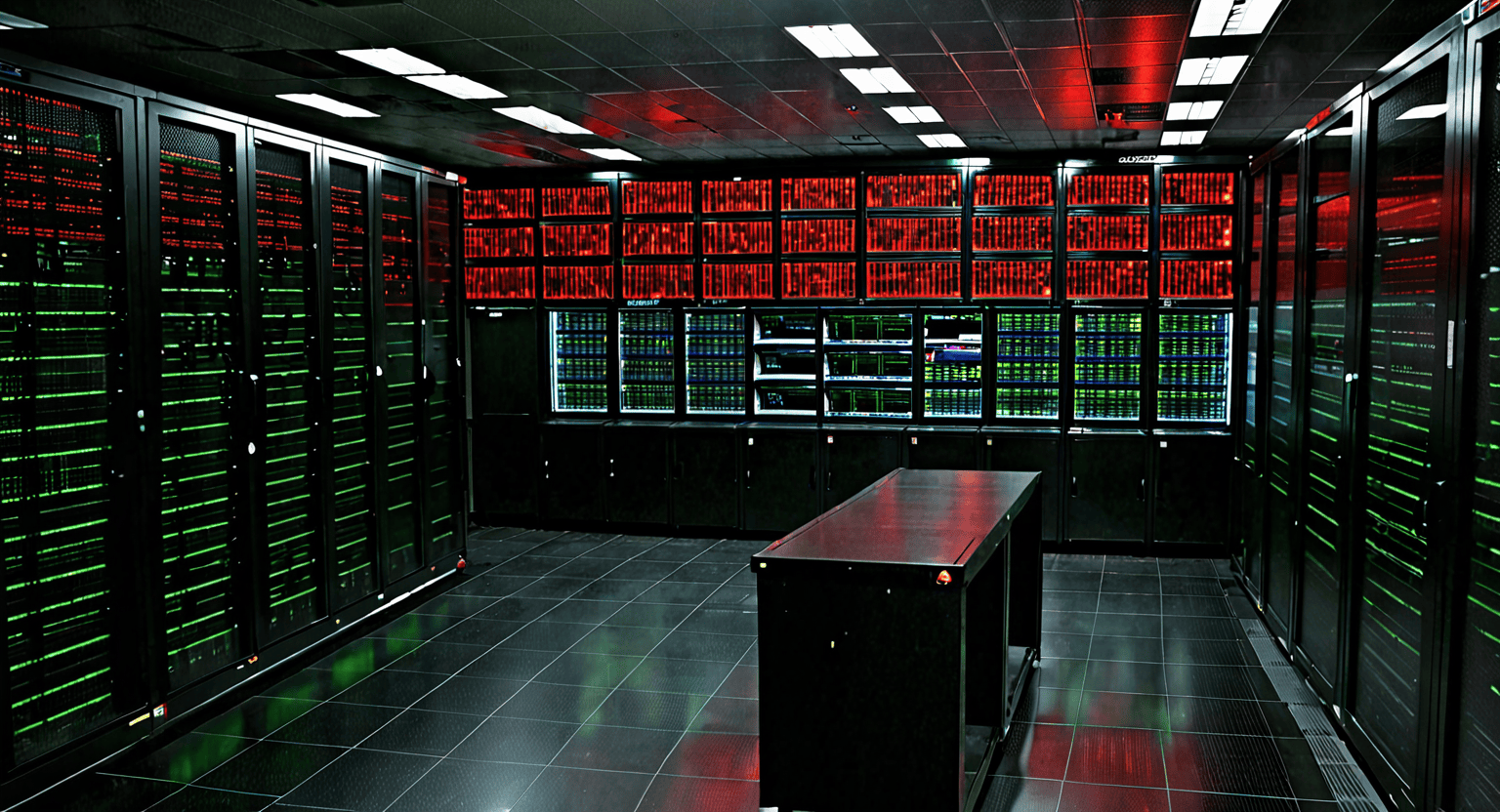

El monitor principal de la sala de control parpadea rojo. Tres veces. Luego se mantiene fijo en carmesí puro. En las pantallas laterales, los indicadores de sesiones VPN activas comenzaron a mostrar números que no deberían existir: 847 conexiones simultáneas desde una sola IP. 1,203 intentos de autenticación exitosos en 90 segundos. 2,156 tokens de acceso emitidos a usuarios que no existen en el directorio.

El gateway F5 BIG-IP APM — el guardián que valida cada acceso externo a la red corporativa — acaba de convertirse en una puerta trasera. El stack buffer se desbordó hace exactamente 3 minutos y 47 segundos. Ahora el atacante no necesita credenciales. No necesita permisos. No necesita autenticación. Heredó todos los privilegios que el dispositivo gestiona.

En algún lugar de la infraestructura interna, 847 sesiones fantasma se mueven en silencio hacia segmentos que nunca deberían ser accesibles desde internet.

Los logs del APM no tienen sentido. Muestran autenticación exitosa para usuarios que no existen… pero las sesiones están activas.

En los monitores de tráfico de red, las líneas verdes de conexiones legítimas se entrelazan ahora con trazas rojas que serpentean hacia bases de datos, servidores de aplicaciones y — lo más preocupante — hacia la DMZ industrial donde viven los sistemas SCADA.

KEV-1 detectó la anomalía 2.7 segundos después del primer payload malformado. Sus algoritmos de correlación no duermen — monitoreaban el feed CISA KEV donde CVE-2025-53521 apareció marcado como “explotado activamente” 72 horas antes. La proyección holográfica se materializa en el centro de comando: un diagrama tridimensional del stack buffer desbordándose, frame por frame, hasta el momento exacto donde el control de ejecución saltó a código malicioso.

KEV-1 detectó la anomalía 2.7 segundos después del primer payload malformado. Sus algoritmos de correlación no duermen — monitoreaban el feed CISA KEV donde CVE-2025-53521 apareció marcado como “explotado activamente” 72 horas antes. La proyección holográfica se materializa en el centro de comando: un diagrama tridimensional del stack buffer desbordándose, frame por frame, hasta el momento exacto donde el control de ejecución saltó a código malicioso.

Eris entra a la sala cuando las primeras alertas MITRE ATT&CK iluminan su HUD personal. Sus ojos verdes escanean la secuencia: T1190 parpadea en rojo intenso — Initial Access mediante exploit de aplicación pública. T1499.004 se activa — Endpoint Denial of Service para ocultar la actividad real entre el ruido. T1053 se confirma — Scheduled Task/Job para persistencia permanente.

La cadena está completa. T1190 para penetrar, T1499.004 para cegar, T1053 para quedarse. No es un ataque oportunista — es una operación de instalación.

En las pantallas que rodean a Eris, los TTPs se despliegan como un mapa de intenciones: el atacante no busca un acceso puntual sino convertir el gateway perimetral en infraestructura propia. Cada sesión fantasma establecida es un túnel permanente hacia la arquitectura interna. Cada tarea programada instalada es un mecanismo de reactivación automática.

El vector no es solo buffer overflow — es herencia de privilegios. APT28 no rompió el gateway. Lo heredó.

¿Cuántas instancias F5 tenemos expuestas?

Eris mira a NeonMind un segundo más de lo necesario. En ese instante, la coordinación habitual de NeonMind — precisa, calculada, sin pausas — se interrumpe. Un microsegundo de incertidumbre que solo ocurre cuando las implicaciones son demasiado grandes para procesarlas inmediatamente.

La sala del Fast Response Protocol se activa con la intensidad de una emergencia médica. Pantallas de pared muestran un mapa global punteado de ubicaciones F5 BIG-IP — cada punto verde es una instancia segura, cada punto rojo es compromiso confirmado, cada punto amarillo es exposición sin protección. Los puntos amarillos superan a los verdes 3 a 1.

Magna, necesito análisis de impacto OT. Si APT28 heredó privilegios del APM, ¿qué sistemas industriales están ahora accesibles?

Magna levanta la vista desde su estación de análisis de infraestructura crítica. Su postura cambia — los hombros se enderezan, la respiración se hace más profunda. Es el momento PRE-SALTO ESTRATÉGICO que precede a sus análisis más devastadores, cuando ve el scope completo de una amenaza que otros aún están dimensionando.

Los F5 son puentes entre mundos IT y OT. Si APT28 puede moverse lateralmente desde el APM… pueden alcanzar SCADA, PLCs, sistemas de monitoreo industrial.

Blacktrace, necesito el perfil completo de APT28. ¿Cuánto tiempo han estado silenciosos? ¿Esto es una campaña coordinada?

90 días de silencio táctico. Cero víctimas reportadas públicamente. Fancy Bear no desaparece — se prepara.

Magna recibe el reporte de Trinity y lo archiva sin comentario. Es la quinta vez en el trimestre que F5 aparece como gateway comprometido en infraestructura crítica. Regulator conoce el patrón. El silencio entre ambas es protocolo — no sorpresa.

Blacktrace se instala en su estación de contrainteligencia, rodeado de monitores que muestran feeds en vivo de foros clandestinos, bibliotecas de malware y reportes de threat intelligence global. Sus pupilas dilatadas se mueven entre pantallas con la precisión de un arqueólogo de datos, correlacionando el silencio de APT28 con patrones históricos de preparación previa a campañas masivas.

En una pantalla lateral, el análisis de víctimas APT28 de los últimos 15 años se despliega como un mapa de intenciones geopolíticas: telecomunicaciones ucranianas, defensa aeroespacial europea, proveedores de tecnología crítica estadounidenses. El patrón es claro — no atacan por lucro sino por valor estratégico. El silencio de 90 días no es inactividad: es curaduría de objetivos.

CVE-2025-53521 apareció en CISA KEV el 27 de marzo. Fancy Bear no reporta víctimas desde diciembre. Están cazando en silencio — reconocimiento pasivo antes de detonación coordinada.

Sus dedos se mueven sobre el teclado con la urgencia silenciosa de quien sabe que cada minuto de análisis puede prevenir meses de compromiso. En la pantalla principal, un timeline se materializa: APT28 históricamente opera en ciclos de 6-12 meses de latencia seguidos de campañas simultáneas contra múltiples objetivos. El último ciclo terminó en noviembre. Están preparando el siguiente.

La complicación llega como un mensaje directo desde F5: “No hay ETA para parche de CVE-2025-53521. Vulnerabilidad requiere reescritura completa del módulo de manejo de memoria del APM. Implementar mitigaciones compensatorias inmediatamente.” El buffer overflow no es un bug reparable con hotfix — es una falla arquitectónica que requiere meses de desarrollo.

En la sala de comando, la tensión se hace visible. Magna observa cómo los puntos rojos del mapa global continúan multiplicándose: cada F5 BIG-IP expuesto es una puerta que APT28 puede abrir cuando decida activar la campaña silenciosa que han estado preparando. Parche disponible, cada organización debe elegir entre mantener acceso remoto funcional o aislarse completamente de internet.

Eris detecta el primer movimiento lateral confirmado: desde una sesión APM comprometida en una empresa de telecomunicaciones, tráfico anómalo se dirige hacia controladores SCADA de infraestructura de telecomunicaciones crítica. APT28 no solo está reconociendo — está mapeando rutas hacia sistemas que pueden impactar servicios nacionales esenciales. La ventana entre reconocimiento y ataque activo se está cerrando.

NeonMind enfrenta una ecuación sin soluciones perfectas: aislar los F5 detendría el ataque pero paralizaría el acceso remoto empresarial. Mantenerlos activos con mitigaciones compensatorias reduce el riesgo pero no lo elimina. En sectores críticos como energía y telecomunicaciones, ambas opciones tienen consecuencias operativas masivas.

Los sistemas OT detrás de estos gateways no fueron diseñados asumiendo que el perímetro estaría comprometido. Si APT28 alcanza los SCADA…

La frase queda incompleta porque todos en la sala conocen las implicaciones. Los sistemas de control industrial operan bajo la premisa de que la red corporativa es un perímetro confiable. Un atacante con acceso heredado del APM no encuentra barreras adicionales hacia PLCs, HMIs y controladores de proceso.

La pantalla panorámica de la sala de comando se transforma en un mapa de guerra cibernética: la kill chain MITRE invertida proyectada en tiempo real. NeonMind orquesta la operación de recuperación con la precisión de una cirugía militar — cada T-code mapeado a su contramedida específica, cada segmento de red protegido mediante microsegmentación de emergencia, cada sesión APM comprometida rastreada y eliminada sistemáticamente.

En las pantallas laterales, los puntos rojos del mapa global comienzan a cambiar a amarillo — compromiso detectado y contenido — mientras equipos de respuesta implementan WAFs con reglas anti-overflow específicas para CVE-2025-53521. Las sesiones fantasma de APT28 se desconectan una por una, pero no sin resistencia: el grupo responde con ataques DoS T1499.004 masivos, intentando saturar los sistemas de monitoreo mientras reestablece acceso.

Magna coordina la protección de infraestructura crítica mediante implementación de kill-switches en todos los puentes IT-OT accesibles desde F5 comprometidos. Los sistemas SCADA pasan a modo aislado temporalmente — funcionales pero desconectados de redes corporativas — mientras se verifica la limpieza completa de cada gateway perimetral.

Recuperamos el territorio, pero Fancy Bear conoce ahora nuestra arquitectura interna completa. Volverán.

La contención requirió 72 horas de operación continua y la implementación temporal de acceso remoto alternativo para 847 organizaciones afectadas. Las mitigaciones compensatorias mantienen los F5 BIG-IP operativos pero con superficie de ataque reducida — rate limiting agresivo, WAF con reglas específicas, y monitoreo intensivo de cada sesión establecida.

El impacto post-contención revela la magnitud real del compromiso: APT28 obtuvo mapas completos de 1,200+ redes corporativas, credenciales de 15,000+ usuarios empresariales, y rutas documentadas hacia sistemas SCADA en 45 organizaciones de infraestructura crítica. La recuperación técnica fue exitosa, pero la inteligencia extraída durante las 72 horas de acceso no puede ser “descompromised”. Fancy Bear ahora conoce la arquitectura interna de objetivos que les tomó años identificar.

El costo operativo incluye $2.3M USD en tiempo de respuesta de equipos especializados, implementación de infraestructura de acceso alternativa, y auditorías de seguridad post-incidente para validar limpieza completa. Más significativo: 6 meses estimados de vulnerabilidad residual mientras F5 desarrolla el parche arquitectónico requerido.

Eris completa el análisis forense con una realización que silencia la sala de comando: el buffer overflow en CVE-2025-53521 no fue descubierto por investigadores de seguridad — fue reportado anónimamente después de que APT28 completó su fase de reconocimiento. Fancy Bear permitió que la vulnerabilidad fuera pública porque ya extrajeron todo lo que necesitaban.

No termina la frase. No necesita hacerlo.

Moraleja operacional

Un buffer overflow no es solo una vulnerabilidad técnica — es la diferencia entre ser el dueño de tu perímetro o ser un inquilino en territorio enemigo. Cuando el guardián de la puerta es comprometido, no solo pierdes el control del acceso: heredas un enemigo que conoce cada habitación de tu casa.

**¿Cuántos de nuestros guardianes son realmente nuestros?**

Héroe activado

KEV-1

Detección inicial de CVE-2025-53521 mediante correlación CISA KEV. Identificación de payload malformado y secuencia de explotación T1190 en tiempo real.

T1190 · CISA-KEV · CVE-2025-53521

Héroe activado

Eris Sentinel

Análisis de cadena MITRE ATT&CK completa. Identificación de herencia de privilegios APM y correlación de TTPs para persistencia avanzada.

T1190 · T1499.004 · T1053

Héroe activado

NeonMind

Coordinación Fast Response Protocol. Orquestación de contraataque y implementación de mitigaciones compensatorias ante urgencia de aplicación del parche F5.

FRP-TRINITY · SOC-COORD · NIST-CSF

Héroe activado

Magna

Análisis de impacto OT/ICS. Identificación de rutas IT-OT comprometidas y coordinación de aislamiento de infraestructura crítica.

OT-BRIDGE · SCADA-PROTECT · ICS-SECURE

Héroe activado

Blacktrace

Inteligencia estratégica APT28. Análisis de silencio táctico de 90 días y correlación con patrones históricos de campaña coordinada Fancy Bear.

APT28-INTEL · THREAT-HISTORY · GRU-TRACK

Villano

APT28 Fancy Bear

Unidad GRU de inteligencia militar rusa. Explotación de CVE-2025-53521 para reconocimiento masivo de infraestructura crítica global.

CVE-2025-53521 · Estado-Nación · T1190