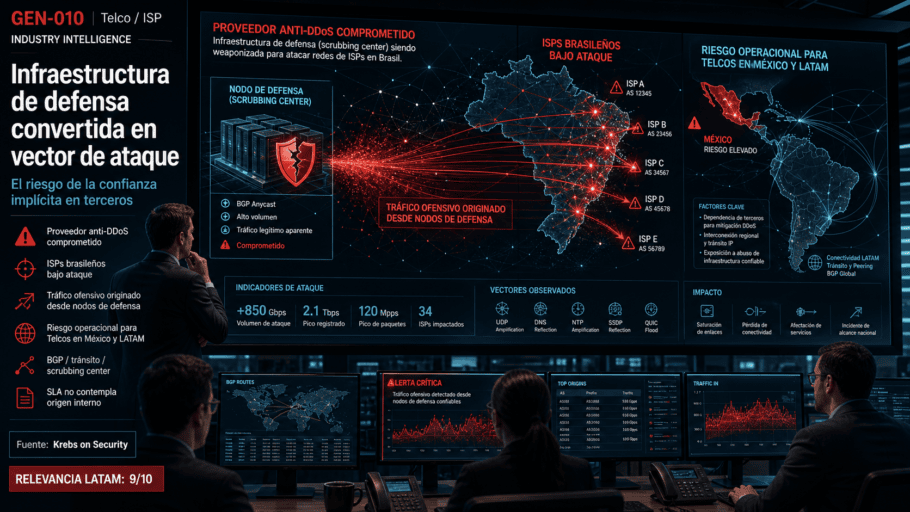

Proveedor anti-DDoS weaponizado contra ISPs de Brasil

La weaponización de infraestructura de defensa perimetral por parte de un tercero comprometido representa uno de los vectores de riesgo más subestimados en el ecosistema de ciberseguridad LATAM. Un incidente reciente en Brasil —donde una firma especializada en protección anti-DDoS fue identificada como origen de ataques masivos contra ISPs brasileños— redefine la superficie de amenaza para cualquier operador de red que externaliza su defensa perimetral. Para CISOs mexicanos en el sector telco, el mensaje es directo: la confianza implícita en proveedores de seguridad es un riesgo operacional, no una postura defensiva.

Telco / ISP

Industry Intelligence

Fuente: Krebs on Security

Relevancia LATAM: 9/10

Infraestructura de defensa como vector de ataque: el problema de la confianza implícita en terceros

El incidente documentado por Krebs on Security expone una paradoja operacional que los equipos de seguridad en LATAM rara vez modelan en sus evaluaciones de riesgo: la infraestructura desplegada para defender puede ser capturada y reorientada como arma ofensiva. En este caso, una firma brasileña especializada en mitigación DDoS vio su infraestructura comprometida —o presuntamente weaponizada desde adentro— para lanzar campañas de ataque sostenidas contra ISPs brasileños competidores y proveedores de red. El CEO de la firma atribuye el incidente a competencia desleal, alegando que terceros malintencionados abusaron de una brecha en sus sistemas. Independientemente de la narrativa interna, el resultado técnico es el mismo: tráfico de ataque originado desde nodos de defensa certificados.

Para los CISOs de telcos e ISPs mexicanos, el impacto no es teórico. México opera una infraestructura de conectividad concentrada: los principales carriers nacionales y los ISPs regionales comparten dependencias críticas con proveedores de mitigación DDoS, CDNs y firmas de scrubbing center —muchos de ellos con presencia regional en Brasil, Colombia y Argentina. Un proveedor comprometido en ese ecosistema puede envenenar rutas BGP, saturar capacidad de tránsito o provocar caídas de servicio en cascada que ningún SLA contempla como escenario de origen interno. El caso brasileño no es un incidente aislado: es un prototipo de ataque que cualquier operador LATAM debe modelar hoy.

El vector real es de gobernanza, no técnico

El vector más crítico aquí no es técnico —es de gobernanza. La mayoría de los contratos con proveedores de seguridad perimetral no incluyen cláusulas de segregación de infraestructura, visibilidad de telemetría compartida ni derechos de auditoría técnica sobre los sistemas desplegados en nombre del cliente. Cuando un proveedor de este tipo es comprometido, el cliente queda ciego: no tiene logs propios, no tiene visibilidad sobre el origen del tráfico, y su capacidad de respuesta depende enteramente de la buena fe del proveedor afectado.

Recomendaciones concretas para el sector telco mexicano

- Auditoría técnica de proveedores de defensa perimetral. Exigir por contrato el derecho de revisión periódica de la infraestructura desplegada, incluyendo acceso a logs de scrubbing, configuraciones de routing y registros de cambios. Esto aplica tanto a firmas internacionales como a operadores regionales con presencia en LATAM.

- Segregación de infraestructura crítica. Los sistemas de mitigación DDoS no deben tener acceso irrestricto a la red de producción del cliente. La arquitectura de integración debe seguir principios de mínimo privilegio y segmentación estricta, auditables de forma independiente. Un modelo de servicios MSSP con segregación contractual reduce esta superficie significativamente.

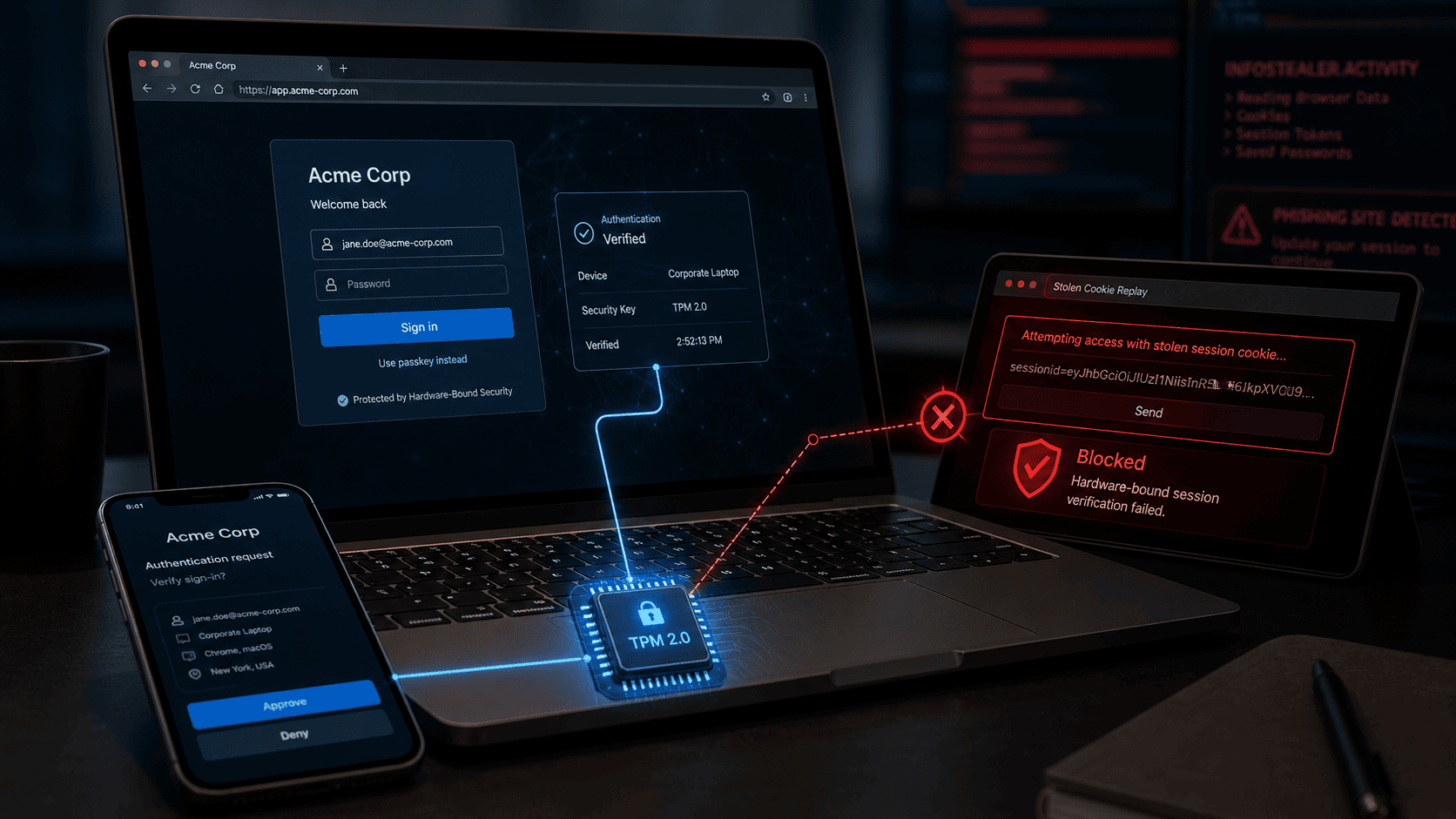

- Zero Trust extendido a partners de seguridad. La confianza en un proveedor de ciberseguridad no exime de aplicar controles de Zero Trust sobre su infraestructura. Autenticación multifactor para accesos de gestión, monitoreo de comportamiento de tráfico originado desde redes del proveedor, y alertas sobre cambios de routing no autorizados son controles mínimos.

- Visibilidad SOC sobre tráfico de terceros. Un SOC con capacidad de correlación debe tener visibilidad sobre el tráfico generado —y recibido— desde nodos de proveedores de defensa. Si ese tráfico no está en scope de monitoreo, existe un punto ciego estructural.

- Cláusulas de incidente en contratos de terceros. Los marcos GRC y de gestión de riesgo de terceros deben incluir obligaciones de notificación temprana ante compromisos de infraestructura, tiempos de respuesta definidos y penalizaciones por incumplimiento. ISO 27001 Anexo A.15 y NIST CSF función “Protect” (PR.AT, PR.AC) proveen el marco de referencia.

El incidente brasileño también activa una pregunta que pocos CISOs se han hecho formalmente: ¿qué ocurre si mi proveedor de defensa es el origen de un ataque hacia mis clientes? Las implicaciones regulatorias bajo el marco del IFT en México, y la potencial responsabilidad civil derivada de interrupciones de servicio, convierten esta pregunta en una obligación de due diligence, no en un ejercicio académico.

G.E.N.N.I.E. — Centro de Inteligencia Simbótica

Una firma anti-DDoS brasileña fue comprometida y usada para atacar ISPs competidores. Qué significa esto para telcos e ISPs mexicanos que confían en terceros de defensa perimetral.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Más sobre weaponización de proveedores y Zero Trust en partners

Para profundizar en la gestión de riesgo de proveedores de seguridad y arquitectura Zero Trust, consulta:

- NIST SP 800-207 Zero Trust Architecture — marco federal para arquitectura Zero Trust aplicable a partners y terceros.

- MITRE ATT&CK T1199 — Trusted Relationship — técnica adversarial de abuso de relaciones de confianza con proveedores.

- Krebs on Security — cobertura periodística del incidente original con la firma anti-DDoS brasileña.

Transmisión desde el piso operativo — cuando el escudo se convierte en lanza, el NOC es el primero en sangrar.

Fuego Amigo: Crónica de una Infraestructura Capturada

Infraestructura anti-DDoS convertida en arma — NeonMind

NeonMind: G.E.N.N.I.E. completó el análisis de superficie a las 03:17 UTC. El patrón es el que más me preocupa de toda la taxonomía de incidentes que procesamos: no es un actor externo encontrando una vulnerabilidad nueva. Es infraestructura de defensa —sistemas diseñados para absorber tráfico malicioso— reorientada hacia objetivos específicos en la red de un competidor. La firma brasileña tenía capacidad de scrubbing desplegada en múltiples puntos de presencia. Esa misma capacidad, cuando fue comprometida o weaponizada, se convirtió en amplificador ofensivo con dirección IP de confianza, sin firmas de ataque conocidas, sin comportamiento anómalo desde la perspectiva de los filtros de reputación estándar. Desde SOAR, lo que veo es un gap de orquestación: la mayoría de los playbooks de respuesta a DDoS en ISPs mexicanos no contemplan el escenario donde el tráfico de ataque proviene de un proveedor de defensa en contrato activo. Necesitamos reescribir esos playbooks ahora. La superficie de ataque de un operador de red ya no termina en su perímetro —termina en el perímetro de cada proveedor de seguridad que tiene acceso a su infraestructura. NIST CSF función “Identify” (ID.SC) es donde empieza el trabajo: mapear dependencias de terceros con acceso a infraestructura crítica, evaluar su postura de seguridad, y modelar el escenario de compromiso de cada uno. No como ejercicio teórico. Como preparación operacional.

Abuso de infraestructura confiable en telecomunicaciones — Eris

Eris Sentinel: Detectar primero. Lo primero que revisé cuando llegó la alerta de G.E.N.N.I.E. fue la taxonomía de ataque en MITRE ATT&CK para ICS y redes de telecomunicaciones. Lo que describen en Brasil mapea directamente a T1498 (Network Denial of Service) pero con un vector de acceso inicial que no es explotación externa —es abuso de infraestructura de tercero de confianza (T1199: Trusted Relationship). Eso cambia radicalmente el modelo de detección. Los controles basados en reputación de IP, listas de bloqueo o firmas de tráfico conocido son completamente ciegos ante este vector porque el tráfico de ataque proviene de direcciones IP que el propio sistema de defensa del ISP tiene en whitelist. Para los equipos de detección en ISPs mexicanos: el indicador a buscar no es el volumen de tráfico anómalo desde el exterior —es el cambio de comportamiento de tráfico originado desde nodos de proveedores en contrato. Baselinen el tráfico de sus proveedores de mitigación DDoS. Cualquier desviación estadística significativa en volumen, destino o timing desde esos nodos debe activar una alerta de Tier 1. El adversario, en este escenario, ya pasó el perímetro antes de empezar el ataque. La detección tardía no es un fracaso del SOC —es una consecuencia de no haber modelado este escenario en el diseño de los controles de monitoreo.

Narrativa encubierta en ataque weaponizado — Blacktrace

Blacktrace: Lo que me interesa es lo que no está en el brief público. Cuando una firma de seguridad aparece como origen de un ataque DDoS masivo y el CEO inmediatamente sale a decir “nos hackearon, fue la competencia” — eso es un patrón que he visto antes en el underground. En los foros que monitoreamos, hay dos narrativas que circulan cuando algo así ocurre: la primera es el insider job cubierto con una narrativa de breach externo. La segunda es real —alguien comprometió la infraestructura de defensa para manchar la reputación del proveedor y capturar su cartera de clientes. Ambas narrativas tienen antecedentes documentados en Brasil y en el ecosistema telco latinoamericano. Lo que correlaciono desde superficie con lo que veo en el underground brasileño: en los últimos 90 días hubo movimiento de credenciales de acceso a paneles de gestión de firmas de scrubbing en LATAM. No voy a nombrar vendors en este canal, pero los operadores de NOC en México deben preguntarle directamente a sus proveedores de mitigación DDoS cuándo fue la última rotación de credenciales de sus paneles de control, si usan MFA en los accesos de gestión, y si tienen registros de auditoría independientes de sus propios sistemas. Si la respuesta a cualquiera de esas tres preguntas tarda más de 24 horas, ya tienen un indicador de riesgo.

Topología ISP como vector dirigido — Magna

Magna: Pienso en infraestructura. Siempre. Y lo que me preocupa de este incidente no es el DDoS en sí —es la topología. Los vectores de ataque en Brasil no fueron aleatorios en su distribución de objetivos: apuntaron a ISPs específicos, en ventanas horarias que maximizaban el impacto en usuarios residenciales y clientes corporativos durante horario pico. Eso no es un ataque automatizado de botnet genérico. Eso requiere conocimiento de la topología de red de los objetivos: sus puntos de interconexión, sus capacidades de tránsito, sus horarios de mayor carga. Un proveedor de defensa perimetral que ha trabajado con esos ISPs tiene exactamente ese conocimiento. En México, pienso en los operadores regionales que concentran conectividad en estados como Querétaro, Jalisco, Monterrey. Pienso en los NOC que en este momento tienen a sus operadores trabajando turnos dobles porque alguna ventana de mantenimiento se extendió, o porque el tráfico de la tarde de lunes no cuadra con los patrones históricos. La infraestructura crítica de conectividad tiene rostros humanos detrás: el operador de NOC que lleva 14 horas en turno, el equipo de soporte que está recibiendo llamadas de clientes corporativos sin internet, el gerente técnico que tiene que explicarle al director comercial por qué el SLA se rompió. En un ataque de este tipo, el impacto técnico es medible. El costo humano —los turnos dobles, los clientes perdidos, la confianza erosionada— es el que nunca aparece en el post-mortem.

Magna revisa las métricas de tráfico. Los vectores DDoS no son aleatorios — alguien conoce la topología exacta. Veritas archiva el brief legal sin comentar. Entre ellas, el silencio dice más que cualquier análisis forense.

Responsabilidad legal bajo LFPDPPP e IFT — Veritas

Veritas: El ángulo legal de este incidente tiene dos capas que los CISOs mexicanos necesitan separar. La primera es la responsabilidad del proveedor comprometido: en México, la LFPDPPP y los lineamientos del IFT sobre continuidad de servicios de telecomunicaciones establecen obligaciones de notificación y mitigación que no se suspenden porque el origen del incidente sea un tercero en contrato. Si un ISP mexicano sufriera un ataque de este tipo originado desde su proveedor de mitigación DDoS, la pregunta regulatoria inmediata sería: ¿el ISP tenía controles suficientes para detectar y mitigar el riesgo de terceros? La segunda capa es la responsabilidad contractual: la mayoría de los contratos de servicios de mitigación DDoS en México tienen cláusulas de limitación de responsabilidad que excluyen daños derivados de compromiso de los propios sistemas del proveedor. Eso significa que el ISP cliente absorbe el costo operacional, reputacional y potencialmente legal de una interrupción de servicio causada por el proveedor que contrató para protegerlo. Recomiendo revisar esos contratos hoy, específicamente las cláusulas de indemnización, notificación de incidentes y auditoría técnica. ISO 27001 Annexo A.15.1 y A.15.2 son el punto de partida para estructurar las exigencias contractuales mínimas hacia proveedores de seguridad perimetral. El marco NIST CSF, función “Respond” (RS.CO), también provee guía sobre obligaciones de comunicación en escenarios de compromiso de terceros.

Compliance de terceros ISO 27001:2022 — Regulator

Regulator: El gap de compliance que este incidente expone no está en los controles técnicos —está en los marcos de gestión de riesgo de terceros. ISO 27001:2022 introdujo cambios significativos en el control A.5.19 (Information security in supplier relationships) y A.5.21 (Managing information security in the ICT supply chain) precisamente para este tipo de escenario: un proveedor de seguridad cuya infraestructura representa un riesgo para el cliente. En México, la adopción de ISO 27001:2022 en el sector telco es parcial: muchas organizaciones certificadas bajo la versión 2013 no han completado la transición, y los controles de cadena de suministro de TIC son consistentemente los que menor madurez muestran en las auditorías de recertificación. El gap específico que veo: las evaluaciones de riesgo de proveedores en ISPs mexicanos típicamente cubren disponibilidad del servicio y confidencialidad de datos —no cubren el escenario de weaponización de la infraestructura del proveedor contra el propio cliente o su ecosistema. Ese escenario necesita entrar en los registros de riesgo formales, con controles compensatorios documentados y responsables asignados. NIST CSF función “Govern” (GV.SC) es el marco más actualizado para estructurar esto. El trabajo empieza con una pregunta simple que cada CISO debe poder responder hoy: ¿tengo inventariados todos los proveedores con acceso activo a mi infraestructura de red, y tengo evaluada la postura de seguridad de cada uno en los últimos 12 meses?

Confianza delegada sin mecanismos de control — NeonMind

Luna Varela: Lo que este incidente realmente revela —y lo que el análisis técnico a veces no alcanza a nombrar— es el colapso de un modelo de confianza delegada que el sector telco en LATAM adoptó sin cuestionarlo. Delegamos la defensa perimetral a especialistas. Les dimos acceso a nuestra infraestructura más crítica. Y no construimos los mecanismos de verificación continua que cualquier modelo de confianza maduro requiere. En Brasil, el costo inmediato fue medible en horas de interrupción, clientes sin servicio, call centers colapsados. Pero hay un costo de segundo orden que se manifestará en los próximos meses: la erosión de confianza en el ecosistema de proveedores de seguridad en LATAM. Si una firma anti-DDoS puede convertirse en el origen de un ataque DDoS —sea por compromiso externo, insider o narrativa que aún está por determinarse— ¿cuál es el criterio racional para confiar en el siguiente proveedor? La respuesta no es dejar de externalizar defensa perimetral. La respuesta es construir los controles que conviertan la confianza delegada en confianza verificada. En ZDU-025 ya modelamos el escenario donde la cadena de suministro de seguridad se convierte en superficie de ataque. Este incidente en Brasil no es una sorpresa —es la confirmación operacional de ese modelo. Los CISOs mexicanos que actuaron sobre esas recomendaciones tienen hoy una postura significativamente mejor que los que esperaron a que el escenario se materializara en su propio NOC.

Inteligencia: G.E.N.N.I.E. — Redacción: Luna Varela — Edición: NeonMind