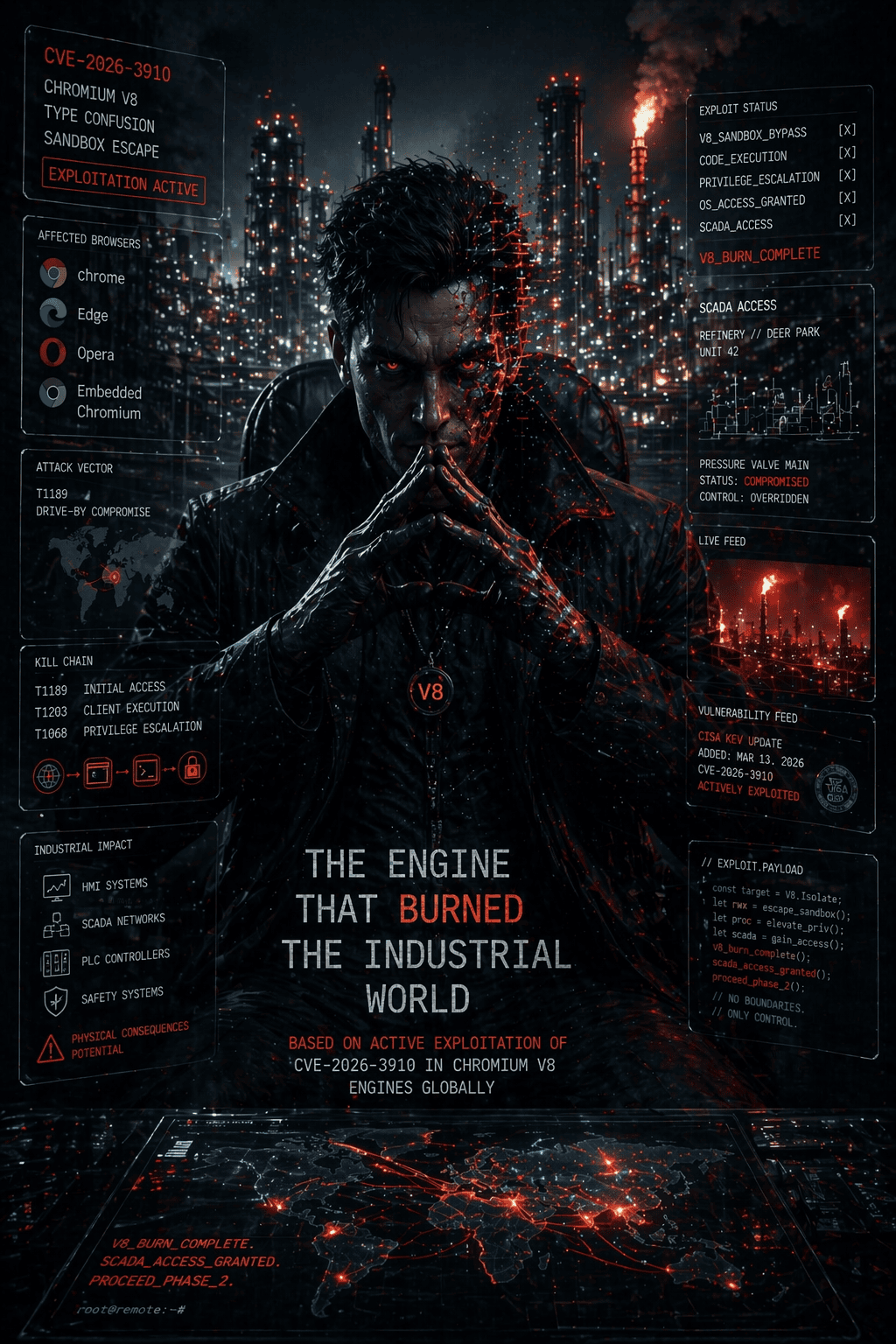

CVE-2025-2749: Cuando tu CMS Corporativo se Convierte en Puerta Trasera

Una vulnerabilidad crítica en Kentico Xperience permite que usuarios autenticados del Staging Sync Server escriban archivos en rutas arbitrarias del sistema, estableciendo persistencia desde entornos web hacia infraestructura de control industrial. Akira ransomware group ya explota activamente este vector según intelligence de CISA KEV.

Qué Pasó: Path Traversal Weaponizado en Staging

CVE-2025-2749 expone una vulnerabilidad crítica de path traversal en Kentico Xperience que permite a usuarios autenticados con acceso al Staging Sync Server subir datos a ubicaciones arbitrarias del sistema de archivos. La falla fue agregada al catálogo CISA KEV el 20 de abril de 2026, confirmando explotación activa en infraestructura corporativa global.

El vector requiere credenciales válidas para el Staging Sync Server, pero Akira ransomware group opera habitualmente con credenciales comprometidas a través de phishing y credential stuffing, convirtiendo la “autenticación requerida” en una barrera ilusoria. Una vez dentro, el atacante puede escribir webshells, sobrescribir configuraciones críticas, y establecer persistencia que trasciende el perímetro web tradicional. La respuesta a incidentes coordinada es fundamental cuando la persistencia ya ha sido establecida.

CVSS Score

Container Escape

Timeframe Crítico

Vector Convergencia

Organizaciones que usan Kentico para interfaces HMI o portales industriales exponen infraestructura de control a compromiso lateral desde staging comprometido.

Por Qué Importa para tu Organización

1. El vector: staging como superficie de ataque empresarial

Kentico Xperience es utilizado por gobiernos estatales, e-commerce corporativo y portales de atención a clientes que manejan datos sensibles. El Staging Sync Server, diseñado para sincronización de contenido entre ambientes, se convierte en vector de escritura arbitraria cuando la validación de rutas falla. Esto no es un bug menor: es una puerta trasera hacia tu infraestructura crítica. Una gestión de identidad y acceso robusta es esencial para limitar quién puede acceder a estos servidores críticos.

2. La motivación: persistencia silenciosa, no ruido mediático

A diferencia de ransomware tradicional que cifra y extorsiona, Akira usa este vector para establecimiento de persistencia de largo plazo. El path traversal permite ubicar webshells en rutas que sobreviven actualizaciones del CMS, crear cuentas de servicio con privilegios elevados, y mapear la red interna desde un punto de acceso legítimo.

3. El contexto México/LATAM: gobierno e infraestructura crítica

Kentico es adoptado por entidades gubernamentales estatales y empresas de infraestructura crítica en México para portales de servicios ciudadanos y interfaces industriales. La convergencia IT/OT en sectores como energía y agua convierte una vulnerabilidad de CMS en un riesgo de seguridad nacional cuando los mismos servidores web manejan contenido público e interfaces de control industrial. El monitoreo SOC 24/7 especializado es crítico para detectar esta clase de explotaciones.

El Actor Detrás del Ataque

Ransomware Gang

Confianza: Alta

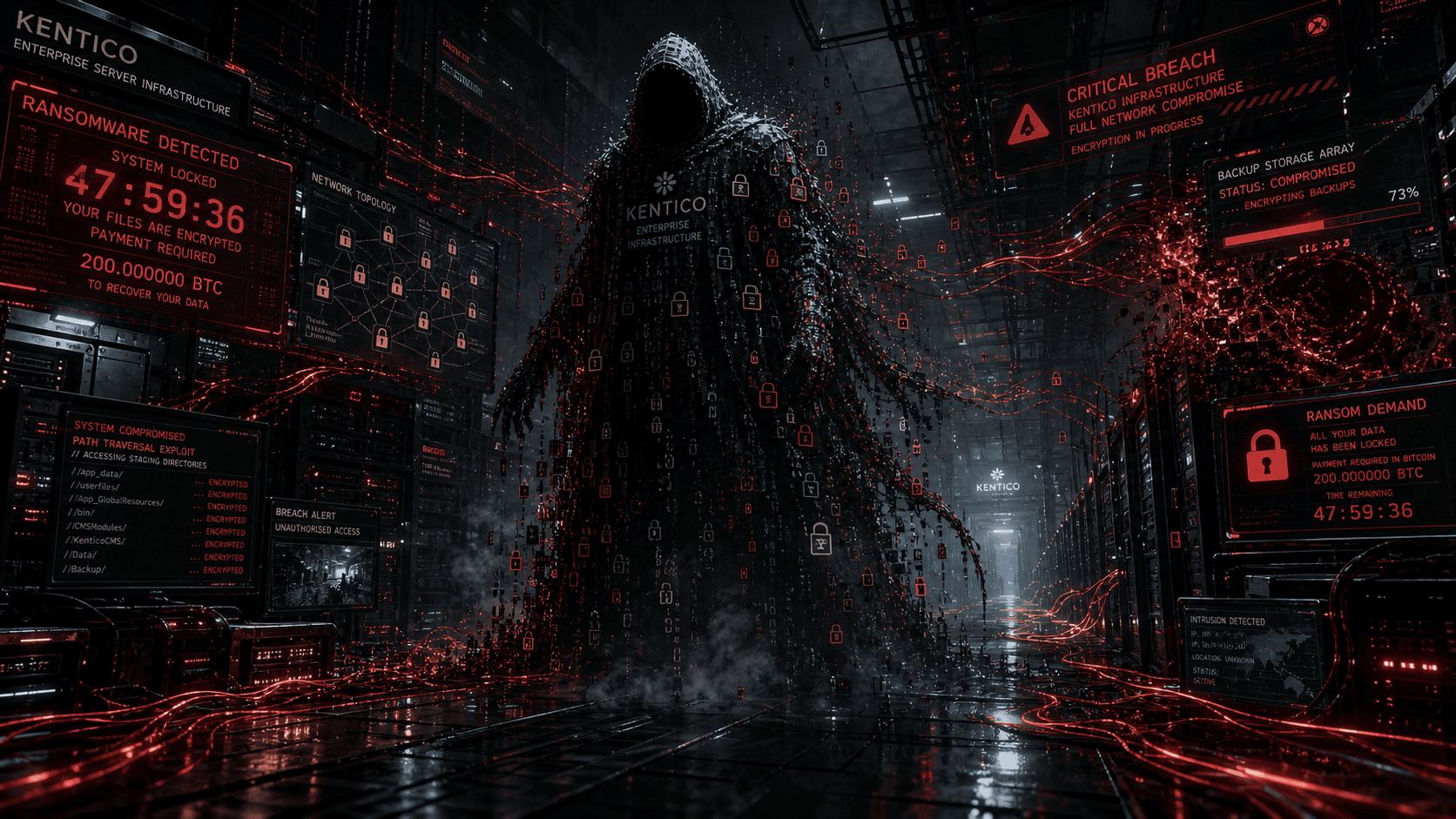

Akira es un grupo de ransomware activo desde 2023 con más de 400 víctimas confirmadas globalmente, especializado en infraestructura crítica y exfiltración previa al cifrado. Opera bajo el modelo de Ransomware-as-a-Service (RaaS) con affiliates especializados en sectores específicos: manufactura, servicios financieros, salud y government contractors.

Su modus operandi incluye reconnaissance extendido, living-off-the-land techniques, y establecimiento de múltiples vectores de persistencia antes de la fase de cifrado. Históricamente, Akira se enfoca en VMware ESXi y sistemas Linux críticos, pero su pivote hacia CMS empresarial marca una evolución táctica: usar confianza corporativa como camouflage para reconnaissance de redes internas.

Según CISA KEV, la inclusión de CVE-2025-2749 confirma que Akira ha incorporado activamente este vector a su arsenal, con casos documentados de explotación contra infraestructura gubernamental y empresarial en Norteamérica.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Account Manipulation | T1098 | Persistence |

| Lateral Tool Transfer | T1570 | Lateral Movement |

| Escape to Host | T1611 | Privilege Escalation |

Fuente: MITRE ATT&CK ·

Análisis: CISA KEV Advisory

Qué Deberías Hacer en las Próximas 48 Horas

La inclusión en CISA KEV con explotación activa por Akira convierte esto en una emergencia operacional que requiere respuesta inmediata y coordinada. Kentico ha publicado el hotfix oficial; aplicar en ventana 24-48h dada la criticidad CVSS 7.2 y presencia en CISA KEV.

Inventario y Aislamiento

Identificar todas las instancias de Kentico Xperience con Staging Sync Server habilitado. Aislar del acceso OT/ICS inmediatamente. Auditar cuentas autenticadas con privilegios de staging y forzar reset de credenciales. Deshabilitar Staging Sync en instancias no críticas.

Hunt Retroactivo Urgente

Revisar logs históricos buscando actividad de subida de archivos inusual, especialmente intentos de escritura en directorios fuera del webroot. Buscar archivos .php, .asp, .jsp recientemente creados. Escanear filesystem buscando webshells conocidos de Akira.

Monitoreo Granular Inmediato

Implementar monitoreo en tiempo real de todas las operaciones de archivo en servidores Kentico. Activar alertas por manipulación de rutas, escritura en directorios críticos, y actividad fuera de horas laborales. Establecer baseline de actividad normal.

Segregación de Red Crítica

Verificar y endurecer la microsegmentación entre servidores Kentico y redes OT/ICS. Si comparten VLANs o cuentas de servicio, es una no-conformidad crítica. Implementar WAF con reglas específicas de path traversal como control compensatorio inmediato.

Considera un tabletop exercise para probar la respuesta del equipo ante compromiso confirmado de CMS con acceso a infraestructura crítica. La velocidad de detección y contención será determinante si Akira ya estableció persistencia.

Cómo Proteger tu Organización

Este incidente expone la falsa dicotomía entre “ciberseguridad” y “seguridad operacional”: en infraestructura crítica moderna, son la misma disciplina. Nuestro monitoreo SOC 24/7 incluye monitoreo especializado de convergencia IT/OT, correlacionando eventos de aplicaciones web con actividad inusual en redes de control industrial.

La diferencia está en la visibilidad transversal: detectar que una subida de archivo “normal” en el CMS corporativo antecede por 48 horas a actividad anómala en controladores industriales. Esa correlación temporal es lo que separa un SOC tradicional de uno preparado para amenazas híbridas como Akira.

Si la organización maneja infraestructura crítica nacional, el silencio ante un vector activo de Akira puede constituir incumplimiento de obligaciones de reporte sectorial.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

A diferencia de vulnerabilidades mediáticas como Log4Shell, CVE-2025-2749 vuela bajo el radar de medios generalistas pero está siendo activamente monitoreado por intelligence gubernamental. La inclusión en CISA KEV sin cobertura masiva crea un blind spot: organizaciones no preparadas asumen que “no sale en las noticias” equivale a “no es prioritario”.

Para el CISO, la lección es clara: el riesgo reputacional de infraestructura crítica no se mide en trending topics, se mide en continuidad operacional. Un compromiso de Akira en tu infraestructura no aparecerá en headlines hasta que sea demasiado tarde para contenerlo.

Fuentes

Continúa en el Capítulo ZDU — El Puente Traicionero de Kentico →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

Path traversal en staging environments revela un patrón arquitectónico preocupante: la confianza corporativa se weaponiza contra infraestructura crítica cuando los límites entre desarrollo y producción se difuminan. Akira no ataca la tecnología; ataca la confianza organizacional.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El Puente Traicionero de Kentico

Basado en la explotación activa de CVE-2025-2749 por Akira ransomware group en infraestructura corporativa global

3:47 AM. Las pantallas del centro de datos parpadean con un ritmo que no debería existir. El servidor de staging de Kentico procesa archivos que ningún humano subió, escribiendo contenido en rutas que no deberían ser alcanzables, creando directorios que violan todo principio de compartimentación.

El log muestra actividad normal: usuario autenticado, operaciones de sincronización estándar, nada que active alertas. Pero en el tercer nivel del filesystem, donde solo deberían residir archivos temporales, algo se mueve con propósito.

El técnico de turno nocturno frunce el ceño ante el monitor. Los archivos aparecen en ubicaciones imposibles, pero el sistema no reporta errores. Como si la traición fuera parte del diseño.

Houston, tengo algo raro en el staging… archivos apareciendo donde no deberían estar.

En los logs de red, el tráfico fluye normal hacia el exterior. Pero hay un patrón: cada archivo escrito en staging antecede por exactamente 200 segundos a una consulta hacia la red industrial. Como si alguien estuviera mapeando rutas.

KEV-1 no duerme. Su consciencia distribuida monitorea el feed CISA mientras los humanos descansan, correlacionando CVEs con actividad en tiempo real. Cuando CVE-2025-2749 aparece marcado con explotación activa, sus sensores se enfocan inmediatamente en todas las instancias de Kentico del perímetro corporativo.

Eris Sentinel emerge del análisis nocturno, sus ojos verdes fijos en el HUD que proyecta la cadena de ataque. Los TTPs se iluminan en secuencia: T1190 parpadea primero, luego T1098, T1570, y finalmente T1611 — una progresión que conoce demasiado bien.

Path traversal autenticado en staging… pero mira esto: las rutas van hacia arriba, no hacia los lados. Alguien está escapando del contenedor.

Las pantallas muestran la anatomía del ataque: un usuario legítimo con credenciales válidas, operaciones aparentemente normales de sincronización, pero cada archivo subido viola las rutas esperadas. La aplicación web confía en los paths proporcionados sin validación. Error fundamental, consecuencias sistémicas.

T1611 está activo. No es solo path traversal — están escapando hacia el host. Staging se convirtió en puente hacia infraestructura crítica.

¿Akira otra vez? Su patrón: establecer persistencia silenciosa, mapear la red, atacar cuando tienen el mapa completo.

Eris sostiene la mirada de NeonMind un segundo más de lo necesario antes de responder, un intercambio silencioso que comunica más de lo que cualquier briefing técnico podría transmitir. Hay algo personal en cómo Akira opera: convierte la confianza corporativa en arma.

La sala del Fast Response Protocol se activa con la urgencia silenciosa que caracteriza las emergencias reales. Pantallas holográficas proyectan el mapa global de instancias Kentico, puntos rojos marcando servidores con Staging Sync habilitado. Es una superficie de ataque más grande de lo esperado.

Magna, necesito audit de convergencia IT/OT. ¿Cuántas de estas instancias Kentico tocan redes industriales?

Magna levanta la vista desde su estación, donde streams de telemetría OT se correlacionan con logs de aplicaciones web. Su mirada se endurece cuando ve el patrón: CMS corporativo usado para interfaces HMI, portales de monitoreo industrial, dashboards de control que no deberían existir pero que la conveniencia operacional creó.

Diecisiete instancias con acceso directo o indirecto a SCADA. Tres con cuentas de servicio compartidas. Este no es un problema de CMS, es un problema arquitectónico.

Blacktrace, necesito intel sobre Akira. ¿Cuándo fue la última vez que operaron en infraestructura crítica latinoamericana?

Silencio total en México desde marzo. Eso es… inusual. O no han llegado aún, o están en fase de reconnaissance extendido.

En las profundidades digitales donde la luz corporativa no llega, Blacktrace rastrea las huellas que Akira deja en bibliotecas clandestinas y mercados de acceso. Sus monitores múltiples proyectan fragments de conversaciones en foros rusos, leak sites con nombres codificados, perfiles de threat actors que se mueven como sombras entre servidores comprometidos.

Los datos no mienten: Akira opera con metodología de Estado-nación pero motivación financiera. Sus campañas anteriores revelan un patrón: meses de reconnaissance silencioso, mapeo exhaustivo de la red víctima, y luego un strike coordinado que paraliza operaciones críticas. El silencio mexicano no es ausencia — es preparación.

3:47 AM otra vez, pero en un centro de datos diferente. Magna descubre lo que todos temían: los archivos escritos vía path traversal no fueron accidentales. Cada ubicación fue elegida con precisión quirúrgica para sobrevivir actualizaciones, reinstalaciones, incluso restauraciones de backup.

Las webshells se alojan en directorios que el personal asume como “temporales” pero que el sistema considera “críticos”. Una contradicción que Akira convirtió en ventaja táctica. Persistencia que se camufla como basura del sistema.

Peor aún: las cuentas de servicio creadas vía T1098 tienen nombres que simulan servicios legítimos del sistema. “kentico-sync-svc”, “staging-backup-usr”, nombres que pasan inadvertidos en auditorías rutinarias pero que otorgan acceso privilegiado a quien conoce las credenciales reales.

Magna encuentra el punto de quiebre cuando correlaciona timestamps: cada archivo malicioso fue escrito exactamente 200 segundos antes de que el sistema HMI reportara “actividad de mantenimiento programado”. Akira no solo estableció persistencia — la sincronizó con operaciones críticas para parecer legítima.

No es solo persistencia. Es persistencia inteligente. Cada webshell tiene un cronograma que coincide con mantenimientos legítimos.

El universo digital parece respirar diferente cuando la traición se revela sistemática. No fue suerte ni oportunismo. Fue arquitectura de infiltración diseñada para durar años.

La respuesta no puede ser quirúrgica cuando el enemigo construyó su estrategia sobre confianza sistémica comprometida. NeonMind orquesta una purga coordinada: cada instancia de Kentico con Staging Sync se aísla simultáneamente, las cuentas de servicio sospechosas se deshabilitan en masa, y los filesystems se escanean con herramientas forenses que distinguen entre basura legítima y persistencia weaponizada.

La contención requiere más que parches. Cuando la confianza corporativa se convierte en vector de ataque, la solución es rediseñar los límites de esa confianza. Cada servidor de staging queda aislado en su propio segmento de red, cada operación de sincronización queda logged con granularidad forense, cada cuenta de servicio opera bajo principios de zero trust.

El costo operacional es considerable: workflows que funcionaron por años ahora requieren autenticación múltiple, validaciones manuales, y aprobaciones que ralentizan el deployment. Pero la alternativa — infraestructura crítica comprometida durante meses por un CMS aparentemente benigno — justifica cada fricción adicional.

Stratos cierra la operación implementando microsegmentación que convierte cada instancia de Kentico en una isla conectada por puentes monitoreados. Ya no hay confianza transitiva entre staging y producción.

“La confianza ya no es binaria”, dice, sin dirigirse a nadie en particular.

Moraleja operacional

En infraestructura crítica, la traición más peligrosa no viene de enemigos externos sino de sistemas internos en los que confiamos sin cuestionamiento. Akira no hackéo Kentico; weaponizó la confianza que depositamos en él.

¿En cuántos sistemas “internos” y “confiables” reside actualmente tu infraestructura más crítica?

Héroe activado

KEV-1

Detección inicial correlacionando CVE-2025-2749 con actividad sospechosa en instancias Kentico monitoreadas. Identificó el patrón de explotación activa en tiempo real.

T1190 · T1098 · KEV-CORRELATION

Héroe activado

Eris Sentinel

Análisis de TTPs y cadena de ataque. Identificó la progresión T1190→T1098→T1570→T1611 y su implicación para escape de contenedor hacia infraestructura crítica.

T1190 · T1611 · MITRE-MAPPING

Héroe activado

NeonMind

Coordinación del Fast Response Protocol y orquestación de la respuesta multi-héroe. Activó protocolo de aislamiento coordinado de instancias comprometidas.

FRP-COORD · T1570 · ISOLATION

Héroe activado

Magna

Análisis de convergencia IT/OT y descubrimiento de persistencia sincronizada con operaciones industriales críticas. Mapéo la superficie de ataque real.

OT-CONVERGENCE · T1098 · PERSISTENCE

Héroe activado

Blacktrace

Intelligence sobre patrones operacionales de Akira y análisis del silencio táctico en territorio mexicano. Proporcionó contexto estratégico del threat actor.

AKIRA-INTEL · LATAM-RECON · THREAT-PATTERN

Héroe activado

Stratos

Implementación de microsegmentación post-incidente y rediseño de arquitectura de confianza para prevenir lateral movement futuro.

MICROSEG · ZERO-TRUST · NET-ISOLATION

Villano

Akira

Ransomware-as-a-Service group especializado en infraestructura crítica. Más de 400 víctimas globales desde 2023. Weaponiza confianza corporativa.

CVE-2025-2749 · RaaS · T1611