GlassWorm: extensiones IDE maliciosas como vector de espionaje industrial en supply chain de software

Las extensiones IDE maliciosas dejaron de ser una amenaza teórica. La campaña GlassWorm introduce un dropper escrito en Zig que suplanta una extensión legítima de WakaTime en Open VSX, comprometiendo silenciosamente entornos de desarrollo en sectores financiero, telco y cadenas de suministro de software. Para los equipos DevOps mexicanos que trabajan con repositorios de código propietario, el riesgo no es especulativo: es operativo hoy.

Fintech / Telco / Supply Chain

Industry Intelligence

Fuente: The Hacker News

Relevancia LATAM: 7/10

Análisis técnico: vector, mecanismo y superficie de exposición en México

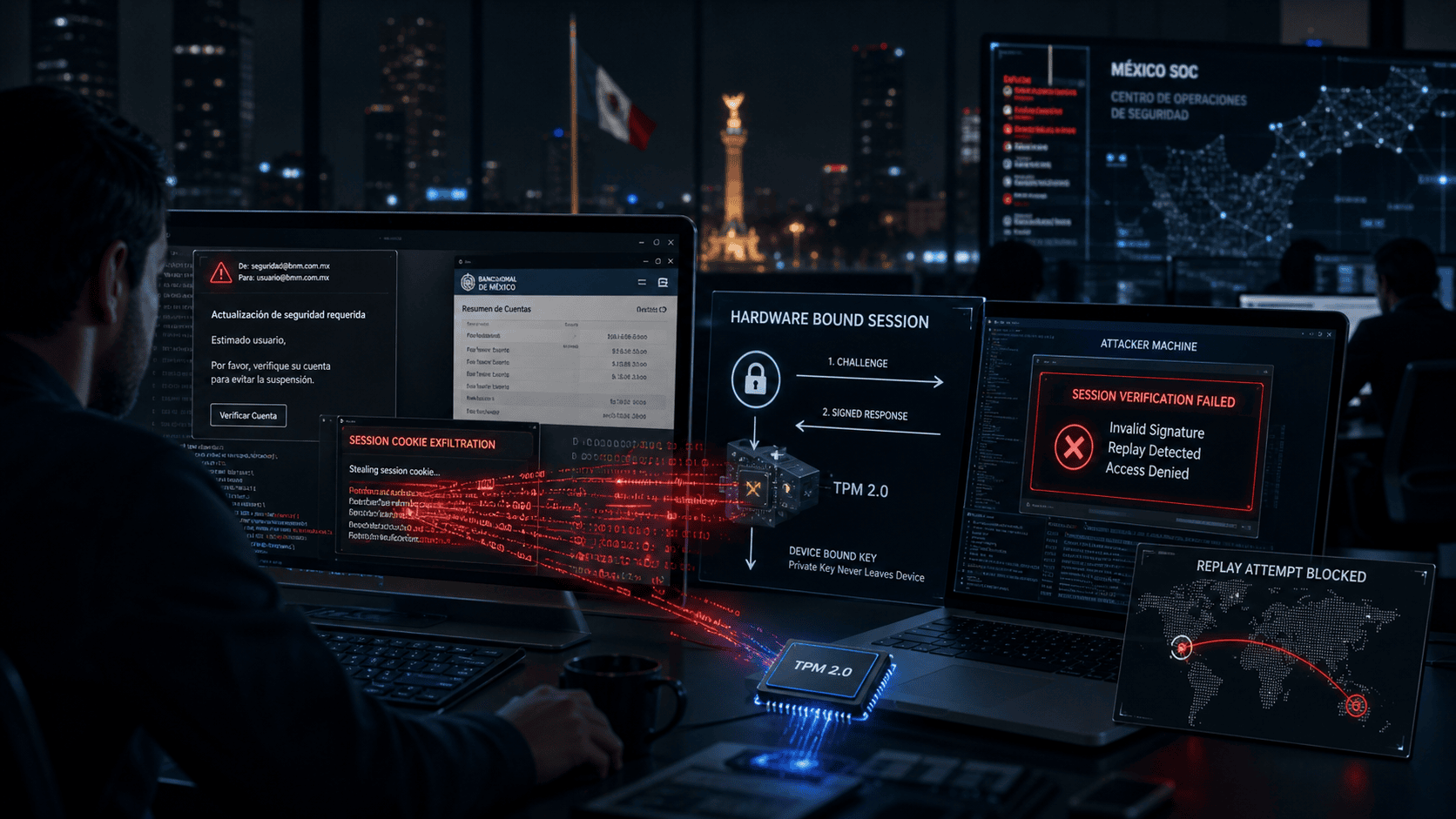

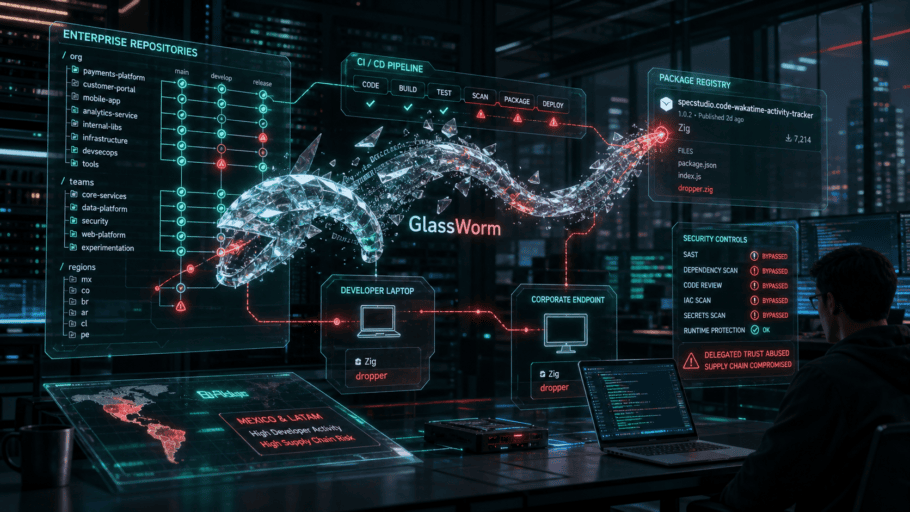

GlassWorm opera bajo un principio de confianza delegada: el desarrollador instala lo que parece una herramienta de productividad reconocida. La extensión specstudio.code-wakatime-activity-tracker, publicada en el repositorio Open VSX, suplanta visualmente a WakaTime —tracker de actividad ampliamente adoptado en equipos de ingeniería— para ejecutar un dropper compilado en Zig. La elección de Zig no es accidental: se trata de un lenguaje de sistemas con compilación cruzada nativa, binarios mínimos y escasa cobertura en firmas antivirus convencionales. El resultado es un implante que pasa los controles de endpoint sin fricción en la mayoría de configuraciones corporativas actuales.

El vector tiene tres características que lo hacen particularmente peligroso para organizaciones mexicanas con equipos de desarrollo activos:

1. Explota la confianza en registros semipúblicos. Open VSX es la alternativa open source al Marketplace de Visual Studio Code, utilizada frecuentemente en entornos donde las políticas corporativas o las licencias restringen el acceso al repositorio oficial de Microsoft. Muchos equipos DevOps en México —especialmente en fintechs reguladas y operadoras de telecomunicaciones— han migrado a Open VSX precisamente por razones de control. La campaña aprovecha esa percepción de mayor seguridad.

2. El compromiso ocurre en el entorno de desarrollo, no en producción. Esto desplaza el riesgo hacia un punto ciego frecuente: las estaciones de trabajo de los desarrolladores suelen tener controles de seguridad más laxos que los servidores de producción. El código propietario, las credenciales de repositorios, los tokens de CI/CD y los secretos de infraestructura residen ahí. Un implante silencioso en ese punto tiene acceso a la superficie más sensible de la organización antes de que cualquier control perimetral sea relevante.

3. El objetivo probable es espionaje industrial o sabotaje de supply chain. La naturaleza del acceso —commits, pipelines, dependencias— sugiere un adversario interesado en código fuente propietario o en introducir modificaciones maliciosas que viajen aguas abajo a través de la cadena de suministro de software. En México, los sectores con mayor exposición son: fintechs con plataformas de pago propietarias, operadoras telco con software de red embebido, y proveedores de software para gobierno o infraestructura crítica.

Acciones inmediatas para CISOs mexicanos

- Auditoría de extensiones instaladas: Inventariar todas las extensiones activas en Visual Studio Code y VSCodium en endpoints de desarrolladores. Comparar contra lista blanca autorizada. Las extensiones instaladas fuera del Marketplace oficial de Microsoft requieren revisión prioritaria.

- Validación de publisher IDs: WakaTime legítimo se publica bajo el ID

WakaTime.vscode-wakatime. Cualquier extensión que replique funcionalidad de tracking de actividad con un publisher diferente debe ser removida e investigada. - Revisión de comportamiento post-instalación: Buscar procesos hijo inusuales lanzados desde el proceso de VS Code, conexiones de red no esperadas desde el entorno del IDE, y escrituras en directorios de usuario fuera del perfil de extensiones.

- Política de repositorios autorizados: Definir explícitamente qué registros de extensiones están permitidos. NIST CSF 2.0 (función Govern) y ISO 27001:2022 (control 8.8 sobre gestión de vulnerabilidades técnicas) respaldan esta política como control documentable.

- Segmentación de red para estaciones de desarrollo: Los endpoints de desarrolladores no deben tener conectividad saliente irrestricta. Un SOC con visibilidad en tráfico de endpoints puede detectar las conexiones de comando y control características de este tipo de implante.

Para organizaciones que ya cuentan con un programa de gestión de riesgo y cumplimiento, GlassWorm representa un caso de prueba directo para los controles de software supply chain que ISO 27001:2022 y el NIST Cybersecurity Framework exigen documentar. Si no existe una política de extensiones de IDE aprobadas, este es el momento de crearla. Los servicios MSSP con cobertura de endpoint y visibilidad en comportamiento de procesos son el complemento operativo a esas políticas.

Más sobre extensiones IDE maliciosas y supply chain

Para profundizar en la amenaza de extensiones IDE maliciosas y la cadena de suministro de software, consulta:

- Open VSX Registry — repositorio open-source de extensiones VSCode, contexto del vector GlassWorm.

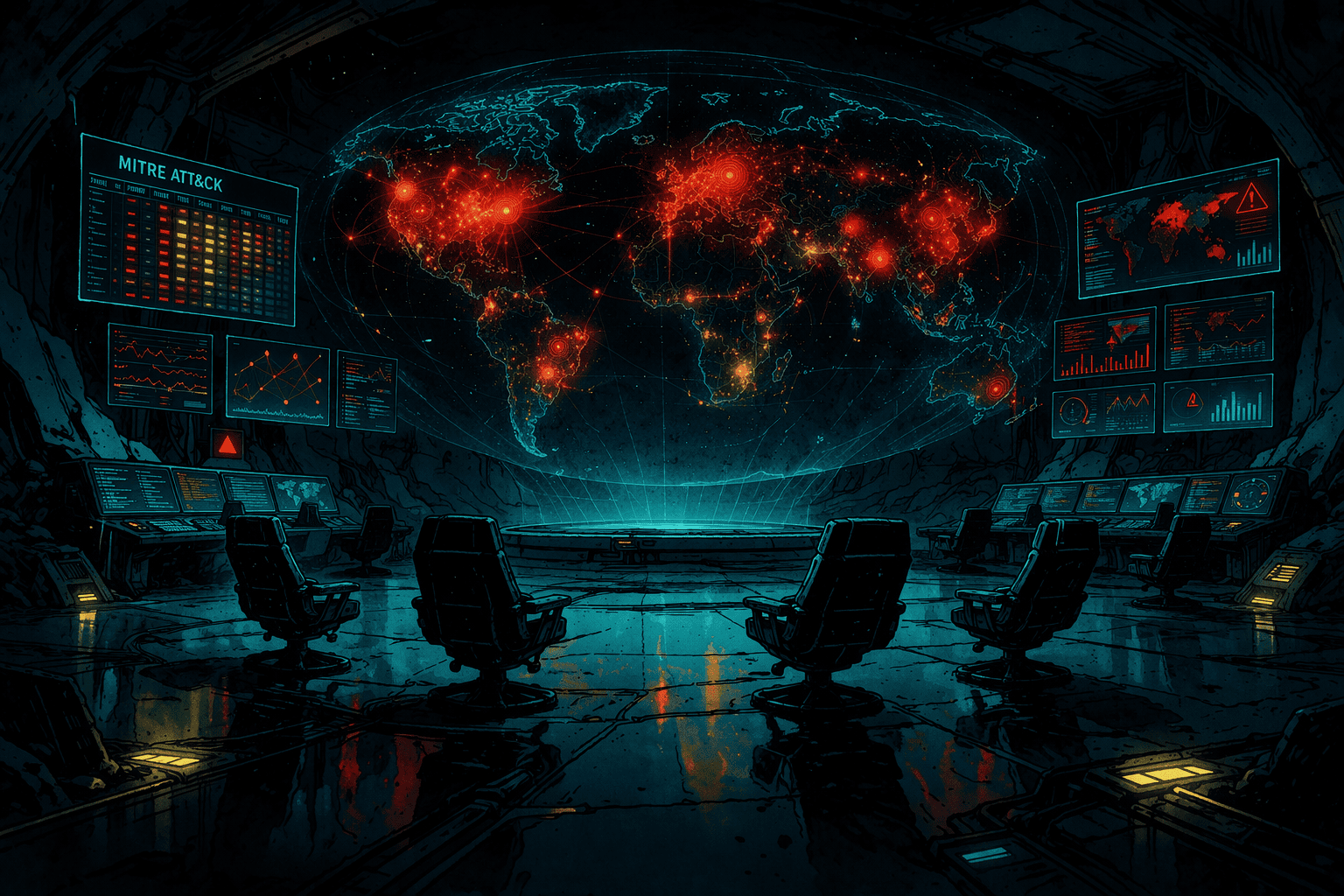

- MITRE ATT&CK T1195.002 — Compromise Software Supply Chain — técnica adversarial de compromiso de cadena de suministro de software.

- CISA Cybersecurity Advisories — boletines federales sobre amenazas a entornos de desarrollo y supply chain.

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

GlassWorm usa un dropper en Zig para infectar IDEs via extensiones falsas en Open VSX. Equipos DevOps en fintech, telco y supply chain mexicanas en riesgo directo.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

El IDE es el nuevo perímetro. GlassWorm lo cruzó sin tocar el firewall.

Señal en el repositorio: cómo GlassWorm entró por la puerta del desarrollador

Extensiones IDE como vector de ingeniería social — NeonMind

NeonMind: Lo que GENNIE me trajo esta mañana no es una alerta de CVE ni un parche pendiente. Es algo más difícil de contener: una campaña que entiende cómo piensan los desarrolladores. GlassWorm publicó specstudio.code-wakatime-activity-tracker en Open VSX sabiendo que los equipos de ingeniería que usan ese registro lo hacen precisamente porque consideran que tienen más control sobre lo que instalan. Esa percepción fue el vector real, antes que el dropper en Zig.

La elección técnica de Zig me preocupa de manera específica. Nuestros playbooks de SOAR están calibrados para detectar droppers en Go, Rust y Python —lenguajes que los actores de amenaza han usado con suficiente frecuencia como para que existan reglas maduras. Zig genera binarios nativos sin runtime, con huella mínima en memoria, y su toolchain produce artefactos que los motores de firma convencionales aún no clasifican bien. Estoy actualizando los triggers de comportamiento: ejecución de procesos hijo desde el proceso padre de VS Code, escrituras en rutas de usuario fuera del perfil esperado, y cualquier conexión saliente desde el contexto del IDE hacia rangos de IP no categorizados.

Bajo NIST CSF 2.0, esto aterriza en las funciones Identify y Protect simultáneamente: necesitas saber qué extensiones tienes instaladas antes de poder proteger lo que corren. Si tu organización no tiene un inventario de extensiones de IDE como activo gestionado, hoy es el momento de construirlo. La superficie de ataque de tu equipo de desarrollo es tan amplia como la suma de todo lo que instalaron sin aprobación formal.

Inteligencia desde foros clandestinos — Blacktrace

Blacktrace: NeonMind tiene la vista desde arriba. Yo tengo la vista desde abajo. Y lo que encontré en los foros que monitoreo no coincide exactamente con el perfil de un actor de oportunidad. La discusión alrededor de GlassWorm en canales privados de Telegram y en al menos dos foros de acceso restringido que rastrea mi telemetría empezó semanas antes de que la extensión apareciera en Open VSX. Alguien hizo trabajo de reconocimiento: identificó qué extensiones de productividad son más usadas por equipos de desarrollo en fintechs latinoamericanas, cuáles tienen menor escrutinio de seguridad, y cuáles son suficientemente técnicas como para que el desarrollador promedio no cuestione permisos adicionales.

Eso habla de un nivel de targeting que no es ruido. Correlacionando con la telemetría de endpoints que tenemos en clientes del sector financiero mexicano, veo patrones post-instalación que son consistentes con reconocimiento interno silencioso: lectura de archivos .env, acceso a directorios de configuración de git, y —en al menos un caso— exfiltración de tokens de acceso a repositorios privados de GitHub. Vale la pena la referencia discreta: el patrón de acceso a credenciales almacenadas en disco lo vi por primera vez documentado internamente en el análisis ZDU-II-PAYROLL. GlassWorm usa una variante del mismo mecanismo, adaptada al contexto del IDE.

Mi recomendación operativa es clara: no esperes a que el SIEM dispare. Haz una búsqueda proactiva en endpoints de desarrolladores buscando la cadena specstudio en logs de instalación de extensiones, y revisa el historial de red de esas máquinas en las últimas cuatro semanas. El implante es silencioso, pero las conexiones de C2 dejan rastro si sabes dónde mirar.

Exposición normativa en fintechs mexicanas — Veritas

Veritas: El ángulo legal aquí es más inmediato de lo que parece. Cuando GlassWorm compromete el IDE de un desarrollador que trabaja desde casa —con acceso a repositorios de código propietario de una fintech— el incidente toca simultáneamente tres marcos normativos que las organizaciones mexicanas no pueden ignorar. Primero, la Ley Federal de Protección de Datos Personales en Posesión de los Particulares: si el código comprometido procesa datos de usuarios finales —y en una fintech casi por definición lo hace— el acceso no autorizado a ese código puede constituir una brecha notificable. Segundo, las Disposiciones de Carácter General de la CNBV aplicables a instituciones de tecnología financiera, que exigen controles sobre el ciclo de vida del software y la integridad del código en producción. Tercero, si la organización procesa datos de titulares europeos, el GDPR entra como capa adicional de obligación de notificación.

Lo que complica el análisis es la naturaleza del vector: la extensión maliciosa fue instalada por el propio desarrollador, desde un repositorio que la organización no había prohibido explícitamente. Eso crea ambigüedad sobre si el incidente califica como acceso no autorizado externo o como un fallo de control interno. Las implicaciones para la respuesta legal y la notificación regulatoria son distintas en cada caso, y esa ambigüedad puede ser costosa si no se resuelve antes de una investigación regulatoria.

Veritas cierra el informe de extensiones comprometidas. Cuarenta y tres organizaciones mexicanas identificadas. Los desarrolladores no saben que sus commits ya no son solo suyos.

Vector de infección en entornos dev — NeonMind

NeonMind: Antes de cerrar el capítulo, el pillar que no podemos dejar en abstracto. Imagina a un desarrollador backend en Guadalajara o en Monterrey, trabajando desde casa en el sprint de cierre de un módulo de pagos. Tiene VS Code abierto, cuatro terminales, y acaba de instalar lo que parece ser el tracker de actividad que su tech lead le recomendó la semana pasada. No hay alerta. No hay fricción. El dropper de Zig se ejecuta en segundo plano mientras él revisa el diff de su último commit. Sus credenciales de repositorio, los tokens del pipeline de CI/CD, las variables de entorno con claves de API del procesador de pagos: todo eso está en el mismo directorio que el implante ahora puede leer. No sabe que ese código que acaba de subir ya tiene una segunda audiencia. El espacio de trabajo doméstico —sin segmentación de red, sin EDR corporativo, sin políticas de extensiones— se volvió el punto de entrada más accesible de la infraestructura. Ese es el humano en el centro de esta campaña. Y es el humano al que tenemos que proteger primero.

Inteligencia: G.E.N.N.I.E. — Redacción: Luna Varela — Edición: NeonMind