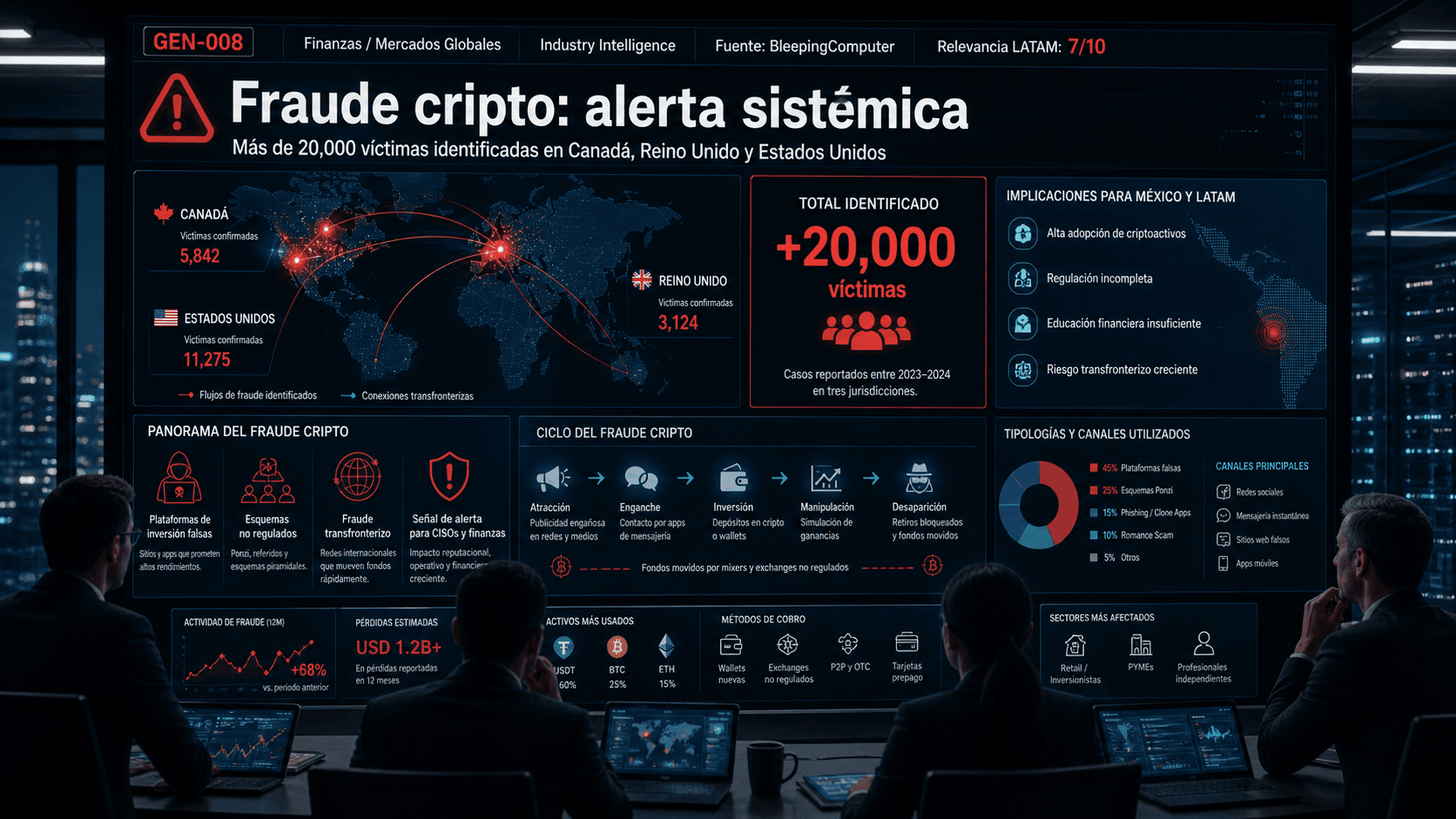

Robo de cookies de sesión: Chrome DBSC cambia las reglas del juego para empresas en México

El robo de cookies de sesión es uno de los vectores de compromiso más activos en México y LATAM. Google acaba de implementar Device Bound Session Credentials (DBSC) en Chrome. Esta arquitectura vincula criptográficamente las credenciales de sesión al dispositivo físico del usuario. En consecuencia, cualquier cookie exfiltrada por un infostealer, un ataque de red o un agente de acceso inicial queda inservible. Para los sectores financiero, retail, gobierno y salud que operan portales web, esta tecnología representa un cambio estructural en el modelo de amenaza que deben considerar hoy.

Financiero · Retail · Gobierno · Salud

Industry Intelligence

Fuente: SecurityWeek

Relevancia LATAM: 7/10

DBSC: el problema técnico, el impacto en México y lo que hay que hacer ahora

El robo de cookies de sesión no es un problema teórico. En México, los infostealers —RedLine, Lumma, RisePro entre los más activos— se distribuyen masivamente a través de campañas de phishing dirigidas a empleados bancarios, operadores de portales gubernamentales y usuarios de plataformas de comercio electrónico. Una cookie de sesión válida permite a un atacante suplantar completamente a un usuario autenticado sin conocer sus credenciales, eludiendo autenticación multifactor en la mayoría de implementaciones actuales. El impacto operativo es directo: acceso a cuentas corporativas, exfiltración de datos de clientes, fraude transaccional y compromiso de portales de servicios críticos.

Arquitectura DBSC: vinculación criptográfica al dispositivo

La respuesta de Google con DBSC aborda el problema en su raíz. La tecnología vincula las credenciales de sesión al hardware del dispositivo mediante criptografía de clave pública — específicamente aprovechando chips TPM o equivalentes. Cuando una sesión se establece, el servidor emite un desafío criptográfico que solo puede ser firmado por la clave privada residente en el dispositivo original. Una cookie robada y reproducida desde otro equipo simplemente falla la verificación: no existe la clave para responder el desafío. Para los atacantes que hoy monetizan cookies en mercados underground, este mecanismo elimina el valor comercial de lo que roban.

Para México y LATAM, donde el credential stuffing y el session hijacking afectan operaciones bancarias, portales de gobierno electrónico, plataformas de retail y sistemas de salud a diario, la adopción de DBSC representa una mejora defensiva de primer orden. Sin embargo, hay una condición crítica que los CISOs deben atender de inmediato: DBSC requiere soporte explícito del lado del servidor. Chrome puede implementarlo en el cliente, pero si los servidores de autenticación de la organización no están actualizados para manejar el protocolo de desafío-respuesta, la protección simplemente no se activa. El navegador actualizado no basta.

Acciones técnicas inmediatas para CISOs mexicanos

Las acciones concretas para equipos técnicos en México son tres:

- Auditar la infraestructura de autenticación. Identificar qué portales y aplicaciones corporativas manejan sesiones basadas en cookies y determinar el estado de compatibilidad con DBSC.

- Coordinar con desarrollo para actualizar los backends de autenticación. Esto no es un parche de sistema operativo, es un cambio en la lógica de gestión de sesiones que requiere planificación de sprint y pruebas de regresión.

- Reforzar la detección de session hijacking en el SOC durante la transición. Las organizaciones que aún no adoptan DBSC siguen siendo vulnerables y necesitan compensar con monitoreo activo de anomalías de sesión.

Calendario de adopción y postura defensiva interina

La adopción masiva en LATAM tomará tiempo. Las grandes instituciones financieras con infraestructura legacy, los portales de gobierno con ciclos de actualización lentos y las pymes de retail que dependen de plataformas de terceros enfrentarán rezagos de implementación. Durante ese periodo de adopción parcial, el riesgo persiste para quien no actúe. Para organizaciones que quieren acelerar su postura defensiva, los servicios MSSP de QMA incluyen acompañamiento en la actualización de infraestructura de autenticación. El SOC de QMA puede detectar indicadores de session hijacking activos mientras la transición a DBSC se completa. Y para las implicaciones de cumplimiento normativo que esta tecnología trae consigo, el área de GRC puede orientar el alineamiento con LFPDPPP, ISO 27001 y NIST.

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

Google implementa Device Bound Session Credentials (DBSC) en Chrome para inutilizar cookies robadas. Qué significa para CISOs en México y qué deben actualizar hoy.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

En el piso 14 del edificio de operaciones, las pantallas del SOC siguen encendidas. Alguien ya rastreó esto antes de que llegara el comunicado de prensa.

Protocolo DBSC — Inteligencia de campo desde Zero Day Universe

Valor de reventa de credenciales eliminado — NeonMind

NeonMind: GENNIE procesó el despliegue de DBSC desde los canales de Chrome Security antes de que SecurityWeek publicara. Lo que Google está haciendo es elegante en su economía técnica: no están eliminando las cookies, están eliminando su valor de reventa. La arquitectura Device Bound Session Credentials opera sobre una premisa simple — una credencial de sesión que no puede probar que reside en el hardware original no es una credencial válida. Para los equipos SOAR que coordinamos, esto cambia el playbook de respuesta a incidentes de infostealer. El objetivo ya no es solo contener la exfiltración de cookies. Ahora consiste en garantizar que los servidores de autenticación estén actualizados antes de que el atacante encuentre el vector siguiente. En términos de NIST CSF, estamos en la intersección de Protect y Respond. La adopción de DBSC fortalece la función Protect. No obstante, la ventana de transición exige que Detect y Respond estén operando sin gaps. Las organizaciones mexicanas con portales críticos necesitan un mapa de estado de sus backends de autenticación esta semana, no en el próximo ciclo de planificación. Coordino con Blacktrace para cruzar lo que ve en superficie con lo que está circulando en el underground. Los tiempos son relevantes.

Economía underground de cookies robadas — Blacktrace

Blacktrace: Llevo semanas monitoreando los mercados donde se comercializan logs de infostealers con origen en México y LATAM. Lo que NeonMind describe como un cambio de arquitectura, yo lo veo como una presión directa sobre la economía del underground. Los brokers que venden acceso inicial basado en cookies robadas ya discuten cómo responde DBSC a su modelo de negocio. Operaciones específicas atacan credenciales bancarias mexicanas, portales SAT y plataformas de nómina. La respuesta corta: DBSC vacía el inventario. Una cookie vinculada a un TPM específico no tiene valor de reventa porque no puede ser reproducida en el equipo del comprador. Esto es disruptivo para las cadenas de ataque que hemos rastreado desde operaciones similares a las que documentamos durante GLASSWORM — donde el robo de sesión fue el punto de entrada, no el objetivo final. Los atacantes adaptarán: el siguiente vector probable es escalar hacia persistencia en el dispositivo mismo, no solo en la red. Eso significa que el endpoint detection se vuelve más crítico, no menos, en un mundo post-DBSC. No bajen la guardia en EDR porque el navegador mejore. Los mercados ya están buscando la grieta siguiente.

Obligación LFPDPPP en cookies de sesión — Veritas

Veritas: La implementación de DBSC tiene una dimensión legal que no está recibiendo suficiente atención en los análisis técnicos. En México, la LFPDPPP establece obligaciones de seguridad técnica y administrativa para quienes tratan datos personales. Una cookie de sesión califica como dato personal bajo el marco regulatorio cuando contiene identificadores de usuario, historial de navegación o tokens de acceso a servicios financieros. Cuando esa cookie es robada y usada para acceder a información de terceros, hay una brecha de seguridad con obligación potencial de notificación al INAI. La adopción de DBSC no es solo una mejora técnica: es documentación de diligencia debida. Las organizaciones que implementen y registren la actualización de sus backends de autenticación hacia DBSC tendrán un elemento concreto que presentar ante una auditoría regulatoria o un incidente de privacidad. En términos de GDPR para empresas con operaciones en Europa, la vinculación criptográfica de sesión puede argumentarse como medida técnica apropiada bajo el principio de privacidad por diseño del Artículo 25. Para los responsables de protección de datos en instituciones financieras y de salud en México: esto no es optativo desde la perspectiva de cumplimiento — es la dirección donde la regulación inevitablemente apuntará.

Punto de inflexión en identidad web — Luna Varela

Luna Varela: Lo que estamos documentando aquí no es solo una actualización de Chrome. Es un punto de inflexión en cómo la industria aborda el problema de identidad en la web. Durante años, el modelo de sesión basado en cookies fue conveniente precisamente porque era stateless desde la perspectiva del hardware — cualquier dispositivo con la cookie correcta era el usuario correcto. DBSC rompe esa suposición en su núcleo. Para los CISOs mexicanos que están en medio de implementaciones de Zero Trust, esto es una pieza que encaja. La vinculación de credenciales al dispositivo es exactamente el tipo de control que los frameworks Zero Trust exigen. Sin embargo, raramente se implementa en la capa de sesión web. La tensión real es operativa. Los equipos de desarrollo corporativo en México operan en bancos del Paseo de la Reforma, retailers con centros de distribución en Monterrey, y plataformas gubernamentales en CDMX. En consecuencia, sus ciclos de actualización no responden a la velocidad de las amenazas. El riesgo no es que DBSC no funcione. El riesgo es que funcione perfectamente en el cliente mientras los servidores siguen procesando sesiones del siglo pasado. Esa brecha de implementación es exactamente donde los actores que Blacktrace rastrea van a operar en los próximos doce meses.

Inteligencia: G.E.N.N.I.E. — Redacción: Luna Varela — Edición: NeonMind

Más sobre robo de cookies de sesión y defensa con DBSC

El robo de cookies de sesión sigue documentado activamente. Para profundizar en la arquitectura DBSC y los TTPs de infostealers que ataca, consulta:

- Chromium Blog — Fighting Cookie Theft Using Device Bound Sessions — anuncio original de DBSC y arquitectura criptográfica contra robo de cookies de sesión.

- MITRE ATT&CK T1539 — Steal Web Session Cookie — técnica de robo de cookies de sesión y procedimientos asociados a infostealers como RedLine y Lumma.

- CISA Cybersecurity Advisories — boletines federales sobre infostealers y campañas de robo de credenciales.