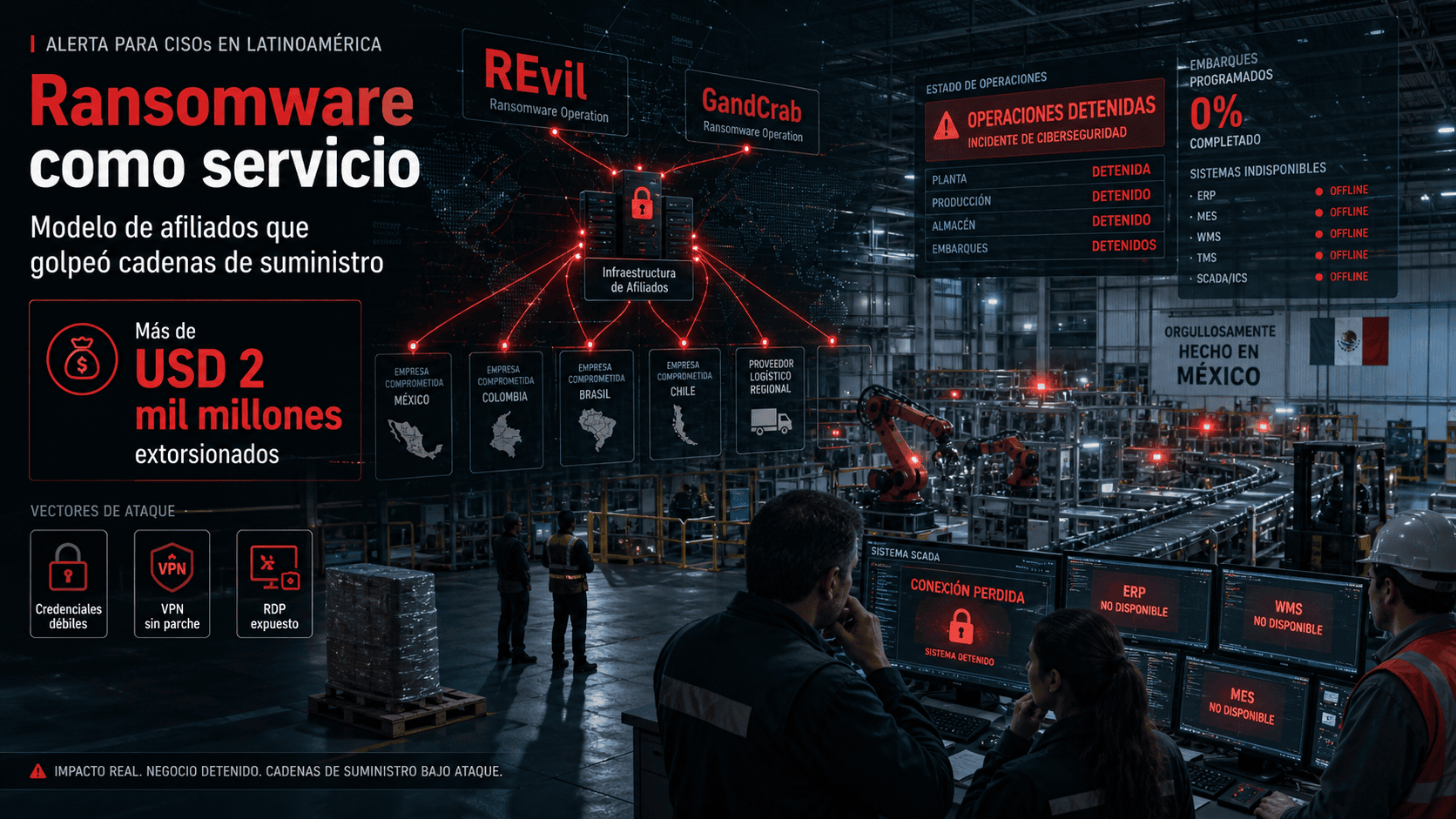

Marimo: Cuando la Ciencia de Datos Se Convierte en Puerta de Entrada APT

APT29 explota CVE-2026-39987 para obtener acceso remoto sin autenticación en Marimo, comprometiendo notebooks industriales que procesan telemetría SCADA crítica. La vulnerabilidad bypasea controles perimetrales y colapsa cuatro funciones del NIST CSF simultáneamente.

Ciencia de Datos Industrial

Actor: APT29 (Cozy Bear)

CVSS 9.3

En CISA KEV

Qué Pasó: Ciencia de Datos Comprometida

CVE-2026-39987 expone una vulnerabilidad crítica de ejecución remota de código pre-autenticación en Marimo, un framework Python para notebooks científicos reactivos. APT29 (Cozy Bear) explota esta brecha para obtener shell remoto completo en servidores que procesan análisis industriales, telemetría SCADA y modelado de procesos críticos. La vulnerabilidad permite bypass total de autenticación y ejecución de comandos arbitrarios del sistema.

Detectado por CISA el 23 de abril y añadido inmediatamente al catálogo KEV, el CVE no cuenta aún con parche oficial del vendor. Los sistemas afectados incluyen instancias de Marimo expuestas a Internet que procesan datos de infraestructura crítica, centros de investigación y plataformas de machine learning industrial.

CVSS Score

Días de parche

Funciones CSF rotas

Ventana crítica

Notebooks Marimo procesan telemetría SCADA, análisis de rendimiento industrial y modelado predictivo. Su compromiso permite manipulación de datos críticos para toma de decisiones operativas.

Por Qué Importa para tu Organización

1. El vector: notebooks como superficie de ataque crítica

Marimo no es una herramienta menor: es infraestructura de análisis que procesa datos industriales sensibles, telemetría OT/ICS y modelos predictivos para operaciones críticas. Su compromiso permite a APT29 acceder a información estratégica y manipular análisis que informan decisiones operativas importantes.

2. La motivación: espionaje de largo plazo, no extorsión

APT29 es un grupo de inteligencia ruso (SVR) especializado en acceso persistente y exfiltración de propiedad intelectual. A diferencia del ransomware, buscan permanencia silenciosa para extraer conocimiento científico e industrial durante meses o años sin ser detectados.

3. El contexto México: infraestructura de investigación expuesta

Centros como CINVESTAV, Tec de Monterrey y clusters tecnológicos en Guadalajara operan infraestructura de análisis que podría estar expuesta. El ecosistema mexicano de innovación presenta targets de valor para operaciones de espionaje tecnológico de largo plazo.

El Actor Detrás del Ataque

APT Estado-nación

Confianza: Probable

APT29, también conocido como Cozy Bear, es un grupo de amenaza persistente avanzada atribuido al SVR (Servicio de Inteligencia Exterior de Rusia). Opera desde hace más de dos décadas con enfoque en objetivos gubernamentales, académicos y tecnológicos de países NATO y aliados. Se especializa en cadenas de suministro, acceso persistente y exfiltración de propiedad intelectual sin disrupciones operativas.

Su historial incluye campañas de alto perfil como SolarWinds, compromisos de Microsoft Exchange, y infiltraciones en instituciones académicas europeas y centros de investigación en IA. Mantiene células dormidas y prefiere técnicas LOTL (Living Off The Land) para evitar detección por períodos extensos.

Según Mandiant, “APT29 consistently demonstrates sophisticated operational security and advanced persistent threat capabilities focused on strategic intelligence collection rather than immediate financial gain.”

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Command and Scripting Interpreter: PowerShell | T1059.001 | Execution |

| Remote Services: SSH | T1021.004 | Lateral Movement |

| Valid Accounts: Local Accounts | T1078.003 | Persistence |

Fuente: MITRE ATT&CK ·

Análisis: APT29 Group Profile

Qué Deberías Hacer en las Próximas 48 Horas

Parche oficial disponible Marimo publicó el parche oficial; aplicar en ventana 24-48h., la ventana crítica requiere medidas inmediatas de contención y hardening defensivo.

Aislamiento inmediato

Desconectar todas las instancias Marimo de redes productivas. Implementar segmentación de emergencia mediante firewall con whitelist estricta de IPs autorizadas. Revocar acceso público hasta evaluación completa.

Hardening crítico

Deshabilitar PowerShell irrestricto en endpoints que ejecutan Marimo. Implementar AppLocker/WDAC para controlar ejecución de scripts. Aplicar rate limiting y Web Application Firewall específico anti-RCE en proxies inversos.

Detección intensiva

Activar monitoreo de procesos hijo inusuales y conexiones SSH outbound. Configurar alertas de alta fidelidad para comandos shell en servicios web. Implementar honeypots en instancias no críticas.

Forense proactivo

Revisar logs históricos buscando IoCs de APT29. Verificar integridad de datos procesados por notebooks comprometidos. Documentar baseline de configuraciones para detección de cambios no autorizados.

Considera ejercitar el plan de respuesta a incidentes con escenario APT29 para validar procedimientos de contención ante amenazas persistentes avanzadas.

Cómo Proteger tu Organización

Este caso ilustra por qué la seguridad moderna requiere visibilidad completa y correlación inteligente. APT29 explota brechas en aplicaciones especializadas que los controles tradicionales no cubren adecuadamente. La diferencia crítica está en tener monitoreo SOC 24/7 con threat intelligence actualizada que detecte patrones de reconocimiento antes de que escalen.

Nuestra plataforma MDR correlaciona eventos de red, comportamiento de procesos y threat intelligence en tiempo real, detectando secuencias como T1190+T1059+T1021 que indican infiltración APT activa. Zero Trust complementa esto con microsegmentación que contiene el lateral movement aún si la aplicación es comprometida.

Si el incidente afecta datos personales y la organización opera bajo GDPR, la notificación a autoridad supervisora es obligatoria en 72 horas desde detección del compromiso.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

El incidente Marimo aún no ha generado cobertura mediática significativa, pero la inclusión en CISA KEV y la atribución probable a APT29 elevan el perfil de riesgo. Organizaciones académicas y de investigación enfrentan escrutinio adicional sobre la seguridad de su infraestructura de análisis.

Para el CISO, esto representa un caso de estudio sobre cómo herramientas especializadas pueden convertirse en vectores no contemplados en evaluaciones tradicionales de riesgo. La lección es extender la gestión de superficie de ataque más allá de aplicaciones corporativas estándar.

Fuentes

Continúa en el Capítulo ZDU — Marimo Breach: Triple Convergencia Catastrófica →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2026-39987 expone la intersección crítica entre ciencia de datos e infraestructura crítica. Marimo procesaba telemetría SCADA sin controles de seguridad adecuados. APT29 no busca disruption inmediata sino conocimiento estratégico de largo plazo. La persistencia silenciosa es más peligrosa que el ransomware.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Marimo Breach: Triple Convergencia Catastrófica

Basado en la explotación activa de CVE-2026-39987 por APT29 en notebooks industriales globalmente

Las pantallas del laboratorio parpadean con datos que ya no son confiables. En la sala de control industrial, tres ingenieros observan cómo los parámetros de presión de la turbina fluctúan de manera imposible — los sensores físicos registran 2.4 bar, pero el notebook Marimo que procesa la telemetría muestra 4.1 bar. El aire se vuelve espeso con la certeza de que algo fundamental se ha roto.

El técnico senior mueve el cursor hacia el botón de parada de emergencia, pero se detiene. Los datos históricos que alimentan el modelo predictivo han sido su evangelio durante cinco años. Nunca había mentido antes. Sus manos tiemblan sobre el teclado mientras intenta recalcular manualmente lo que la máquina ya no puede confirmar.

A 3,000 kilómetros de distancia, en una oficina sin ventanas de Moscú, alguien observa la misma telemetría en tiempo real. Ha estado observando durante tres semanas.

Los modelos no convergen. Algo está alterando los datos upstream.

En el silencio que sigue, el zumbido constante de los servidores se vuelve ensordecedor. Las consecuencias de confiar en información comprometida se extienden como ondas concéntricas a través de cada decisión operativa de los próximos turnos.

KEV-1 no duerme. En su núcleo cuántico, los vectores de amenaza se actualizan cada 0.3 segundos desde el catálogo CISA. A las 14:47:23 UTC, un nuevo patrón se illumina en rojo: CVE-2026-39987, Marimo, RCE pre-autenticación, explotado activamente. Sus sensores proyectan un mapa holográfico global donde puntos azules — instancias Marimo detectadas — se transforman en alertas naranjas al cruzar la matriz de vulnerabilidad.

Eris Sentinel entra al campo de visión cuando sus ojos verdes se fijan en el patrón TTPs que emerge en su HUD personal. T1190, T1059.001, T1021.004 — una secuencia que conoce demasiado bien. El bypass de autenticación, la ejecución remota directa, el establecimiento de persistencia SSH. Su mente analítica mapea la cadena de kill chain con precisión quirúrgica.

T1190 activo en aplicaciones Python. No hay validación de entrada, no hay sandboxing. APT29 tiene shell remoto directo.

La descripción técnica se traduce en realidad visceral cuando Eris observa los datos de telemetría comprometidos fluyendo hacia sistemas de control industrial. Notebooks que procesan análisis SCADA, modelado predictivo de turbinas, variables críticas para decisiones operativas — todo alimentado por código que ya no es confiable.

No es solo ejecución remota. Es manipulación de datos en infraestructura crítica. Los ingenieros están tomando decisiones operativas basadas en información alterada.

¿Cuánto tiempo han estado dentro?

Eris sostiene su mirada dos segundos más de lo necesario antes de responder. NeonMind coordina con precisión excepcional, pero en ese instante su ritmo se altera imperceptiblemente.

La sala del Fast Response Protocol se activa con la urgencia característica de una crisis TRINITY. Pantallas murales proyectan un mapa global donde puntos rojos marcan instancias Marimo comprometidas — laboratorios de investigación, centros de análisis industrial, plataformas de machine learning críticas. El patrón de infiltración revela una estrategia coordinada que va más allá de oportunismo.

Magna — necesito evaluación de impacto OT inmediata. APT29 está dentro de sistemas que procesan telemetría SCADA.

Magna responde desde su estación de monitoreo industrial, donde múltiples feeds de datos convergen en análisis de infraestructura crítica. Sus dedos navegan interfaces que pocos entienden completamente, correlacionando telemetría de campo con notebooks comprometidos. La magnitud del problema se hace evidente cuando identifica enlaces directos entre instancias Marimo y sistemas de control de turbinas, análisis de procesos químicos, modelado predictivo de fallas.

Confirmado. Notebooks comprometidos procesan datos de 47 instalaciones industriales. Los modelos predictivos están alimentando decisiones operativas con información potencialmente alterada.

Blacktrace — perfil completo de APT29. Necesito saber qué buscan y cuánto tiempo planean quedarse.

Cozy Bear no busca disruption inmediata. Buscan persistencia silenciosa para exfiltración de propiedad intelectual a largo plazo. Pueden permanecer dormantes durante meses.

Blacktrace se sumerge en las bibliotecas oscuras de inteligencia donde los patrones de APT29 emergen como sombras persistentes. Múltiples monitores proyectan IOCs, familias de malware, perfiles de threat actors — un ecosistema de contrainteligencia que pocos pueden navegar con su precisión silenciosa. La atmósfera de reconocimiento profundo impregna su estación mientras correlaciona datos que revelan la verdadera naturaleza de la amenaza.

Sus análisis revelan que APT29 no presenta víctimas públicas recientes en 90 días — un patrón típico de reconocimiento pasivo que precede operaciones mayores. La ausencia de actividad visible no indica inactividad; indica preparación sistemática. Los notebooks Marimo representan vectores perfectos para exfiltración de conocimiento científico e industrial sin generar alertas de disruption.

En el callback discreto al capítulo ZDU-022, Blacktrace recuerda el patrón similar de infiltración silenciosa en infraestructura académica europea. El mismo actor, la misma metodología, pero escalada a objetivos industriales más críticos.

La complicación emerge cuando Magna descubre que los modelos comprometidos ya han informado decisiones operativas críticas. Notebooks Marimo han procesado análisis de fallas predictivas que determinaron calendarios de mantenimiento, modelos de optimización energética que influenciaron cargas de red, y evaluaciones de riesgo que modificaron protocolos de seguridad industrial. La integridad de tres semanas de análisis está comprometida.

El conflicto se intensifica cuando el equipo se enfrenta a una decisión imposible: mantener operaciones basadas en datos potencialmente alterados, o parar sistemas críticos para auditoria completa con el costo operativo que eso implica. Magna observa las variables de control que fluctúan de manera sutil pero consistente — signos de manipulación sofisticada diseñada para permanecer bajo el umbral de detección.

En el laboratorio industrial, ingenieros comienzan a cuestionar cada parámetro, cada modelo, cada predicción que ha emergido de notebooks durante el período de compromiso. La paranoia técnica se extiende como una mancha de aceite: ¿qué datos son reales y cuáles han sido sutilmente alterados para influenciar decisiones estratégicas? La pérdida de confianza en la infraestructura de análisis amenaza la continuidad operativa tanto como el ataque mismo.

Magna identifica el punto de quiebre cuando detecta que APT29 no solo extrajo datos — los alteró. Variables de temperatura en procesos químicos han sido modificadas en incrementos de 0.3°C, suficientemente pequeños para evadir alarmas automáticas pero suficientemente consistentes para comprometer la precisión de modelos de largo plazo. La manipulación de datos es más peligrosa que su exfiltración porque infecta la toma de decisiones con información diseñada por el adversario.

No solo robaron datos. Los alteraron. Los modelos predictivos están entrenados con información manipulada sistemáticamente durante 22 días.

El silencio que sigue a esta revelación carga la sala con la comprensión de que APT29 no busca disruption — busca control mediante influencia invisible sobre decisiones críticas.

NeonMind orquesta la recuperación desde el command center donde la kill chain MITRE invertida se proyecta como mapa de batalla. T-codes mapeados revelan los vectores de penetración, pero también las rutas de expulsión. Su enfoque cinematográfico coordina múltiples frentes simultáneamente: aislamiento de instancias comprometidas, hardening de endpoints con PowerShell restringido, implementación de WAF específico anti-RCE, y activación de monitoreo intensivo para detectar persistencia residual.

La recuperación de territorio requiere precisión quirúrgica. Cada notebook Marimo debe ser auditado para determinar integridad de datos, pero sin paralizar operaciones críticas que dependen de análisis en tiempo real. NeonMind coordina equipos de respuesta que implementan workarounds temporales mientras se desarrolla estrategia de remediación completa.

La contención se logra mediante aislamiento selectivo y reimplementación de controles de validación en notebooks críticos. Instancias Marimo expuestas son migradas a redes segmentadas con whitelist estricta de IPs autorizadas. PowerShell irrestricto es reemplazado por AppLocker/WDAC que controla ejecución de scripts, cerrando el vector T1059.001. SSH outbound es monitoreado intensivamente para detectar persistencia residual.

El impacto post-contención revela la magnitud del compromiso: 47 instalaciones industriales requieren re-auditoria de modelos predictivos, tres semanas de análisis deben ser validadas contra fuentes alternativas, y calendarios de mantenimiento necesitan recalculación basada en datos verificados. El tiempo de recuperación se extiende a 72 horas para restauración completa de confianza en la infraestructura de análisis. Las lecciones operativas incluyen implementación de sandboxing para notebooks críticos y segregación de datos industriales.

Eris cierra la operación con un gesto sutil — sus dedos tocan brevemente el sensor biométrico que confirma la expulsión de APT29 de todos los sistemas monitoreados. No hay celebración, solo la certeza profesional de que el adversario ha sido neutralizado. Su mirada se encuentra con la de NeonMind por un instante que comunica tanto alivio como el peso del conocimiento compartido sobre lo cerca que estuvieron de una comprometimiento sistémico.

En el silencio del command center restaurado, alguien no termina de decir que los datos vuelven a ser

Moraleja operacional

Los datos que no puedes verificar son más peligrosos que los datos que sabes que perdiste. APT29 entendió que alterar información es más efectivo que robarla — porque infecta cada decisión futura con inteligencia diseñada por el adversario. En un mundo donde la ciencia de datos informa decisiones críticas, la integridad de la información se convierte en una cuestión de seguridad nacional.

**¿Cuántas decisiones “técnicas” en tu organización están basadas en datos que nunca fueron validados contra manipulación adversarial?**

Héroe activado

KEV-1

Detección inicial de CVE-2026-39987 en catálogo CISA KEV. Mapeo holográfico de instancias Marimo comprometidas globalmente mediante correlación de vulnerabilidades activas.

T1190 · Detection · Alert_Priority_Critical

Héroe activado

Eris Sentinel

Análisis TTPs de infiltración APT29. Identificación de cadena T1190+T1059.001+T1021.004 y correlación con datos industriales comprometidos.

T1059.001 · T1021.004 · Threat_Analysis

Héroe activado

NeonMind

Coordinación Fast Response Protocol. Orquestación de respuesta multi-frente y recuperación de territorio mediante kill chain invertida MITRE.

NIST_CSF_Coordination · FRP_Command · Territory_Recovery

Héroe activado

Magna

Evaluación de impacto OT/ICS. Descubrimiento de manipulación de datos en telemetría SCADA y modelos predictivos industriales críticos.

OT_Impact_Assessment · Data_Integrity · Industrial_Control

Héroe activado

Blacktrace

Inteligencia APT29 (Cozy Bear/SVR). Análisis de patrones de reconocimiento silencioso y metodología de persistencia de largo plazo.

APT29_Profile · Silent_Reconnaissance · Long_Term_Persistence

Villano

APT29 (Cozy Bear)

Grupo APT ruso (SVR) especializado en espionaje tecnológico de largo plazo. Explotación de CVE-2026-39987 para infiltración en infraestructura de análisis industrial.

CVE-2026-39987 · APT_State_Nation · T1190