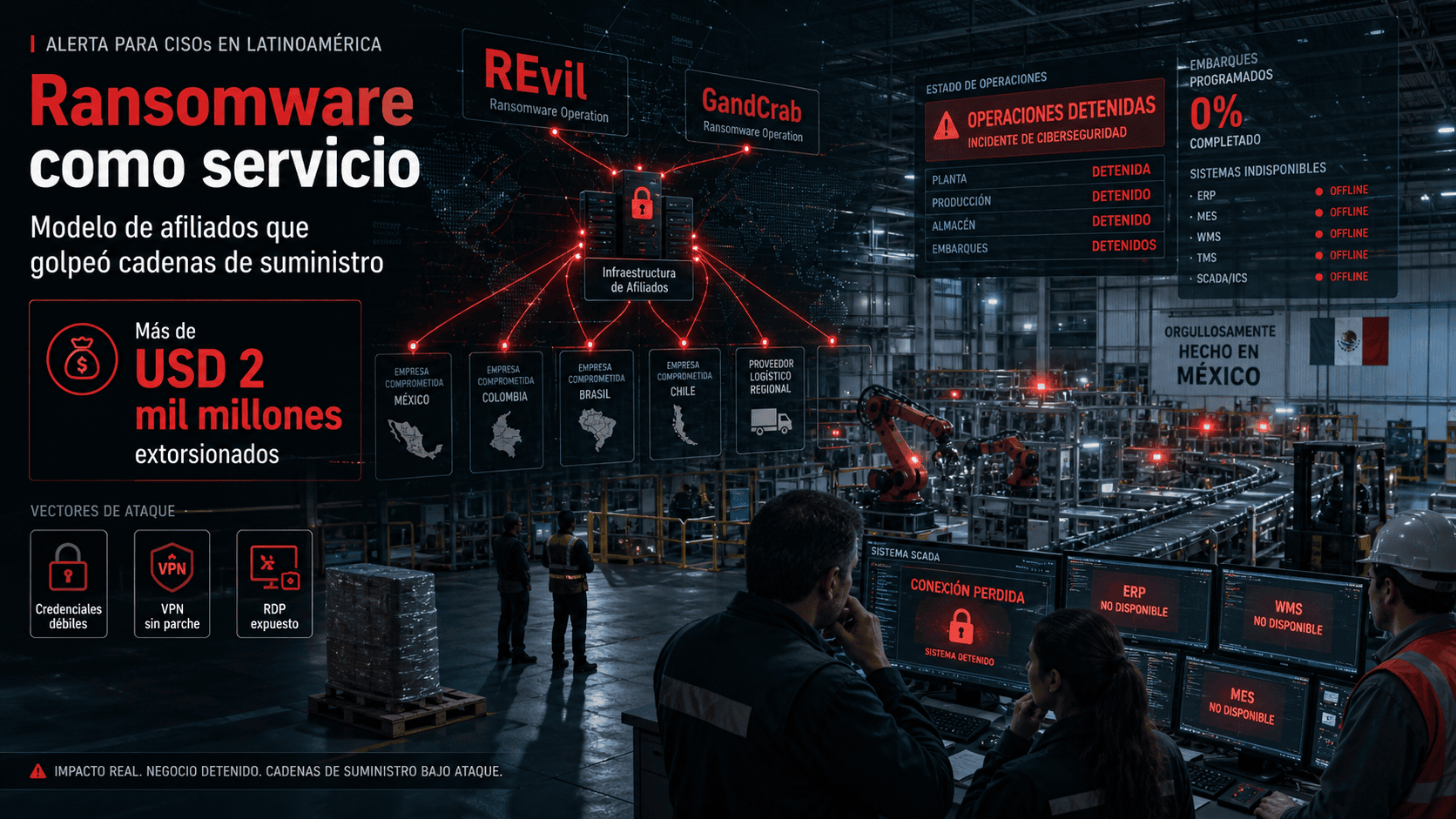

Actores iraníes atacan PLCs y SCADA en infraestructura crítica

La manipulación de controladores lógicos programables en infraestructura crítica ya no es hipótesis. Gobiernos occidentales confirman que actores vinculados a Irán han comprometido sistemas ICS/OT reales — y los mismos vectores de ataque apuntan directamente a sectores de energía, manufactura y servicios públicos en México y LATAM.

OT / ICS

Industry Intelligence

Fuente: SecurityWeek

Relevancia LATAM: 7/10

Compromiso de PLCs y SCADA: el problema que México no puede ignorar

Las advertencias emitidas por agencias estadounidenses confirman un patrón sostenido: actores de amenaza vinculados a Irán han logrado manipular la lógica operativa de PLCs (Programmable Logic Controllers) y sistemas SCADA desplegados en instalaciones de infraestructura crítica. El vector no es abstracto. Se trata de modificación directa de lógica de control — la capa que mueve válvulas, regula presiones, gestiona flujos eléctricos y coordina procesos industriales físicos. El daño no se contiene en una base de datos ni en un servidor de archivos. Se manifiesta en el mundo físico.

Para los CISOs de organizaciones mexicanas con operaciones OT, el riesgo no es análogo — es idéntico en superficie de ataque. La convergencia IT/OT que aceleró la industria en México durante los últimos cinco años ha eliminado el aislamiento que antes actuaba como barrera implícita. Redes corporativas y redes de control ahora comparten segmentos, credenciales y en muchos casos proveedores de acceso remoto. Esa arquitectura heredada es exactamente el punto de entrada que estos actores explotan.

Sectores mexicanos con mayor exposición a ataques OT

Los sectores con mayor exposición en México incluyen: generación y distribución de energía eléctrica, refinación de hidrocarburos, manufactura de proceso continuo (química, farmacéutica, automotriz de ciclo OT), gestión de agua y saneamiento, y operaciones de supply chain con componentes industriales automatizados. No se trata de sectores marginales — representan columna vertebral de la economía nacional y activos estratégicos del Estado.

Vectores documentados en ataques OT a PLCs y SCADA

- Acceso mediante credenciales comprometidas a interfaces HMI expuestas en internet o VPN sin MFA.

- Explotación de firmware desactualizado en PLCs de fabricantes con presencia dominante en LATAM.

- Manipulación de lógica ladder y bloques de función sin dejar rastro en logs de nivel IT.

- Uso de protocolos industriales nativos (Modbus, DNP3, EtherNet/IP) para enmascarar comandos maliciosos como tráfico legítimo.

- Persistencia en sistemas de ingeniería (engineering workstations) como pivote hacia el nivel de control.

Recomendaciones prioritarias para operadores de infraestructura crítica

- Segmentación estricta IT/OT: implementar zonas de Purdue con DMZ industrial. Ningún sistema de nivel 2 o inferior debe tener ruta directa hacia redes corporativas o internet.

- Monitoreo continuo de tráfico OT: desplegar sensores pasivos de inspección de protocolos industriales. El tráfico OT debe ser visible para el SOC — no solo para el equipo de planta.

- Validación de integridad de lógica PLC: establecer baselines de configuración y auditar cambios en lógica de control con herramientas especializadas. Un cambio no autorizado en un bloque de función puede no generar ninguna alerta en herramientas IT convencionales.

- Gestión de acceso remoto OT: eliminar accesos directos a HMIs. Consolidar en jump servers dedicados con grabación de sesión y MFA obligatorio.

- Coordinación con CERTs nacionales: activar canales con CERT-MX y reportar indicadores de compromiso. La inteligencia compartida en este sector salva infraestructura — no solo datos.

- Alineación normativa: mapear controles actuales contra NIST CSF (funciones Protect/Detect/Respond aplicadas a OT), IEC 62443 por nivel de zona, y requerimientos de ISO 27001 aplicados a sistemas de control.

Un SOC con capacidad de visibilidad OT es el diferencial operativo que separa una organización que detecta en minutos de una que descubre el compromiso semanas después — o nunca. La mayoría de los incidentes ICS en LATAM se detectan por anomalías físicas, no por alertas de seguridad. Ese gap es el problema central.

Para organizaciones que aún no tienen un programa formal de gestión de riesgo aplicado a entornos OT, este es el momento de iniciar. No después de un incidente. Los marcos de servicios MSSP especializados en entornos industriales permiten acelerar esa madurez sin detener operaciones.

Más sobre ataques OT a PLCs y SCADA en infraestructura crítica

Para profundizar en los ataques OT a PLCs y SCADA y la defensa de entornos industriales, consulta:

- CISA Industrial Control Systems — guías federales sobre defensa de PLCs, SCADA y entornos OT.

- ISA/IEC 62443 — estándar de seguridad para sistemas de automatización industrial y control.

- MITRE ATT&CK for ICS — taxonomía adversarial específica para sistemas de control industrial.

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

Actores vinculados a Irán manipulan PLCs y sistemas SCADA en infraestructura crítica. Impacto directo para energía, manufactura y servicios públicos en México y LATAM.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Lo que los números de producción no capturan: el día que la lógica de control dejó de ser solo código.

Señal desde el nivel cero: cuando el adversario toca el acero

Modificación de lógica PLC como objetivo terminal — NeonMind

NeonMind: G.E.N.N.I.E. terminó de correlacionar las señales hace cuarenta minutos. Lo que tengo en pantalla es consistente con lo que agencias estadounidenses han etiquetado públicamente: una campaña sostenida dirigida a infraestructura crítica con modificación de lógica PLC como objetivo terminal. No exfiltración de datos. No ransomware. Modificación funcional de sistemas que mueven cosas físicas. Eso cambia la ecuación de respuesta completamente.

El patrón operativo que G.E.N.N.I.E. identifica en la superficie es claro: acceso inicial por credenciales comprometidas o interfaces HMI expuestas, movimiento lateral hacia workstations de ingeniería, y finalmente escritura de lógica de control modificada directamente en el PLC. Sin malware tradicional. Sin payload ejecutable en capas IT. Por eso los SIEMs corporativos no ven nada — están mirando la capa equivocada.

Mi recomendación operativa inmediata: si tu organización tiene plantas con PLCs conectados a cualquier red que tenga ruta —directa o indirecta— hacia internet, activa revisión de integridad de lógica esta semana. No en el próximo ciclo de mantenimiento. Esta semana. El marco NIST CSF no es solo para IT. PR.IP-1, DE.CM-7 y RS.AN-1 aplican a OT con la misma urgencia que a cualquier endpoint corporativo. Lo que se detecta tarde en ICS no se parchea — se reconstruye.

Inteligencia previa al alerta oficial — Blacktrace

Blacktrace: He estado rastreando esto desde antes de que llegara la alerta oficial. En el underground hay conversaciones que datan de meses sobre acceso a sistemas de control industrial en instalaciones norteamericanas — y cuando digo norteamericanas, incluyo México en ese perímetro porque los foros no distinguen fronteras, distinguen sectores y marcas de equipos.

Lo que me preocupa específicamente para el contexto mexicano: los PLCs con mayor presencia en plantas de energía y manufactura en LATAM son exactamente los modelos que aparecen mencionados en los hilos más recientes. No voy a publicar especificaciones aquí, pero los equipos de OT en Tula, en Salamanca, en los parques industriales del Bajío, están corriendo firmware que tiene varios ciclos de actualización de retraso. Ese gap de parcheo es conocido en los foros correctos.

Adicionalmente, el vector de acceso remoto es el más activo. Credenciales de VPN industriales aparecen en dumps con más frecuencia de lo que los operadores saben. El problema no es solo técnico — es que nadie está monitoreando si esas credenciales están circulando. El dark web no avisa. Hay que buscarlo. Si tu organización opera infraestructura crítica y no tiene visibilidad activa de lo que se comercializa con tu nombre en esos espacios, estás operando con un punto ciego que los adversarios ya conocen mejor que tú.

Convergencia IT/OT como vector anticipado — Magna

Magna: En ZDU-II-JUNIPER trabajamos un escenario donde la convergencia IT/OT era el vector de entrada. Lo que veo aquí confirma que ese análisis no era teórico — era anticipatorio. La modificación de lógica ladder en un PLC no es un evento de sistema de información. Es una intervención en un proceso físico. La diferencia entre un byte modificado en un archivo corporativo y un byte modificado en un bloque de función PLC es la diferencia entre un dato comprometido y una válvula que no cierra cuando debe cerrar.

Los equipos de seguridad OT necesitan procedimientos específicos de respuesta que el mundo IT no tiene codificados. Cuando detectas actividad anómala en un PLC activo, no puedes simplemente aislar el endpoint. Tienes que coordinar con el operador de turno, evaluar el estado del proceso físico en ese momento, y decidir si la contención representa mayor riesgo que la continuidad. Eso requiere runbooks ICS dedicados, no adaptaciones de playbooks de respuesta a incidentes corporativos.

El pilar Gilroy aquí es concreto: necesitas un procedimiento documentado para cada escenario — detección de escritura no autorizada en PLC, detección de modificación de HMI, acceso anómalo a workstation de ingeniería fuera de ventana de mantenimiento. Sin esos procedimientos, la respuesta se improvisa. Y en OT, improvisar bajo presión cuesta más que el incidente original.

Exposición regulatoria en sistemas de control — Veritas

Veritas: El ángulo legal en infraestructura crítica tiene una dimensión que frecuentemente se omite en los análisis técnicos: la responsabilidad de notificación y la exposición regulatoria cuando el activo comprometido no es un sistema de información sino un sistema de control con implicaciones de seguridad pública.

En México, la Ley de Seguridad Nacional y los reglamentos sectoriales de la CNH y la CRE establecen obligaciones de reporte para incidentes en instalaciones estratégicas. Un compromiso de PLC en una planta de refinación o en un nodo de distribución eléctrica no es solo un incidente de ciberseguridad — puede activar obligaciones de reporte a múltiples autoridades con plazos distintos y consecuencias de incumplimiento que van más allá de una sanción administrativa.

Adicionalmente, si hay contratistas o proveedores de tecnología con acceso a esos sistemas que no están cubiertos por cláusulas contractuales adecuadas de ciberseguridad, la cadena de responsabilidad se complica. La LFPDPPP aplica en la medida en que haya datos personales involucrados, pero el marco legal más relevante aquí es el de infraestructura crítica nacional — y ese marco está todavía en construcción en México, lo que crea ambigüedad que los operadores deben anticipar con políticas internas robustas antes de que la regulación los alcance.

IEC 62443 fuera del perímetro OT — Regulator

Regulator: El gap de compliance en entornos OT mexicanos es estructural, no circunstancial. La mayoría de los programas de gestión de riesgo que reviso en organizaciones industriales tienen un alcance que termina en el firewall perimetral. IEC 62443, que es el estándar de referencia para sistemas de automatización y control industrial, tiene una penetración mínima en LATAM — y eso no es un juicio de valor, es un dato operativo que los adversarios también conocen.

NIST CSF en su versión 2.0 incorpora de forma explícita la gestión de riesgo en cadena de suministro tecnológica — un punto crítico para plantas que dependen de integradores locales y proveedores de equipos con soporte remoto activo. Ese acceso de terceros es frecuentemente el eslabón más débil y el menos auditado.

Para CISOs con responsabilidad sobre entornos OT: el primer paso no es comprar una herramienta. Es mapear el inventario real de activos de control, establecer propietarios de riesgo en el lado operacional —no solo en TI—, y construir un baseline de controles por zona Purdue. ISO 27001 puede aplicarse como marco complementario para los procesos de gestión, pero IEC 62443 es no negociable para la capa de control. Esa combinación es el piso mínimo.

Magna cierra el reporte técnico. Regulator no pregunta por los números específicos de las plantas afectadas en Texas. Ambos saben que las mismas vulnerabilidades corren en Tula y Salamanca.

Inteligencia: G.E.N.N.I.E. — Redacción: Luna Varela — Edición: NeonMind