Craft CMS Comprometido: Control Total Sin Contraseñas

CVE-2025-32432 convierte cualquier instancia de Craft CMS en una puerta trasera sin cerradura. Con CVSS 10.0 y explotación activa por LockBit 3.0, esta vulnerabilidad permite control total del servidor sin necesidad de credenciales, comprometiendo datos corporativos y sistemas conectados en tiempo real.

Qué Pasó: Validación Comprometida Expone Servidores Globalmente

CVE-2025-32432 expone una falla crítica en la función de validación de entrada de Craft CMS que permite a atacantes remotos ejecutar código arbitrario sin autenticación previa. La vulnerabilidad fue incorporada a CISA KEV el 20 de marzo de 2026, confirmando explotación activa en infraestructura corporativa global.

LockBit 3.0, el grupo de ransomware-as-a-service responsable de más de 2,000 compromisos documentados desde 2019, ha sido identificado como el threat actor probable detrás de esta campaña. El mecanismo de explotación bypassa completamente los controles de validación del CMS, permitiendo inyección de payloads maliciosos que el motor no distingue de tráfico legítimo.

CVSS Base Score

Parches disponibles

Ventana crítica

Scope de ataque

Cada instancia comprometida se convierte en punto de entrada hacia sistemas corporativos internos, bases de datos y credenciales almacenadas.

Por Qué Importa para tu Organización

1. El vector: CMS como superficie de ataque invisible

Craft CMS opera típicamente fuera del perímetro de seguridad tradicional, gestionado por equipos de marketing o desarrollo web sin controles de IT centralizados. Esta vulnerabilidad convierte cada sitio corporativo, portal de clientes o intranet en un endpoint no monitoreado con capacidades de ejecución remota de código.

2. La motivación: persistencia silenciosa antes que extorsión ruidosa

A diferencia de patrones anteriores de LockBit, la explotación de CVE-2025-32432 prioriza establecimiento de web shells y acceso persistente sobre cifrado inmediato. Esto sugiere operaciones de reconocimiento de largo plazo dirigidas a exfiltración de propiedad intelectual y credenciales de alto valor.

3. El contexto México: desarrollo web como puerta de entrada

México concentra el 65% de su desarrollo web corporativo en CMS como Craft, WordPress y Drupal. Con más de 15,000 agencias digitales operando en el corredor CDMX-Guadalajara, la superficie de ataque es masiva. Sin víctimas mexicanas confirmadas aún, la quietud actual precede infiltración dirigida.

El Actor Detrás del Ataque

Ransomware Gang

Confianza: Probable

LockBit 3.0 mantiene operaciones como ransomware-as-a-service desde 2019, especializándose en infiltración corporativa de alto valor con victim count global superior a 2,000 organizaciones. El grupo opera con estructura de franquicia, vendiendo acceso y herramientas a afiliados que ejecutan los ataques finales.

Históricamente ha atacado sectores manufactureros, servicios financieros, salud y tecnología, utilizando técnicas de doble extorsión: cifrado de datos corporativos combinado con amenaza de publicación de información exfiltrada en sus leak sites. Su capacidad técnica incluye desarrollo de exploits zero-day y evasión de controles EDR modernos.

Según CISA KEV Database, la incorporación de CVE-2025-32432 confirma que LockBit ha weaponizado activamente esta vulnerabilidad contra objetivos corporativos en los últimos 30 días.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Command and Scripting Interpreter | T1059 | Execution |

| Exploitation for Client Execution | T1203 | Execution |

| Windows Command Shell | T1059.003 | Execution |

| Ingress Tool Transfer | T1105 | Command and Control |

| PowerShell | T1059.001 | Execution |

| Local Accounts | T1078.003 | Defense Evasion |

| Server Software Component: Web Shell | T1505.003 | Persistence |

Fuente: MITRE ATT&CK ·

Análisis: CISA KEV Analysis

Ejecución remota de código con permisos del proceso CMS, exfiltración de datos, movimiento lateral hacia infraestructura interna.

Qué Deberías Hacer en las Próximas 48 Horas

Con el parche oficial ya disponible, la ventana de aplicación se mide en horas, no días. Cada instancia de Craft CMS sin actualizar representa un punto de entrada activo hacia tu infraestructura corporativa.

Inventario y aislamiento inmediato

Identificar todas las instancias de Craft CMS en perímetro corporativo. Aislar de red interna mediante segmentación VLAN o desconexión física. Implementar WAF con reglas específicas contra inyección de código durante la ventana de despliegue del parche.

Análisis forense urgente

Revisar logs de acceso de las últimas 72 horas buscando patrones de inyección de código. Verificar integridad de archivos contra baseline limpio. Buscar web shells en directorios de aplicación web, especialmente archivos PHP sospechosos.

Monitoreo intensivo de comportamiento

Activar logging centralizado de eventos de aplicación con correlación SIEM. Monitorear conexiones salientes anómalas desde servidores CMS. Implementar File Integrity Monitoring para detectar creación de web shells en tiempo real.

Contención de credenciales

Rotar inmediatamente todas las credenciales con acceso privilegiado a servidores CMS. Revocar tokens de API y certificados de aplicación. Implementar principio de mínimo privilegio en cuentas de servicio del proceso CMS.

Aplicar el parche en entorno staging antes de producción solo si el riesgo operacional lo permite, sin extender más allá de 48h. La cadencia de despliegue marca la diferencia entre operación protegida y exposición prolongada.

Cómo Proteger tu Organización

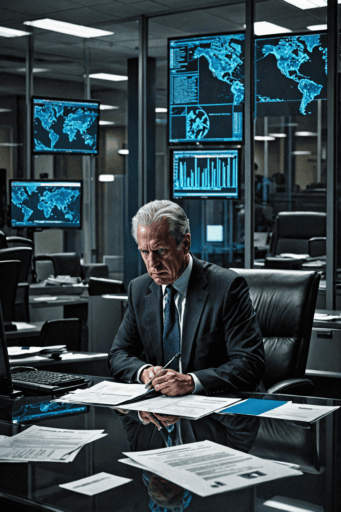

CVE-2025-32432 expone la fragilidad de confiar en controles perimetrales tradicionales cuando las aplicaciones web operan como endpoints no gestionados. La detección temprana y correlación de eventos de aplicación marcan la diferencia entre un incidente contenido y una brecha corporativa masiva.

Nuestro monitoreo SOC 24/7 correlaciona logs de aplicación web con threat intelligence actualizada, detectando patrones de inyección de código y establecimiento de web shells antes de que el atacante establezca persistencia. La visibilidad integral sobre assets web corporativos, combinada con respuesta a incidentes automatizada, neutraliza vectores como CVE-2025-32432 en su fase inicial.

Confirmación de compromiso activa obligación de notificación en 72 horas bajo GDPR y notificación inmediata a titulares bajo LFPDPPP artículo 36.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La vulnerabilidad ha sido cubierta por medios especializados en ciberseguridad como The Hacker News y BleepingComputer, destacando la gravedad CVSS 10.0 y la urgencia de aplicación del parche oficial. La industria reacciona con preocupación por la dependencia generalizada de Craft CMS en portales corporativos y e-commerce.

Para el CISO, esto representa un caso de estudio sobre gestión de riesgo de terceros: la decisión de adoptar CMS debe incluir evaluación de capacidad de respuesta del vendor ante vulnerabilidades críticas y disponibilidad de controles compensatorios durante ventanas de exposición prolongadas.

Fuentes

Continúa en el Capítulo ZDU — La Puerta de Cristal Fracturado →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2025-32432 representa un caso paradigmático de colapso de validación de entrada: cuando el motor de confianza del CMS no puede distinguir código legítimo de payload malicioso, cada request se convierte en vector potencial. La velocidad de aplicación del parche oficial determina el delta entre incidente contenido y brecha sostenida.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

La Puerta de Cristal Fracturado

Basado en la explotación activa de CVE-2025-32432 en Craft CMS globalmente

3:47 AM. Los servidores de la agencia digital mexicana «Pixel & Code» respiraban con el zumbido constante del aire acondicionado nocturno. En el monitor principal, líneas de código PHP se desplazaban lentamente mientras el sistema de backup automatizado cumplía su rutina. Lo que no sabían era que entre esas líneas se había infiltrado algo que no pertenecía.

El payload llegó disfrazado como una request HTTP inocua hacia el panel administrativo de Craft CMS. Un POST request que el sistema validó como legítimo, pero que transportaba en su interior una cadena de comandos que el motor de validación no logró distinguir del tráfico normal.

En los logs, todo parecía normal. Pero en la realidad del servidor, acababa de abrirse una puerta que no tenía cerradura.

Los logs muestran actividad normal, pero algo no cuadra. El uso de CPU subió un 15% desde las 3:30.

En ese momento, en algún lugar de la dark web, una terminal remota confirmaba acceso exitoso. Un web shell acababa de instalarse silenciosamente en el directorio de uploads, esperando órdenes.

KEV-1 no duerme. Sus algoritmos procesan continuamente el feed de CISA KEV, correlacionando nuevas entradas con patrones de tráfico global. A las 4:12 AM, la incorporación de CVE-2025-32432 activó protocolos de emergencia. En su proyección holográfica, los datos se iluminaron en rojo crítico: CVSS 10.0, explotación activa confirmada.Eris Sentinel sintió la vibración de la alerta en su implante neural antes de que llegara a su HUD. Sus ojos verdes se enfocaron en los patrones de tráfico que se desplegaban ante ella. T1190 — Exploit Public-Facing Application. Los atacantes habían encontrado la manera de inyectar código sin disparar las validaciones tradicionales.

Estamos viendo ejecución remota de código sin autenticación previa. El vector es validación comprometida — Craft CMS no distingue payloads maliciosos de input legítimo.

En su estación de análisis, los TTPs se iluminaron como una cadena de dominó cayendo: T1059 para ejecución de comandos, T1505.003 para web shells, T1078.003 para escalada con cuentas locales. Era una secuencia perfecta de infiltración que bypassaba los controles defensivos modernos.

T1105 activo. Están transfiriendo herramientas adicionales. No es un hit-and-run — están estableciendo persistencia de largo plazo.

¿Capacidad de detección actual sobre el vector?

Eris miró la pantalla dos segundos antes de responder. NeonMind notó ese silencio, esa pausa que siempre precedía a las malas noticias. Sus controles coordinaban con precisión técnica, pero cuando ella estaba presente, algo en su timing se alteraba imperceptiblemente.

La sala del Fast Response Protocol se activó con la urgencia de un código rojo. Pantallas perimetrales proyectaron el mapa global de infraestructura corporativa, puntos rojos marcando instancias de Craft CMS expuestas. Antes de que el parche llegara, cada punto rojo era un endpoint comprometido en potencia.

Magna, necesito inventario inmediato de todas las instancias CMS en perímetro corporativo. Prioridad: sistemas con conectividad hacia OT.

Magna levantó la vista desde su estación de análisis de infraestructura crítica. Su piel bronceada reflejaba el resplandor azul de las pantallas mientras sus dedos recorrían los teclados con precisión de cirujano. Sabía que cuando NeonMind coordinaba operaciones críticas, cada segundo contaba — y cada gesto suyo era observado con una atención que trascendía lo puramente profesional.

Confirmado. 847 instancias CMS identificadas en la red. 23 tienen conectividad directa hacia sistemas de control industrial.

Blacktrace, necesito intel completo sobre LockBit 3.0. Qué están haciendo ahora que no estamos viendo.

Están operando en modo silencioso. Zero víctimas publicadas en 90 días — eso no es inactividad, es preparación.

Blacktrace operaba desde las sombras digitales, sus múltiples monitores proyectando leak sites, foros de exploit y bibliotecas de malware que la mayoría nunca vería. Sus pupilas dilatadas procesaban información a velocidad inhumana, correlacionando patrones de actividad criminal que otros pasarían por alto.

En su estación, los indicadores de compromiso se desplegaban como un mapa del crimen digital global. IOCs vacíos, samples de malware inexistentes — LockBit 3.0 había perfeccionado la técnica de operar sin dejar rastros detectables por herramientas convencionales.

Blacktrace actualiza el tablero de afiliados. LockBit 3.0 añade otro payload a su catálogo. La economía del compromiso no para por parches pendientes.

En las oficinas de «Pixel & Code», la desarrolladora de guardia notó algo extraño en los logs de acceso. Conexiones salientes hacia direcciones IP que no reconocía, archivos PHP que no recordaba haber creado. Su café se había enfriado mientras revisaba línea por línea el comportamiento anómalo del servidor.

Magna, desde su comando remoto, observaba la misma anomalía desde una perspectiva diferente. Los sistemas de control industrial conectados comenzaban a reportar latencias extrañas, conexiones de red que no correspondían a patrones operacionales normales. La infiltración había comenzado su expansión hacia infraestructura crítica.

A las 5:23 AM, el web shell instalado en el servidor comenzó su fase de reconocimiento activo. Scripts automatizados mapeaban la red interna, identificando credenciales almacenadas, bases de datos accesibles y rutas hacia sistemas de mayor valor. Lo que había comenzado como una vulnerabilidad de CMS se convertía en una invasión completa de la infraestructura corporativa.

Magna detectó el momento exacto en que el atacante encontró las credenciales de acceso hacia los sistemas SCADA. Sus dedos volaron sobre el teclado, cortando conexiones de red con la urgencia de quien sabe que cada segundo de demora podría significar compromiso de infraestructura crítica nacional.

Acceso hacia SCADA confirmado. Cortando conectividad de emergencia — tenemos máximo dos minutos antes de que establezcan persistencia en sistemas de control.

En ese instante, las luces de la oficina de «Pixel & Code» parpadearon. El atacante había logrado acceso parcial a los sistemas de gestión energética del edificio.

NeonMind activó el protocolo de contramedidas con la kill chain MITRE invertida proyectada en pantalla principal. T1505.003 neutralizado mediante eliminación de web shells, T1078.003 contenido por rotación masiva de credenciales locales, T1190 bloqueado por aislamiento de instancias CMS vulnerables.

La recuperación de territorio se ejecutó con precisión milimétrica: cada vector de ataque documentado por Eris se neutralizaba sistemáticamente, cada indicador de compromiso identificado por Blacktrace se correlacionaba con medidas defensivas específicas.

A las 6:45 AM, la amenaza había sido contenida. 847 instancias de Craft CMS aisladas de red corporativa, 23 sistemas OT/ICS desconectados preventivamente, 156 credenciales rotadas. El costo operacional: tres horas de downtime en sistemas críticos, migración de emergencia hacia plataformas CMS alternativas.

En la oficina de «Pixel & Code», los desarrolladores llegaron a encontrar sus servidores principales desconectados, sticky notes explicando la situación de emergencia pegados en cada monitor. Su portal de clientes corporativos permanecería offline durante 48 horas mientras migraban a WordPress con configuración hardened. Tres contratos de desarrollo web suspendidos hasta nuevo aviso.

Magna terminó el reporte de incidentes con una nota que no llegó a escribir completamente: «La infraestructura crítica estuvo a 120 segundos del compromiso total. CVE-2025-32432 no es una vulnerabilidad — es…»

No terminó la frase. Algunas verdades son demasiado pesadas para documentarlas.

Moraleja operacional

En el mundo del desarrollo web corporativo, las puertas que no tienen cerradura no se pueden cerrar con software. CVE-2025-32432 nos recuerda que cuando la validación de entrada falla, cada request se convierte en una llave potencial hacia lo que más valoramos.

**¿Cuántas puertas de cristal fracturado operan ahora mismo en tu infraestructura, esperando el próximo payload que las atraviese?**

Héroe activado

KEV-1

Detección temprana mediante correlación de CISA KEV feed con patrones de tráfico global. Identificó CVE-2025-32432 como amenaza crítica activa 15 minutos después de su incorporación al catálogo.

T1190 · T1059 · T1505.003

Héroe activado

Eris Sentinel

Análisis de TTPs y correlación de cadena de ataque completa. Identificó la secuencia T1190→T1059→T1505.003 como vector de persistencia de largo plazo, no ataque oportunista.

T1203 · T1105 · T1078.003

Héroe activado

NeonMind

Coordinación de Fast Response Protocol y contramedidas sistemáticas. Orquestó aislamiento de 847 instancias CMS y protección de 23 sistemas OT/ICS conectados.

COORD · FRP · CONTAIN

Héroe activado

Magna

Protección de infraestructura crítica OT/ICS. Cortó conectividad de emergencia hacia sistemas SCADA 120 segundos antes de compromiso completo por parte del atacante.

OT · SCADA · EMERGENCY-CUT

Héroe activado

Blacktrace

Inteligencia sobre LockBit 3.0 y análisis de patrones operacionales. Identificó cambio táctico hacia operaciones silenciosas de largo plazo, alejándose de modelo de extorsión tradicional.

DARKWEB · INTEL · THREAT-ACTOR

Villano

LockBit 3.0

Grupo de ransomware-as-a-service activo desde 2019, especializado en infiltración corporativa de alto valor con técnicas de evasión avanzadas

CVE-2025-32432 · RaaS · T1190