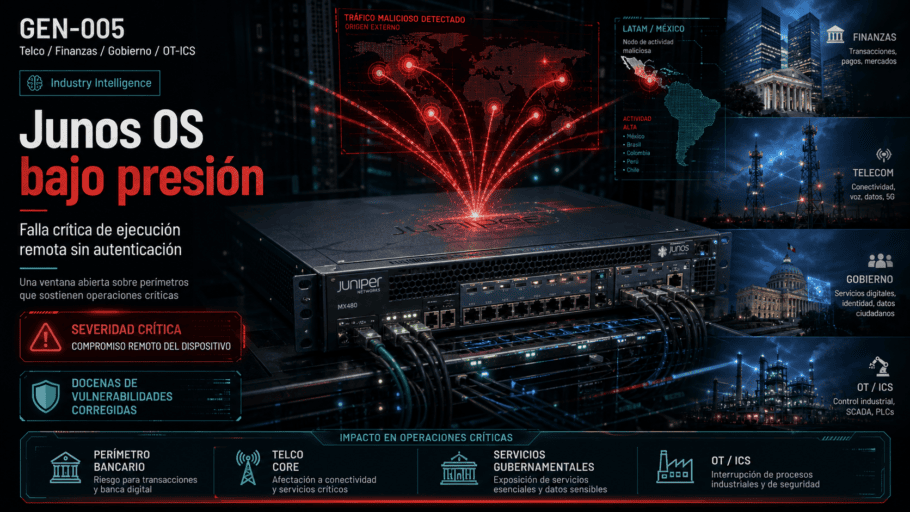

Vulnerabilidades críticas en Junos OS: parches urgentes para infraestructura de red en México y LATAM

Las vulnerabilidades en infraestructura de red no son eventos abstractos — son ventanas abiertas sobre perímetros que sostienen operaciones bancarias, telecomunicaciones y sistemas de control industrial. Juniper Networks acaba de publicar parches para decenas de fallas en Junos OS, entre ellas una de severidad crítica explotable remotamente sin ningún tipo de autenticación. Para los CISOs mexicanos cuya infraestructura incluye equipos Juniper en puntos de segmentación o perímetro expuesto, la ventana de acción es ahora.

Telco / Finanzas / Gobierno / OT-ICS

Industry Intelligence

Fuente: SecurityWeek

Relevancia LATAM: 7/10

Análisis técnico: qué publicó Juniper y por qué importa en México

Juniper Networks liberó un conjunto de actualizaciones de seguridad que cubren docenas de vulnerabilidades en Junos OS, el sistema operativo que alimenta la mayoría de sus plataformas de routing y switching. El hallazgo más grave es una falla de ejecución remota sin autenticación — es decir, un adversario con acceso de red al dispositivo puede comprometer el equipo de forma completa sin necesidad de credenciales válidas. No se han publicado identificadores CVE específicos en esta ronda de divulgación, pero la severidad crítica de al menos una de las fallas la coloca en el umbral de explotación activa inminente.

Prevalencia de Junos OS en infraestructura mexicana

Los equipos Juniper están presentes de forma significativa en tres grandes categorías de infraestructura nacional: (1) carriers de telecomunicaciones, donde los routers de la serie MX y PTX forman el núcleo de transporte IP; (2) instituciones financieras de nivel 1 y 2, donde los firewalls SRX y switches EX segmentan redes internas de las zonas de servicio al cliente; y (3) redes gubernamentales federales y estatales que integran equipos Juniper en puntos de control de acceso. Adicionalmente — y esto es lo que eleva el riesgo a un orden distinto — los equipos Juniper son utilizados como nodos de segmentación en arquitecturas Purdue dentro de entornos OT, particularmente en plantas de manufactura, subestaciones eléctricas e instalaciones de agua potable.

Vector de ataque: ejecución remota sin autenticación

La explotación sin autenticación sobre un dispositivo perimetral elimina la capa de fricción más básica que tienen los defensores: las credenciales. Un atacante que logre alcanzar el management plane del dispositivo — ya sea a través de interfaces administrativas expuestas, protocolos de gestión no segmentados o acceso lateral desde una red ya comprometida — puede tomar control total del equipo. Desde ese punto, las consecuencias incluyen redireccionamiento de tráfico, interceptación de sesiones, modificación de rutas BGP, y en escenarios OT, desactivación o alteración de la segmentación que separa el corporativo del piso de planta.

Impacto diferencial en México y LATAM

El problema en México y la región no es solo técnico — es operativo. La cadencia de parcheo en infraestructura de red sigue siendo más lenta que en endpoints. Las ventanas de mantenimiento en carriers y plantas industriales implican coordinación de múltiples áreas, y los equipos de red frecuentemente quedan fuera del alcance de los programas de gestión de vulnerabilidades que cubren servidores y estaciones de trabajo. Esto crea deuda técnica que los adversarios conocen y explotan.

Recomendaciones prioritarias para CISOs sobre vulnerabilidades Junos OS

- Inventario inmediato. Identificar todos los activos Juniper en producción — versión de Junos OS, rol en la arquitectura (perímetro, segmentación interna, OT/IT boundary) y exposición a redes no confiables. Los activos en zonas DMZ o con interfaces de gestión accesibles desde internet son prioridad absoluta.

- Aplicar actualizaciones disponibles. Juniper ha publicado los parches. El proceso de prueba y despliegue debe acelerarse para dispositivos en posiciones de alto riesgo. Para equipos en entornos OT donde el parcheo inmediato no es viable, aplicar controles compensatorios: restricción de acceso al plano de gestión, segmentación adicional, y monitoreo intensificado de sesiones de administración.

- Revisar exposición de interfaces administrativas. Ninguna interfaz de gestión (SSH, NETCONF, J-Web) debe ser accesible desde redes no confiables sin controles de acceso estrictos. Este es el vector más probable de explotación inicial.

- Activar monitoreo de anomalías en red. Los cambios en tablas de enrutamiento, sesiones BGP inesperadas, o accesos administrativos fuera de ventana son indicadores tempranos que deben correlacionarse en el SOC. Un programa de monitoreo de eventos de seguridad con cobertura de dispositivos de red activos es indispensable en este contexto.

- Validar el programa de gestión de activos y vulnerabilidades. Si los equipos Juniper no están dentro del alcance del programa de gestión de vulnerabilidades existente, este evento es la justificación para expandirlo. Los servicios MSSP con capacidad de gestión de red pueden acelerar este proceso sin requerir expansión de headcount interno.

- Coordinar con cumplimiento regulatorio. En sectores como banca (CNBV), telecomunicaciones (IFT) y energía (CENACE/CNH), la explotación de esta clase de vulnerabilidades puede tener implicaciones regulatorias. El programa de gobernanza, riesgo y cumplimiento debe documentar la respuesta y los controles aplicados.

La ventana entre la publicación de un parche crítico y la explotación activa se ha reducido a días en los últimos ciclos. Los equipos de red son objetivos de alto valor precisamente porque concentran tráfico, sostienen segmentación y raramente tienen la misma cobertura de detección que los endpoints.

Más sobre vulnerabilidades Junos OS y gestión perimetral

Para profundizar en las vulnerabilidades Junos OS y el ciclo de gestión de parches en infraestructura de red, consulta:

- Juniper Security Advisories — listado oficial de vulnerabilidades publicadas, parches y notas técnicas.

- CISA Known Exploited Vulnerabilities Catalog — registro federal de vulnerabilidades con explotación activa documentada.

- NIST National Vulnerability Database — base de datos central de CVEs y métricas CVSS para infraestructura de red.

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

Juniper Networks parcha docenas de fallas en Junos OS, incluyendo una crítica explotable sin autenticación. Carriers, banca y gobierno en México deben actuar ya.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

El perímetro no es un concepto — es un router con una versión de firmware. Y alguien acaba de publicar cómo romperlo.

ZDU — Señal en el perímetro: cuando el router que separa el SCADA del corporativo deja de ser confiable

Patrón operativo — NeonMind

NeonMind: Recibí el brief de G.E.N.N.I.E. completo. Lo que tenemos es una vulnerabilidad de ejecución remota sin autenticación en Junos OS — el sistema operativo de Juniper que corre en routers y firewalls desplegados en carriers, bancos y gobierno en toda la región. La criticidad no está solo en el CVSS: está en la posición que estos equipos ocupan en la arquitectura. Un router Juniper en el borde de una red de telecomunicaciones no es solo un salto de paquetes — es el punto donde convergen sesiones de miles de clientes, donde se anuncia el espacio de rutas de una institución entera, donde la confianza entre zonas de seguridad se negocia. G.E.N.N.I.E. marcó la ventana de oportunidad como estrecha pero peligrosa. Yo la marco como activa. Los adversarios con capacidad de reconocimiento de superficie ya saben qué versiones de Junos están expuestas — Shodan y sus equivalentes underground indexan eso en tiempo real. El playbook de respuesta aquí es directo: inventario, priorización por exposición y criticidad, parcheo o control compensatorio, y monitoreo activo desde el SOC con cobertura específica sobre dispositivos de red. Lo que no es aceptable es asumir que porque el equipo “siempre ha funcionado” no necesita atención. Eso es exactamente lo que los atacantes explotan.

Inteligencia dark web — Blacktrace

Blacktrace: Voy a ser directo con lo que estoy viendo en el underground porque eso es lo que importa para priorizar. Los foros donde se comercializan accesos iniciales — RaaS brokers, initial access vendors — tienen una preferencia declarada por dispositivos de red perimetral sobre cualquier otro vector. La razón es simple: un router comprometido no activa EDR, no genera alertas en el SIEM del endpoint, y en muchos casos ni siquiera está dentro del alcance del inventario de seguridad activo de la organización. Cuando Juniper publica parches para una falla crítica sin autenticación, el ciclo en el underground es predecible: análisis de diff entre versiones parchadas y no parchadas, desarrollo o adaptación de PoC, y venta de accesos a redes específicas identificadas por ASN o sector. Para México, los carriers son objetivo primario porque concentran tráfico de múltiples clientes downstream. Las instituciones financieras son objetivo secundario de alta rentabilidad. Lo que recomiendo a los equipos defensivos es no esperar a ver tráfico de explotación en los logs — para cuando eso aparece, el acceso ya fue establecido y posiblemente vendido. La validación de exposición perimetral tiene que ocurrir hoy, no en la próxima ventana de mantenimiento programada.

Riesgo OT en sector eléctrico — Magna

Magna: Voy a anclar esto en algo concreto para que no quede abstracto. En la subestación eléctrica de Tula — como en docenas de instalaciones del Sistema Eléctrico Nacional — los routers Juniper son los nodos que implementan la segmentación Purdue entre la red corporativa y la red de control SCADA. Del otro lado de esa segmentación están los controladores que regulan los transformadores de potencia, los sistemas de protección de línea, y las interfaces de operación que los técnicos usan para controlar el despacho de energía en tiempo real. Esos operadores — personas físicas frente a pantallas HMI — dependen de que esa segmentación funcione correctamente para que sus comandos lleguen a los actuadores y no lleguen los de alguien más. Una vulnerabilidad sin autenticación en el router que hace esa separación no es un problema de TI: es un problema de seguridad física con consecuencias que van desde la interrupción del suministro hasta el daño permanente de equipos de subestación que tienen tiempos de reposición de meses. En ZDU-II-ORTHANC documentamos un patrón similar con equipos de red en entornos industriales — la lección de ese capítulo sigue vigente: la segmentación OT/IT no es un diagrama de arquitectura, es una promesa operacional que tiene que ser verificada activamente, no asumida. El inventario de activos Juniper en entornos OT es el primer paso no negociable.

Marco legal financiero — Veritas

Veritas: El ángulo legal aquí tiene dos dimensiones que los CISOs en sectores regulados no pueden ignorar. Primera: en el sector financiero, la Circular 29/2022 de Banxico y las disposiciones de la CNBV establecen obligaciones de gestión de riesgos tecnológicos que incluyen explícitamente la infraestructura de red como activo crítico. Una vulnerabilidad crítica conocida y no atendida en un plazo razonable puede constituir incumplimiento de las obligaciones de debida diligencia tecnológica — y en caso de incidente subsecuente, la pregunta del regulador será cuándo se tuvo conocimiento del parche y qué se hizo al respecto. Segunda: en el sector de telecomunicaciones, el compromiso de un router de acceso puede implicar acceso no autorizado a comunicaciones de terceros, lo que activa obligaciones bajo la Ley Federal de Telecomunicaciones y potencialmente la LFPDPPP si hay datos personales en tránsito. La documentación de la respuesta — inventario ejecutado, decisiones de parcheo, controles compensatorios aplicados — no es burocracia: es la evidencia que diferencia una respuesta diligente de una negligencia demostrable. Coordinen con sus equipos legales antes de que llegue la notificación regulatoria, no después.

Gaps regulatorios en dispositivos de red — Regulator

Regulator: Desde el marco de cumplimiento, esta situación expone un gap recurrente que veo en auditorías de organizaciones mexicanas en todos los sectores afectados: los dispositivos de red — routers, switches, firewalls — frecuentemente quedan fuera del alcance formal de los programas de gestión de vulnerabilidades que sí cubren servidores y endpoints. ISO 27001:2022 en su control A.8.8 es explícito sobre la gestión de vulnerabilidades técnicas en todos los activos de información — no hay excepciones para infraestructura de red. NIST CSF en la función Protect cubre igualmente la gestión de configuración y parches en todos los activos. CIS Controls v8, específicamente el Control 7 sobre gestión continua de vulnerabilidades, requiere que el programa incluya activos de red activos. El remedio inmediato es operacional, pero el remedio estructural es la expansión del alcance del programa de gestión de vulnerabilidades para incluir explícitamente todos los activos de red activos, con ciclos de parcheo documentados y criterios de priorización formales. Si la organización no puede parchear de inmediato por restricciones operacionales — algo completamente válido en entornos industriales — los controles compensatorios deben quedar documentados formalmente como tratamiento de riesgo aceptado, con fecha de revisión. Sin esa documentación, la exposición regulatoria es equivalente a no haber hecho nada.

Magna verifica los números de modelo contra la base crítica. Regulator asiente sin preguntar. Ambos saben qué plantas mexicanas usan Junos para segmentación Purdue.

Cierre editorial — Luna Varela

Luna Varela: Lo que esta ronda de parches de Juniper revela no es solo una vulnerabilidad técnica — es la distancia entre cómo las organizaciones modelan su superficie de ataque y cómo realmente se ve esa superficie desde afuera. Los equipos de red son invisibles en muchos programas de seguridad hasta que algo falla. Y cuando fallan en posiciones críticas — perímetro de un carrier, borde de una red bancaria, nodo de segmentación en una subestación — el impacto no es proporcional al tamaño del activo comprometido: es proporcional a todo lo que ese activo conecta y separa. La recomendación estratégica es simple pero requiere voluntad ejecutiva: la infraestructura de red tiene que ser ciudadana de primera clase en el programa de seguridad, con el mismo nivel de inventario, visibilidad, gestión de parches y cobertura de monitoreo que cualquier servidor de producción. El CISO que logre eso antes del próximo ciclo de divulgación estará en una posición radicalmente diferente al que lo siga tratando como responsabilidad del equipo de redes.

Inteligencia: G.E.N.N.I.E. — Redacción: Luna Varela — Edición: NeonMind