La Puerta Trasera en el Corazón de tu Identidad Empresarial

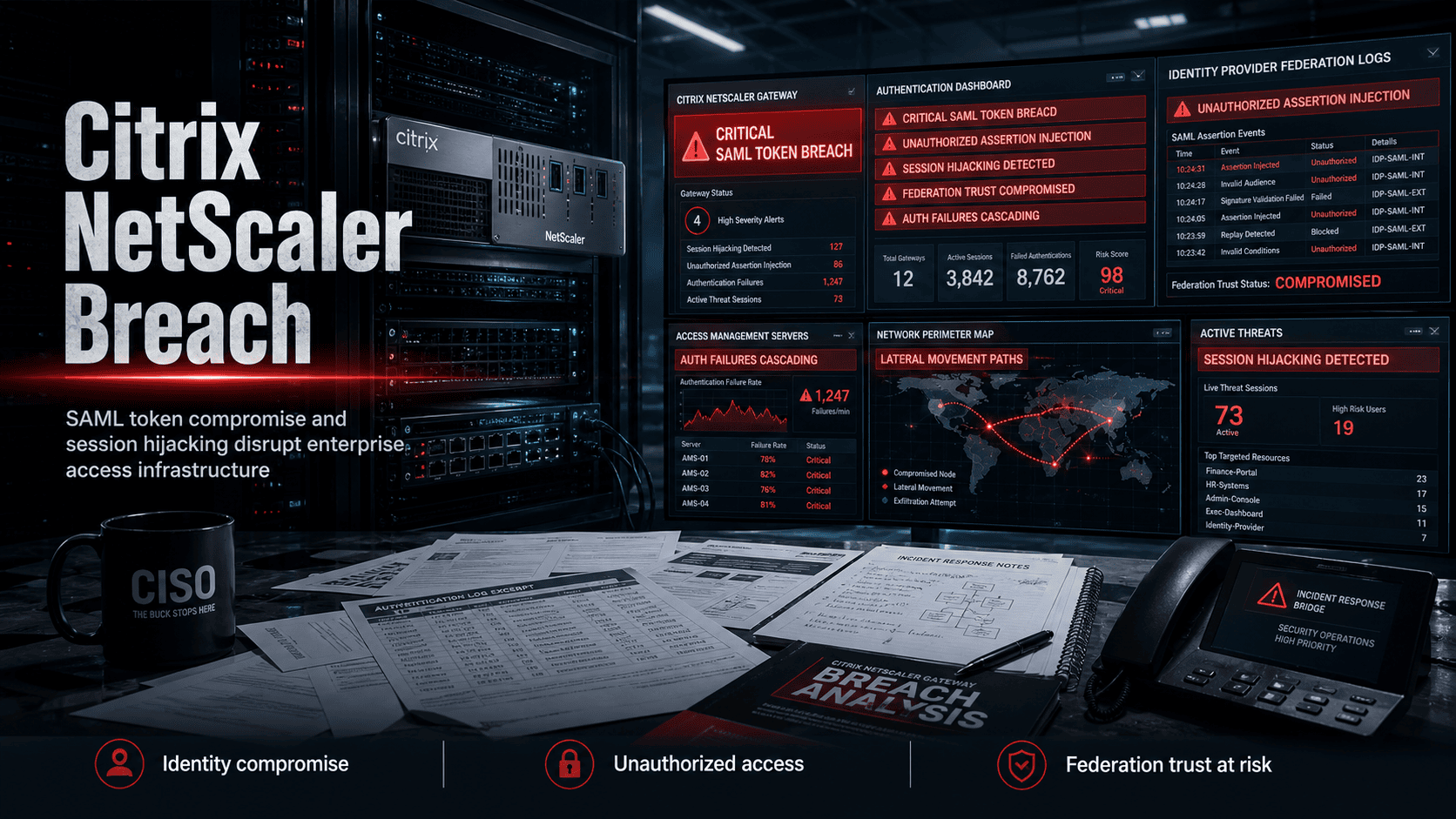

CVE-2026-3055 expone una vulnerabilidad devastadora en Citrix NetScaler que permite a APT5 acceder sin autenticación a tokens SAML y claves de sesión, comprometiendo la base misma de la identidad federada corporativa. Parche disponible Citrix publicó el parche oficial; aplicar en ventana 24-48h. y en explotación activa.

Qué Pasó: Identidad Federada Comprometida Sin Credenciales

Citrix NetScaler ADC y Gateway contienen una vulnerabilidad crítica de lectura fuera de límites (CVE-2026-3055) cuando se configuran como proveedores de identidad SAML (IDP). La falla permite a atacantes remotos no autenticados leer memoria sensible del sistema, exponiendo tokens SAML activos, claves de sesión y metadatos de configuración que sostienen arquitecturas completas de autenticación empresarial.

CISA añadió el CVE a su catálogo KEV el 30 de marzo de 2026, confirmando explotación activa en el ecosistema. APT5, grupo de espionaje estatal chino, es el actor probable detrás de la campaña en curso. La urgencia de aplicación del parche del fabricante y la criticidad del componente afectado han elevado este CVE a prioridad máxima de respuesta a incidentes.

CVSS Score

Parches disponibles

Compromiso de tokens

Años APT5 activo

Un token SAML comprometido permite acceso lateral a todos los dominios de confianza federada sin conocer una sola credencial válida.

Por Qué Importa para tu Organización

1. El vector: infraestructura de identidad como superficie de ataque

NetScaler no es solo un balanceador de carga — es el broker de confianza entre dominios críticos. Cuando funciona como SAML IDP, procesa y valida la identidad de usuarios accediendo a aplicaciones cloud, sistemas internos y, en entornos industriales, plataformas OT/ICS. Un compromiso aquí significa que el atacante no necesita credenciales: puede suplantar cualquier identidad válida.

2. La motivación: espionaje de largo plazo, no extorsión

APT5 no busca ransomware — busca persistencia silenciosa y exfiltración de propiedad intelectual. Históricamente han comprometido telecomunicaciones, defensa y tecnología durante años sin detección. Un NetScaler comprometido les da acceso privilegiado y una posición ideal para movimiento lateral prolongado.

3. El contexto México/LATAM

NetScaler es infraestructura estándar en banca, manufactura y telecomunicaciones mexicanas. La ausencia de víctimas confirmadas en México no significa ausencia de compromiso — APT5 opera bajo perfil extremadamente bajo y mantiene persistencia por años antes de activación. Para organizaciones mexicanas, esto significa auditoría inmediata y revisión de logs históricos con un enfoque especializado en monitoreo SOC 24/7.

El Actor Detrás del Ataque

APT Estado-nación

Confianza: Probable

APT5, también conocido como UNC2630, es un grupo de espionaje estatal chino activo desde 2007. Operan bajo la estructura del People’s Liberation Army Unit 61398 y se especializan en campañas de espionaje prolongadas contra infraestructura crítica occidental. Sus objetivos históricos incluyen telecomunicaciones, defensa, tecnología y servicios financieros.

El grupo es conocido por comprometer proveedores de telecomunicaciones para acceder a comunicaciones gubernamentales y corporativas. Utilizan técnicas living-off-the-land y herramientas legítimas comprometidas para evitar detección, manteniendo persistencia promedio de 200+ días antes de ser detectados.

Según Mandiant, APT5 ha intensificado sus operaciones contra proveedores de servicios cloud y componentes de identidad federada desde 2024.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Cloud Service Discovery | T1526 | Discovery |

| Adversary-in-the-Middle | T1557 | Credential Access |

Fuente: MITRE ATT&CK ·

Análisis: MITRE ATT&CK Framework

Mitigaciones compensatorias: Desconexión temporal de servicios SAML no críticos, implementación de Web Application Firewall con reglas específicas, segmentación de red estricta para aislar NetScaler de sistemas críticos.

Parche disponible y con explotación activa confirmada, las mitigaciones compensatorias son la única línea de defensa disponible.

Qué Deberías Hacer en las Próximas 48 Horas

La urgencia de aplicación del parche y la confirmación de explotación activa convierten este CVE en una emergencia operativa inmediata.

Inventario y Aislamiento

Identificar todos los appliances NetScaler configurados como SAML IDP. Implementar segmentación de red urgente para aislar estos dispositivos de sistemas críticos. Documentar todos los dominios de confianza federada afectados.

Revocación de Sesiones

Invalidar todos los tokens SAML activos emitidos por NetScaler en las últimas 72 horas. Forzar re-autenticación de usuarios. Rotar claves criptográficas de sesión en aplicaciones federadas críticas.

Monitoreo Intensivo

Activar logging exhaustivo en NetScaler para transacciones SAML. Implementar alertas por patrones anómalos de autenticación. Revisar logs históricos de últimos 6 meses buscando indicadores de compromiso.

Controles Compensatorios

Desplegar WAF con reglas específicas para validación SAML. Establecer autenticación multifactor adicional para servicios críticos. Considerar migración temporal a proveedores de identidad alternativos para aplicaciones no críticas.

Establecer canal directo con Citrix para actualizaciones de emergencia sobre disponibilidad de parche. Evaluar impacto en continuidad del negocio si se requiere desconexión temporal de servicios SAML.

Cómo Proteger tu Organización

Este incidente demuestra la importancia crítica de visibilidad continua sobre componentes de identidad federada. QMA’s SOC 24/7 incluye monitoreo especializado de flujos de autenticación SAML, detección de anomalías en federación de identidades y correlación de eventos entre múltiples dominios de confianza.

Nuestro enfoque Zero Trust incluye validación continua de identidad más allá del perímetro tradicional, con microsegmentación que limita el blast radius de tokens comprometidos y threat intelligence actualizada sobre campañas APT dirigidas a infraestructura de identidad.

GDPR: Violación de datos de autenticación requiere notificación en 72 horas si hay usuarios europeos.

ISO 27001: Falla en A.8.8 (gestión de vulnerabilidades), A.8.5 (autenticación segura) y A.8.22 (segregación de redes).

NIST CSF: Degradación crítica en funciones IDENTIFY, PROTECT y DETECT.

La urgencia de aplicación del parche no exime de la responsabilidad de implementar controles compensatorios documentados y demostrar due diligence.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La inclusión en CISA KEV y la atribución a APT5 han elevado este CVE a cobertura en medios especializados de ciberseguridad. Organizaciones con NetScaler comprometido enfrentan riesgo reputacional por exposición de sistemas de autenticación empresarial y potencial acceso no autorizado a datos de clientes.

Para CISOs, este incidente subraya la importancia de diversificación en proveedores de identidad críticos y la necesidad de planes de contingencia para componentes de perímetro sin alternativas inmediatas de reemplazo.

Continúa en el Capítulo ZDU — Puerta Trasera en la Identidad Federada →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La federación de identidad sin controles de verificación continua es una arquitectura de confianza ciega. APT5 lo sabe. NetScaler comprometido significa que cada token válido es potencialmente suyo. La identidad ya no se puede asumir — se debe probar en cada transacción.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Puerta Trasera en la Identidad Federada

Basado en la explotación activa de CVE-2026-3055 en NetScaler por APT5

La pantalla parpadea. 03:47 AM en el centro de operaciones y algo se mueve mal en los logs de autenticación. Requests SAML llegando desde direcciones que no deberían existir, tokens válidos desde sesiones que nunca se iniciaron.

El administrador de infraestructura revisa los certificados otra vez. Están íntegros. Las claves, rotadas hace una semana. Pero los patrones no mienten: alguien está dentro del flujo de identidad sin haber pasado por la puerta principal.

En algún lugar del mundo, APT5 lee memoria que no le pertenece. Y cada byte extraído es una identidad que puede suplantar.

Los logs de NetScaler no coinciden con las sesiones activas. Tenemos autenticaciones exitosas que no aparecen en Active Directory.

El silencio que sigue es más ruidoso que cualquier alarma. Porque cuando la identidad deja de ser confiable, todo lo que se construyó sobre ella se tambalea.

KEV-1 no duerme. Su procesamiento continuo de feeds CISA detecta CVE-2026-3055 el momento exacto en que se añade al catálogo KEV. Citrix NetScaler. Lectura fuera de límites en configuración SAML IDP. CVSS 9.3. Los datos se proyectan en rojo sobre el inventario global: 847 instancias expuestas, 12 de ellas funcionando como brokers de identidad críticos.

Eris entra al análisis cuando sus sensores detectan el patrón anómalo. Sus ojos verdes escanean las líneas de código mientras su HUD mapea los TTPs: T1190 brillando en Initial Access, T1526 expandiéndose hacia Discovery, T1557 pulsando en Credential Access. La cadena de explotación se dibuja ante ella como un diagrama de flujo mortal.

T1190 contra aplicación expuesta, seguido de T1526 para mapear servicios federados. Están usando T1557 para posicionarse en el flujo SAML. No necesitan credenciales — están leyendo la memoria directamente.

La técnica es brutal en su simplicidad: requests SAML malformados que triggean lecturas fuera de límites, extrayendo tokens activos, certificados y claves de sesión desde la memoria del proceso. APT5 no hackea identidades — las roba desde el broker que las gestiona.

NetScaler está expuesto en múltiples vectores. Cada token SAML comprometido les da acceso lateral a dominios completos sin autenticación adicional.

¿Extensión del compromiso?

Eris la observa un segundo más de lo necesario antes de responder, sus dedos flotando sobre el teclado. NeonMind coordina la respuesta con precisión mecánica, pero en ese instante de silencio, algo más pasa entre ellas.

La sala del Fast Response Protocol cobra vida. Pantallas murales muestran el mapa global de NetScaler comprometidos, puntos rojos pulsando sobre centros financieros, manufacturas, telecomunicaciones. La superficie de ataque no es solo técnica — es civilizacional.

Magna, necesito análisis de impacto OT. NetScaler como gateway entre redes corporativas e industriales.

Magna emerge desde las sombras del centro de comando, su presencia calmada pero intensa. Sus ojos oscuros revelan la comprensión inmediata del problema: NetScaler no solo autentica empleados — autentica ingenieros que controlan procesos críticos.

Compromiso de identidad en OT significa control directo sobre SCADA, HMI, safety systems. APT5 puede suplantar operadores certificados.

Stratos, perímetro de identidad federada. Necesito visibilidad sobre trust brokers y dominios dependientes.

La arquitectura Zero Trust está comprometida desde el broker central. Cada validación de confianza puede ser una mentira.

Stratos revisa la configuración de autenticación federada. Es la cuarta vez esta semana que un trust broker falla. Magna observa los logs de NetScaler en silencio. El perímetro de identidad no era tan sólido como creían.

La complicación llega cuando descubren que APT5 no solo roba tokens — los está usando para crear nuevas identidades dentro del directorio activo. Usuarios que nunca existieron pero que tienen permisos válidos, acceso a sistemas críticos, firmas digitales reconocidas.

Magna encuentra la anomalía a las 03:47 AM: cuentas de servicio recién creadas con permisos de administrador de infraestructura OT. Los logs muestran autenticación exitosa, pero las cuentas aparecieron sin proceso de onboarding, sin aprobaciones de seguridad.

La tensión se materializa cuando comprenden que ya no pueden confiar en ninguna identidad del sistema. Cada login puede ser legítimo o puede ser APT5 usando un token robado. Cada comando crítico puede venir de un ingeniero real o de un fantasma digital creado por el adversario.

Eris rastrea la cadena de compromiso hasta su origen: 72 horas de explotación silenciosa antes de la primera detección. APT5 ha tenido tiempo de mapear la arquitectura completa, identificar cuentas privilegiadas, crear persistencia en múltiples niveles.

Tenemos cuentas de servicio con acceso a safety systems que se crearon desde el NetScaler comprometido. No sabemos qué más han tocado.

El universo digital se tambalea cuando la identidad deja de ser confiable. Porque si no puedes confiar en quién ejecuta un comando, no puedes confiar en ningún comando.

La contención requiere algo brutal: invalidar toda la identidad federada y reconstruirla desde cero. Cada token revocado, cada certificado rotado, cada relación de confianza reestablecida manualmente. El costo operativo es masivo, pero la alternativa es peor.

Stratos coordina la migración temporal a proveedores de identidad alternativos mientras Magna implementa controles de verificación continua en sistemas OT. Cada comando crítico ahora requiere doble autenticación, cada acceso privilegiado se registra y valida en tiempo real.

La operación toma 72 horas de trabajo continuo. Al final, tienen un perímetro de identidad más fuerte, pero también más frágil. Porque ahora saben que la confianza digital puede romperse con un solo CVE mal parcheado.

Regulator documenta las lecciones aprendidas en el reporte post-incidente: “La identidad federada sin verificación continua es una arquitectura de confianza ciega.” Algunas frases se quedan grabadas más que otras.

Moraleja operacional

La identidad digital es como el aire que respiramos — invisible hasta que se contamina. APT5 nos recordó que cada token SAML, cada certificado de confianza, cada relación federada es un punto de falla que puede comprometer no solo sistemas, sino la capacidad misma de distinguir entre nosotros y ellos.

¿Cuándo fue la última vez que validaste no solo las credenciales, sino la **integridad del sistema que las valida**?

Héroe activado

Eris Sentinel

Detección del patrón de explotación SAML y mapeo de TTPs T1190→T1526→T1557. Identificación de lectura fuera de límites como vector de compromiso de identidad.

T1190 · T1526 · T1557

Héroe activado

NeonMind

Coordinación del Fast Response Protocol y orquestación de equipos multi-disciplinarios. Gestión de crisis de identidad federada a escala empresarial.

FRP-COORD · IDENTITY-CRISIS · MULTI-DOMAIN

Héroe activado

Magna

Análisis de impacto en infraestructura OT/ICS y detección de cuentas de servicio comprometidas con acceso a safety systems. Protección de procesos críticos.

OT-ANALYSIS · SERVICE-ACCOUNTS · SAFETY-SYSTEMS

Villano

APT5

Grupo de espionaje estatal chino. Explotación de vulnerabilidad NetScaler para compromiso de identidad federada y creación de persistencia en múltiples dominios.

CVE-2026-3055 · APT Estado-nación · T1190-T1557