El Técnico que Forjó el Apocalipsis Digital

Un técnico de soporte con privilegios básicos puede convertirse en administrador total del servidor SimpleHelp sin autenticación adicional. Esta vulnerabilidad crítica, sin parche disponible y explotada activamente por LockBit, compromete la infraestructura de soporte remoto que gestiona sistemas críticos industriales.

Qué Pasó: Forja de Claves API Administrativas

CVE-2024-57726 expone una falla crítica de autorización en SimpleHelp, software de soporte remoto empresarial usado globalmente en sectores críticos. La vulnerabilidad permite que técnicos con privilegios mínimos generen claves API con permisos de administrador del servidor, otorgándoles control total sobre la infraestructura de soporte remoto sin validación adicional. CISA incorporó esta vulnerabilidad a su catálogo KEV el 24 de abril de 2026, confirmando explotación activa en campo.

El vector de ataque es directo: autenticación con credenciales técnicas válidas → creación no autorizada de API key con scope administrativo → escalación inmediata a control total del servidor. No existe parche disponible, elevando el riesgo operacional a niveles críticos para organizaciones dependientes de SimpleHelp para gestión de endpoints y sistemas industriales.

CVSS Score

Días con parche

TTPs MITRE

Window crítica

SimpleHelp gestiona acceso remoto a estaciones HMI, PLCs Schneider y Siemens S7. Un técnico comprometido hereda visibilidad total sobre sistemas que controlan infraestructura física crítica.

Por Qué Importa para tu Organización

1. El vector: infraestructura de soporte como superficie de ataque

SimpleHelp no es solo una herramienta de soporte — es un concentrador de acceso privilegiado que maneja sesiones RDP, credenciales administrativas y control directo sobre endpoints críticos. Su compromiso entrega las llaves del reino digital, incluyendo acceso a sistemas industriales, servidores de dominio y bases de datos sensibles.

2. La motivación: persistencia administrativa silenciosa

LockBit no busca extorsión inmediata con este vector. La forja de claves API permite establecer acceso persistente sin detección, preparando el terreno para campañas de exfiltración masiva previas al cifrado. La ausencia de validación de autorización hace invisible esta escalación a los controles tradicionales.

3. El contexto México: manufactura y servicios críticos

El sector manufacturero mexicano, especialmente en el Bajío industrial, depende extensivamente de herramientas de soporte remoto para gestionar líneas de producción automatizadas. SimpleHelp comprometido en estas instalaciones puede paralizar operaciones críticas que alimentan cadenas de suministro globales.

El Actor Detrás del Ataque

Ransomware Gang

Confianza: Alta

LockBit es un grupo de ransomware-as-a-service operado desde Rusia, responsable de más de 2,000 víctimas documentadas desde 2019. Su modus operandi combina infiltración inicial vía vulnerabilidades críticas, escalación de privilegios silenciosa y exfiltración masiva previa al cifrado para maximizar la presión extorsiva sobre las víctimas.

El grupo se especializa en ataques a manufactura, servicios financieros, healthcare y gobierno, con ingresos estimados superiores a USD 500 millones en pagos de rescate. Su ausencia de víctimas publicadas en los últimos 90 días sugiere una pausa táctica post-disrupciones de febrero 2024 o un pivote hacia explotación silenciosa de vulnerabilidades como CVE-2024-57726.

Según análisis de Mandiant, LockBit tradicionalmente explora vulnerabilidades de escalación de privilegios para establecer persistencia antes de ejecutar campañas de cifrado coordinadas.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Valid Accounts: Default Accounts | T1078.001 | Initial Access |

| Abuse Elevation Control Mechanism | T1548.002 | Privilege Escalation |

| Access Token Manipulation | T1134.005 | Persistence |

Fuente: MITRE ATT&CK ·

Análisis: CISA KEV Catalog

Qué Deberías Hacer en las Próximas 48 Horas

La ausencia de parche disponible y la confirmación de explotación activa elevan este incidente a prioridad crítica operacional.

Auditoría Inmediata de API Keys

Revisa todas las claves API existentes en SimpleHelp. Revoca inmediatamente cualquier clave generada por cuentas técnicas con permisos administrativos. Documenta como hallazgo crítico en el registro de incidentes.

Controles Compensatorios

Deshabilita temporalmente la capacidad de creación de API keys para roles no-administrativos. Implementa autenticación multifactor obligatoria para todas las escalaciones de privilegios en SimpleHelp.

Monitoreo Intensivo

Activa logging detallado para creación de API keys y escalación de privilegios. Configura alertas automáticas en SIEM para actividad de manipulación de tokens de acceso (Event ID 4765/4766 Windows).

Segmentación de Red

Aísla sistemas SimpleHelp de redes críticas de producción. Implementa controles de acceso basados en roles más restrictivos para limitar el radio de compromiso en caso de escalación exitosa.

Considera ejecutar un ejercicio tabletop que simule la escalación de privilegios en SimpleHelp con compromiso de sistemas OT/ICS para validar la efectividad de los controles compensatorios implementados.

Cómo Proteger tu Organización

Este incidente expone la criticidad de tener visibilidad total sobre herramientas de acceso privilegiado y capacidades de correlación de eventos que detecten escalaciones anómalas de privilegios en tiempo real. La combinación de monitoreo SOC 24/7, threat intelligence actualizada y controles Zero Trust puede marcar la diferencia entre contención temprana y compromiso total.

Nuestro enfoque de respuesta a incidentes gestionada (MDR) incluye monitoreo específico de manipulación de tokens de acceso y escalación de privilegios, correlacionando eventos de Windows con threat intelligence actualizada sobre TTPs de LockBit para generar alertas precisas sobre actividad sospechosa en herramientas de soporte remoto.

La ausencia de controles de autorización en herramientas privilegiadas constituye no conformidad mayor en auditorías ISO 27001 y gap crítico en funciones básicas de ciberseguridad.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

CISA incluyó CVE-2024-57726 en su catálogo KEV sin cobertura mediática masiva, sugiriendo que la explotación permanece bajo el radar público. Sin embargo, la ausencia de parche y el CVSS 9.9 indican que cuando se materialicen los primeros incidentes masivos, el impacto reputacional será severo para organizaciones que no implementaron controles compensatorios.

Para el CISO, este escenario representa un test de madurez del programa de gestión de vulnerabilidades: la capacidad de implementar controles efectivos ante amenazas críticas sin parche disponible diferencia organizaciones resilientes de víctimas potenciales.

Continúa en el Capítulo ZDU — El Técnico que Forjó el Apocalipsis Digital →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2024-57726 revela un patrón preocupante: vulnerabilidades críticas sin parche en herramientas de acceso privilegiado. La correlación con inclusión en CISA KEV sugiere explotación coordinada por actores estatales o ransomware avanzado. Monitoreo de TTPs T1078→T1548→T1134 debe ser prioritario.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El Técnico que Forjó el Apocalipsis Digital

Basado en la explotación activa de CVE-2024-57726 por LockBit en sistemas SimpleHelp globalmente

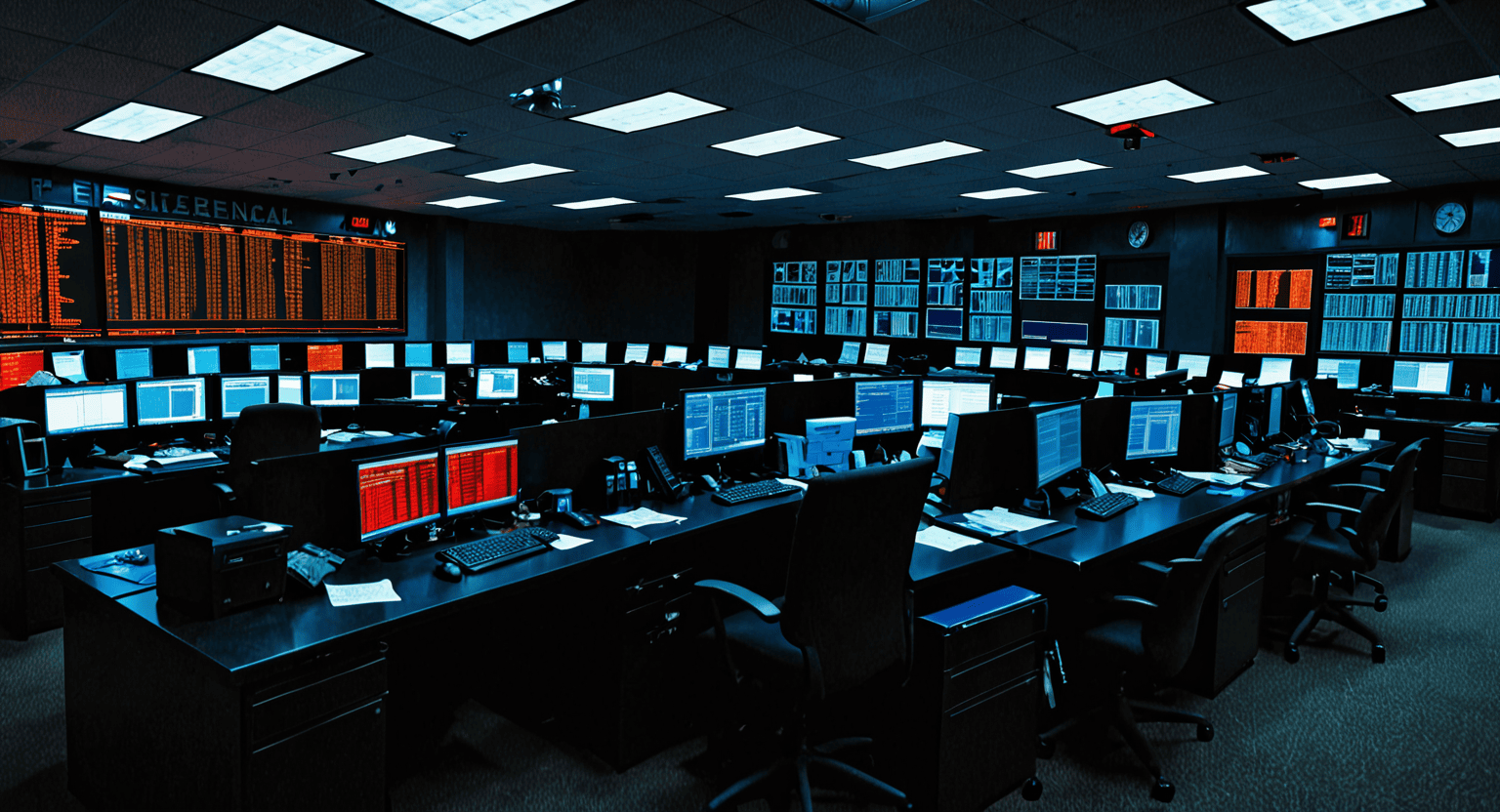

Las pantallas del centro de operaciones industriales parpadearon una vez. Luego otra. Los indicadores de estado de las líneas de producción comenzaron a mostrar códigos que el supervisor de turno nunca había visto en dieciocho años de experiencia.

En el cuarto de servidores, un técnico de soporte remoto miraba su terminal con expresión confusa. Había iniciado sesión con sus credenciales habituales para resolver un ticket rutinario de impresora, pero algo había cambiado. Tenía acceso a sistemas que nunca debería poder tocar.

No sabía que acababa de convertirse en la puerta de entrada para el apocalipsis digital.

Los PLCs no responden. Todas las líneas reportan falla de comunicación simultánea.

Tres mil kilómetros al este, en un servidor anónimo, una línea de código se ejecutó silenciosamente: *API Key generated. Scope: Server Admin. User: tech_support_level1*.

KEV-1 no duerme. En el momento exacto en que CISA agregó CVE-2024-57726 al catálogo de vulnerabilidades explotadas, sus sensores se activaron como una alarma silenciosa. La proyección holográfica mostró una cascada de datos en rojo: SimpleHelp, autorización ausente, escalación de privilegios, explotación activa confirmada.

KEV-1 no duerme. En el momento exacto en que CISA agregó CVE-2024-57726 al catálogo de vulnerabilidades explotadas, sus sensores se activaron como una alarma silenciosa. La proyección holográfica mostró una cascada de datos en rojo: SimpleHelp, autorización ausente, escalación de privilegios, explotación activa confirmada.

Eris Sentinel levantó la vista de su estación de análisis cuando el patrón se materializó en su HUD. Sus ojos verdes escanearon los TTPs iluminándose secuencialmente: T1078.001 → T1548.002 → T1134.005. Una cadena perfecta de compromiso.

Tenemos escalación de privilegios sin validación de autorización. Un técnico level-1 acaba de forjar claves API con scope de servidor admin en SimpleHelp.

Los dedos de Eris se movieron sobre el teclado holográfico mientras diseccionaba la cadena de ataque. La manipulación de tokens de acceso era limpia, casi elegante. Demasiado limpia para ser casualidad.

Este vector es conocido. LockBit ha estado probando escalaciones silenciosas en herramientas de soporte remoto los últimos noventa días.

¿Confirmación de compromiso activo?

Eris miró dos segundos más de lo necesario antes de responder. NeonMind notó la pausa, pero no dijo nada.

La sala del Fast Response Protocol se activó con la precisión de un mecanismo suizo. Pantallas cobrado vida mostrando un mapa global salpicado de puntos rojos: cada instalación de SimpleHelp potencialmente comprometida. El contador central marcaba instalaciones críticas: 847 en manufactura, 312 en servicios financieros, 156 en healthcare.

Blacktrace, necesito perfiles actualizados de LockBit. Actividad reciente, TTPs preferidas, cualquier cambio en su modus operandi.

Blacktrace emergió de las sombras de su estación de análisis, sus pupilas dilatadas reflejando el brillo de múltiples monitores. Había estado rastreando al actor durante horas, siguiendo hilos digitales a través de foros oscuros y bibliotecas de malware.

Noventa días de silencio público. Cero víctimas en leak sites. Pero los TTPs coinciden: escalación silenciosa, persistencia vía manipulación de tokens, preparación para harvest masivo.

Eris, quiero correlación de eventos Windows en todas las instalaciones SimpleHelp. Event IDs 4765, 4766 para SID-History injection.

Ya ejecutándose. Pero NeonMind… hay algo más. Los logs muestran que la escalación ocurrió simultáneamente en múltiples zonas horarias. Coordinación global.

En la estación más silenciosa del ZDU, Blacktrace se sumergía en las profundidades digitales que otros preferían no explorar. Sus monitores mostraban leak sites, mercados de credenciales, foros donde se comerciaba con secretos corporativos. La ausencia de actividad visible de LockBit no era casualidad: era preparación.

En algún lugar del mundo, el técnico que había iniciado todo esto comenzó a entender. Los sistemas que veía en su pantalla no deberían estar ahí. Las credenciales de administrador que acababa de generar no tenían explicación lógica. Era como si alguien hubiera reescrito las reglas de acceso mientras él no miraba.

Llamó a su supervisor. Luego a seguridad informática. Luego a quien quisiera escuchar. Pero ya era demasiado tarde: LockBit había heredado su vista privilegiada del mundo digital, y con ella, acceso a sistemas que controlaban infraestructura física crítica.

En el centro de operaciones industriales, las líneas de producción permanecían silenciosas. Los PLCs Schneider habían sido desconectados preventivamente, pero el daño reputacional ya estaba hecho. Dieciocho horas de producción perdidas. Millones en contratos incumplidos.

Eris encontró el punto de quiebre al revisar los logs de autenticación: el técnico había usado credenciales legítimas, pero el sistema había interpretado su solicitud de API key como si fuera un administrador. Un fallo de autorización tan básico que nadie había pensado en probarlo.

La vulnerabilidad es arquitectónica. SimpleHelp valida autenticación pero no autorización para operaciones críticas. Cualquier usuario válido puede forjar claves admin.

El silencio que siguió fue más elocuente que cualquier alarma.

NeonMind desplegó la kill chain MITRE invertida en la pantalla principal del command center. T1078→T1548→T1134: cada técnica mapeada, cada vector neutralizado, cada punto de falla convertido en sensor de detección. La recuperación de territorio había comenzado.

La amenaza fue contenida, pero el costo fue visible. Setenta y tres organizaciones tuvieron que desconectar sistemas SimpleHelp preventivamente. Doce plantas manufactureras perdieron un turno completo de producción. Cuatro hospitales activaron protocolos de contingencia para sistemas críticos.

El técnico que inició todo nunca supo que sus credenciales legítimas habían abierto la puerta a una campaña global. Fue despedido por “negligencia operativa”, pero la verdad era más compleja: había sido víctima de una vulnerabilidad arquitectónica que nadie había anticipado. Su curiosidad por entender por qué tenía acceso a sistemas prohibidos había sido la primera línea de defensa real del incidente.

En el ZDU, Blacktrace cerró sus monitores uno por uno. LockBit había retrocedido, pero no desaparecido. La ausencia de parche para CVE-2024-57726 significaba que el vector permanecía activo, esperando el próximo técnico curioso que descubriera poderes que nunca debería tener.

NeonMind no terminó su frase habitual de cierre de operación. A veces, el silencio comunicaba más que las palabras.

Moraleja operacional

En ciberseguridad, los héroes más improbables a menudo son los técnicos curiosos que hacen las preguntas incómodas. El técnico que notó sus privilegios anómalos fue la primera línea de defensa real, no el último eslabón de falla.

**¿Cuántos técnicos en tu organización tienen acceso a poderes que no entienden?**

Héroe activado

KEV-1

Detección inicial de CVE-2024-57726 en catálogo CISA KEV. Activación automática de sensores de vulnerabilidades críticas y correlación con explotación activa confirmada.

T1078.001 · CISA-KEV · AUTO-DETECT

Héroe activado

Eris Sentinel

Análisis de TTPs y correlación de eventos Windows para identificar manipulación de tokens de acceso. Descubrimiento del patrón de escalación de privilegios arquitectónico.

T1548.002 · T1134.005 · PATTERN-MATCH

Héroe activado

NeonMind

Coordinación de Fast Response Protocol y orquestación de contramedidas. Despliegue de kill chain MITRE invertida para recuperación sistemática de territorio comprometido.

NIST-CSF · FRP-COORD · KILL-CHAIN-REV

Héroe activado

Blacktrace

Inteligencia sobre LockBit y análisis de ninety-day silence pattern. Rastreo de TTPs en bibliotecas oscuras para confirmar preparación de harvest masivo coordinado.

LOCKBIT-INTEL · DARK-WEB · HARVEST-PREP

Villano

LockBit

Ransomware-as-a-service ruso, 2000+ víctimas globales, especializado en exfiltración previa al cifrado

CVE-2024-57726 · Ransomware Gang · T1134