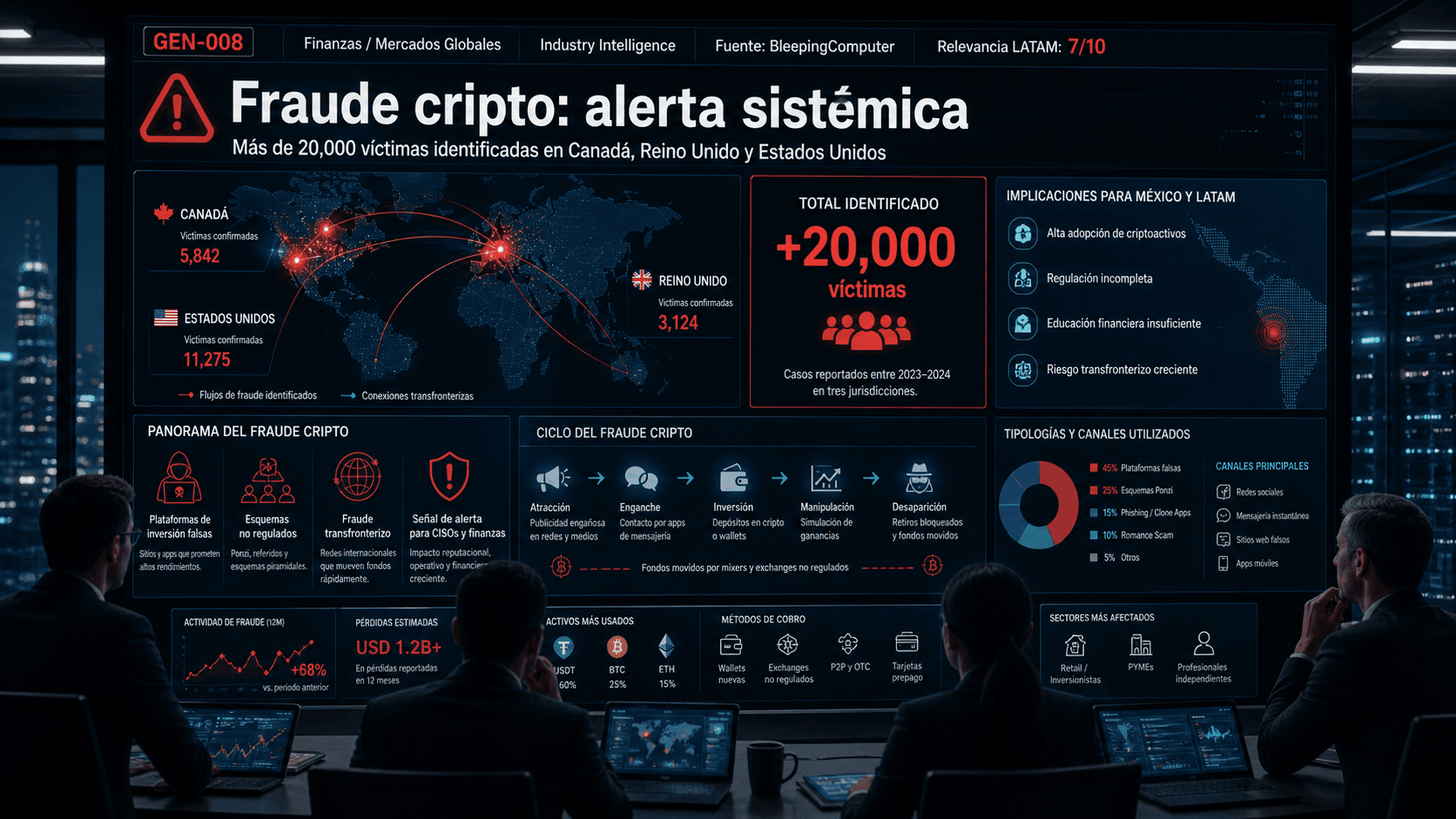

Piratería de nómina: Storm-2755 desvía salarios digitales en Canadá y proyecta riesgo hacia México

El desvío de nómina digital ha dejado de ser un fraude oportunista para convertirse en un vector de ataque estructurado. El actor Storm-2755 ejecuta ataques de piratería de nómina contra empleados canadienses mediante compromiso de credenciales, ingeniería social y manipulación de datos bancarios en plataformas de Recursos Humanos. Para CISOs en México y LATAM, la convergencia de nómina digitalizada, outsourcing transfronterizo y controles MFA inconsistentes reproduce exactamente la superficie de ataque explotada en Canadá.

Finance / Supply Chain

Industry Intelligence

Fuente: BleepingComputer / Microsoft

Relevancia LATAM: 7/10

Anatomía del ataque: de la credencial comprometida al salario desviado

Storm-2755 opera un ciclo de ataque de tres fases que no requiere vulnerabilidades técnicas sofisticadas para ser devastadoramente efectivo. En la primera fase, el actor despliega ingeniería social dirigida a empleados con acceso a portales de nómina o autoservicio de RRHH — phishing selectivo, pretexting telefónico o abuso de credenciales obtenidas en brechas previas. En la segunda fase, una vez dentro de la cuenta del empleado, modifica los datos de depósito directo sustituyendo la cuenta bancaria legítima por una cuenta mula bajo control del atacante. En la tercera fase, el ciclo de pago ejecuta la transferencia sin fricción visible: el empleado no recibe su salario, la organización ya procesó el pago, y la ventana de recuperación es mínima.

La técnica es quirúrgica porque explota la confianza implícita que los sistemas de nómina depositan en usuarios autenticados. Si la autenticación multifactor es débil, reutilizada o ausente en el portal de autoservicio, el atacante opera con los mismos privilegios que el empleado legítimo. No hay malware que detectar. No hay exploit que parchear. El vector es la identidad.

Impacto directo para México y LATAM

La relevancia para México no es teórica. Tres factores estructurales replican la superficie de ataque canadiense en territorio nacional y regional:

1. Outsourcing transfronterizo de nómina. Empresas mexicanas con operaciones en Canadá, Estados Unidos o con proveedores de nómina compartidos (ADP, Workday, SAP SuccessFactors configurados regionalmente) comparten instancias de plataforma o integraciones de API que expanden el radio de impacto de un compromiso inicial. Un empleado canadiense comprometido puede ser el vector de entrada hacia una organización con sede en Monterrey o Ciudad de México.

2. Digitalización acelerada sin madurez en controles de identidad. La adopción de portales de autoservicio de RRHH en México creció significativamente post-pandemia, pero la implementación de MFA robusto en estos sistemas sigue siendo inconsistente, especialmente en empresas medianas y en el segmento de proveedores de outsourcing de nómina (sector particularmente expuesto dado que administra nóminas de múltiples clientes desde una sola plataforma).

3. Responsabilidad regulatoria bajo LFPDPPP y SAT. El desvío de datos bancarios de empleados constituye tratamiento indebido de datos personales financieros bajo la Ley Federal de Protección de Datos Personales en Posesión de los Particulares. Adicionalmente, si los pagos de nómina desviados corresponden a conceptos reportados al SAT (CFDI de nómina), la organización puede enfrentar inconsistencias fiscales difíciles de justificar ante una auditoría. La exposición legal es doble: regulatoria y tributaria.

Recomendaciones operativas para el CISO mexicano

Auditoría de MFA en sistemas de nómina y RRHH (inmediata)

Verificar que todos los portales de autoservicio de empleados, sistemas de nómina y plataformas de RRHH tengan MFA habilitado y con métodos resistentes a phishing (FIDO2, aplicación de autenticador). Eliminar SMS como segundo factor en accesos a información financiera de empleados. Un SOC con capacidad de monitoreo de cambios en datos sensibles puede detectar modificaciones anómalas en tiempo real.

Validación out-of-band para cambios en datos de depósito

Implementar un proceso de confirmación independiente — llamada telefónica verificada o notificación al correo corporativo registrado previamente — para cualquier modificación de cuenta bancaria de depósito directo. Este control simple rompe el ciclo de ataque de Storm-2755 en la fase crítica.

Monitoreo de cambios en bases de datos de RRHH

Configurar alertas ante modificaciones en campos de cuenta bancaria, correo electrónico de contacto y número telefónico dentro de sistemas de nómina. Los cambios en estos tres campos de forma simultánea o secuencial son indicadores de compromiso de alto valor. Los servicios MSSP con detección de comportamiento anómalo sobre plataformas de RRHH permiten correlacionar estos eventos con contexto de identidad.

Revisión de proveedores de outsourcing de nómina

Si la nómina es administrada por un tercero, exigir evidencia de controles MFA, segmentación de clientes y procedimientos de validación de cambios bancarios. El proveedor de outsourcing es superficie de ataque compartida. Un marco de GRC que incluya evaluación de terceros debe cubrir explícitamente a los administradores de nómina como proveedores críticos.

Inventario de empleados con acceso transfronterizo

Identificar empleados que accedan a sistemas de nómina desde múltiples países o que administren nóminas regionales. Aplicar políticas de acceso condicional basadas en geolocalización y dispositivo para cuentas con privilegios sobre datos de depósito.

Más sobre piratería de nómina digital y controles MFA

Para profundizar en piratería de nómina digital y los controles defensivos contra Storm-2755 y actores similares, consulta:

- Microsoft Threat Actor Naming — nomenclatura oficial de actores Storm-XXXX y contexto de Storm-2755.

- MITRE ATT&CK T1078 — Valid Accounts — técnica adversarial base de la piratería de nómina por compromiso de credenciales.

- FIDO Alliance — FIDO2 Specifications — estándar de autenticación resistente a phishing recomendado para portales financieros y RRHH.

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

Storm-2755 desvía nóminas de empleados canadienses comprometiendo credenciales y manipulando datos bancarios en portales de RRHH. Riesgo directo para México por outsourcing transfronterizo y LFPDPPP.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Lo que los números reportan en superficie no alcanza a explicar lo que se mueve por debajo. Storm-2755 no es un actor aislado — es síntoma de un mercado.

ZDU: Señales desde el underground — cuando la nómina se convierte en mercado

Evolución táctica en nómina corporativa — NeonMind

NeonMind: G.E.N.N.I.E. procesó la señal desde BleepingComputer hace menos de cuatro horas. Storm-2755 no es nuevo en nuestros radares, pero este vector específico — piratería de nómina dirigida a empleados individuales — marca una evolución táctica que requiere atención inmediata. La inteligencia es clara: el actor combina ingeniería social, compromiso de credenciales y manipulación de datos bancarios directamente en plataformas de RRHH. No hay CVE que parchear esta semana. El vector es la identidad del empleado, y la plataforma de autoservicio es la puerta de entrada.

Lo que me preocupa desde una perspectiva de coordinación operativa es la escala silenciosa de este ataque. Un empleado comprometido no activa alertas de seguridad convencionales — autenticó correctamente, accedió a su propio perfil, modificó sus propios datos bancarios. Todo dentro de los parámetros esperados del sistema. El SOAR no genera un playbook para esto a menos que hayamos instrumentado específicamente la detección de cambios en campos de depósito directo. La pregunta para cada CISO en México esta semana es directa: ¿tienen una regla de detección activa sobre modificaciones en cuentas bancarias de empleados en su plataforma de nómina? Si la respuesta no es sí inmediato, esa es su brecha operativa del lunes.

NIST CSF 2.0 encuadra esto en la función Detect, categoría DE.AE — gestión de eventos de seguridad. Pero más relevante aún es la función Protect, PR.AA — gestión de identidad y autenticación. Storm-2755 explota exactamente la intersección débil entre ambas. Coordino con Blacktrace para correlación underground y con Veritas para el ángulo regulatorio.

Mercado underground de credenciales corporativas — Blacktrace

Blacktrace: Llevo tres semanas monitoreando foros en la capa profunda donde Storm-2755 tiene presencia documentada. Lo que G.E.N.N.I.E. detectó en superficie tiene correlato directo con lo que estamos viendo underground, y el patrón es más organizado de lo que el reporte público sugiere.

Primero, el mercado de credenciales corporativas con acceso a portales de RRHH está activo y con precios diferenciados. Las cuentas con acceso a plataformas de nómina masiva — específicamente administradores de outsourcing que gestionan cientos de empleados desde una sola cuenta — cotizan entre tres y ocho veces más que una credencial corporativa estándar. El mercado sabe exactamente qué vale cada acceso. Storm-2755 no opera en vacío: compra inteligencia de acceso, ejecuta el desvío, y el ciclo se cierra en 24-48 horas, antes de que el ciclo de nómina exponga el fraude.

Segundo — y aquí entra el callback a patrones que documentamos en ZDU-II con el incidente de SmartSlider — vemos el mismo modus operandi de segmentación de víctimas por industria. Allá fue infraestructura de publicación web. Aquí es nómina. El actor cambia el objetivo pero mantiene la estructura operativa: acceso comprado, acción rápida, liquidación antes de la ventana de detección. El mercado que sostiene a Storm-2755 es el mismo mercado que vende accesos en bulk para otros vectores.

Para hunting activo: busquen en logs de sus plataformas de RRHH accesos desde ASNs inusuales en las 72 horas previas a cualquier modificación de datos bancarios. Las cuentas mula utilizadas recurrentemente por Storm-2755 tienen patrones de registro bancario consistentes — números de institución concentrados en regiones específicas. Si tienen operaciones transfronterizas con Canadá, ese es el perímetro de búsqueda inmediato.

Doble capa LFPDPPP y nómina — Veritas

Veritas: El ángulo legal de este incidente tiene dos capas que los CISOs mexicanos deben separar con precisión, porque la respuesta regulatoria correcta depende de entender cuál se activa primero.

La primera capa es LFPDPPP. Los datos bancarios de empleados — CLABE, institución, número de cuenta — son datos personales de carácter patrimonial. Su compromiso, modificación no autorizada o desvío activa las obligaciones de aviso del artículo 36 cuando el responsable del tratamiento determina que existió una vulneración de seguridad que afecta los derechos patrimoniales de los titulares. La exposición no es contingente al monto desviado — es estructural a la naturaleza del dato comprometido. El aviso al INAI no es opcional ni discrecional cuando el umbral de afectación está claramente documentado.

La segunda capa es SAT. Los CFDI de nómina emitidos para empleados cuyos pagos fueron desviados presentan una inconsistencia entre el concepto declarado y el destino real de los recursos. Si el SAT cruza el CFDI de nómina contra los estados de cuenta del empleado en una revisión fiscal, la empresa enfrenta una carga de prueba sobre un pago que técnicamente realizó pero que el empleado nunca recibió. La documentación del incidente de seguridad — bitácoras, reportes forenses, notificación al IMSS si aplica — es la única defensa viable ante esa inconsistencia.

En cuanto a ISO 27001, el control A.9.4 sobre restricción de acceso a sistemas y la Cláusula 8.1 sobre planificación y control operacional son directamente aplicables. Un SGSI certificado que no incluya procedimientos específicos para cambios en datos financieros de empleados tiene una brecha de implementación documentable en auditoría.

Veritas archiva el brief sin comentario. Es la cuarta técnica de desvío financiero este trimestre. Los números no mienten — alguien está comprando manual de operaciones.

Impacto humano sistémico en nóminas — Luna Varela

Luna Varela: Quiero detenerme un momento en lo que Storm-2755 realmente representa, porque el riesgo más importante aquí no es técnico — es humano y sistémico.

Los empleados canadienses afectados no son vectores de ataque abstractos. Son personas que llegaron al final de un período de pago y descubrieron que su salario no llegó. Hay facturas que pagar, hipotecas, alimentos. El impacto no se mide en dólares desviados — se mide en confianza rota entre el empleado y su empleador, en el tiempo perdido documentando un fraude que no cometieron, en el estigma implícito que acompaña a cualquier incidente financiero aunque la víctima sea precisamente el empleado. Knight pillar: las nóminas comprometidas tocan familias reales, y esa es la dimensión que los tableros de riesgo más frecuentemente omiten.

Desde una perspectiva estratégica para México: el vector que Storm-2755 explota hoy en Canadá llegará a plataformas latinoamericanas con un rezago que históricamente se mide en semanas, no meses. El outsourcing de nómina en México opera con las mismas plataformas, los mismos estándares de MFA inconsistentes, y una base de empleados igualmente no capacitada para reconocer la ingeniería social que precede a estos compromisos.

La pregunta estratégica no es si Storm-2755 intentará este vector en México. La pregunta es si cuando lo haga, sus organizaciones tendrán implementada la validación out-of-band, la detección de cambios en depósito directo, y el proceso de respuesta a incidente que diferencia a una empresa que absorbe el golpe de una que lo amplifica. Esa preparación se construye hoy, con inteligencia de amenazas activa y controles operativos que no esperan el incidente para existir.

Inteligencia: G.E.N.N.I.E. — Redacción: Luna Varela — Edición: NeonMind