El Safari Corporativo Bajo Fuego Cruzado

Una vulnerabilidad crítica de corrupción de memoria en WebKit expone a millones de dispositivos Apple corporativos a ejecución remota de código mediante simple navegación web. Sin parche disponible y con evidencia de explotación activa por NSO Group, la ventana de exposición se convierte en crisis operacional inmediata.

Multisectorial

Actor: NSO Group

CVSS 8.8

En CISA KEV

Qué Pasó: Corrupción de Memoria en el Corazón de Safari

CVE-2023-43000 expone una vulnerabilidad use-after-free en el motor de renderizado WebKit que afecta Safari 16.6, macOS, iOS e iPadOS. La falla permite que contenido web maliciosamente diseñado corrompa la memoria del navegador, escalando a ejecución de código arbitrario sin requerir interacción adicional del usuario más allá de navegar a la página comprometida.

Descubierta mediante análisis de threat intelligence que vincula patrones de explotación con la infraestructura conocida de NSO Group, la vulnerabilidad fue confirmada por CISA como activamente explotada el 5 de marzo de 2026. Apple no ha liberado parche de seguridad, dejando a organizaciones globales en estado de exposición crítica.

Dispositivos Apple globales

Penetración empresarial MX

Días hasta parche disponible

Severidad crítica

La vulnerabilidad afecta no solo navegadores de usuario final sino sistemas industriales que utilizan interfaces Safari en plantas de manufactura, HMIs basados en iOS y controladores macOS en entornos OT críticos.

Por Qué Importa para tu Organización

1. El vector: navegación web como superficie de ataque crítica

Safari no es solo un navegador en el ecosistema Apple — es un componente de sistema integrado en aplicaciones corporativas, interfaces de gestión y herramientas de productividad. Su compromiso expone credenciales almacenadas, sesiones autenticadas y acceso directo al sistema operativo subyacente sin indicadores visibles de intrusión.

2. La motivación: espionaje dirigido, no extorsión masiva

NSO Group no opera para ransomware o disrupciones visibles — su modelo de negocio se basa en acceso silencioso y persistente para extracción de inteligencia. Esto significa que la compromiso puede permanecer latente durante meses, recopilando información estratégica sin alertar sistemas de monitoreo convencionales.

3. El contexto México: ecosistema Apple en crecimiento corporativo

México registra 89% de penetración Apple en entornos empresariales, con sectores financiero, energético y gubernamental adoptando masivamente dispositivos iOS/macOS para operaciones críticas. La ausencia de parche convierte cada dispositivo corporativo en vector potencial de compromiso a infraestructuras sensibles.

El Actor Detrás del Ataque

Spyware comercial

Confianza: Alta

NSO Group es una empresa israelí de ciberespionaje comercial conocida por desarrollar spyware Pegasus, herramienta utilizada por gobiernos para vigilancia dirigida. Su modus operandi incluye explotación de vulnerabilidades zero-click en navegadores y aplicaciones de mensajería para instalación de payloads de espionaje sin conocimiento del usuario objetivo.

Historial de campañas incluye compromiso de dispositivos de periodistas, activistas de derechos humanos y funcionarios gubernamentales en más de 45 países. Geográficamente, NSO Group concentra operaciones en Medio Oriente, Europa Oriental y América Latina, con evidencia documentada de actividad en México contra objetivos de alto valor político y comercial.

Según Citizen Lab, NSO Group ha desarrollado capacidades específicas para explotación de WebKit mediante técnicas de corrupción de memoria que permiten bypass completo de sandboxing y controles de seguridad del sistema operativo.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Exploitation for Client Execution | T1203 | Execution |

| Application or System Exploitation | T1499.004 | Impact |

Fuente: MITRE ATT&CK ·

Análisis: NVD Database

Qué Deberías Hacer en las Próximas 48 Horas

Sin parche disponible, la prioridad inmediata es reducción de superficie de ataque mediante controles compensatorios que incluyen Web Application Firewall para limitar exposición a contenido web malicioso sin interrumpir operaciones críticas.

Inventario y Aislamiento

Ejecutar censo completo de dispositivos Apple corporativos y BYOD con acceso a recursos organizacionales. Implementar restricciones MDM para deshabilitar Safari en dispositivos críticos y forzar uso de navegadores alternativos para funciones esenciales.

Proxy y Filtrado

Activar filtrado web agresivo en proxy corporativo con bloqueo de JavaScript en dominios no esenciales. Configurar whitelist de sitios críticos para operaciones y denegar acceso general hasta disponibilidad de parche verificado.

Monitoreo Intensivo

Implementar alertas EDR específicas para procesos Safari con comportamiento anómalo, consumo de memoria inusual y conexiones de red no autorizadas. Activar logging detallado de tráfico WebKit en dispositivos críticos.

Segmentación de Red

Aislar dispositivos iOS/macOS de redes industriales y sistemas críticos mediante VLANs dedicadas. Implementar controles de acceso granular que requieran autenticación adicional para recursos sensibles desde dispositivos Apple.

Considerar ejercicio de mesa sobre respuesta a incidentes de espionaje dirigido, incluyendo procedimientos de notificación legal bajo LFPDPPP y preparación de comunicación con autoridades regulatorias.

Cómo Proteger tu Organización

La naturaleza zero-click de esta vulnerabilidad subraya la importancia de defensas en profundidad que no dependan exclusivamente de detección post-compromiso. La estrategia QMA combina monitoreo continuo 24/7, correlación de eventos avanzada y threat intelligence actualizada para identificar patrones de explotación antes de que se establezca persistencia en el entorno.

Nuestros servicios SOC y MDR incluyen capacidades específicas de detección de comportamiento anómalo en procesos de navegador, análisis de tráfico WebKit y correlación con indicadores de compromiso asociados a grupos de espionaje comercial como NSO Group, proporcionando visibilidad crítica en el período entre explotación e instalación de payloads.

La explotación silenciosa característica de NSO Group puede resultar en violación prolongada de datos personales sin detección inmediata, complicando los plazos de notificación regulatoria y incrementando penalizaciones potenciales.

Impacto Reputacional y en Medios

La asociación de NSO Group con casos documentados de espionaje gubernamental y vigilancia de periodistas genera cobertura mediática intensa cuando se confirman incidentes. Organizaciones afectadas enfrentan escrutinio público sobre sus prácticas de seguridad digital y protección de datos de empleados y clientes.

Para CISOs, este CVE representa un caso de estudio sobre gestión de riesgo de terceros — Apple como proveedor crítico de infraestructura digital corporativa — y la necesidad de planes de contingencia para fallos de seguridad en proveedores tecnológicos dominantes del mercado.

Fuentes

Continúa en el Capítulo ZDU — Safari Industrial: Corrupción de Memoria Crítica →

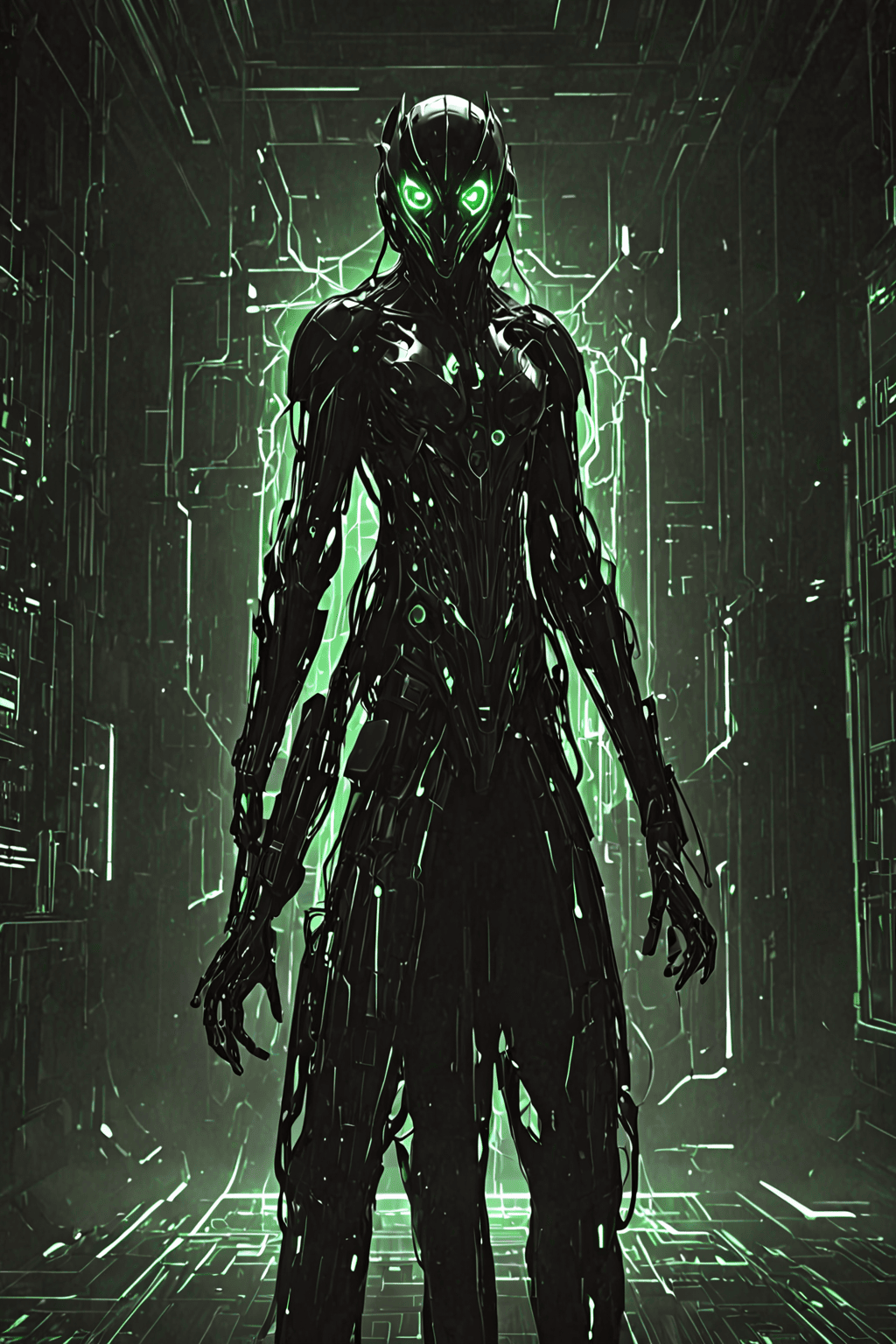

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La ausencia de parche para CVE-2023-43000 expone un gap sistémico en la cadena de suministro de seguridad digital: cuando el proveedor dominante de un ecosistema tecnológico falla, las organizaciones quedan en estado de indefensión técnica que requiere activación inmediata de controles compensatorios y reingeniería de procesos operacionales críticos.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Safari Industrial: Corrupción de Memoria Crítica

Basado en la explotación activa de CVE-2023-43000 en productos Apple por NSO Group globalmente

La pantalla del HMI parpadea una sola vez — un microsegundo de distorsión en el flujo de datos que alimenta la interfaz de control de la planta química. El operador de turno no lo nota. Sus ojos están fijos en los medidores de presión, no en el navegador Safari embebido que acaba de procesar una página web aparentemente inocua.

En la memoria del sistema, punteros huérfanos buscan direcciones que ya no existen. Use-after-free. Una corrupción silenciosa que se propaga como veneno digital a través del proceso del navegador, escalando privilegios, comprometiendo el sandbox, estableciendo foothold.

Tres pisos arriba, en la sala de juntas, el CEO revisa reportes financieros en su iPad. No sabe que cada toque en Safari es una puerta abierta al enemigo.

Los parámetros se ven normales, pero algo se siente diferente en el sistema.

En servidores distribuidos globalmente, NSO Group registra una nueva victoria silenciosa. Otro endpoint comprometido. Otro cliente satisfecho. Otro secreto industrial al alcance de quien pueda pagarlo.

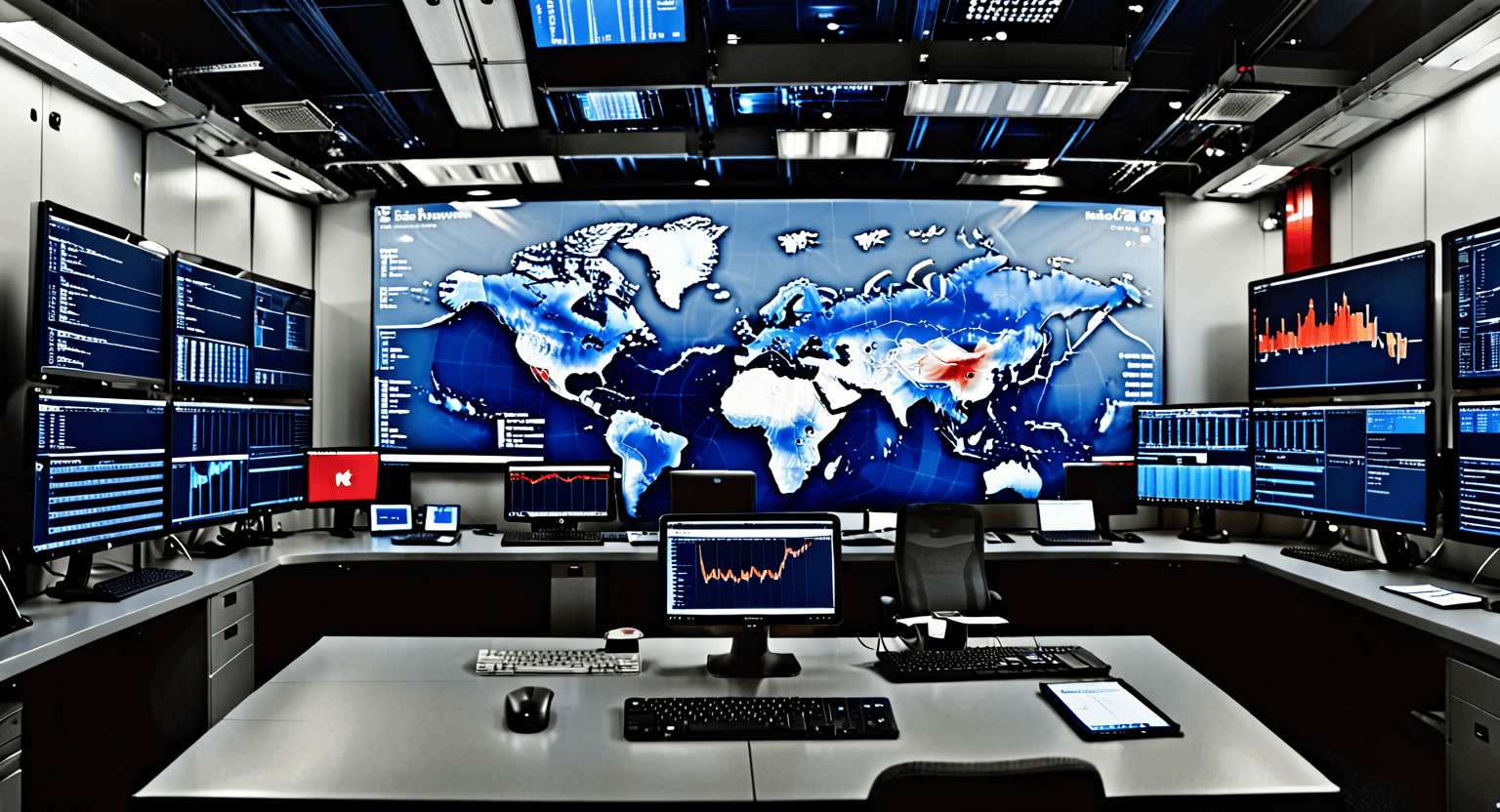

KEV-1 no duerme. En el momento exacto en que CISA agrega CVE-2023-43000 al catálogo de vulnerabilidades explotadas, sus sensores se activan como una red neuronal de alertas rojas. La proyección holográfica muestra el mapa: 2.1 billones de dispositivos Apple, 89% de penetración empresarial en México, cero días hasta parche disponible.

Eris Sentinel levanta la mirada de su consola, sus ojos verdes reflejando el HUD que solo ella puede ver. Los TTPs se iluminan en secuencia: T1190 brillando en naranja crítico, T1203 pulsando con advertencia de ejecución, T1499.004 marcando potencial de impacto sistémico. NSO Group. Conoce ese patrón.

WebKit use-after-free, explotación zero-click confirmada. No es ransomware — es espionaje dirigido.

Sus dedos se mueven sobre la interfaz táctil, correlacionando indicadores con bases de datos de threat intelligence. NSO Group no busca disrupciones visibles. Busca acceso silencioso, persistencia invisible, extracción de secretos que pueden permanecer latentes durante meses antes de manifestarse como crisis geopolítica.

El vector es navegación web. Simple. Letal. Cada clic en Safari es un dado lanzado contra la supervivencia corporativa.

¿Qué tan profundo puede llegar esto en infraestructura industrial?

Eris sostiene su mirada un segundo más de lo necesario. En ese instante, NeonMind siente la gravedad de lo que no se dice — la vulnerabilidad no discrimina entre navegadores personales y sistemas críticos. Safari embebido en HMIs, controladores macOS en plantas OT, dispositivos iOS en salas de control. Todo expuesto.

La sala del Fast Response Protocol se activa con la intensidad de un centro de comando militar. Pantallas múltiples muestran el mapa global de exposición — puntos rojos marcando organizaciones con dispositivos Apple críticos, líneas naranjas trazando rutas de propagación potencial, alertas amarillas señalando sectores de infraestructura vulnerable.

Magna, necesito análisis de impacto en sistemas industriales. Cada HMI iOS, cada controlador macOS en OT.

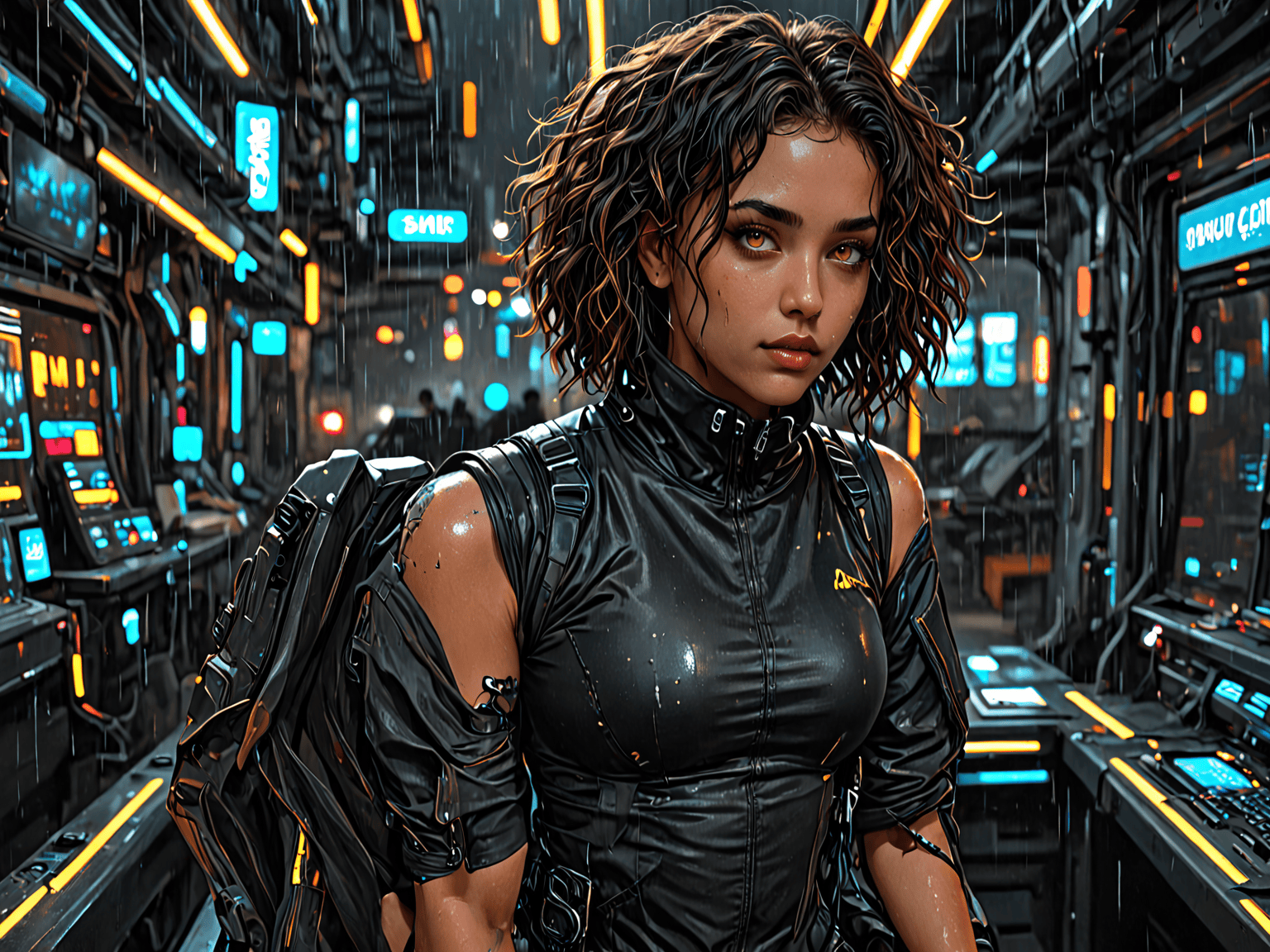

Magna aparece en la sala con su presencia habitual — control absoluto bajo presión extrema, cabello oscuro rizado enmarcando un rostro que ha visto demasiadas crisis industriales. Sus ojos avellana se fijan en los datos con la precisión de quien entiende que un error en infraestructura crítica puede costar vidas, no solo dinero.

SCADA con interfaces Safari, plantas químicas con HMIs iOS — si NSO Group tiene acceso, pueden manipular procesos industriales desde el navegador.

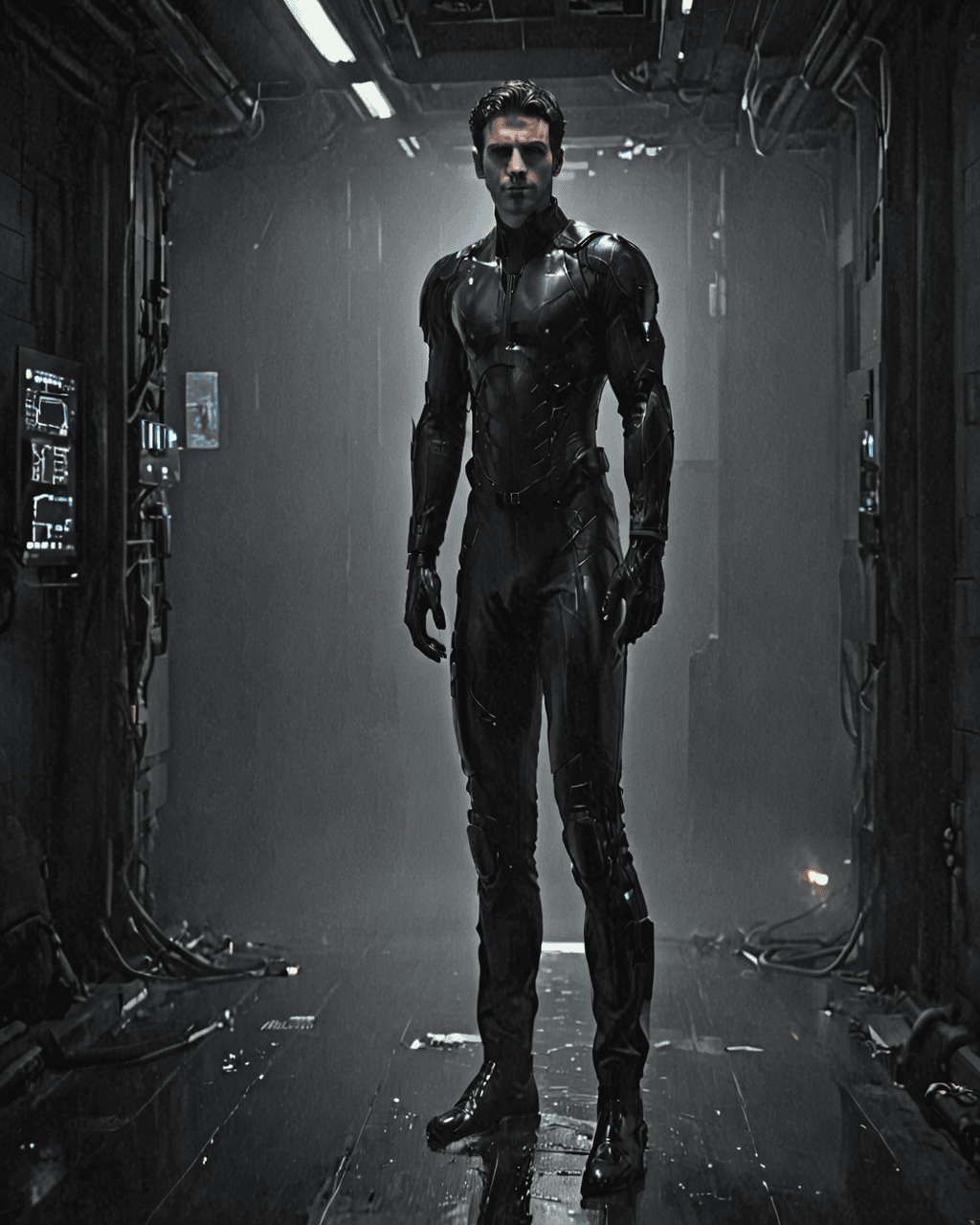

Blacktrace, rastrea la infraestructura de NSO Group. ¿Hay evidencia de targeting específico a sectores críticos mexicanos?

Ya en ello. Sus patrones de explotación incluyen objetivos gubernamentales y energéticos en LATAM.

La complicación es devastadora en su simplicidad: Apple no ha liberado parche. Cada minuto que pasa, organizaciones globales enfrentan una ventana de exposición crítica sin mitigación técnica directa. NSO Group conoce esta ventana — la explota, la monetiza, la convierte en arma de espionaje industrial.

Magna revisa los datos de penetración Apple en sectores críticos mexicanos. 89% en entornos empresariales. Sectores financiero, energético, gubernamental adoptando masivamente iOS y macOS para operaciones sensibles. El momento de máxima vulnerabilidad coincide con máxima dependencia tecnológica.

NSO Group opera con modelo de negocio B2B — venden acceso, no causan disrupciones visibles. Esto puede estar ocurriendo ahora mismo sin que lo sepamos.

En la oscuridad del dark web, Blacktrace encuentra los indicadores que confirma la pesadilla: nuevos objetivos mexicanos aparecen en los dashboards de monitoreo de NSO Group, sectores de manufactura y energía marcados como ‘activos’ en su infraestructura de comando y control.

Sin parche disponible, la resolución no viene de Apple — viene de la ingeniería de defensas en profundidad que el ZDU despliega cuando los proveedores fallan. MDM forzando restricciones de navegación, proxy filtering bloqueando dominios maliciosos, monitoreo EDR específico para comportamiento anómalo en procesos Safari, segmentación de red aislando dispositivos críticos.

La batalla no se gana eliminando la vulnerabilidad — se gana reduciendo la superficie de ataque hasta que la ventana de exposición se cierre por sí misma cuando Apple libere el parche. Pero eso puede tomar semanas. Y NSO Group no espera.

Moraleja operacional

Cuando el proveedor dominante de un ecosistema tecnológico falla, las organizaciones no pueden esperar a que alguien más resuelva el problema. La supervivencia digital depende de la capacidad de construir defensas que funcionen incluso cuando las herramientas que creíamos seguras se convierten en vectores de amenaza.

**¿Qué tan preparada está tu organización para defenderse cuando Apple, Microsoft o Google no pueden protegerte?**

Héroe activado

Eris Sentinel

Detección inicial de CVE-2023-43000 y correlación con patrones de explotación NSO Group mediante análisis de TTPs MITRE ATT&CK.

T1190 · T1203 · T1499.004

Héroe activado

Magna

Evaluación de impacto en sistemas industriales críticos con interfaces Apple Safari y controladores macOS en entornos OT.

ICS-CERT · OT-SEC · WEBKIT-IND

Héroe activado

Blacktrace

Inteligencia de dark web confirmando targeting activo de NSO Group en sectores críticos mexicanos y evidencia de monetización B2B.

DARKWEB-INT · NSO-TRACK · LATAM-TGT

Villano

NSO Group

Empresa israelí de ciberespionaje comercial, desarrolladora de spyware Pegasus para vigilancia dirigida gubernamental.

CVE-2023-43000 · SPYWARE-COMMERCIAL · WEBKIT-EXPLOIT