n8n: Ejecución Remota Sin Autenticación en Motor de Workflows

Una vulnerabilidad crítica en n8n permite a atacantes ejecutar código arbitrario sin autenticación mediante inyección de expresiones maliciosas en el motor de workflows. Con CVSS 9.9 y explotación activa confirmada por Play Ransomware, organizaciones que dependen de automatización enfrentan compromiso total de su infraestructura conectada.

Automatización/DevOps

Actor: Play Ransomware

CVSS 9.9

En CISA KEV

Qué Pasó: Motor de Automatización Completamente Comprometido

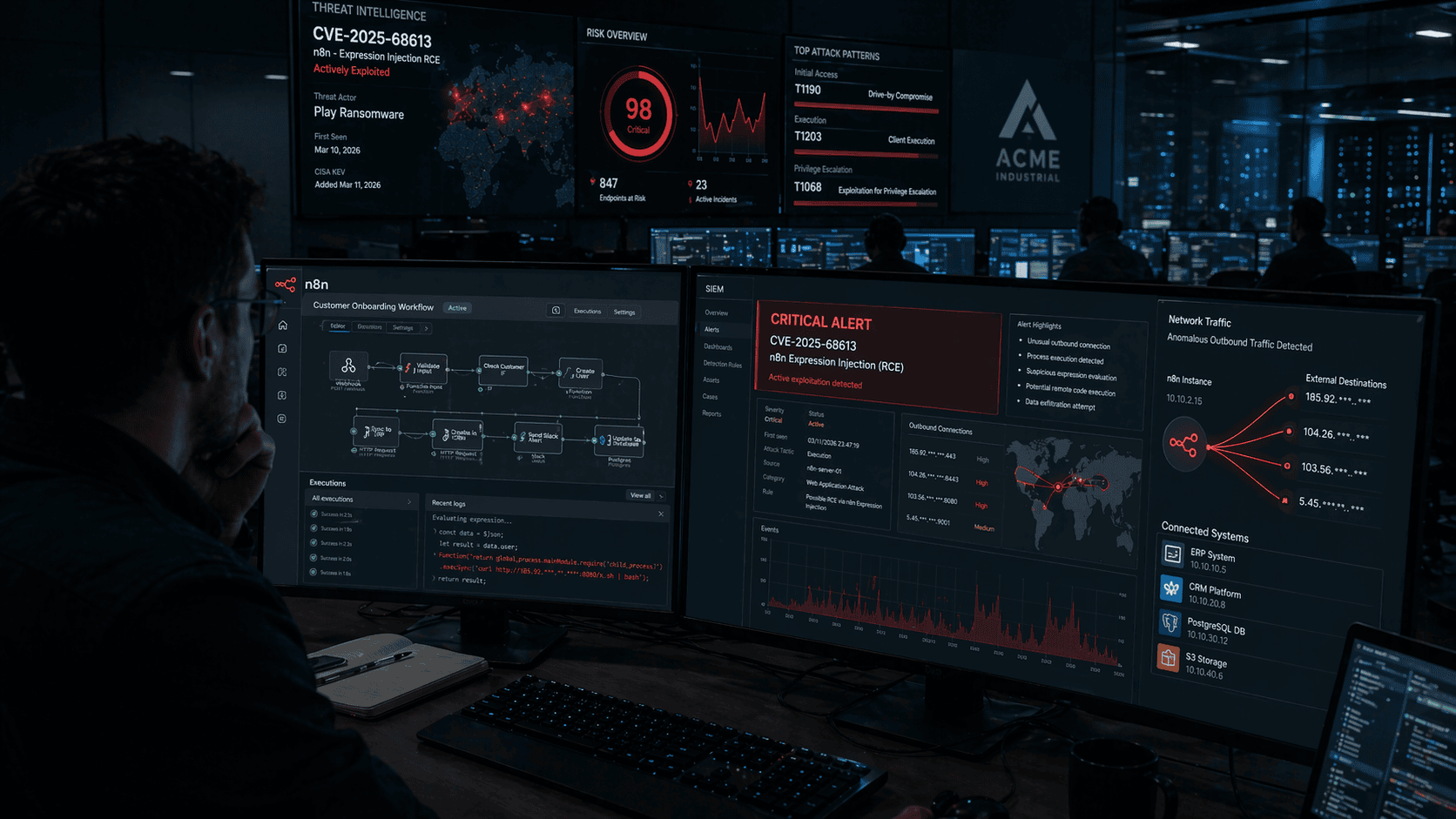

El 11 de marzo de 2026, CISA añadió CVE-2025-68613 a su catálogo Known Exploited Vulnerabilities tras confirmarse explotación activa en instancias de n8n globalmente. La vulnerabilidad reside en el motor de evaluación de expresiones dinámicas de la plataforma, que carece completamente de sandboxing o validación de entrada, permitiendo a atacantes inyectar código JavaScript arbitrario que se ejecuta con privilegios del proceso servidor.

Play Ransomware ha sido identificado como el actor principal explotando esta vulnerabilidad, targeting específicamente organizaciones con despliegues n8n que conectan sistemas ERP, CRM y bases de datos críticas. La ausencia de parche oficial disponible eleva el riesgo operacional a nivel máximo.

CVSS Score

Días de parche

RCE sin auth

Gang activo

Un atacante con acceso a la interfaz n8n obtiene control total del servidor y acceso a todas las credenciales almacenadas para integraciones con sistemas críticos.

Por Qué Importa para tu Organización

1. El vector: automatización como superficie de ataque crítica

n8n actúa como hub de integración en miles de organizaciones mexicanas, conectando ERPs como SAP, CRMs como Salesforce y bases de datos críticas. La plataforma típicamente opera con credenciales de alto privilegio para acceder a múltiples sistemas, convirtiendo un compromiso en n8n en una llave maestra para toda la infraestructura conectada.

2. La motivación: Play Ransomware busca máximo impacto operacional

Play Ransomware ha evolucionado hacia ataques de doble extorsión que priorizan la disrupción operacional sobre el cifrado simple. Al comprometer n8n, pueden detener procesos automatizados críticos mientras exfiltran datos de múltiples fuentes integradas simultáneamente.

3. El contexto México: alta adopción en sectores críticos

Sectores como manufactura automotriz, retail y servicios financieros en México han adoptado masivamente n8n para automatización de procesos. Una sola instancia comprometida puede afectar desde la cadena de suministro hasta sistemas de facturación que manejan RFC y CURP de miles de clientes.

El Actor Detrás del Ataque

Ransomware Gang

Confianza: Alta

Play Ransomware, también conocido como PlayCrypt, es un grupo de ransomware activo desde 2022 que se especializa en ataques dirigidos contra organizaciones medianas y grandes. El grupo emplea técnicas de doble extorsión, combinando cifrado de datos con amenazas de filtración de información sensible para maximizar la presión sobre las víctimas.

Sus campañas previas han targeted sectores críticos incluyendo healthcare, educación superior y gobierno local. Play se distingue por su capacidad de movimiento lateral rápido una vez que obtiene acceso inicial, priorizando la disrupción operacional antes del cifrado final. Su modus operandi incluye exfiltración de credenciales almacenadas y escalada de privilegios sistemática.

Según Unit 42 de Palo Alto Networks, Play Ransomware ha demostrado particular interés en plataformas de automatización y orquestación como vectores de acceso privilegiado a infraestructura crítica.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Command and Scripting Interpreter | T1059 | Execution |

| Exploitation for Privilege Escalation | T1068 | Privilege Escalation |

| Exploitation for Client Execution | T1203 | Execution |

| JavaScript | T1059.007 | Execution |

| Serverless Execution | T1648 | Execution |

| Native API | T1106 | Execution |

| Search Open Websites/Domains | T1471 | Discovery |

Fuente: MITRE ATT&CK ·

Análisis: NIST NVD

Qué Deberías Hacer en las Próximas 48 Horas

Sin parche oficial disponible, las acciones de contención inmediata son críticas para prevenir compromiso total de infraestructura automatizada.

Aislamiento Inmediato

Deshabilitar evaluación de expresiones dinámicas en workflows activos. Implementar reglas de firewall restrictivas que limiten acceso a n8n exclusivamente desde IPs de administración autorizadas. Considerar desconexión temporal si la instancia está expuesta a internet.

Auditoría de Workflows

Revisar todos los workflows activos que utilicen expresiones dinámicas. Identificar cuáles manejan credenciales o acceden a sistemas críticos. Documentar dependencies para evaluar impacto operacional de deshabilitación temporal.

Monitoreo de Comportamiento

Implementar alertas sobre ejecución de comandos de sistema desde el contexto del proceso n8n. Monitorear accesos no autorizados a sistemas integrados (CRM, ERP, bases de datos). Activar logging detallado en sistemas conectados.

Segmentación de Red

Aislar el servidor n8n en VLAN dedicada con ACLs estrictas hacia sistemas internos. Implementar proxy de salida que registre todas las conexiones. Restringir privilegios del proceso n8n a mínimo necesario operacional.

Coordinar con equipos OT/ICS si n8n orquesta procesos industriales — la disrupción de automatización puede tener impacto de seguridad física que requiere protocolos de emergencia específicos.

Cómo Proteger tu Organización

Este incidente expone la necesidad crítica de visibilidad y control granular sobre plataformas de automatización que actúan como hubs de integración. QMA implementa monitoreo SOC 24/7 específico para detectar ejecución anómala de código en contextos de orquestación, combinado con correlación de eventos que identifica movimiento lateral desde plataformas de automatización comprometidas.

Nuestro enfoque Zero Trust para automation platforms incluye microsegmentación de workloads de automatización, validación continua de integridad de workflows y alertas tempranas sobre cambios no autorizados en procesos críticos — capas de protección que habrían detectado y contenido esta explotación antes del compromiso total. En caso de incidente, nuestro equipo de respuesta a incidentes está disponible 24/7 para contención inmediata.

Organizaciones bajo supervisión CNBV deben notificar en 72 horas si se confirma compromiso de datos financieros. El motor sin sandbox constituye control técnico inadecuado bajo estándares regulatorios.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

El incidente ha recibido cobertura significativa en medios especializados de ciberseguridad, destacando la crítica dependencia de organizaciones modernas en plataformas de automatización. The Hacker News y Security Week han enfatizado cómo la ausencia de sandboxing representa un fallo arquitectónico fundamental que ningún Web Application Firewall puede compensar.

Para CISOs, este caso ejemplifica el riesgo reputacional de adoptar herramientas de orquestación sin evaluación rigurosa de su arquitectura de seguridad. La lección estratégica es clara: las plataformas que actúan como hubs de integración requieren el mismo nivel de evaluación de seguridad que la infraestructura crítica tradicional.

Fuentes

Continúa en el Capítulo ZDU — El Motor Silencioso del Caos Industrial →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2025-68613 representa un patrón emergente preocupante: plataformas de automatización diseñadas para eficiencia operacional que sacrifican seguridad arquitectónica. Los atacantes han identificado estos hubs de integración como multiplicadores de fuerza — un solo compromiso, múltiples sistemas vulnerados. La tendencia hacia hiperconectividad automatizada requiere recalibración inmediata de modelos de riesgo empresarial.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El Motor Silencioso del Caos Industrial

Basado en la explotación activa de CVE-2025-68613 en plataformas de automatización n8n globalmente

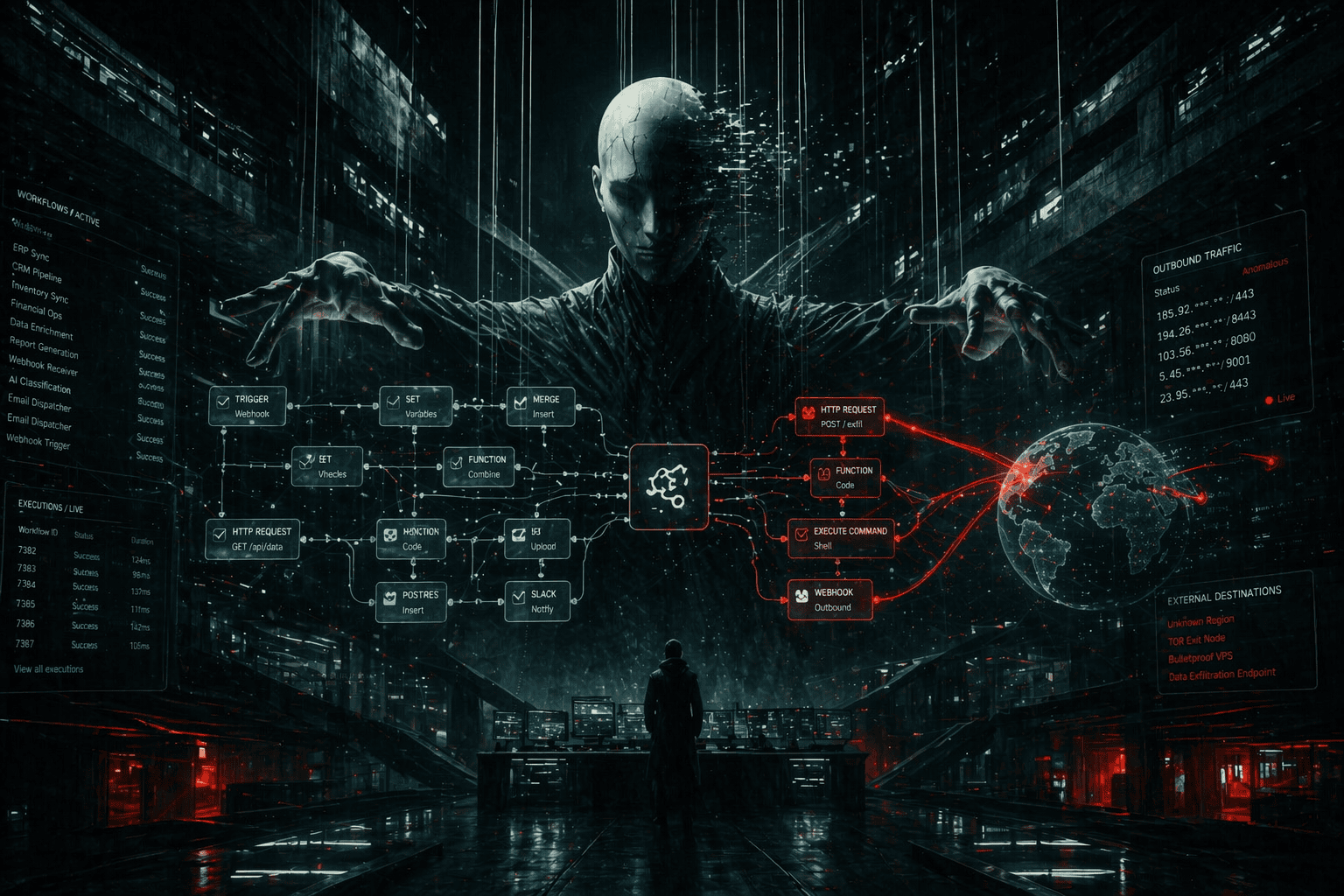

Las pantallas del centro de automatización parpadean en un ritmo que no debería existir. Cada workflow ejecutándose en sincronía perfecta, cada integración fluyendo datos como debería, pero algo en el patrón de luces hace que el ingeniero de turno entrecierre los ojos.

Los procesos siguen corriendo. Los ERPs siguen sincronizando. Los CRMs siguen alimentándose. Todo funciona exactamente como siempre — y eso es precisamente lo que está mal.

Porque en el corazón del motor de automatización, entre las miles de expresiones que evalúa cada segundo, una línea de código que nunca debería estar ahí acaba de despertar.

Los workflows están corriendo al 100%. Todo verde. Pero… ¿por qué hay tráfico saliente hacia esos IPs?

El ingeniero se inclina hacia la consola, pero ya es demasiado tarde. En servers remotos, Play Ransomware acaba de recibir el handshake que llevaba esperando días.

KEV-1 no duerme. En el instante exacto en que CISA añade CVE-2025-68613 a su catálogo, cada instancia de n8n del mundo se ilumina en su radar. Proyección holográfica: miles de puntos rojos pulsando sobre el mapa global. El diagnóstico es inmediato y devastador.

Eris Sentinel entra al Fast Response Protocol con esa precisión que define cada uno de sus movimientos. Sus ojos verdes escanean los TTPs proyectados en el HUD — T1190, T1059, T1068 — y la cadena de explotación se materializa ante ella como un rompecabezas cuyas piezas encajan con claridad terrible.

Motor de expresiones sin sandbox. Inyección directa de JavaScript. Cada workflow es una puerta trasera esperando ser abierta.

Las técnicas MITRE se iluminan en cascada: acceso inicial via aplicación pública, ejecución de comandos arbitrarios, escalada de privilegios automática. No es solo una vulnerabilidad — es arquitectura de ataque incorporada.

Play Ransomware está moviéndose. Identifico patrón T1059.007 en ejecución. No buscan cifrar — buscan orquestar.

¿Orquestar qué, exactamente?

Eris mira dos segundos más de lo necesario. NeonMind coordina la respuesta con precisión excepto en ese instante, cuando algo no técnico pasa entre ellos.

La sala del Fast Response Protocol se activa con la urgencia de un código rojo. Pantallas cobran vida mostrando el mapa global de instancias n8n comprometidas. Puntos rojos proliferan desde Europa hacia América, cada uno representando una organización cuya automatización acaba de convertirse en vector de ataque.

Magna, necesito evaluación de impacto OT inmediata. ¿Cuántas plantas industriales usan n8n para orquestación?

Magna se incorpora desde su estación con esa determinación que caracteriza cada decisión bajo presión. Sus ojos color avellana reflejan las pantallas de monitoreo industrial mientras sus dedos vuelan sobre controles que mapean infraestructura crítica en tiempo real.

Ciento cuarenta y tres instalaciones activas en México. Veintisiete controlan SCADA directamente. Si Play toma control de esos workflows…

Stratos, necesito segmentación de emergencia. Red zero trust ahora.

Implementando aislamiento dinámico. Cada flujo de n8n va a container dedicado. Sin excepción.

Play Ransomware no juega según las reglas conocidas. En lugar de cifrado inmediato, han convertido cada instancia comprometida de n8n en un nodo de su botnet corporativa. Los workflows siguen funcionando — alimentando la ilusión de normalidad — mientras extraen credenciales, mapean redes internas y esperan el momento exacto para activar el payload final.

Stratos observa el tráfico de red con la concentración de una tormenta a punto de desatarse. Los patrones de comportamiento no cuadran: hay demasiada coordinación, demasiada paciencia. Esto no es ransomware tradicional.

No están atacando. Están posicionándose. Cada n8n comprometido es un sleeper agent esperando órden de activación global.

El universo digital se tensa. En algún lugar del mundo, Play Ransomware tiene el dedo sobre el gatillo de la mayor campaña de disrupción industrial jamás orquestada.

La contención llega en forma de miles de instancias n8n desconectándose simultáneamente de internet. No hay parche disponible, no hay fix mágico — solo la decisión brutal de desenchufar la automatización que mantiene funcionando el mundo moderno antes de que se convierta en el arma que lo destruya.

Magna observa las pantallas industriales mientras los sistemas críticos conmutan a control manual. Veintisiete plantas regresan a protocolos de los años 90, pero siguen funcionando. El costo operacional es enorme.

Moraleja operacional

La automatización que creamos para liberarnos puede convertirse en las cadenas que nos aten. En la era de la hiperconectividad, el poder del ataque no reside en la complejidad técnica, sino en nuestra dependencia ciega de sistemas que nunca cuestionamos.

**¿Cuántos de nuestros procesos “automatizados” conocemos realmente?**

Héroe activado

Eris Sentinel

Análisis de TTPs y correlación de patrones de ataque. Identificó la naturaleza sistemática de la campaña Play a través de monitoreo de superficie de ataque en tiempo real.

T1190 · T1059 · T1203

Héroe activado

Magna

Evaluación de impacto en infraestructura crítica y coordinación de transición a controles manuales en sistemas industriales antes del compromiso total.

T1068 · T1648 · T1106

Héroe activado

Stratos

Implementación de segmentación de emergencia y análisis de patrones de tráfico que reveló la naturaleza coordinada del ataque antes de la activación del payload.

T1059.007 · T1471 · Network Isolation

Villano

Play Ransomware

Grupo de ransomware especializado en ataques de doble extorsión contra infraestructura de automatización empresarial e industrial.

CVE-2025-68613 · Ransomware Gang · RCE