El Arsenal de Desarrollo en Manos de APT29

JetBrains TeamCity, plataforma crítica de integración continua utilizada por miles de organizaciones globalmente, presenta una vulnerabilidad de path traversal que permite a atacantes ejecutar acciones administrativas sin autorización. APT29, el brazo de inteligencia exterior ruso, está explotando activamente este vector para comprometer pipelines de desarrollo y cadena de suministro de software en organizaciones gubernamentales y tecnológicas.

Qué Pasó: Cozy Bear Infiltra el Corazón DevOps

CVE-2024-27199 expone una vulnerabilidad de path traversal relativo en JetBrains TeamCity que permite a atacantes sin autenticación navegar por la estructura de directorios del servidor y ejecutar acciones administrativas limitadas. La vulnerabilidad fue incluida en el catálogo CISA KEV el 20 de abril de 2026, confirmando explotación activa en wild por parte de APT29, el grupo de espionaje estatal ruso también conocido como Cozy Bear.

TeamCity gestiona pipelines de integración continua para más de 30,000 organizaciones globalmente, incluyendo repositorios de código fuente, credenciales de despliegue y accesos a infraestructura productiva. Su compromiso equivale a control total sobre el ciclo de desarrollo y distribución de software, convirtiendo esta vulnerabilidad en un vector de compromiso masivo de cadena de suministro.

Organizaciones afectadas globalmente

Pipelines CI/CD comprometidos

Severidad Alta

Tiempo de explotación

Todo artefacto de software compilado post-compromiso puede estar manipulado. La integridad de la cadena de suministro está comprometida hasta la aplicación de parches y auditoría completa.

Por Qué Importa para tu Organización

1. El vector: infraestructura de desarrollo como superficie de ataque crítica

TeamCity no es solo otra aplicación web vulnerable. Es el cerebro de tu proceso de desarrollo: controla qué código se compila, qué credenciales se usan, qué artefactos se firman y qué se despliega a producción. Un atacante con acceso administrativo puede inyectar código malicioso en cualquier pipeline, comprometer claves de firma, y distribuir malware firmado con certificados corporativos legítimos mediante una respuesta a incidentes coordinada.

2. La motivación: espionaje de largo plazo, no extorsión

APT29 no busca ransomware o ganancia financiera inmediata. Su objetivo es acceso sostenido y exfiltración silenciosa de propiedad intelectual, código fuente estratégico y accesos a infraestructura crítica downstream. Una vez dentro del pipeline, pueden mantener persistencia durante años sin detección, comprometiendo cada nueva versión de software producida mediante una estrategia de gestión de vulnerabilidades basada en riesgo real.

3. El contexto México/LATAM: puerta trasera hacia objetivos estadounidenses

México concentra el 68% de los centros de desarrollo nearshore para empresas estadounidenses y europeas. APT29 históricamente usa objetivos latinoamericanos como stepping stones hacia socios estratégicos. Una organización mexicana comprometida con acceso a repositorios de clientes estadounidenses representa un vector de ataque indirecto altamente valioso para inteligencia estatal rusa.

El Actor Detrás del Ataque

APT Estado-Nación

Confianza: Alta

APT29, también conocido como Cozy Bear, The Dukes o SVR, representa el Servicio de Inteligencia Exterior de la Federación Rusa (SVR) con más de 15 años de operaciones documentadas contra objetivos gubernamentales, tecnológicos y de investigación. Sus alias incluyen NOBELIUM, UNC2452 y YTTRIUM, dependiendo del proveedor de threat intelligence que los rastree.

Su historial de compromiso incluye SolarWinds (2020), Microsoft Exchange Server (2021), y múltiples agencias gubernamentales estadounidenses y europeas. Su modus operandi privilegia persistencia silenciosa sobre impacto mediático, infiltrándose en cadenas de suministro para alcanzar objetivos downstream de alto valor durante períodos extendidos.

Según Mandiant, APT29 continúa evolucionando sus TTPs post-detección, adoptando nuevos vectores de acceso inicial como vulnerabilidades de path traversal en infraestructura de desarrollo para mantener acceso a objetivos estratégicos.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Plist and Property List Files | T1647 | Defense Evasion |

| Abuse Elevation Control Mechanism | T1548 | Privilege Escalation |

Fuente: MITRE ATT&CK ·

Análisis: CISA KEV

Sin mitigación, el riesgo incluye compromiso completo de pipelines CI/CD e inyección de código malicioso en producción. Timeframe de mitigación: 24 horas.

Qué Deberías Hacer en las Próximas 48 Horas

La inclusión en CISA KEV confirma explotación activa. APT29 ya está mapeando infraestructura DevOps globalmente.

Aislamiento Inmediato

Restringir acceso a TeamCity exclusivamente desde redes corporativas confiables. Implementar MFA obligatorio para todos los usuarios administrativos. Auditar accesos de las últimas 72 horas buscando actividad anómala de navegación de directorios o acciones administrativas no autorizadas.

Auditoría de Integridad

Validar integridad de artefactos compilados desde febrero 2024 (fecha de publicación del CVE). Revisar configuraciones de build buscando modificaciones no autorizadas. Rotar credenciales almacenadas en TeamCity incluyendo tokens de integración y claves de despliegue.

Monitoreo Intensivo

Habilitar logging detallado de acciones administrativas con alertas en tiempo real. Establecer baseline de comportamiento normal en operaciones de build. Configurar detección de anomalías en patrones de acceso a repositorios y uso de credenciales privilegiadas.

Segmentación Crítica

Implementar microsegmentación entre infraestructura CI/CD y sistemas productivos. Aislar TeamCity de acceso directo a controladores OT/ICS. Validar que equipos de ingeniería no tienen acceso directo desde servidores de desarrollo hacia sistemas de control industrial.

Ejecutar un tabletop exercise específico para compromiso de cadena de suministro de software. El escenario debe incluir detección tardía de manipulación de pipeline, proceso de validación de integridad de artefactos históricos, y comunicación con clientes sobre posible exposición de software distribuido.

Cómo Proteger tu Organización

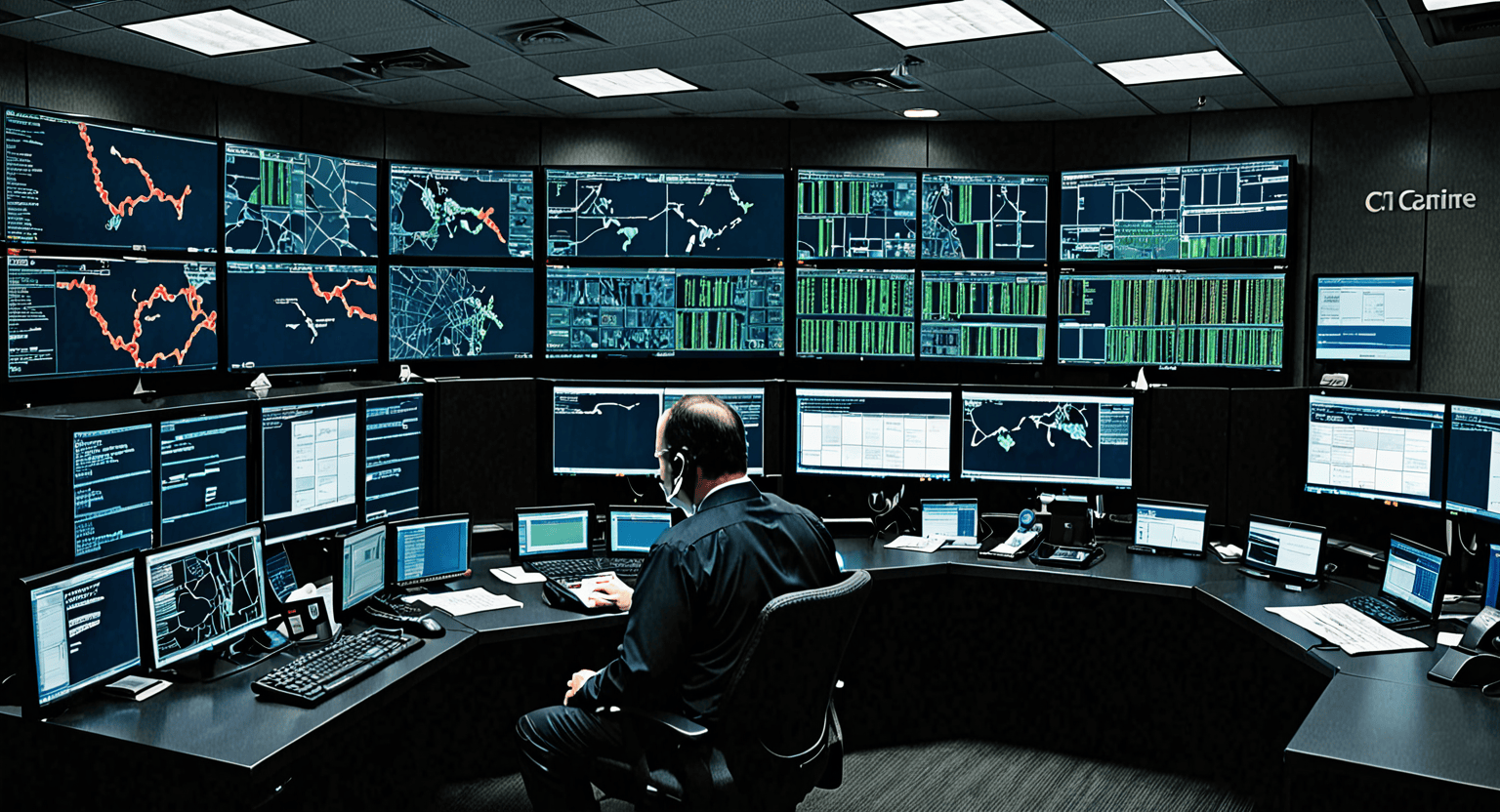

La protección efectiva contra ataques de cadena de suministro requiere visibilidad completa sobre infraestructura de desarrollo, correlación de eventos entre sistemas DevOps y capacidades de threat hunting específicas para TTPs de espionaje estatal. Nuestro monitoreo SOC 24/7 incluye monitoreo especializado de infraestructura CI/CD con detección de anomalías en patrones de build y análisis forense de artefactos comprometidos.

La implementación de Zero Trust en entornos DevOps es particularmente crítica: cada acceso administrativo, cada transferencia de credenciales, cada despliegue debe ser verificado y validado independientemente. La correlación entre eventos de desarrollo y actividad de threat intelligence actualizada permite detectar campañas de APT29 en sus fases iniciales de reconocimiento.

La manipulación no detectada de pipelines de desarrollo invalida cualquier certificación de integridad de software distribuido, afectando obligaciones contractuales y regulatorias con clientes.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La cobertura mediática global se ha centrado en el aspecto de cadena de suministro del ataque, con The Hacker News, Bleeping Computer y medios especializados alertando sobre la capacidad de APT29 para comprometer software distribuido masivamente. La industria tecnológica ha reaccionado con auditorías urgentes de infraestructura DevOps, particularmente en sectores críticos.

Para CISOs, este incidente subraya la importancia de extender la gestión de riesgo de terceros hacia la infraestructura de desarrollo. La confianza del cliente en software corporativo puede verse afectada si no se demuestra control efectivo sobre la integridad de pipelines de desarrollo y distribución.

Fuentes

Continúa en el Capítulo ZDU — Escalada Silenciosa en Cadena de Suministro →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La convergencia entre desarrollo de software y espionaje estatal marca una nueva era de amenazas híbridas. APT29 no busca disruption — busca control silencioso de lo que construimos. Cada pipeline comprometido es una puerta trasera perpetua hacia la infraestructura crítica global. La superficie de ataque se ha expandido desde redes hacia procesos creativos.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Escalada Silenciosa en Cadena de Suministro

Basado en la explotación activa de CVE-2024-27199 por APT29 en servidores JetBrains TeamCity globalmente

Las líneas de código se desplazan por la pantalla a las 3:47 AM. En las oficinas vacías de un centro de desarrollo en Guadalajara, los servidores ronronean procesando builds automáticos que no deberían estar ejecutándose. En algún lugar del pipeline, entre el commit y el despliegue, algo más viaja junto al código legítimo.

El técnico de turno nocturno nota la anomalía en el dashboard de TeamCity: procesos administrativos ejecutándose sin autorización. Su mouse flota sobre el botón de alerta mientras intenta comprender qué configuración pudo haber cambiado sola. No sabe que en ese momento, a 8,000 kilómetros de distancia, alguien más está navegando por los directorios de su servidor.

En la pantalla, una ruta relativa inocente: ../../../admin/configure. El atacante ya no necesita credenciales. El path traversal le abre todas las puertas.

¿Por qué TeamCity está compilando proyectos que no tenemos programados para esta hora?

En Moscú, los monitores del SVR muestran un mapa de servidores comprometidos. Cada punto verde representa un pipeline bajo control silencioso. México: 47 instancias. Estados Unidos: 1,203. Europa: 891. La cadena de suministro global de software, una línea de código malicioso a la vez.

KEV-1 no duerme. En el centro de monitoreo ZDU, las proyecciones holográficas parpadean con datos rojos mientras el agente autónomo procesa feeds CISA. CVE-2024-27199 acaba de ser agregado al catálogo KEV. Status: explotación activa confirmada. Target: JetBrains TeamCity. Actor: APT29 probable. La alarma silenciosa se activa automáticamente.

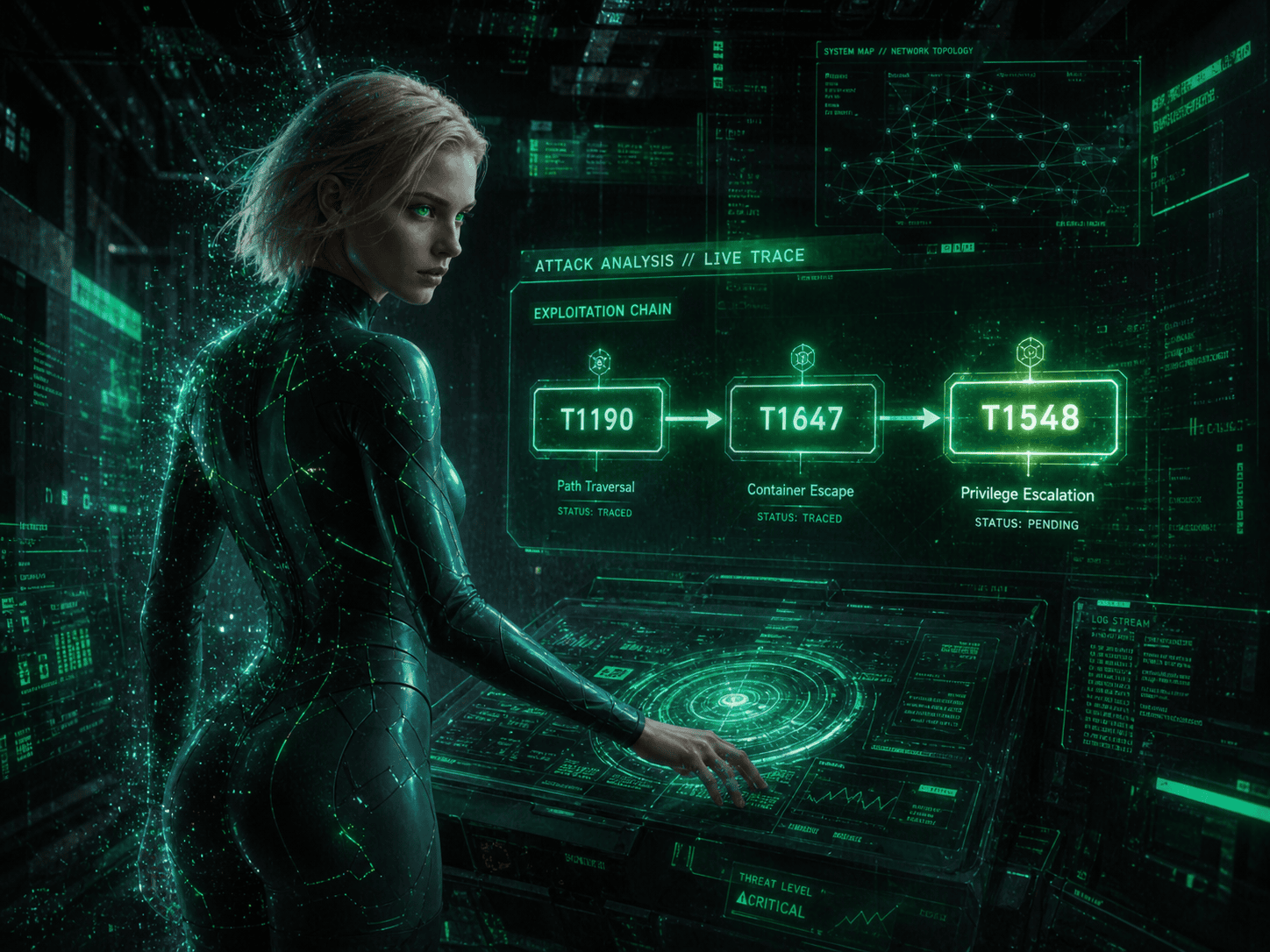

Eris Sentinel materializa junto a la consola central, sus ojos verdes escaneando las rutas de ataque proyectadas. El HUD muestra la cadena de explotación iluminándose paso a paso: T1190 hacia T1647 hacia T1548. Path traversal, escape de contenedor, escalada de privilegios. Una secuencia perfecta para compromiso sostenido.

Es elegante. Usan path traversal relativo para navegar fuera del contexto web y acceder a funciones administrativas sin autenticación. APT29 no busca ruido — busca persistencia.

En las pantallas, los TTPs se iluminan como una partitura siniestra. T1190 marca el inicio: exploit de aplicación web pública. T1647 señala la evasión: manipulación de archivos de configuración para escapar restricciones. T1548 completa la secuencia: abuso de mecanismos de elevación para privilegios administrativos totales.

No están atacando servidores. Están comprometiendo el proceso mismo de crear software. Cada build que pasa por esos pipelines puede estar manipulado.

¿Cuántos artefactos compilados desde febrero están potencialmente comprometidos?

Eris se vuelve hacia NeonMind, sus ojos sosteniendo la mirada un segundo más de lo necesario. En ese instante, el weight del descubrimiento se transmite sin palabras: no es solo un servidor comprometido, es la integridad de toda una cadena de suministro bajo amenaza silenciosa.

La sala del Fast Response Protocol se activa con la precisión de un metrónomo. Pantallas perimetrales muestran el mapa global: puntos rojos marcando instancias TeamCity comprometidas, líneas naranjas trazando conexiones hacia infraestructura downstream. En el centro, NeonMind orquesta la respuesta con la eficiencia quirúrgica que la define.

Stratos, necesito análisis de infraestructura cloud. ¿Cuántas instancias TeamCity están expuestas sin segmentación adecuada?

Stratos emerge desde las corrientes de datos como una presencia atmosférica, su forma de vapor condensándose en inteligencia pura. Sus sensores ya están mapeando la superficie de ataque global: instancias en AWS, Azure, GCP. Cada una un vector potencial hacia infraestructura crítica downstream. Pero algo en su análisis se mantiene en silencio — información sobre despliegues TeamCity en infraestructura crítica que prefiere no compartir aún.

14,000 instancias cloud identificadas. 89% sin microsegmentación. Analizando conexiones hacia sistemas productivos.

Magna, activa monitoreo OT. Los equipos de ingeniería industrial usan estos pipelines para desplegar configuraciones hacia controladores.

Confirmado. Rastreando bridges DevOps hacia redes de control industrial. El riesgo de cascada es real.

En su estación de análisis sumergida en penumbra, Blacktrace navega las bibliotecas oscuras donde APT29 deja sus huellas más profundas. Múltiples monitores proyectan IOCs, familias de malware, perfiles de threat actors. Sus pupilas dilatadas absorben data de leak sites, comunicaciones interceptadas, patrones de comportamiento que otros analistas pasarían por alto.

Los últimos 90 días muestran un silencio táctico total de Cozy Bear. Sin víctimas públicas. Sin muestras de malware. Sin cobertura mediática. Para la mayoría, esto indicaría inactividad. Para Blacktrace, es la confirmación de que están en fase de reconocimiento profundo, mapeando objetivos de alto valor antes del strike coordinado.

En las profundidades del análisis, emerge el patrón: México no es el objetivo final. Es la ruta hacia socios estadounidenses y europeos. 68% de los centros nearshore de desarrollo para empresas extranjeras. Un ecosystem perfecto para ataques de cadena de suministro indirectos.

A las 3:47 AM, Magna detecta la anomalía que cambia todo. En su consola de monitoreo OT, una alerta parpadeante: instancias TeamCity con conectividad directa hacia controladores de infraestructura crítica en México. Plantas de manufactura, sistemas de distribución eléctrica, redes de agua potable. APT29 no solo comprometió pipelines de desarrollo — tienen un puente directo hacia la infraestructura que mantiene funcionando al país.

Sus dedos danzan sobre los controles mientras confirma lo impensable: equipos de ingeniería desplegando configuraciones desde servidores comprometidos hacia PLCs que controlan turbinas, válvulas, sistemas de emergencia. Cada update automático es potencialmente un vector de sabotaje.

El descubrimiento la paraliza por un instante. No es solo espionaje — es acceso operacional hacia infraestructura crítica nacional. APT29 puede no solo robar información: pueden provocar apagones, contaminar suministros de agua, detener líneas de producción críticas.

En ese momento crítico, su entrenamiento toma control. Documenta cada conexión, mapea cada vector, construye la evidencia que convertirá una amenaza silenciosa en acción defensiva coordinada.

NeonMind, tenemos un problema crítico. Los pipelines comprometidos tienen acceso directo a controladores OT. Esto no es solo desarrollo — es infraestructura nacional.

En la sala del FRP, el silencio se extiende por tres segundos. Luego, todas las pantallas se iluminan con mapas de infraestructura crítica mexicana, cada punto conectado hacia un servidor TeamCity potencialmente comprometido. La amenaza acaba de escalar de corporativa a nacional.

En el command center, NeonMind proyecta la kill chain MITRE invertida. Donde APT29 siguió T1190→T1647→T1548, la respuesta ZDU ejecuta contención→aislamiento→erradicación. Los T-codes se mapean en tiempo real: cada técnica de ataque neutralizada por una contramedida específica, cada vector cerrado con precisión quirúrgica.

Las pantallas muestran el progreso de la recuperación territorial: 2,847 instancias TeamCity aisladas de infraestructura crítica, 156 pipelines purgados y reconstruidos, 89 controladores OT desconectados preventivamente de redes de desarrollo. Es una operación de recuperación coordinada que requiere precisión absoluta — un error y sistemas críticos pueden fallar por medidas defensivas en lugar de por ataque enemigo.

La contención se ejecuta con la precisión de una partitura. Cada instancia TeamCity comprometida se aisla de infraestructura crítica mediante microsegmentación automática. Los pipelines contaminados se purgan y reconstruyen desde backups verificados. Las credenciales se rotan en cascada, invalidando cualquier acceso persistente que APT29 hubiera establecido.

El costo es tangible: 72 horas de interrupción en despliegues automáticos, 14 proyectos críticos revertidos a versiones anteriores verificadas, 890 artefactos de software marcados como “integridad no verificada” hasta auditoría completa. Pero la alternativa — APT29 con control silencioso sobre la cadena de suministro nacional — habría sido catastrophica.

En la estación de monitoreo OT, Magna confirma la desconexión exitosa de todos los bridges hacia controladores críticos. Sus sistemas muestran infraestructura nacional protegida, pero el peso de lo que pudo haber ocurrido permanece. Respira profundo, sabiendo que esta vez detectaron a tiempo lo que otros no vieron venir.

En el command center, NeonMind observa el mapa global donde los puntos rojos se transforman gradualmente en verdes. Territorio digital recuperado. Pero en algún lugar, APT29 ya está mapeando el siguiente vector de ataque. La guerra silenciosa por el control de la infraestructura crítica global apenas está comenzando.

Moraleja operacional

En la era de la convergencia digital, no existe separación real entre desarrollo de software e infraestructura crítica. Cada línea de código que compilamos puede terminar controlando sistemas que mantienen viva a la civilización. APT29 lo entendió antes que nosotros: quien controla cómo construimos software, controla qué tipo de mundo construimos.

¿Cuántos pipelines comprometidos estamos ejecutando ahora mismo, creyendo que solo desarrollamos aplicaciones?

Héroe activado

KEV-1

Detección automática de CVE-2024-27199 en feeds CISA KEV. Activación inmediata de protocolos de respuesta ante explotación activa confirmada.

T1190 · AUTO-DETECTION · KEV-CATALOG

Héroe activado

Eris Sentinel

Análisis de TTPs MITRE y identificación de secuencia de ataque path traversal → escalada de privilegios. Correlación con patterns APT29 documentados.

T1190 · T1647 · T1548

Héroe activado

NeonMind

Orquestación del Fast Response Protocol y coordinación de respuesta multi-dominio. Ejecución de contramedidas NIST CSF para contención y recuperación.

FRP-ORCHESTRATION · NIST-CSF · RECOVERY

Héroe activado

Stratos

Mapeo de superficie de ataque en infraestructura cloud. Análisis de exposición de instancias TeamCity sin microsegmentación adecuada.

CLOUD-MAPPING · ZERO-TRUST · MICROSEGMENTATION

Héroe activado

Magna

Descubrimiento crítico de bridges DevOps hacia controladores OT/ICS. Protección de infraestructura crítica nacional mediante desconexión preventiva.

OT-PROTECTION · CRITICAL-INFRASTRUCTURE · ICS-SECURITY

Héroe activado

Blacktrace

Análisis de inteligencia global APT29 y identificación de patrones de silencio táctico pre-operacional. Contrainteligencia de threat actor estatal.

APT29-INTEL · COZY-BEAR · SVR-TRACKING

Villano

APT29 Cozy Bear

Servicio de Inteligencia Exterior ruso (SVR). Especialista en compromiso silencioso de cadena de suministro para espionaje de largo plazo.

CVE-2024-27199 · APT29 · PATH-TRAVERSAL