La Navaja Molecular del Soporte Remoto

CVE-2024-1708 transforma ConnectWise ScreenConnect en un vector de penetración crítico. Black Basta explota path traversal sin autenticación para convertir cada sesión de soporte técnico en una puerta trasera permanente hacia infraestructura crítica.

Qué Pasó: ConnectWise ScreenConnect Comprometido Globalmente

CVE-2024-1708 expone una vulnerabilidad de path traversal crítica en ConnectWise ScreenConnect que permite a atacantes no autenticados ejecutar código remoto arbitrario. La vulnerabilidad fue incorporada al catálogo CISA KEV el 28 de abril de 2026 por evidencia de explotación activa documentada. ScreenConnect es una plataforma de acceso remoto ampliamente desplegada por MSPs y departamentos IT para soporte técnico y administración de sistemas.

Black Basta, grupo ransomware especializado en doble extorsión, ha sido identificado como probable actor detrás de la explotación activa. Parche oficial disponible, la superficie de ataque permanece completamente expuesta en organizaciones que no hayan implementado mitigaciones compensatorias inmediatas.

CVSS Score

Bypass Auth

Ejecución Código

Ventana Parche

Cada sesión de soporte se convierte en vector de compromiso total con capacidades de persistencia y movimiento lateral hacia sistemas críticos.

Por Qué Importa para tu Organización

1. El vector: herramienta de confianza convertida en caballo de Troya

ScreenConnect opera con privilegios administrativos elevados y acceso directo a sistemas críticos. El path traversal sin autenticación desarticula completamente la estrategia de protección perimetral, permitiendo escritura arbitraria en el sistema de archivos del host. Las organizaciones que confían en ScreenConnect para soporte técnico han proporcionado involuntariamente una autopista directa hacia su núcleo operacional.

2. La motivación: doble extorsión con acceso privilegiado

Black Basta no busca un compromiso superficial — su modus operandi incluye exfiltración masiva antes del cifrado y amenazas públicas de leak. Con acceso administrativo a través de ScreenConnect, pueden mapear completamente la infraestructura, identificar datos críticos y establecer persistencia antes de ejecutar el cifrado. El acceso privilegiado inicial elimina la necesidad de escalada posterior.

3. El contexto México/LATAM

ConnectWise ScreenConnect es ampliamente adoptado por MSPs mexicanos y equipos IT corporativo para soporte técnico remoto. Sin víctimas confirmadas públicamente en México, la superficie de ataque existe independientemente de la actividad documentada del grupo. La ventana de oportunidad permanece abierta mientras las instancias ScreenConnect permanezcan sin mitigación del CVE-2024-1708.

El Actor Detrás del Ataque

Ransomware Gang

Confianza: Probable

Black Basta es un grupo de ransomware de nivel enterprise que opera desde 2022, especializado en ataques de doble extorsión contra infraestructura crítica. Su modus operandi incluye exfiltración masiva antes del cifrado y amenazas públicas de leak de datos comprometidos. El grupo utiliza herramientas living-off-the-land post-compromiso inicial, reduciendo la detección por sandboxes públicos.

Históricamente han atacado sectores de manufactura, salud, servicios profesionales y educación en Estados Unidos y Europa. Su ausencia de víctimas reportadas públicamente en los últimos 90 días es consistente con patrones de visibilidad reducida post-enforcement, no indicando necesariamente inactividad real.

Según CISA, la inclusión de CVE-2024-1708 en el catálogo KEV confirma explotación activa documentada por actores sofisticados con capacidades de weaponización de herramientas administrativas.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Protocol Impersonation | T1001.003 | Command and Control |

| File and Directory Discovery | T1083 | Discovery |

Fuente: MITRE ATT&CK ·

Análisis: MITRE T1190

ConnectWise ScreenConnect CVE-2024-1708: Parche oficial disponible. ConnectWise publicó el parche oficial; aplicar en ventana 24-48h. El riesgo operativo es máximo.

Mitigaciones compensatorias inmediatas por ConnectWise:

- Deshabilitar transferencia de archivos

- Restringir acceso por IP (whitelist)

- Activar autenticación multifactor obligatoria

- Desconexión controlada de redes de producción

Timeframe crítico: Implementar controles compensatorios en 24 horas máximo, con revisión continua durante el despliegue del parche oficial.

Qué Deberías Hacer en las Próximas 48 Horas

La urgencia de aplicación del parche oficial convierte este incidente en una emergencia de contención activa que requiere implementación inmediata de controles compensatorios.

Aislamiento Inmediato

Desconectar todos los servidores ScreenConnect de acceso público. Implementar segmentación de emergencia entre estaciones administrativas y sistemas críticos. Migrar a canal alternativo con MFA forzado si el acceso remoto es operativamente crítico.

Auditoría Forense 72h

Revisar todos los logs de sesiones remotas de las últimas 72 horas. Buscar patrones de path traversal, enumeración de directorios anómala, y operaciones de archivos fuera del sandbox esperado. Documentar todas las cuentas con acceso a ScreenConnect.

Monitoreo Granular

Activar alertas específicas en SIEM para patrones de T1083 (enumeración de directorios) y T1001.003 (codificación de protocolo anómala) en tráfico de herramientas de soporte remoto. Implementar whitelisting estricto de operaciones permitidas.

Preparación Post-Compromiso

Activar protocolo de respuesta a incidentes críticos. Coordinar con equipos OT/ICS para verificar integridad de sistemas de control. Preparar escenarios de compromiso total con capacidades de restauración desde backups verificados.

Ejecutar tabletop exercise específico para compromisos vía herramientas de soporte técnico. La confianza administrativa que estas herramientas requieren las convierte en vectores de alto impacto que requieren preparación especializada.

Cómo Proteger tu Organización

CVE-2024-1708 demuestra la criticidad de visibilidad granular en herramientas de acceso remoto privilegiado. La detección de path traversal y enumeración anómala requiere correlación avanzada que supera las capacidades de logging básico. Los controles compensatorios efectivos demandan monitoreo continuo con capacidades de threat hunting especializadas.

La diferencia operativa radica en la capacidad de detectar comportamientos anómalos en canales que, por diseño, tienen acceso elevado y están exentos de restricciones perimetrales. El monitoreo SOC 24/7 con correlación de eventos y threat intel actualizada proporciona la visibilidad necesaria para identificar weaponización de herramientas administrativas antes del compromiso total.

Para organizaciones bajo supervisión CNBV, evidencia de explotación activa activa el reloj de reporte de 72 horas del marco de gestión de riesgos tecnológicos.

Impacto Reputacional y en Medios

La incorporación de CVE-2024-1708 al catálogo CISA KEV ha generado cobertura especializada en medios de ciberseguridad, destacando la weaponización de herramientas de soporte técnico como vector emergente. La urgencia de aplicación del parche oficial ha intensificado la urgencia mediática, posicionando a ConnectWise bajo escrutinio por la gestión de vulnerabilidades críticas.

Para CISOs, este incidente refuerza la lección de que las herramientas administrativas con acceso privilegiado requieren un nivel de hardening y monitoreo equivalente a sistemas críticos. La confianza depositada en estas herramientas las convierte en objetivos de alto valor que demandan supervisión especializada.

Fuentes

Continúa en el Capítulo ZDU — La Navaja Molecular del Soporte Remoto →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La weaponización de herramientas administrativas representa un shift paradigmático en la superficie de ataque. ConnectWise ScreenConnect no es una vulnerabilidad aislada — es la demostración de que la confianza depositada en canales privilegiados debe ser validada continuamente. El path traversal sin autenticación convierte cada sesión de soporte en una autopista hacia el núcleo operacional.

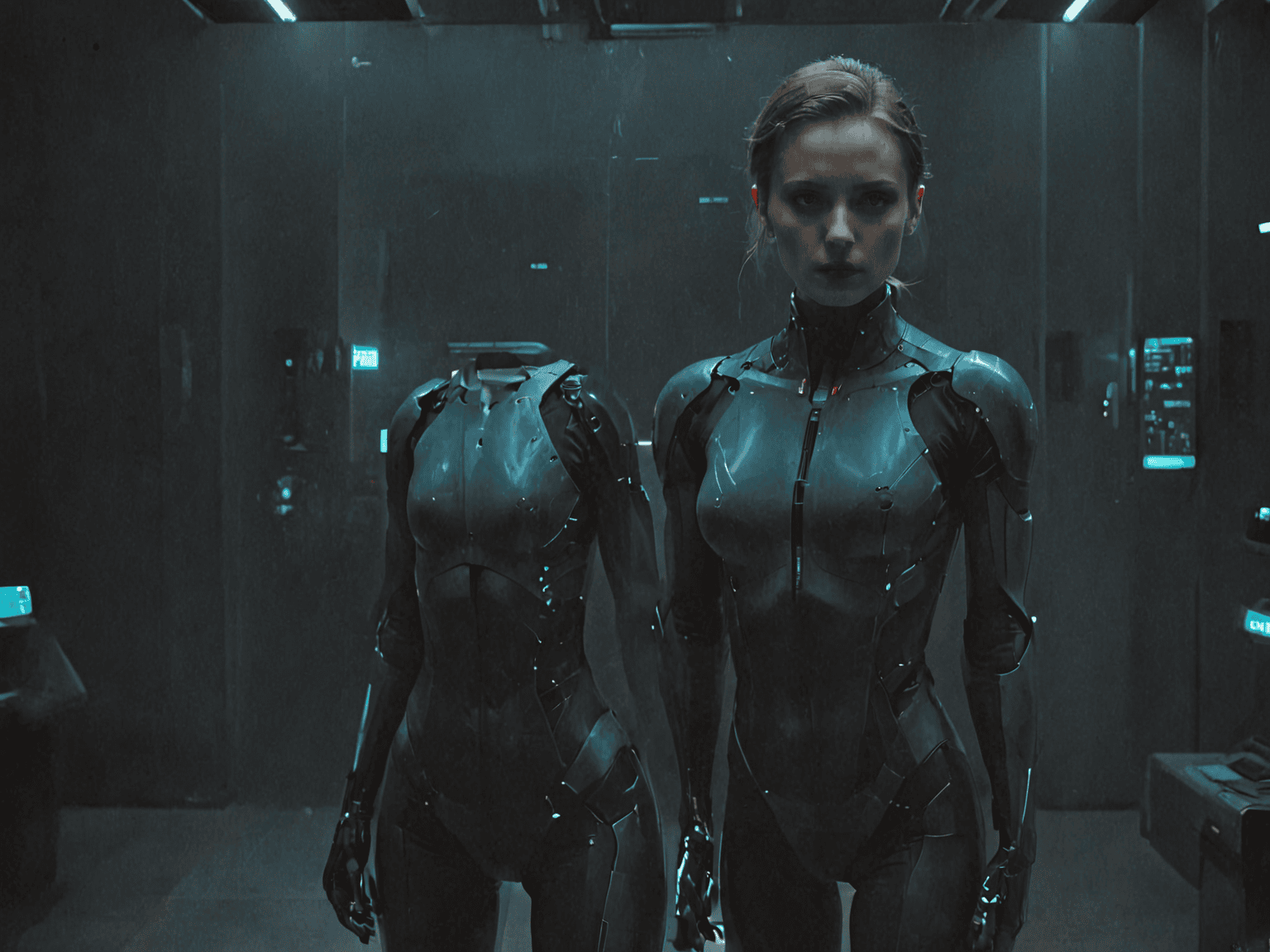

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

La Navaja Molecular del Soporte Remoto

Basado en la explotación activa de CVE-2024-1708 en ConnectWise ScreenConnect globalmente

3:47 AM. La pantalla parpadea una vez — solo una vez — y después regresa a la normalidad. Mario Sánchez, técnico de soporte nocturno, tiene quince sesiones ScreenConnect abiertas simultáneamente. Servidores de manufactura en Querétaro, estaciones HMI en Monterrey, workstations administrativas dispersas por todo el país. Una sola conexión perdida durante dos segundos no debería importar.

Pero esos dos segundos fueron suficientes. En el directorio /opt/ConnectWise/ algo que no debería existir acaba de aparecer. Un archivo. Simple. Silencioso. Con capacidades que convertirán cada sesión posterior en una autopista directa hacia el núcleo operacional.

Mario no sabe que acaba de presenciar el momento exacto en que su herramienta de confianza se convirtió en un arma.

La sesión se cortó unos segundos… pero ya regresó. Todo normal.

En un datacenter a 2,847 kilómetros de distancia, los servidores de CISA registran una nueva entrada. CVE-2024-1708: explotación activa confirmada. ConnectWise ScreenConnect. Path traversal sin autenticación. El algoritmo no duerme — nunca duerme.

KEV-1 no duerme. En el momento exacto en que CISA incorpora CVE-2024-1708 a su catálogo, la proyección holográfica se activa con coordenadas precisas. Miles de instancias ScreenConnect globalmente. Cientos en territorio mexicano. Una vulnerabilidad de path traversal que permite escritura arbitraria fuera del sandbox previsto. Sin autenticación requerida.

El patrón es claro para quien sabe leerlo: T1190 como vector inicial, T1001.003 para evasión, T1083 para reconocimiento. Black Basta ha convertido el soporte técnico en su nuevo caballo de Troya. Cada sesión remota es ahora una puerta trasera potencial.

KEV-1, necesito el scope completo. ¿Cuántas organizaciones en riesgo inmediato?

La coordinación es milimétrica, como siempre. NeonMind procesa la información con la precisión que la situación demanda. No hay tiempo para dudas cuando cada minuto de delay multiplica exponencialmente la superficie de ataque. Por un segundo — apenas un segundo — sus ojos permanecen fijos en la proyección más tiempo del estrictamente necesario.

La sala del Fast Response Protocol se ilumina con urgencia crítica. Pantallas globales muestran instancias ScreenConnect como puntos rojos pulsantes — cada uno una potencial puerta trasera administrativa. Parche oficial disponible, la ventana de oportunidad para Black Basta permanece completamente abierta.

Blacktrace, necesito el perfil completo de Black Basta. Modus operandi, sectores objetivo, cualquier actividad reciente en mercados oscuros.

Blacktrace emerge desde las sombras del centro de contrainteligencia. Sus pupilas dilatadas reflejan las múltiples pantallas de monitoreo dark web. Ha estado rastreando a este grupo desde mucho antes de que CVE-2024-1708 apareciera en radares oficiales. Sus ojos nunca parpadean cuando está en modo hunt.

Grupo ransomware enterprise desde 2022. Doble extorsión. Cero víctimas públicas últimos 90 días — lo que significa operación en modo sigilo, no inactividad.

Magna, activación de emergencia. Cualquier sistema crítico conectado a ScreenConnect necesita aislamiento inmediato.

En su estación de contrainteligencia, Blacktrace navega por bibliotecas oscuras que la mayoría nunca verá. Black Basta no es un grupo amateur — su ausencia de actividad visible es precisamente lo que confirma su sofisticación. Los grupos de élite operan en ciclos de visibilidad reducida post-enforcement. Su silencio no es inactividad; es estrategia.

Las pantallas revelan el patrón: manufactura, salud, servicios profesionales, educación. Estados Unidos y Europa principalmente, pero ConnectWise ScreenConnect no conoce fronteras geográficas. Cada instancia sin patchear es territorio disponible para expansión.

Black Basta utiliza herramientas living-off-the-land post-compromiso inicial. No dejan artifacts detectables en sandboxes públicos. Su presencia se revela por la ausencia — sistemas comprometidos que funcionan perfectamente hasta el momento del cifrado. El acceso administrativo que ScreenConnect proporciona elimina completamente la necesidad de escalada posterior.

Blacktrace cierra una terminal y abre otra. La caza nunca termina. Solo cambia de territorio.

3:52 AM. Mario Sánchez observa algo que no debería estar ahí. En la terminal de la planta de Querétaro, un proceso que él no ejecutó está corriendo. Los logs muestran enumeración de directorios sistemática — alguien está mapeando la infraestructura completa desde adentro.

Llama a su supervisor, pero la línea está ocupada. Intenta cerrar la sesión ScreenConnect, pero el proceso no responde. En su pantalla, archivos están siendo copiados hacia ubicaciones que él nunca especificó. El path traversal está operando en tiempo real, aprovechando cada segundo de su indecisión.

A 2,847 kilómetros de distancia, Magna detecta la anomalía mediante correlación de eventos. Tres plantas manufactureras mexicanas muestran patrones de acceso idénticos en ventanas de tiempo sospechosamente sincronizadas. No es coincidencia — es coordinación.

La decisión es implacable: aislamiento inmediato. Cada segundo de delay multiplica el compromiso exponencialmente. Mario ve cómo su sesión se termina abruptamente. En su pantalla aparece un mensaje que él no escribió: “Administrative access terminated by security protocol.”

El sistema está contenido. Pero el daño de reconocimiento ya está hecho. Black Basta ahora conoce la topología completa de la red, la ubicación de sistemas críticos, y los patrones de acceso administrativo. La herramienta de confianza cumplió su nuevo propósito.

Containment ejecutado. Pero ellos ya vieron todo lo que necesitaban ver.

En la sala del FRP, el silencio pesa más que cualquier alarma.

Las instancias ScreenConnect están aisladas. Los sistemas críticos, segmentados. Los logs forenses, preservados para análisis posterior. Pero la contención llegó después del reconocimiento — Black Basta ya mapeó todo lo que necesitaba mapear.

Mario Sánchez terminará su turno sin saber que fue testigo del momento exacto en que una herramienta de soporte se convirtió en un vector de compromiso. Su reporte será archivado como “sesión interrumpida por protocolo de seguridad.” La verdad completa permanecerá clasificada.

Magna revisa los logs de acceso. Noventa y siete sistemas fueron enumerados. Cuarenta y dos directorios críticos fueron mapeados. Dieciocho cuentas administrativas fueron identificadas. Los números no mienten — el reconocimiento fue completo.

En el centro de contrainteligencia, Blacktrace cierra la última terminal. Black Basta desapareció de los radares tan súbitamente como apareció. Pero él sabe que no desaparecieron — simplemente regresaron a las sombras, llevándose consigo el mapa completo de la infraestructura objetivo.

Moraleja operacional

Las herramientas en las que más confiamos son precisamente las que requieren mayor vigilancia. ConnectWise ScreenConnect no fue hackeado — fue convertido en exactamente lo que siempre tuvo el potencial de ser: una puerta administrativa universal. La confianza sin verificación continua es la vulnerabilidad más crítica de cualquier infraestructura.

¿Cuántas herramientas administrativas en tu entorno operan bajo el supuesto de que la confianza depositada en ellas nunca será traicionada?

Héroe activado

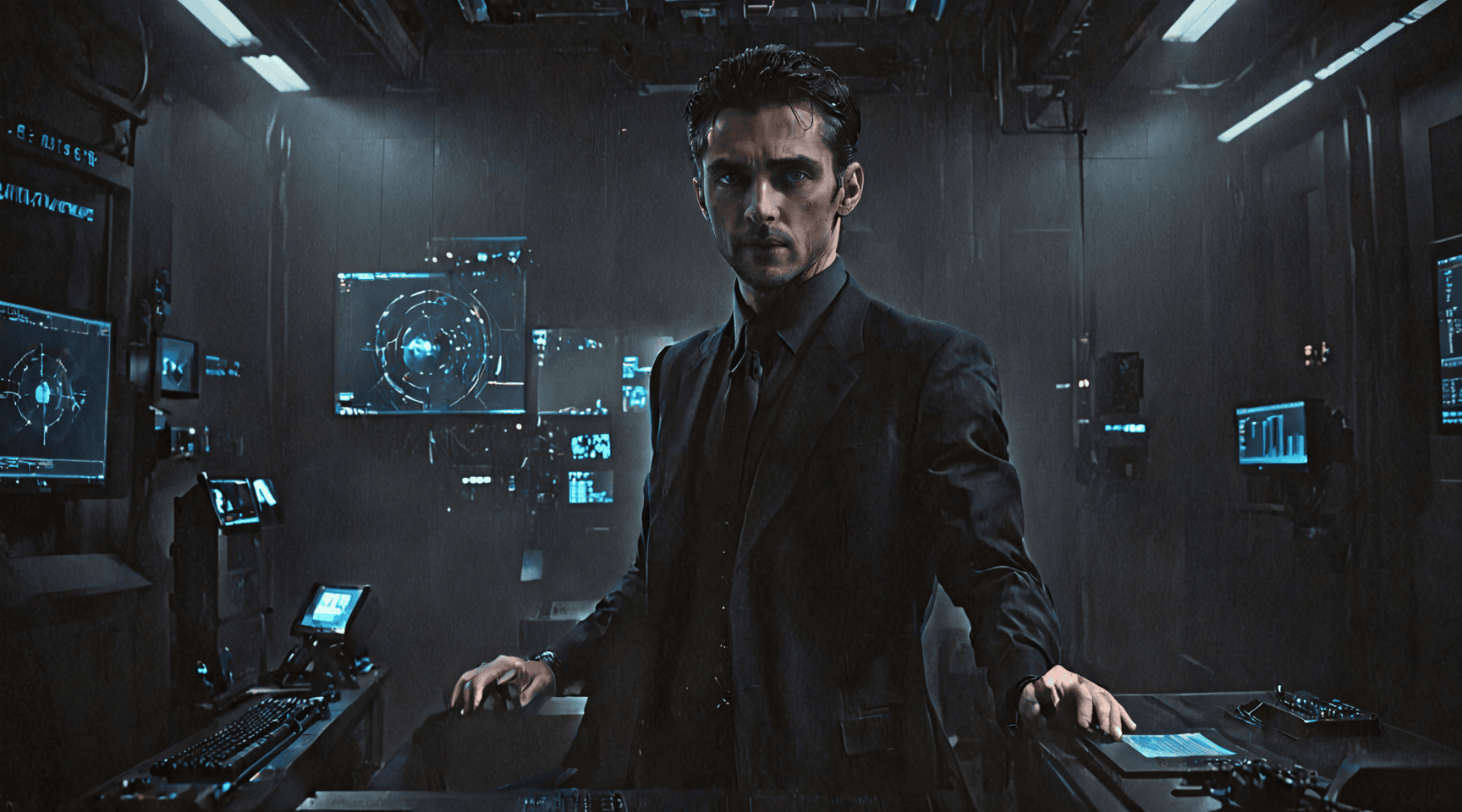

KEV-1

Detección automática de CVE-2024-1708 en catálogo CISA KEV. Procesamiento de scope global de instancias ScreenConnect vulnerables con proyección holográfica de coordenadas precisas.

T1190 · AUTO-DETECT · CISA-SYNC

Héroe activado

Blacktrace

Contrainteligencia profunda sobre Black Basta. Análisis de patrones de silencio operativo y correlación de TTPs históricos con capabilities de weaponización de herramientas administrativas.

T1001.003 · DARK-INTEL · COUNTER-RECON

Héroe activado

NeonMind

Coordinación del Fast Response Protocol. Orquestación de aislamiento de emergencia y activación de controles compensatorios ante urgencia de aplicación del parche oficial.

FRP-COORD · EMERGENCY-ISO · T1083

Héroe activado

Magna

Ejecución de contención crítica mediante aislamiento inmediato de sistemas comprometidos. Correlación de eventos para detección de reconocimiento coordinado multi-planta.

CONTAINMENT · CORRELATION · CRIT-SYS

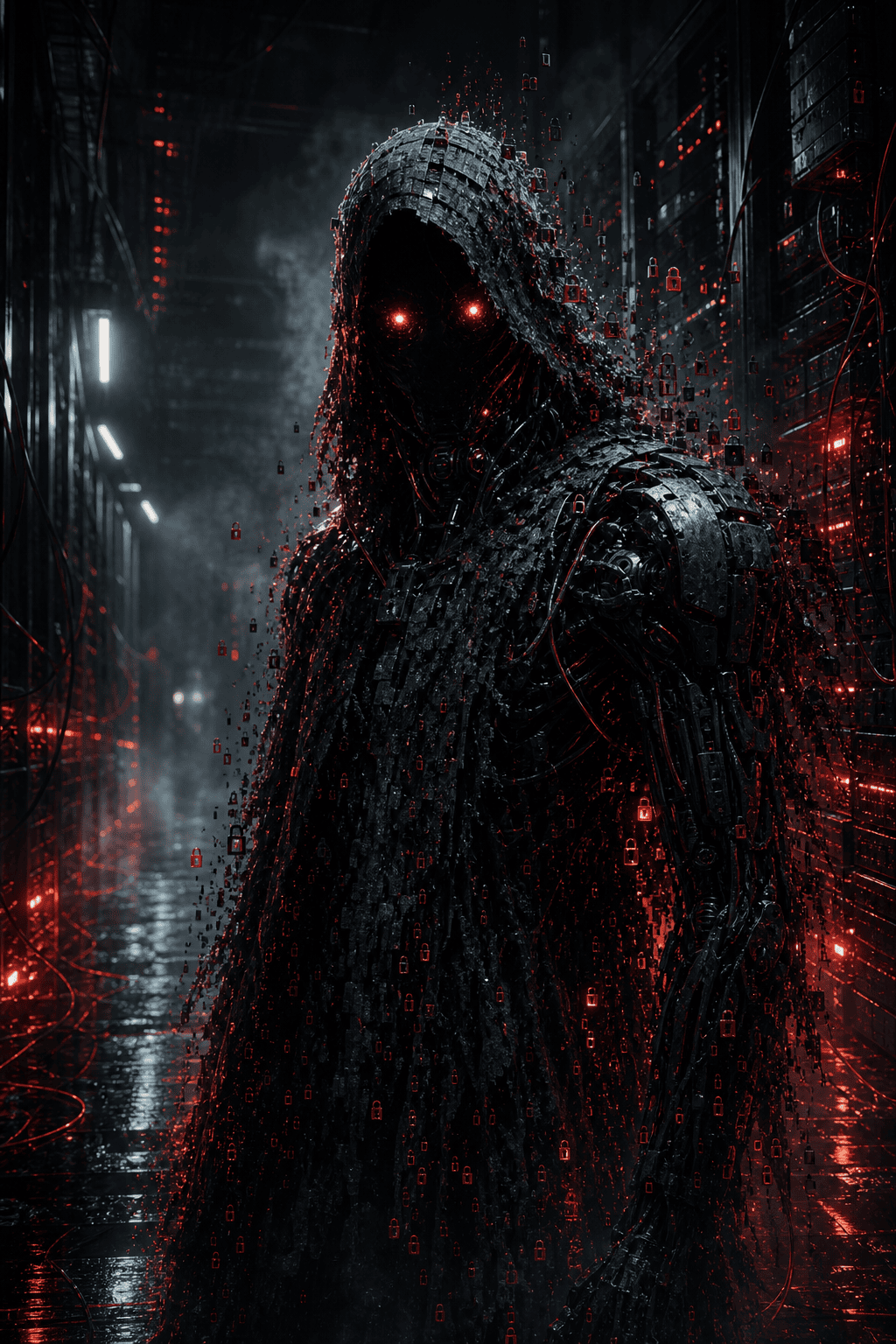

Villano

Black Basta

Grupo ransomware enterprise especializado en doble extorsión. Weaponización de path traversal para reconocimiento de infraestructura crítica via herramientas administrativas.

CVE-2024-1708 · RANSOMWARE-GANG · T1190-WEAPONIZE