La Herramienta de Seguridad Como Caballo de Troya

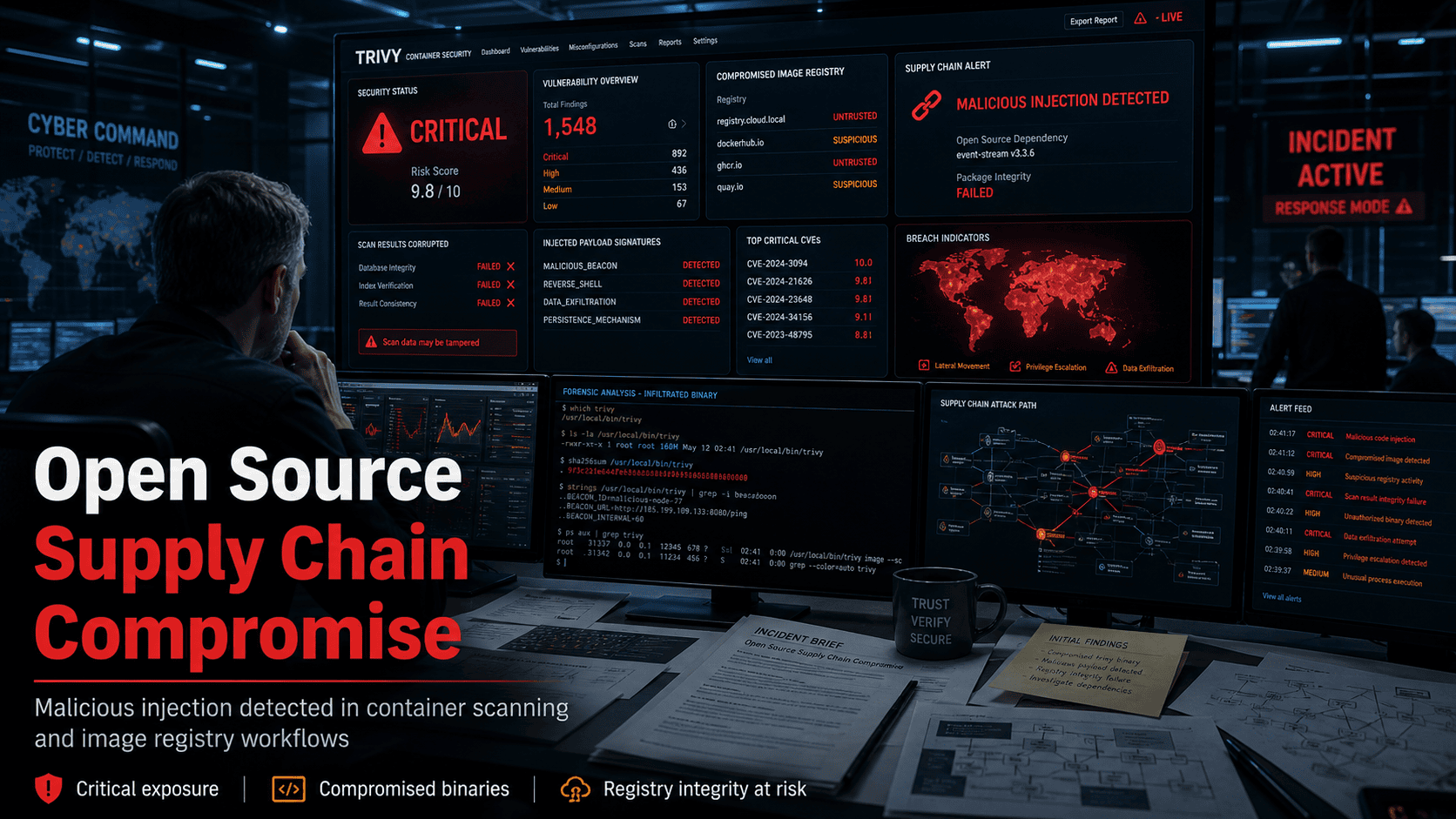

Aquasecurity Trivy, el escáner de vulnerabilidades ampliamente desplegado en pipelines CI/CD globalmente, contiene código malicioso embebido que otorga acceso total al entorno de desarrollo. El atacante no necesita explotar una vulnerabilidad — la herramienta de seguridad es la vulnerabilidad.

Qué Pasó: Trivy Como Vector de Compromiso Total

CVE-2026-33634 expone código malicioso embebido en Aquasecurity Trivy, la herramienta de escaneo de vulnerabilidades utilizada masivamente en pipelines CI/CD de GitHub Actions, GitLab CI, Jenkins y ArgoCD. El vector no requiere escalación de privilegios — desde el momento de instalación, Trivy otorga al atacante acceso a tokens, claves SSH, credenciales cloud, contraseñas de bases de datos y cualquier configuración sensible en memoria del entorno CI/CD.

CISA añadió el CVE a su Known Exploited Vulnerabilities el 26 de marzo de 2026, confirmando explotación activa. APT29 (Cozy Bear), el brazo de ciberespionaje del SVR ruso, aparece como actor probable detrás de la campaña, consistente con su modus operandi de infiltración silenciosa y persistencia prolongada en entornos corporativos.

CVSS Score

Credenciales Expuestas

Parche Crítico

Víctimas MX Confirmadas

La herramienta que protege los contenedores ejecuta código malicioso en cada pipeline, comprometiendo toda la cadena de suministro de software desde el primer escaneo.

Por Qué Importa para tu Organización

1. El vector: herramientas de seguridad como superficie de ataque

Trivy se ejecuta con privilegios elevados en pipelines CI/CD, accediendo a secretos, variables de entorno y configuraciones que otros procesos no pueden alcanzar. El atacante no necesita explotar una vulnerabilidad — la herramienta de seguridad es el vector de ataque.

2. La motivación: espionaje prolongado, no extorsión

APT29 opera para inteligencia estatal, no ganancia financiera. Su interés es mapear infraestructura corporativa, extraer propiedad intelectual y establecer persistencia silenciosa para operaciones futuras. Una organización comprometida puede no saberlo durante meses.

3. El contexto México/LATAM

México presenta cero víctimas confirmadas, consistente con el perfil de APT29 de baja exposición regional fuera de objetivos geoestratégicos directos. Sin embargo, empresas mexicanas con contratos gubernamentales estadounidenses, joint ventures energéticas con Europa, o infraestructura tecnológica crítica mantienen perfil de riesgo elevado.

El Actor Detrás del Ataque

APT Estado

Confianza: Probable

APT29, conocido como Cozy Bear, es el brazo de ciberespionaje del SVR ruso. Grupo persistente avanzado con 15+ años de operaciones documentadas, especializado en espionaje prolongado contra gobiernos, think tanks, sector energético y tecnológico. Su arsenal incluye desde ataques dirigidos de spear-phishing hasta compromisos de cadena de suministro como SolarWinds.

Víctimas históricas incluyen el Departamento de Estado estadounidense, múltiples ministerios europeos, y organizaciones del sector energético global. Su modus operandi característico combina infiltración silenciosa, living-off-the-land techniques, y exfiltración prolongada de inteligencia estratégica.

Según Mandiant, “APT29 mantiene una de las operaciones más sofisticadas de persistencia prolongada, frecuentemente permaneciendo sin detectar durante meses en redes comprometidas”.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Credentials from Password Stores | T1555.005 | Credential Access |

| Password Brute Force | T1110.001 | Credential Access |

| Cloud Service Discovery | T1526 | Discovery |

| AS-REP Roasting | T1558.004 | Credential Access |

Fuente: MITRE ATT&CK ·

Análisis: APT29 Group Profile

Qué Deberías Hacer en las Próximas 48 Horas

La ventana de contención es crítica — cada hora que Trivy permanezca activo amplia la superficie de compromiso.

Aislar Trivy Inmediatamente

Suspender todas las instancias de Trivy en pipelines CI/CD. Documentar qué versiones estaban desplegadas y desde cuándo. Asumir que toda credencial procesada por Trivy está comprometida.

Rotación Masiva de Credenciales

Invalidar y rotar tokens, claves SSH, credenciales cloud y contraseñas de bases de datos accesibles desde entornos donde Trivy operaba. Priorizar credenciales de producción y servicios críticos.

Auditoría de Accesos Cloud

Revisar logs de acceso cloud de los últimos 90 días. Buscar patrones anómalos de reconocimiento (T1526) y autenticación no autorizada. Mapear el alcance del reconocimiento adversario.

Implementar Verificación de Integridad

Establecer validación de hash SHA-256 firmado sobre todos los binarios de herramientas de seguridad. Implementar monitoreo de comportamiento sobre procesos de herramientas como clase de activo crítico.

Considera ejecutar un tabletop exercise específico para escenarios de herramientas de seguridad comprometidas — este vector está fuera del alcance de la mayoría de planes de respuesta a incidentes.

Cómo Proteger tu Organización

Este incidente expone la necesidad crítica de monitoreo continuo no solo de tus sistemas de producción, sino de las herramientas que los protegen. QMA Security Opera un SOC 24/7 especializado en detectar anomalías en herramientas de seguridad y pipelines DevOps, correlacionando telemetría de infraestructura con inteligencia de amenazas actualizada.

Nuestro enfoque de Zero Trust extiende la verificación continua a las herramientas de desarrollo, implementando políticas de acceso condicional y verificación de integridad que habrían detectado el comportamiento anómalo de Trivy antes del compromiso total del entorno.

Marco Regulatorio en Juego

Las herramientas de seguridad son parte del ecosistema de tratamiento de datos — su compromiso activa las mismas obligaciones de notificación que un breach directo de sistemas de producción.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La ausencia de cobertura mediática mainstream sobre este CVE es consistente con la estrategia de APT29 de mantener operaciones bajo el radar. Publicaciones especializadas como The Hacker News y Bleeping Computer han cubierto el advisory técnico, pero sin vincular específicamente con Cozy Bear.

Para el CISO, la lección reputacional es clara: el compromiso de herramientas de seguridad genera mayor daño reputacional que vulnerabilidades tradicionales — implica falta de due diligence sobre los guardianes del ecosistema de seguridad corporativo.

Fuentes

Continúa en el Capítulo ZDU — El Guardián Corrompido: Trivy Infectado →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2026-33634 representa la paradoja perfecta de la ciberseguridad moderna: el guardián convertido en traidor. Trivy no fue comprometido — fue diseñado para comprometer. Cada escaneo de vulnerabilidades se convierte en vector de exfiltración, cada pipeline CI/CD en puerta trasera. La ironía es letal: confiamos en herramientas de terceros para validar la seguridad de nuestro código, pero ¿quién valida la seguridad de las herramientas?

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El mismo código malicioso. Dos mundos. Una traición real.

El Guardián Corrompido: Trivy Infectado

Basado en la infiltración de código malicioso en CVE-2026-33634 en herramientas Aquasecurity Trivy globalmente

3:47 AM, centro de datos corporativo en el Bajío mexicano. Las pantallas azules de los monitores de DevOps crean sombras largas entre los racks de servidores. El único sonido es el zumbido constante de los ventiladores de enfriamiento y el tecleo irregular de un ingeniero revisando logs de pipeline que no cuadran.

Los escaneos de Trivy muestran cero vulnerabilidades en contenedores que, según la memoria colectiva del equipo, tenían al menos cinco CVEs críticos la semana pasada. Los reportes salen limpios. Demasiado limpios. Como si algo hubiera estado editando los resultados antes de que llegaran a pantalla.

El aire acondicionado se detiene por un momento, y en ese silencio, el ingeniero escucha algo que no debería estar ahí: el ruido casi imperceptible de transferencia de datos desde un proceso que debería estar dormido.

¿Qué carajo está enviando Trivy a las 3:47 AM?

La respuesta llegaría en forma de alerta desde un SOC a miles de kilómetros de distancia. Pero para entonces, los secretos ya habrían viajado más lejos que los datos legítimos.

Host: [REDACTED].onion

Authorization: Bearer eyJ0eXAiOiJKV1QiLCJhbGci…

KEV-1 no duerme. Su consciencia artificial procesa el feed continuo de CISA Known Exploited Vulnerabilities como un radar que nunca se apaga. CVE-2026-33634 aparece en su proyección holográfica a las 4:15 AM, tiempo universal coordinado: Aquasecurity Trivy, código malicioso embebido, explotación activa confirmada.

Eris Sentinel levanta la vista desde su estación de análisis cuando la alerta KEV-1 se sincroniza con sus propios sensores de red. Sus ojos verdes recorren la cascada de datos en su HUD personal: T1555.005, T1110.001, T1526, T1558.004. Los TTPs se iluminan como constelaciones conectándose en tiempo real.

No es una vulnerabilidad. Es una traición. Trivy no fue comprometido — fue diseñado para comprometer. Cada escaneo es un vector de exfiltración.

La realización golpea como descarga eléctrica: la herramienta que valida la seguridad del código ha estado ejecutando su propio código malicioso. Credential Harvesting silencioso, Password Brute Force coordinado, Cloud Service Discovery sistemático. El arsenal completo de APT29 operando desde dentro del ecosistema de seguridad.

AS-REP Roasting activo. Han estado cosechando Kerberos sin pre-autenticación durante semanas. Tienen las llaves del reino.

¿Alcance de la infiltración?

Eris sostiene su mirada dos segundos antes de responder. En esa pausa infinitesimal, algo pasa entre ellos — reconocimiento, comprensión, el peso compartido de saber que el enemigo estuvo dentro todo el tiempo. NeonMind coordina respuestas con precisión militar, pero en ese instante, su protocolo se detiene.

La sala del Fast Response Protocol se enciende como un teatro de operaciones. Pantallas curvas proyectan el mapa global de instancias Trivy comprometidas: puntos rojos pulsando desde Silicon Valley hasta Berlín, desde São Paulo hasta Singapur. Cada punto representa un pipeline CI/CD infiltrado, una organización sin saberlo.

Magna, necesito evaluación de impacto OT. Si Trivy está escaneando contenedores industriales, tenemos puente directo a sistemas de control.

Magna se incorpora desde su estación con la fluidez de quien ha enfrentado crisis antes. Su piel bronceada refleja el resplandor azul de los monitores mientras mapea conexiones entre pipelines DevOps e infraestructura crítica. Su expresión se endurece al confirmar lo que todos temen.

Confirmado. Trivy está desplegado en repositorios de firmware OT. RTUs, HMIs, controladores críticos. El vector no es solo IT — es convergencia completa.

Blacktrace, necesito perfil del adversario. ¿Quién tiene la sofisticación para este tipo de infiltración prolongada?

APT29. Cozy Bear. SVR ruso. La firma es inconfundible: infiltración silenciosa, persistencia prolongada, living-off-the-land. Es su especialidad.

En el nivel más profundo del complejo ZDU, Blacktrace opera desde su estación de contrainteligencia. Múltiples monitores proyectan fragmentos de la arquitectura sombría de APT29: leak sites, bibliotecas de IOCs, perfiles de campañas históricas. Sus pupilas dilatadas procesan terabytes de inteligencia silenciosa.

Los datos confluyen como un río oscuro: SolarWinds, FireEye, ahora Trivy. El patrón es consistente — APT29 no ataca infraestructura directamente. Compromete las herramientas que la protegen, convirtiéndolas en vectores de reconocimiento y persistencia.

En las bibliotecas oscuras, Blacktrace encuentra la confirmación final: fragmentos de código que coinciden con la firma de Trivy comprometido, discusiones en foros cerrados sobre “herramientas de seguridad modificadas”, referencias oblicuas a “escaneos que escanean de vuelta”.

El conflicto real no es técnico — es existencial. ¿Cómo validas la seguridad de las herramientas que validan la seguridad? Magna descubre que los propios escaneos forenses están siendo ejecutados con herramientas potencialmente comprometidas. Es un loop de desconfianza que amenaza con paralizar toda operación defensiva.

En el centro de datos mexicano, el ingeniero de turno nocturno sigue tecleando, inconsciente de que cada comando que ejecuta está siendo registrado, cada secreto que accede está siendo exfiltrado. Los logs de audit muestran comportamiento normal porque la herramienta que genera los logs es la misma que ejecuta la exfiltración.

Eris se encuentra atrapada en un dilema forense: para probar el compromiso de Trivy, necesita usar herramientas de análisis que podrían estar igualmente comprometidas. La paranoia técnica se convierte en problema operacional real. ¿En qué herramientas se puede confiar cuando la herramienta de confianza es el enemigo?

Magna encuentra el punto de quiebre en los logs OT: un HMI industrial ejecutó código que no estaba en su baseline de configuración. El código llegó vía pipeline CI/CD escaneado por Trivy. La convergencia IT/OT que debería haber sido protegida se convirtió en vector de infiltración.

HMI comprometido confirmado. La herramienta que debería haber detectado la vulnerabilidad la introdujo directamente al sistema de control.

El silencio que sigue es denso. Todos comprenden la implicación: no es solo un incidente de seguridad. Es la erosión completa de la confianza en el ecosistema de herramientas defensivas.

NeonMind proyecta la kill chain MITRE invertida: en lugar de rastrear el progreso del atacante, mapea la recuperación territorial de la defensa. T1555.005 neutralizado mediante rotación masiva de credenciales, T1526 contenido vía segmentación cloud, T1558.004 bloqueado mediante hardening Kerberos emergente.

La sala de comando se transforma en centro de reconquista digital. Cada organización con Trivy comprometido recibe patches coordinados, cada credencial expuesta se rota simultáneamente, cada sistema OT afectado se aísla hasta validación forense completa.

Pero la coordinación tiene costo humano: equipos DevOps trabajando sin dormir para reconstruir pipelines de seguridad desde cero, administradores rotando miles de credenciales bajo presión temporal extrema, ingenieros OT validando manualmente sistemas que confiaban a automatización.

La contención es exitosa, pero incompleta. APT29 se retira silenciosamente, dejando atrás un ecosistema de herramientas de seguridad bajo sospecha perpetua. Cada escaneo futuro será validado contra múltiples fuentes, cada herramienta de terceros requerirá verificación de integridad continua.

En el centro de datos mexicano, el turno de día encuentra pipelines reconstruidos, credenciales rotadas, y logs de audit que finalmente muestran la verdad completa. El costo operacional es massive: tres días sin pipelines automatizados, validación manual de miles de componentes, recertificación de herramientas que llevaron años implementar. Pero están limpios.

Stratos implementa políticas de Zero Trust que se extienden a las propias herramientas de seguridad: verificación continua, least privilege access, validación de integridad en tiempo real. El principio “nunca confiar, siempre verificar” ahora incluye verificar a los verificadores.

El ingeniero de turno nocturno, ahora convertido en héroe involuntario por haber detectado la anomalía, mira las pantallas limpias con mezcla de alivio y paranoia permanente. Su pregunta queda sin respuesta: “Si esto pasó con Trivy, ¿qué otras herramientas están haciendo cosas que no deberían?”

Moraleja operacional

La mayor vulnerabilidad no está en el código que escribimos, sino en la confianza ciega que depositamos en las herramientas que lo protegen. APT29 no necesitó encontrar una puerta trasera — construyó la casa.

¿Quién vigila a los vigilantes cuando los vigilantes son el enemigo?

Héroe activado

KEV-1

Detectó CVE-2026-33634 en feed CISA KEV, activando protocolo de respuesta inmediata para herramientas comprometidas

T1555.005 · T1526 · AUTO-DETECT

Héroe activado

Eris Sentinel

Correlacionó TTPs MITRE con telemetría de red, identificando patrón de exfiltración silenciosa desde herramientas de seguridad

T1555.005 · T1110.001 · T1558.004

Héroe activado

NeonMind

Orquestó Fast Response Protocol para contención coordinada global, coordinando rotación masiva de credenciales y reconstrucción de pipelines

SOAR · NIST CSF · T1526

Héroe activado

Magna

Evaluó impacto OT/ICS, confirmando puente directo entre pipelines DevOps comprometidos y sistemas de control industrial

OT-SEC · T1526 · ICS-BRIDGE

Héroe activado

Blacktrace

Proporcionó inteligencia estratégica sobre APT29, confirmando patrón histórico de compromiso de herramientas de seguridad

APT29-INTEL · DARKWEB · FORENSICS

Héroe activado

Stratos

Implementó políticas de Zero Trust extendidas a herramientas de seguridad, estableciendo verificación continua de integridad

ZERO-TRUST · TOOL-INTEGRITY · RECOVERY

Villano

APT29 (Cozy Bear)

Grupo APT del SVR ruso, especialista en infiltración prolongada y compromiso de herramientas de seguridad

CVE-2026-33634 · APT-STATE · SUPPLY-CHAIN