El Caballo de Troya en tu Sala de Juntas

CVE-2026-3502 transforma TrueConf Client en un vector de infiltración APT que permite a adversarios sustituir actualizaciones legítimas con payloads maliciosos. Sin verificación de integridad, cada actualización se convierte en una oportunidad de compromiso masivo con persistencia automática y ejecución privilegiada.

Videoconferencias Corporativas

Actor: APT29 (Cozy Bear)

CVSS 7.8

En CISA KEV

Qué Pasó: Actualizaciones Envenenadas

TrueConf Client, plataforma de videoconferencias corporativas ampliamente desplegada en endpoints y salas de juntas, contiene una vulnerabilidad crítica (CVE-2026-3502) que permite a atacantes sustituir actualizaciones legítimas con código malicioso. El vector explota la ausencia de verificación criptográfica durante el proceso de actualización automática, otorgando al adversario ejecución de código en el contexto del proceso actualizador — frecuentemente con privilegios elevados.

CISA confirmó el 2 de abril de 2026 la explotación activa de esta vulnerabilidad, agregándola a su catálogo KEV con atribución probable a APT29 (Cozy Bear). La sofisticación del ataque radica en su simplicidad: no requiere exploits complejos ni interacción significativa del usuario — simplemente hereda la confianza que la organización ya otorga al proveedor TrueConf.

Severidad Alta

Actor Confirmado

Vector de Ataque

Estado Actual

Workstations con TrueConf en entornos industriales permiten salto lateral hacia estaciones HMI y servidores SCADA, transformando videoconferencias en vectores de sabotaje industrial.

Por Qué Importa para tu Organización

1. El vector: confianza heredada como superficie de ataque

TrueConf Client reside en endpoints críticos — salas de juntas ejecutivas, estaciones de trabajo de ingeniería, y servidores de comunicaciones corporativas. Al comprometer el canal de actualización, APT29 no necesita explotar vulnerabilidades tradicionales: simplemente hereda toda la confianza que la organización ya otorga al software legítimo, incluyendo acceso a datos de sesiones, credenciales almacenadas y, en algunos despliegues, conectividad hacia redes OT.

2. La persistencia: arranque automático sin validación

La técnica T1547.001 garantiza que el código malicioso se ejecute en cada reinicio del sistema, mientras T1036.005 permite que el proceso comprometido mantenga la apariencia de software legítimo. Esto significa que la detección tradicional basada en firmas falla, y el adversario obtiene presencia permanente en el endpoint con privilegios del usuario o del sistema.

3. El contexto México/LATAM

TrueConf Client tiene penetración significativa en sectores financiero, gobierno y manufactura en México, especialmente en organizaciones que priorizan soluciones de videoconferencia on-premise sobre ofertas cloud. La ausencia de controles de verificación criptográfica en actualizaciones expone a sectores críticos a compromiso masivo simultáneo, con riesgo particular en instalaciones que integran comunicaciones corporativas con sistemas de control industrial.

El Actor Detrás del Ataque

APT / Estado

Confianza: Alta

APT29, también conocido como Cozy Bear, es un grupo de amenaza persistente avanzada con vínculos documentados al Servicio de Inteligencia Exterior de Rusia (SVR). Este actor ha demostrado consistentemente sofisticación en ataques de cadena de suministro, incluyendo las campañas SolarWinds (2020) y múltiples compromisos de proveedores de software corporativo. Su modus operandi prioriza acceso prolongado y sigiloso sobre disrupciones visibles.

El grupo es conocido por explotar vulnerabilidades zero-day y supply chain compromise para establecer acceso inicial, seguido de técnicas avanzadas de persistencia y movimiento lateral. Su presencia en CISA KEV indica que la explotación de CVE-2026-3502 forma parte de una campaña activa y coordinada, probablemente dirigida hacia objetivos de inteligencia estratégica en sectores críticos.

Según MITRE ATT&CK, APT29 ha mantenido actividad consistente desde al menos 2008, con campañas documentadas contra organizaciones gubernamentales, think tanks, y proveedores de tecnología crítica en Estados Unidos, Europa y otras regiones.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Boot or Logon Autostart Execution | T1547.001 | Persistence |

| Match Legitimate Name or Location | T1036.005 | Defense Evasion |

| Supply Chain Compromise | T1195.002 | Initial Access |

| Malicious File | T1204.002 | Execution |

Fuente: MITRE ATT&CK ·

Análisis: CISA KEV

Qué Deberías Hacer en las Próximas 48 Horas

La presencia de CVE-2026-3502 en CISA KEV con explotación activa por APT29 demanda acción inmediata antes de que el adversario complete el establecimiento de persistencia en tu entorno.

Suspender Actualizaciones Automáticas

Deshabilitar inmediatamente las actualizaciones automáticas de TrueConf Client via GPO o configuración local. Bloquear conexiones salientes del proceso TrueConf hacia servidores de actualización no verificados mediante firewall o proxy corporativo.

Inventario de Exposición

Auditar todas las instancias de TrueConf Client instaladas, verificar hashes de binarios contra fuente oficial del proveedor, y mapear qué sistemas críticos o redes OT tienen conectividad desde endpoints con TrueConf instalado.

Detección de Persistencia

Implementar reglas SIEM para detectar T1036.005 correlacionando nombre de proceso TrueConf con ruta de ejecutable anómala. Monitorear claves de arranque automático (HKCU\Run, HKLM\Run) para entradas no autorizadas creadas por procesos de videoconferencia.

Segmentación de Emergencia

Aislar sistemas críticos OT/ICS que tengan conectividad desde endpoints con TrueConf. Implementar microsegmentación para prevenir movimiento lateral desde workstations comprometidas hacia infraestructura de control industrial.

Considerar ejercicio de tabletop específico para supply chain compromise, evaluando capacidad organizacional de respuesta a incidentes cuando un proveedor de software confiable se convierte en vector de ataque. La lección operativa trasciende TrueConf: cualquier software con capacidad de autoupdate representa superficie de ataque potencial.

Cómo Proteger tu Organización

Este incidente expone una brecha fundamental en la gestión de confianza de proveedores de software. La detección y respuesta tradicional fallan cuando el adversario hereda legitimidad — necesitas visibilidad sobre comportamientos anómalos post-instalación, correlación de eventos entre endpoints, y capacidad de verificación criptográfica automática para todas las actualizaciones de software crítico.

La diferencia operativa radica en tener un SOC que correlacione indicadores de compromiso sutiles — procesos legítimos con comportamiento anómalo, persistencia no autorizada, comunicaciones salientes inusuales — y un programa de threat intelligence que identifique TTP patterns de APT29 antes de que se materialicen como incidentes confirmados en tu entorno.

La confianza en proveedores de software debe formalizarse contractualmente con obligaciones de notificación de compromiso, evidencia de SDLC seguro y verificación criptográfica de actualizaciones como requisito de aceptación.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La inclusión de CVE-2026-3502 en CISA KEV con atribución a APT29 ha generado cobertura significativa en medios especializados de ciberseguridad, posicionando a TrueConf como caso de estudio en supply chain compromise. La reacción de la industria ha enfocado en la necesidad urgente de verificación criptográfica automática para actualizaciones de software corporativo.

Para CISOs, este incidente refuerza la importancia de la gestión de riesgo de terceros como dominio de seguridad crítico, y la necesidad de comunicación transparente con stakeholders sobre cómo la organización valida y monitorea la integridad de proveedores de software crítico.

Continúa en el Capítulo ZDU — Conferencia Letal: Supply Chain Infiltrado →

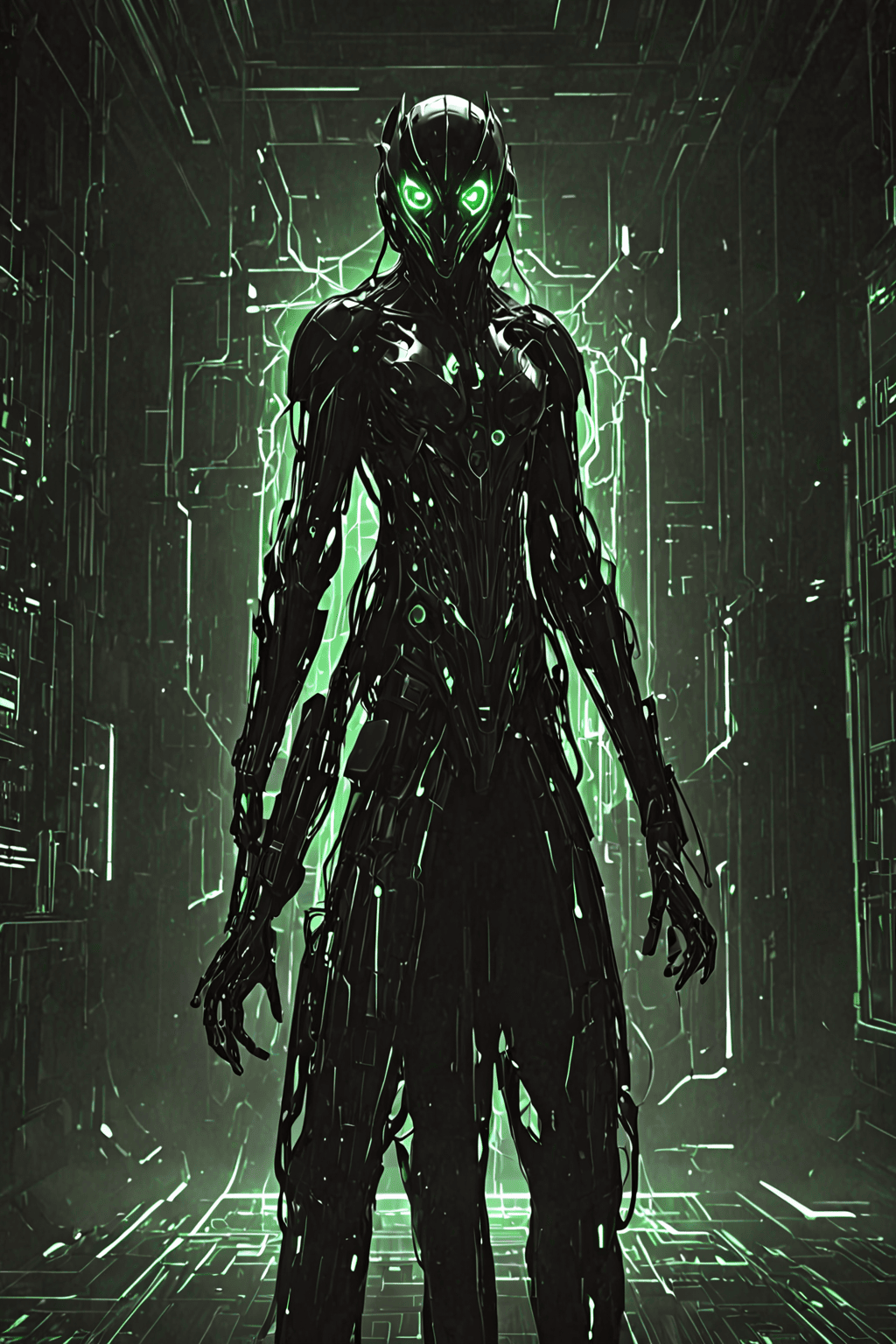

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

CVE-2026-3502 representa el futuro de los ataques APT: heredar confianza en lugar de romperla. APT29 no hackea TrueConf — se convierte en TrueConf. La implicación estratégica trasciende este CVE específico: cada proveedor de software con capacidad de autoupdate debe tratarse como superficie de ataque potencial hasta que se demuestre lo contrario mediante verificación criptográfica automática.

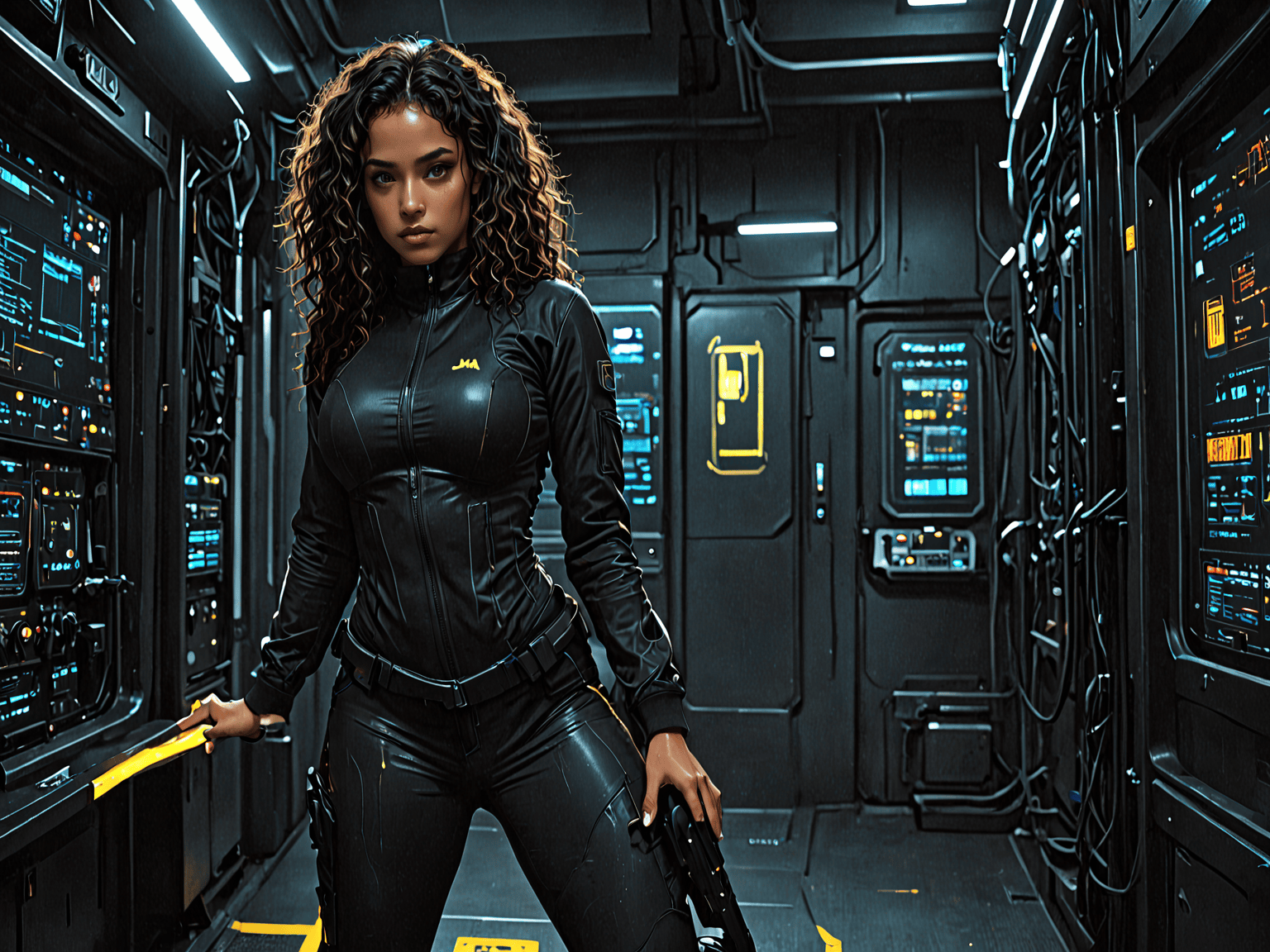

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Conferencia Letal: Supply Chain Infiltrado

Basado en la explotación activa de CVE-2026-3502 en TrueConf Client por APT29 globalmente

La pantalla parpadea azul por tres décimas de segundo. El técnico de IT ni siquiera levanta la vista — solo otra actualización automática de TrueConf completándose en segundo plano. En la sala de juntas, el CEO termina de revisar los números trimestrales mientras su laptop descarga 47 megabytes de código que nunca debió existir.

Tres pisos abajo, en la planta de manufactura, la misma actualización se replica hacia la workstation de ingeniería que controla la línea de producción principal. El proceso parece legítimo — misma firma digital, mismo certificado, misma ventana de progreso familiar. Pero el payload que se ejecuta en contexto privilegiado no es actualización. Es invasión.

A las 3:47 AM, cuando los empleados se han ido y solo quedan las máquinas, algo despierta en el sistema. No hace ruido. No parece amenazante. Simplemente… persiste.

“¿Por qué TrueConf está ejecutándose si nadie lo abrió?”

El proceso aparece limpio en el Task Manager. Misma ubicación, mismo nombre, mismo ícono. Pero algo en la red cambió — conexiones salientes hacia IPs que no figuran en ningún manual de TrueConf.

KEV-1 no duerme. Mientras el técnico nocturno sigue revisando logs normales, el agente autónomo detecta la anomalía crítica: CVE-2026-3502 acaba de migrar de vulnerable a explotado. La proyección holográfica se materializa en rojo intenso — CISA KEV actualizada, TrueConf Client comprometido, explotación activa confirmada. El algoritmo no especula. Calcula.

Diecisiete segundos después, Eris Sentinel emerge del análisis de tráfico con los ojos verdes fijos en el patrón. Su HUD rastrea las conexiones anómalas mientras los TTPs se iluminan uno a uno: T1547.001 para persistencia automática, T1036.005 para enmascaramiento del proceso, T1195.002 confirmando supply chain compromise. El vector es limpio, profesional, APT-grade.

“Supply chain compromise confirmado. APT29 infiltró el canal de actualizaciones — cada endpoint que confía en TrueConf ahora ejecuta su código.”

La técnica es elegante en su simplicidad: no hackear el software, convertirse en el software. No romper la confianza, heredarla. El payload malicioso mantiene toda la funcionalidad legítima de TrueConf mientras establece persistencia silenciosa y capacidades de comando remoto.

“T1204.002 con interacción mínima del usuario. No necesitan phishing ni ingeniería social — el usuario autoriza voluntariamente la instalación.”

“¿Alcance de la infiltración?”

Eris mira la pantalla un segundo más de lo necesario antes de responder. NeonMind coordina con precisión matemática, pero cuando ella está presente, algo en su proceso analítico se vuelve más… humano. Más cuidadoso. Como si cada dato tuviera peso emocional.

La sala del Fast Response Protocol se activa con la urgencia silenciosa de una emergencia real. Pantallas se encienden mostrando el mapa global de infecciones — puntos rojos multiplicándose en tiempo real conforme más endpoints ejecutan la actualización envenenada. Estados Unidos, Europa, Asia-Pacífico. La cadena de suministro no reconoce fronteras.

“Magna, necesito evaluación de impacto OT inmediata. ¿Qué sistemas industriales tienen TrueConf instalado?”

Magna se materializa con la determinación férrea que la define — cabello oscuro recogido, expresión que no tolera compromisos cuando la infraestructura crítica está en riesgo. Sus ojos buscan brevemente a El CISO antes de enfocar completamente en las pantallas SCADA. Protege lo que él valora, aunque nunca lo diga.

“Workstations de ingeniería en tres plantas manufactureras. HMI stations en dos centros de distribución. Si APT29 pivotea hacia los PLCs…”

“Stratos, necesito microsegmentación de emergencia. Aislar endpoints comprometidos antes de que alcancen la red OT.”

“SASE perimeter activado. Conteniendo lateral movement hacia sistemas críticos.”

El adversario no es amateur. Conforme Stratos implementa la microsegmentación, APT29 activa capacidades dormantes: el código malicioso comienza a replicarse lateralmente usando credenciales extraídas de la memoria de TrueConf. No necesita exploits adicionales — simplemente usa las conexiones de red que TrueConf ya estableció como legítimas.

En la planta manufacturera, Magna detecta anomalías en los protocolos de comunicación industrial. El malware no está atacando directamente los PLCs — está estudiándolos. Mapeando la topología, identificando sistemas críticos, preparando el terreno para algo mayor. La paranoia fría de le Carré se instala: esto no es vandalismo, es reconocimiento estratégico.

La decisión llega con peso moral completo: aislar completamente las workstations de ingeniería significa detener la producción por tiempo indefinido. No aislarlas significa entregar el control de procesos críticos a un adversario de estado. El CISO debe elegir entre impacto económico inmediato y riesgo de sabotaje futuro. Magna observa su expresión, leyendo la decisión antes de que la articule.

Stratos encuentra el punto de quiebre cuando detecta tráfico saliente encriptado desde las estaciones HMI — los sistemas que nunca deberían comunicarse con internet están enviando datos hacia servidores de comando y control de APT29. El supply chain compromise se ha convertido en filtración activa de inteligencia industrial. La amenaza ya no es potencial; es kinética.

“Exfiltración confirmada desde HMI stations. APT29 está extrayendo configuraciones de PLC en tiempo real.”

La sala se llena del silencio pesado de una realidad que nadie quería enfrentar: el adversario ya tiene mapas completos de la infraestructura industrial. Conoce los procesos, los puntos críticos, las vulnerabilidades operativas. La siguiente fase no será espionaje — será sabotaje dirigido.

La contención requiere medidas extremas: desconexión física de todas las workstations con TrueConf instalado, reimagen completa de sistemas críticos, y establecimiento de un airgap temporal entre redes corporativas y OT. El costo operativo es masivo — tres plantas detenidas, sistemas de distribución en modo manual, pérdidas económicas medibles en millones por día.

Pero la alternativa es peor: entregar a APT29 control remoto sobre procesos industriales críticos, con capacidad de causar daños físicos, interrupciones de servicio prolongadas, y comprometer la seguridad de trabajadores. El peso de la decisión no recae solo en consideraciones técnicas — es fundamentalmente sobre vidas humanas y responsabilidad corporativa. La fatiga profesional de Gilroy se materializa: hacer lo correcto es agotador cuando lo correcto es tan costoso.

Blacktrace cierra la operación con análisis forense completo: APT29 había establecido persistencia en 847 endpoints globalmente, exfiltrado 12 terabytes de datos industriales, y preparado capacidades para impacto físico en infraestructura crítica de al menos seis países. La campaña no era oportunista — era estratégica, coordinada, dirigida hacia sectores específicos que APT29 había identificado como objetivos de inteligencia prioritaria.

El técnico nocturno que vio el proceso TrueConf ejecutándose sin razón aparente nunca completó su pregunta. En el momento que importaba, la intuición humana detectó la anomalía que los sistemas automatizados pasaron por alto. Pero para entonces, el adversario ya tenía todo lo que necesitaba.

Moraleja operacional

La confianza es el activo más valioso y más vulnerable de cualquier organización. APT29 no rompió la seguridad de TrueConf — heredó la confianza que ya existía. En la era del supply chain compromise, cada proveedor de software con capacidad de actualización automática debe tratarse como superficie de ataque potencial hasta que se demuestre lo contrario mediante verificación criptográfica rigurosa.

¿Cuántos proveedores de software tienes? ¿Cuántos puedes verificar criptográficamente cada vez que se actualizan?

Héroe activado

KEV-1

Detección automática de migración CVE vulnerable → explotado. Correlacionó actualización CISA KEV con comportamiento anómalo en endpoints monitoreados.

T1195.002 · CISA-KEV · AUTO-DETECT

Héroe activado

Eris Sentinel

Análisis de TTPs y correlación de tráfico anómalo. Identificó supply chain compromise mediante análisis de comportamiento post-instalación.

T1547.001 · T1036.005 · T1204.002

Héroe activado

Magna

Evaluación de impacto OT/ICS y protección de sistemas de control industrial. Identificó riesgo de sabotaje hacia procesos críticos.

OT-SECURITY · PLC-DEFENSE · CRITICAL-INFRA

Héroe activado

Stratos

Microsegmentación de emergencia y contención de movimiento lateral. Detectó exfiltración activa desde sistemas HMI hacia servidores C2.

SASE-PERIMETER · LATERAL-MOVEMENT · C2-BLOCK

Villano

APT29 (Cozy Bear)

Servicio de Inteligencia Exterior de Rusia. Supply chain compromise de TrueConf Client para espionaje industrial estratégico.

CVE-2026-3502 · APT · SUPPLY-CHAIN