MITRE Fight Fraud Framework: el mapa que le faltaba al antifraude en México

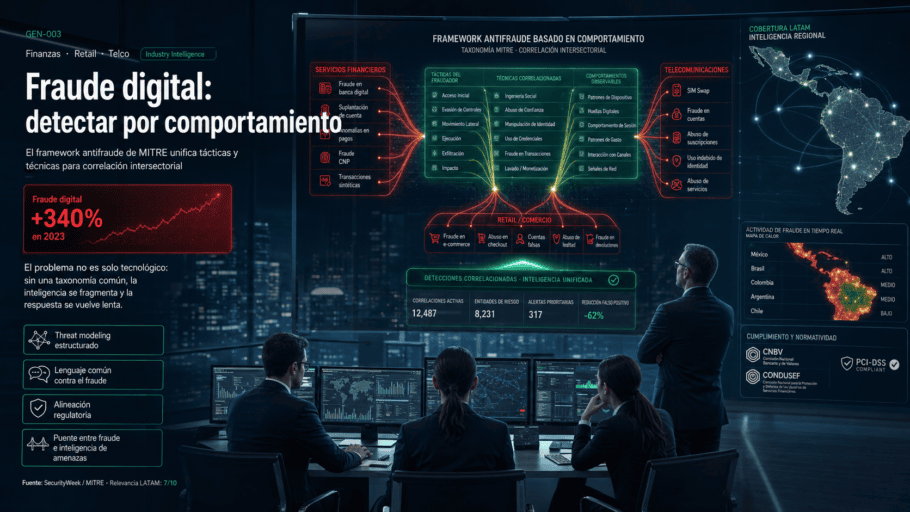

El framework antifraude basado en comportamiento que MITRE acaba de liberar cambia la lógica de detección para instituciones financieras, retail y telecomunicaciones en México y LATAM. Ya no basta con indicadores técnicos aislados: el modelo introduce una taxonomía común de tácticas y técnicas de defraudadores que permite correlación intersectorial, threat modeling estructurado y alineación directa con los marcos regulatorios que hoy supervisan CNBV y CONDUSEF. Para organizaciones que operan bajo PCI-DSS, este es el puente que conecta el análisis de fraude con la inteligencia de amenazas.

Finanzas · Retail · Telco

Industry Intelligence

Fuente: SecurityWeek / MITRE

Relevancia LATAM: 7/10

El problema: el fraude digital escaló 340% y el sector financiero mexicano sigue detectando con instrumentos del siglo pasado

CONDUSEF registró un incremento del 340% en fraude digital durante 2023. La cifra no es ruido estadístico: refleja una brecha estructural entre la velocidad con que los esquemas fraudulentos evolucionan y la capacidad real de detección de la mayoría de las instituciones financieras, retailers y operadoras de telecomunicaciones en el país. El problema central no es tecnológico en origen — es taxonómico. Las organizaciones no comparten un lenguaje común para describir cómo opera un defraudador, lo que fragmenta la inteligencia, impide la colaboración intersectorial y ralentiza la respuesta.

Cómo MITRE Fight Fraud Framework aborda la brecha taxonómica

El MITRE Fight Fraud Framework aborda exactamente ese vacío. Construido sobre la metodología que dio origen a ATT&CK, este modelo mapea tácticas y técnicas empleadas por actores de fraude: ingeniería social, phishing avanzado, compromiso de identidad, fraude sintético, estafas de CEO (Business Email Compromise) y esquemas de lavado de dinero. Lo hace desde una perspectiva conductual del adversario — no desde el artefacto técnico — lo que lo hace aplicable independientemente del vector tecnológico utilizado en cada ataque.

Por qué importa hoy para CNBV, CONDUSEF y PCI-DSS

Para México, el timing es crítico. Las instituciones supervisadas por la CNBV enfrentan presión creciente para demostrar capacidades de detección de fraude estructuradas y auditables. Los programas de PCI-DSS exigen controles de fraude que hasta ahora carecían de una taxonomía estandarizada alineada con threat intelligence. El Fight Fraud Framework provee exactamente esa capa: un vocabulario común que puede integrarse en programas de fraud management existentes, en modelos de threat modeling y en las mesas de trabajo intersectoriales que CONDUSEF ha promovido sin éxito por años debido a la falta de un marco compartido.

Implicaciones prácticas: tres frentes que el framework abre

El framework habilita tres ganancias operativas concretas:

- Correlación de señales débiles. Al mapear comportamiento del adversario en lugar de indicadores aislados, las organizaciones detectan patrones de fraude sintético o BEC antes de que el daño financiero sea consumado.

- Colaboración sectorial real. Banco, retailer y operadora telefónica hablan el mismo idioma cuando un mismo actor opera en los tres sectores simultáneamente.

- Trazabilidad regulatoria. Los controles se mapean contra las tácticas del framework y se presentan como evidencia estructurada ante CNBV o en auditorías PCI-DSS.

La recomendación para CISOs en México es clara: evaluar el Fight Fraud Framework como capa complementaria — no sustituta — de los controles técnicos existentes. La integración comienza en el equipo de fraud management y threat intelligence, con un ejercicio de mapeo de los esquemas de fraude más frecuentes en la organización contra la taxonomía del framework. Desde ahí, el camino hacia threat modeling antifraude estructurado y colaboración intersectorial se vuelve ejecutable. Un servicio MSSP con capacidad de threat intelligence puede acelerar significativamente ese proceso de adopción. Para organizaciones que ya operan con un SOC activo, el framework permite alimentar los playbooks de detección con lógica conductual que hoy probablemente no está documentada. Y para aquellas con programas de GRC en marcha, el Fight Fraud Framework es una oportunidad concreta de alinear el mapa de controles antifraude con los requerimientos de CNBV y PCI-DSS.

Más sobre MITRE Fight Fraud Framework y antifraude

Para profundizar en el MITRE Fight Fraud Framework y los marcos regulatorios mexicanos aplicables, consulta:

- MITRE ATT&CK — framework adversarial base sobre el que se construye Fight Fraud, taxonomía conductual de referencia.

- CNBV — Disposiciones de carácter general — marco regulatorio mexicano para instituciones financieras y obligaciones antifraude.

- PCI Security Standards Council — estándares PCI-DSS y controles antifraude para procesamiento de tarjeta.

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

MITRE lanzó el Fight Fraud Framework: un modelo conductual que mapea tácticas de defraudadores. Impacto directo para finanzas, retail y telco bajo CNBV, CONDUSEF y PCI-DSS en México.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

El framework ya existe. La pregunta es si tu organización tiene el contexto para usarlo — o si el fraude ya encontró los huecos antes que tú.

Protocolo DARKWEB-001 — Cuando el fraude adquiere taxonomía propia

Lenguaje operativo antifraude MITRE — NeonMind

NeonMind: El brief de G.E.N.N.I.E. llegó completo esta mañana y lo que describe no es una novedad académica — es un cambio de paradigma operativo. MITRE no está inventando un nuevo control; está construyendo el lenguaje que el sector antifraude necesitaba desde hace una década. Lo que ATT&CK hizo por la detección de intrusiones, el Fight Fraud Framework tiene el potencial de hacerlo por el fraud management: convertir experiencia fragmentada en inteligencia accionable y compartible.

Desde la perspectiva de orquestación que gestiono, el valor inmediato está en la integración con playbooks SOAR. Hoy, la mayoría de los playbooks antifraude en instituciones financieras mexicanas están construidos sobre reglas de negocio estáticas: umbrales de transacción, listas negras, patrones de IP. Eso es detección reactiva. El Fight Fraud Framework permite construir playbooks basados en secuencias de comportamiento adversarial — las mismas tácticas que MITRE ha documentado. Eso es detección proactiva con contexto de adversario.

El alineamiento con NIST CSF también es directo: las funciones de Detect y Respond se fortalecen cuando el equipo SOC puede etiquetar una alerta no solo como “transacción anómala” sino como “táctica T-FRD-042: suplantación de identidad ejecutiva con presión temporal”. Esa granularidad cambia la velocidad y la calidad de la respuesta. Mi recomendación operativa: comenzar el mapeo framework en los tres vectores de mayor frecuencia en México — BEC, fraude sintético de crédito y phishing dirigido a clientes de banca móvil.

Ángulo específico — Blacktrace: Fraude modular darkweb y MITRE Fight Fraud — Blacktrace

Blacktrace: Lo que MITRE acaba de publicar confirma lo que llevo documentando en foros underground desde octubre. No es coincidencia. El ecosistema de fraude como servicio en darkweb ya opera con una lógica modular que el Fight Fraud Framework captura con precisión: hay actores especializados en reconocimiento de identidad, otros en validación de cuentas comprometidas, otros en cash-out. Es una cadena de valor, no un individuo oportunista.

En los últimos cuatro meses he rastreado al menos tres clusters de actividad orientados específicamente a instituciones financieras mexicanas de mediano tamaño — las que no tienen los controles de los bancos grandes pero procesan volúmenes significativos. Estos clusters intercambian bases de datos de clientes, scripts de ingeniería social en español mexicano con vocabulario regional calibrado, y acceso a cuentas mula ya validadas. El modelo de operación encaja exactamente en las tácticas de compromiso de identidad y fraude sintético que MITRE documenta en el framework.

El dato que más me preocupa: en al menos dos foros he visto referencias a campañas de BEC dirigidas a empresas de manufactura en el Bajío, específicamente explotando la dinámica de órdenes urgentes entre planta y corporativo. El vector no es técnico — es social. Y la defensa tampoco puede ser solo técnica. El framework le da al Blue Team la estructura para entender qué está viendo cuando llega esa primera señal débil antes del fraude consumado.

Presión CONDUSEF sobre controles auditables — Veritas

Veritas: El Fight Fraud Framework llega en un momento de tensión regulatoria particular para México. CONDUSEF ha intensificado su presión sobre instituciones financieras para que demuestren no solo que tienen controles antifraude, sino que esos controles son sistemáticos, auditables y proporcionales al riesgo. Hasta hoy, la mayoría de las instituciones respondían con documentación de controles técnicos que no hablaban el lenguaje del regulador. El framework cambia esa dinámica.

Desde la perspectiva de LFPDPPP, el ángulo es delicado pero manejable. El análisis conductual de adversarios que propone MITRE opera sobre patrones de comportamiento transaccional, no sobre datos personales de usuarios inocentes — siempre que la implementación esté correctamente acotada. Pero la línea es fina: si el modelo de detección empieza a perfilar clientes legítimos como potenciales defraudadores sin las salvaguardas adecuadas, la organización enfrenta exposición regulatoria bajo la Ley. El framework necesita implementarse con un aviso de privacidad actualizado y una evaluación de impacto en privacidad que anticipe ese riesgo.

Para instituciones bajo PCI-DSS, la oportunidad es clara: mapear los requerimientos 10 y 12 contra las tácticas del framework para construir evidencia de cumplimiento estructurada. Para las supervisadas por CNBV, el framework puede convertirse en el backbone de un programa de prevención de fraude que satisfaga tanto los requerimientos de la circular única bancaria como los estándares internacionales que el regulador cada vez más referencia.

Veritas archiva el framework. Las cifras CONDUSEF coinciden con patrones que Blacktrace mapea en darkweb desde octubre. Storm-2755 no es actor — es método. El fraude ya tiene taxonomía propia.

Gaps estructurales en compliance antifraude — Regulator

Regulator: El gap de compliance que este framework expone es estructural. En las organizaciones mexicanas que he auditado en los últimos doce meses — instituciones financieras, retailers con operación de crédito, operadoras de telecomunicaciones — el patrón es consistente: tienen políticas antifraude, tienen controles técnicos, pero no tienen un modelo de amenazas antifraude documentado. Cuando el auditor pregunta “¿cómo mapean sus controles contra las tácticas de fraude más probables para su sector?”, la respuesta suele ser silencio o una referencia vaga a análisis de riesgo operacional que no desciende a ese nivel de granularidad.

El Fight Fraud Framework cierra ese gap de forma directa. ISO 27001 en su versión 2022 ya incorpora controles orientados a threat intelligence y gestión de fraude que el Anexo A referencia pero no operacionaliza. NIST CSF 2.0 tiene la misma situación en su función Govern. El framework de MITRE es la pieza operacional que faltaba para hacer esos controles auditables. Para organizaciones en proceso de certificación o recertificación ISO 27001, este es el momento de incorporar el Fight Fraud Framework en el análisis de riesgos y en el Statement of Applicability — especialmente en los controles A.8.16 (monitoreo de actividades) y A.5.7 (threat intelligence).

La recomendación inmediata para equipos de GRC: descargar el framework, mapear los cinco esquemas de fraude de mayor impacto económico en la organización contra su taxonomía, e identificar los controles existentes que cubren cada táctica. El resultado será una matriz de cobertura antifraude que probablemente revelará más huecos de los esperados — pero también proveerá la hoja de ruta para cerrarlos con evidencia regulatoria sólida.

Vishing ejecutivo en pymes industriales — Luna Varela

Luna Varela: Quiero anclar esto en algo concreto antes de que el framework se quede en abstracción. Imaginemos — porque no hace falta inventar mucho — un call center de una empresa mediana en el Bajío. Son las 11 de la mañana. El operador recibe una llamada. La voz al otro lado se identifica como el CEO. Tono urgente, vocabulario preciso, contexto específico que solo alguien interno debería conocer. Pide una transferencia inmediata a una cuenta nueva de proveedor. “Es una emergencia, no hay tiempo para el proceso normal. Yo lo autorizo directamente.” El operador duda dos segundos. Después teclea.

Ese es el momento que el Fight Fraud Framework intenta intervenir — no después, sino antes. Porque si la organización ha mapeado esa secuencia de comportamiento contra la táctica de suplantación de identidad ejecutiva con presión temporal, el operador tiene un protocolo. No un instinto. Un protocolo. Y el SOC tiene una alerta que no espera a que la transferencia se confirme para activarse.

Lo que NeonMind describe en términos de orquestación, lo que Blacktrace rastrea en darkweb y lo que Veritas y Regulator anclan en cumplimiento — todo converge en ese segundo de duda del operador. El framework le da nombre a lo que está pasando. Le da categoría. Y con categoría viene la posibilidad de respuesta sistemática en lugar de respuesta accidental. Esto conecta, de forma directa, con lo que documentamos en ZDU-II-PAYROLL: los mismos vectores de ingeniería social que comprometen nóminas comprometen transferencias urgentes. El adversario no distingue entre departamentos. Nosotros tampoco podemos permitirnos hacerlo.

El fraude digital en México ya tiene taxonomía propia. La pregunta ahora es si las organizaciones mexicanas van a adoptarla antes de que el próximo ciclo de fraudes las alcance.

Inteligencia: G.E.N.N.I.E. — Redacción: Luna Varela — Edición: NeonMind