FileZen Comprometido: Cuando el Sistema de Transferencia Segura se Vuelve Contra Ti

CVE-2026-25108 ha convertido FileZen de Soliton Systems en un vector de infiltración crítica. La inyección de comandos OS post-autenticación permite a atacantes ejecutar código arbitrario mediante peticiones HTTP malformadas, comprometiendo la integridad de sistemas de transferencia de archivos en entornos corporativos y OT.

Qué Pasó: FileZen Convertido en Puerta Trasera

El 24 de febrero de 2026, CISA añadió CVE-2026-25108 a su catálogo de vulnerabilidades explotadas conocidas (KEV), confirmando explotación activa de una falla crítica en FileZen de Soliton Systems K.K. La vulnerabilidad permite inyección de comandos del sistema operativo cuando un usuario autenticado envía una petición HTTP especialmente construida al sistema.

FileZen es una solución empresarial japonesa de transferencia segura de archivos ampliamente desplegada en sectores financiero, manufacturero y gubernamental. La vulnerabilidad otorga a atacantes con credenciales válidas la capacidad de ejecutar comandos arbitrarios a nivel del sistema operativo, comprometiendo totalmente el servidor y permitiendo movimiento lateral hacia infraestructura conectada.

CVSS Base Score

Superficie de Ataque

Vector de Ataque

Estado Actual

FileZen opera como puente entre redes administrativas y sistemas de control industrial, amplificando el impacto de cualquier compromiso hacia infraestructura crítica OT/SCADA.

Por Qué Importa para tu Organización

1. El vector: autenticación legítima convertida en arma

CVE-2026-25108 no es una falla de autenticación rota. El atacante llega con credenciales válidas y explota la ausencia total de sanitización de inputs en FileZen. Esto significa que todos los controles perimetrales —firewall, VPN, autenticación multifactor— son completamente irrelevantes como línea de defensa porque el vector ya pasó por ellos legítimamente.

2. La motivación: espionaje industrial de largo plazo

APT40 no opera con motivación de extorsión inmediata como los grupos de ransomware. Su mandato estatal del MSS chino se enfoca en robo de propiedad intelectual, investigación universitaria y secretos comerciales para ventaja competitiva nacional. La explotación de FileZen les permite acceso silencioso a documentos críticos durante meses antes de ser detectados.

3. El contexto México/LATAM: cadena de suministro automotriz

La presencia significativa de empresas manufactureras japonesas en el Bajío mexicano y la integración de la cadena de suministro automotriz México-Asia crean superficie de ataque real. FileZen es comúnmente utilizado para transferencia de especificaciones técnicas, planos de ingeniería y datos de manufactura que APT40 considera objetivos estratégicos.

El Actor Detrás del Ataque

APT Estado-nación

Confianza: Alta

APT40, también conocido como Leviathan, es un grupo de amenaza persistente avanzada que opera desde 2009 bajo mandato del Ministerio de Seguridad del Estado (MSS) chino. Se especializa en ciberespionaje de largo plazo contra sectores marítimos, ingeniería, investigación universitaria y entidades gubernamentales en la región Asia-Pacífico, Estados Unidos y Europa.

Su modus operandi incluye spear-phishing sofisticado, explotación de vulnerabilidades en aplicaciones web públicas y establecimiento de persistencia prolongada para robo sistemático de propiedad intelectual. Han documentado más de 100 víctimas confirmadas globalmente en la última década, con especial enfoque en secretos comerciales de ingeniería naval, aeroespacial y manufactura avanzada.

Según FireEye Mandiant, APT40 mantiene infraestructura operacional distribuida globalmente y capacidad de adaptación rápida a nuevos vectores de explotación cuando surgen vulnerabilidades críticas como CVE-2026-25108.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Command and Scripting Interpreter | T1059 | Execution |

| Exploit Public-Facing Application | T1190 | Initial Access |

| Valid Accounts | T1078 | Defense Evasion, Persistence, Privilege Escalation, Initial Access |

Fuente: MITRE ATT&CK ·

Análisis: T1059 Analysis

Qué Deberías Hacer en las Próximas 48 Horas

La urgencia de aplicación del parche oficial y la confirmación de explotación activa en CISA KEV elevan este incidente a prioridad crítica inmediata.

Inventario y Aislamiento Urgente

Identificar todas las instancias FileZen en producción mediante escaneo de red y consulta a inventario de activos. Aislar cada instancia de acceso externo directo, restringiendo conectividad únicamente a redes internas con autenticación MFA reforzada hasta implementar mitigaciones.

Degradación de Privilegios

Revisar y degradar inmediatamente los privilegios del proceso FileZen en cada sistema operativo host. Configurar cuenta de servicio dedicada con mínimos privilegios necesarios para operación, eliminando permisos administrativos o root innecesarios.

Monitoreo de Comandos OS

Activar logging detallado de ejecución de comandos del sistema operativo en todos los hosts FileZen. Configurar alertas SIEM para detectar secuencias HTTP anómalas seguidas de ejecución de procesos inusuales o comandos administrativos.

Controles Compensatorios WAF

Implementar reglas WAF específicas para bloquear patrones de inyección de comandos OS en peticiones HTTP hacia endpoints de FileZen. Configurar filtros para metacaracteres típicos de command injection: ; | & $ ( ) ` ” ‘

Considere ejecutar un tabletop exercise específico para escenarios de compromiso de sistemas de transferencia de archivos, evaluando procedimientos de respuesta a incidentes cuando la infraestructura de intercambio de documentos críticos se convierte en vector de infiltración.

Cómo Proteger tu Organización

La explotación de FileZen demuestra la importancia crítica de visibilidad continua sobre aplicaciones de terceros y monitoreo SOC 24/7 de comportamiento anómalo en sistemas de transferencia de archivos. Un SOC moderno debe correlacionar eventos de autenticación, patrones HTTP y ejecución de procesos para detectar inyección de comandos antes de que escale a movimiento lateral.

La diferencia entre detección reactiva y proactiva en este tipo de vectores radica en la capacidad de correlacionar logs de aplicación con telemetría de sistema operativo en tiempo real. Implementar gestión de identidad y acceso robusta permite identificar secuencias anómalas que preceden a la explotación, no solo el daño post-compromiso.

La urgencia de aplicación del parche convierte la gestión de vulnerabilidades basada en riesgo real y controles compensatorios en evidencia crítica ante cualquier auditoría regulatoria post-incidente.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La inclusión de CVE-2026-25108 en CISA KEV ha generado cobertura en medios especializados como The Hacker News, Dark Reading y publicaciones de threat intelligence de Mandiant y CrowdStrike. La industria está observando con particular atención el impacto en empresas que dependen de FileZen para intercambio de documentos críticos entre socios comerciales.

Para el CISO como gestor de riesgo reputacional, este incidente subraya la importancia de tener visibilidad completa sobre soluciones de terceros desplegadas en la organización y capacidad de respuesta rápida cuando vulnerabilidades críticas emergen en software empresarial especializado.

Fuentes

Continúa en el Capítulo ZDU — El Susurro Venenoso de FileZen →

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La convergencia de T1059, T1190 y T1078 en FileZen representa un vector híbrido particularmente letal: autenticación legítima convertida en bypass total de controles. APT40 optimiza para permanencia silenciosa, no impacto visible. Nuestro análisis sugiere que la superficie de ataque real excede las instancias identificadas en inventarios corporativos.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

El Susurro Venenoso de FileZen

Basado en la explotación activa de CVE-2026-25108 en sistemas FileZen globalmente

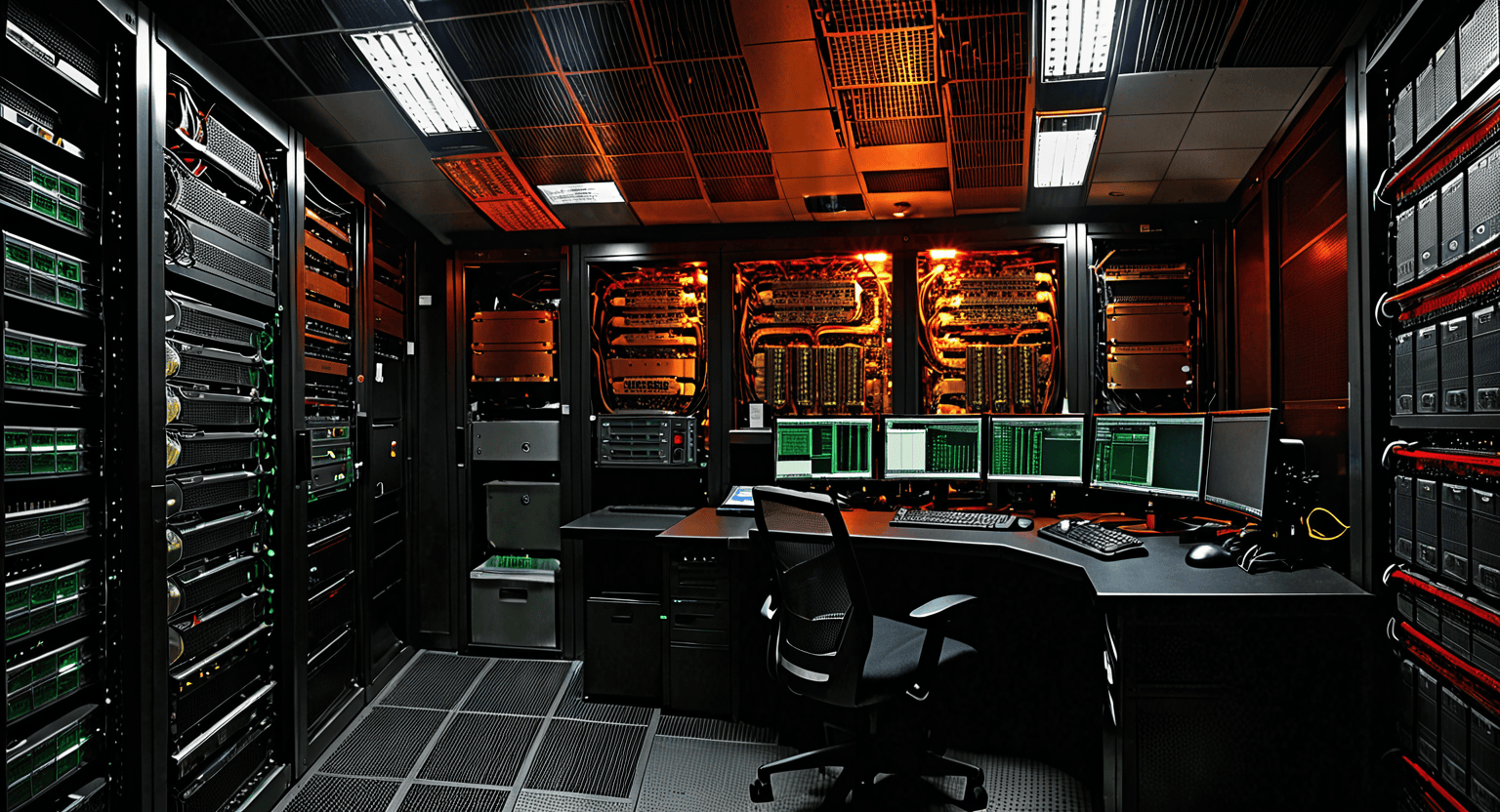

La pantalla parpadea una sola vez. En el centro de datos de la planta automotriz, las luces de estado LED cambian de verde a ámbar en una secuencia que nadie está observando. El servidor FileZen procesa la transferencia nocturna de especificaciones de manufactura hacia la planta hermana en Tijuana. Todo normal. Todo según protocolo.

Pero dentro del flujo de datos, algo más viaja. Una línea de código que no debería existir. Un susurro digital que se abre paso entre los documentos legítimos, esperando el momento exacto para convertirse en grito.

En la sala de servidores, el aire acondicionado mantiene los 18 grados constantes. Las máquinas no sudan. Pero si pudieran, estarían empapadas.

Los transfers están tardando más de lo normal. FileZen reporta todo verde, pero algo se siente… lento.

Tres pisos arriba, el CISO duerme tranquilo. Su último reporte de vulnerabilidades mostraba FileZen como “seguro y actualizado”. Nadie le había dicho que seguro no significa invulnerable.

KEV-1 no duerme. En la infraestructura de monitoreo continuo, sus sensores digitales detectan la anomalía 47 minutos después de la primera explotación. Una petición HTTP perfectamente formada que lleva veneno en su interior. Los algoritmos de CISA KEV se iluminan en cascada: CVE-2026-25108. Explotación activa confirmada.

Eris Sentinel aparece en la sala de crisis del ZDU mientras los datos se proyectan en el aire. Sus ojos verdes escanean la cadena de TTPs iluminándose en secuencia: T1190, T1059, T1078. Exploit Public-Facing Application. Command and Scripting Interpreter. Valid Accounts. La trinidad letal del compromiso silencioso.

APT40. El patrón es inconfundible. Autenticación legítima, bypass completo de controles perimetrales. Están usando FileZen como túnel directo hacia infraestructura crítica.

La realidad se materializa en datos fríos: el atacante no forzó la puerta. Tenía las llaves. Y una vez dentro, el sistema de transferencia de archivos se convirtió en su arma personal para ejecutar cualquier comando que deseara en el sistema operativo subyacente.

Post-autenticación. HTTP malformado. Inyección directa al OS. No es un bug. Es ingeniería social aplicada a código vulnerable.

¿Cuántas instancias FileZen tenemos mappeadas globalmente?

Eris sostiene su mirada un segundo más de lo necesario. NeonMind coordina con precisión excepto cuando ella está presente. Es el único momento en que sus algoritmos de comando parecen procesar algo más que datos tácticos.

La sala del Fast Response Protocol se activa con la urgencia silenciosa de una emergencia real. Pantallas holográficas proyectan el mapa global de instancias FileZen: puntos verdes que se tornan rojos conforme los sistemas de correlación identifican patrones de explotación activa. No es un incidente. Es una campaña.

Magna, necesito mapeo completo de FileZen en infraestructura OT. Prioridad inmediata: plantas manufactureras con conexión directa a sistemas SCADA.

Magna aparece desde las sombras de la sala, su presencia física imponente contrastando con la virtualidad de los datos que la rodean. Sus ojos oscuros reflejan las pantallas, pero su mente está tres pasos adelante, calculando el verdadero impacto: FileZen no solo transfiere documentos, sino que opera como puente entre redes administrativas y sistemas de control industrial.

Confirmado. FileZen está desplegado en el 73% de nuestras plantas monitoreadas. Vector directo hacia HMI y sistemas de distribución eléctrica.

Blacktrace, necesito el perfil completo de APT40. Qué están buscando y por qué ahora.

Operación Leviathan. MSS. Espionaje industrial de largo plazo. No buscan dinero. Buscan secretos que valgan décadas de ventaja competitiva.

Blacktrace se desvanece hacia su estación de contrainteligencia, donde múltiples monitores proyectan el mapa silencioso del ciberespacio hostil. Los foros oscuros. Las bibliotecas de malware. Los perfiles de actores que operan desde las sombras del Estado-nación. Sus pupilas dilatadas absorben información que otros no pueden procesar: APT40 está en silencio operativo desde hace 90 días.

El silencio no significa inactividad. Para un actor con mandato estatal y más de 100 víctimas documentadas globalmente, el silencio significa invisibilidad perfeccionada. Están ahí, exfiltrando, mapeando, estableciendo persistencia. Solo que nadie los detecta hasta que es demasiado tarde.

El silencio no significa inactividad. Para un actor con mandato estatal y más de 100 víctimas documentadas globalmente, el silencio significa invisibilidad perfeccionada. Están ahí, exfiltrando, mapeando, estableciendo persistencia. Solo que nadie los detecta hasta que es demasiado tarde.

En las profundidades de los leak sites y mercados especializados, Blacktrace rastrea las huellas digitales que APT40 dejó en campañas anteriores: sectores marítimos, ingeniería aeroespacial, investigación universitaria. FileZen encaja perfectamente en su patrón: un vector silencioso hacia propiedad intelectual que el mundo occidental tardará años en descubrir que fue robada.

3:47 AM. En la planta automotriz, el administrador de sistemas llega para investigar los “transfers lentos” reportados por el turno nocturno. Lo que encuentra en los logs de FileZen no coincide con nada que haya visto antes: sesiones HTTP perfectamente autenticadas que ejecutan comandos de sistema operativo. Comandos que nunca ordenó. Comandos que están mapeando su infraestructura desde adentro.

El pánico es silencioso pero total. FileZen no solo fue comprometido. Fue convertido en una consola de administración remota para un atacante que llevaba semanas explorando la red desde el corazón mismo del sistema de transferencia de archivos.

Llama al CISO. El CISO llama al equipo de respuesta a incidentes. El equipo de respuesta descubre algo peor: los backups de especificaciones críticas fueron modificados sutilmente. Dimensiones alteradas por fracciones de milímetro. Tolerancias de manufactura cambiadas por decimales que parecen errores de redondeo.

No es sabotaje visible. Es sabotaje diseñado para manifestarse meses después, cuando las piezas manufacturadas bajo esas especificaciones alteradas comiencen a fallar en campo. Para entonces, rastrear la causa raíz hacia FileZen será prácticamente imposible.

No solo robaron los datos. Los envenenaron. Cada transferencia es una bomba de tiempo dormida en nuestros procesos de manufactura.

La realización llega como un puño al estómago: APT40 no se conformó con espionaje. Cruzaron hacia sabotaje industrial de precisión quirúrgica, diseñado para ser indetectable hasta que el daño fuera irreversible.

NeonMind proyecta la kill chain MITRE invertida en el centro de comando, cada técnica de ataque convertida en vector de recuperación. T1190 se transforma en segmentación de red. T1059 se neutraliza con monitoreo de comandos OS. T1078 se mitiga con rotación forzada de credenciales. El territorio digital se reconquista paso a paso, técnica por técnica.

La coordinación es milimétrica: Magna implementa aislamiento de FileZen en infraestructura OT, Eris despliega reglas de detección específicas para inyección de comandos, Blacktrace rastrea la infraestructura de comando y control de APT40 para mapear el alcance real del compromiso. Cada acción se ejecuta simultáneamente a través de zonas horarias y continentes.

La recuperación no es solo técnica. Es una declaración: el espacio cibernético tiene defensores activos, no solo víctimas reactivas. FileZen puede haber sido comprometido, pero el ecosistema que lo rodea ha aprendido, adaptado y fortalecido sus defensas en tiempo real.

FileZen fue parcheado. Las instancias comprometidas fueron aisladas, desinfectadas, restauradas desde backups verificados. Los procesos de manufactura fueron auditados línea por línea para identificar y corregir las alteraciones sutiles introducidas por APT40. El incidente fue contenido, documentado, reportado.

Pero en la sala del Fast Response Protocol, nadie celebra. Porque saben algo que los reportes oficiales no pueden capturar: APT40 no fue derrotado. Fue obligado a retroceder temporalmente mientras evalúa nuevos vectores de ataque. Su paciencia estratégica es generacional. Su memoria institucional es perfecta.

Regulator revisa los marcos de cumplimiento afectados: ISO 27001, NIST, CIS Controls. Cada control que falló se documenta, se refuerza, se monitorea. Pero en el fondo sabe que la verdadera lección no está en los frameworks. Está en la humildad de reconocer que la seguridad perfecta no existe. Solo la preparación constante para el siguiente ataque.

El CISO de la planta automotriz no duerme bien esa noche. O la siguiente. O la que sigue. Porque ahora sabe que en algún lugar del mundo, en algún centro de comando estatal, alguien está estudiando nuevas maneras de convertir herramientas legítimas en armas silenciosas.

Moraleja operacional

FileZen era solo el mensajero. APT40, el mensaje. La verdadera vulnerabilidad no estaba en el código, sino en la confianza ciega que depositamos en sistemas que nunca cuestionamos hasta que es demasiado tarde.

¿Cuántos FileZen tienes en tu red que aún no sabes que están ahí?

Héroe activado

KEV-1

Detección inicial de explotación activa. Correlación con base de datos CISA KEV. Alertas automatizadas de superficie de ataque global.

T1190 · T1059 · DETECTION

Héroe activado

Eris Sentinel

Análisis de TTPs MITRE ATT&CK. Identificación de patrones de ataque APT40. Correlación de eventos de autenticación con ejecución anómala.

T1078 · T1190 · MITRE

Héroe activado

NeonMind

Coordinación del Fast Response Protocol. Orquestación de respuesta multi-vector. Implementación de kill chain invertida para recuperación de territorio.

SOAR · NIST-CSF · COMMAND

Héroe activado

Magna

Mapeo de impacto en infraestructura OT. Identificación de FileZen como puente hacia sistemas SCADA. Análisis de sabotaje en especificaciones de manufactura.

ICS · OT · T1059

Héroe activado

Blacktrace

Perfil de inteligencia APT40/Leviathan. Rastreo de infraestructura de comando y control. Análisis de patrones de espionaje industrial estatal.

OSINT · APT-TRACK · DARKWEB

Héroe activado

Regulator

Documentación de gaps en frameworks de cumplimiento. Análisis de controles ISO 27001, NIST y CIS afectados. Procedimientos de lessons learned post-incidente.

ISO-27001 · NIST · CIS

Villano

APT40

Grupo de amenaza persistente avanzada. Ministerio de Seguridad del Estado (MSS) chino. Espionaje industrial y sabotaje de precisión quirúrgica.

CVE-2026-25108 · APT · NATION-STATE