La Deserialización que Compromete tu Help Desk Industrial

CVE-2025-26399 transforma SolarWinds Web Help Desk en una puerta trasera para APT29, permitiendo ejecución remota de código sin autenticación mediante deserialización maliciosa en el componente AjaxProxy. La vulnerabilidad expone sistemas SCADA y HMI que dependen de esta plataforma para gestión de tickets técnicos.

Infraestructura Industrial

Actor: APT29 (Cozy Bear)

CVSS 9.8

En CISA KEV

Qué Pasó: Deserialización Sin Validación Expone Infraestructura Crítica

CVE-2025-26399 explota una falla crítica de deserialización en SolarWinds Web Help Desk donde el componente AjaxProxy procesa datos serializados maliciosos sin validación, permitiendo ejecución remota de código con privilegios del servicio. CISA incorporó esta vulnerabilidad a su catálogo KEV el 9 de marzo de 2026, confirmando explotación activa en entornos de producción.

La vulnerabilidad afecta organizaciones que utilizan WHD para gestión de tickets en infraestructuras críticas, especialmente sectores energético, hídrico y manufacturero donde estos sistemas concentran credenciales de acceso a equipos SCADA, HMI y PLCs industriales.

CVSS Score

Sin Autenticación

Vector Principal

Convergencia

Compromiso del help desk permite acceso lateral a sistemas SCADA donde WHD gestiona credenciales de técnicos industriales.

Por Qué Importa para tu Organización

1. El vector: deserialización como superficie de ataque industrial

SolarWinds Web Help Desk opera como punto de convergencia IT/OT en infraestructuras críticas, concentrando tickets de mantenimiento que incluyen credenciales de sistemas SCADA. La deserialización sin validación mediante Web Application Firewall permite que APT29 ejecute código malicioso directamente en el servidor, comprometiendo el inventario completo de activos industriales gestionados por la plataforma.

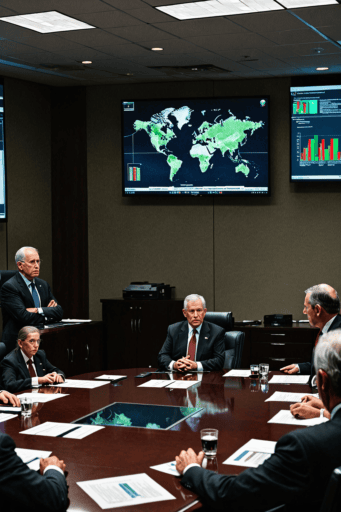

2. La motivación: espionaje industrial de largo plazo, no extorsión

APT29 privilegia acceso persistente y silencioso para espionaje prolongado sobre infraestructura crítica. Su presencia en WHD no busca interrupción inmediata sino mapeo de redes industriales, exfiltración de planos de procesos críticos y establecimiento de backdoors en sistemas OT para operaciones futuras de mayor envergadura.

3. El contexto México/LATAM: exposición en sectores estratégicos

Sectores energético, petroquímico y manufacturero mexicanos dependen extensivamente de SolarWinds para gestión técnica. La convergencia IT/OT en estas infraestructuras amplifica el impacto: un ticket de help desk puede contener credenciales de acceso a turbinas, sistemas de control de refinerías o equipos de distribución eléctrica nacional.

El Actor Detrás del Ataque

APT Estado-nación

Confianza: Alta

APT29, también conocido como Cozy Bear, es un grupo de espionaje cibernético vinculado al SVR (Servicio de Inteligencia Exterior de Rusia) activo desde 2008. Se especializa en operaciones de reconocimiento prolongado contra objetivos gubernamentales, de defensa e infraestructura crítica, utilizando técnicas de acceso silencioso y persistencia a largo plazo.

Su historial incluye campañas de alta sofisticación como el compromiso de SolarWinds Orion (2020), ataques contra la OTAN e infiltración de agencias gubernamentales occidentales. Opera con enfoque estratégico: establece accesos, permanece latente por meses y extrae inteligencia de alto valor sin interrumpir operaciones del objetivo.

Según Mandiant, “APT29 demuestra capacidades técnicas excepcionales y paciencia operacional, mantiendo accesos durante años mientras mapea redes críticas para operaciones futuras”.

TTPs Documentadas — MITRE ATT&CK

| Técnica | ID | Táctica |

|---|---|---|

| Exploit Public-Facing Application | T1190 | Initial Access |

| Indirect Command Execution | T1202 | Defense Evasion |

| PowerShell | T1059.001 | Execution |

| System Network Configuration Discovery | T1016 | Discovery |

Fuente: MITRE ATT&CK ·

Análisis: Mandiant APT29 Analysis

Qué Deberías Hacer en las Próximas 48 Horas

La ausencia de parche oficial convierte este CVE en una emergencia de contención total que requiere aislamiento inmediato de todas las instancias de SolarWinds WHD.

Aislamiento Inmediato

Aislar servidores SolarWinds WHD de acceso público, bloquear tráfico hacia endpoint /AjaxProxy mediante WAF, implementar restricciones de red que permitan solo acceso desde segmentos internos autorizados.

Auditoría Forense Urgente

Revisar logs históricos de WHD buscando patrones de deserialización maliciosa, conexiones inusuales a AjaxProxy, procesos hijo anómalos y actividad de PowerShell no autorizada en servidores WHD.

Monitoreo Intensivo

Activar alertas específicas para tráfico HTTP hacia AjaxProxy, ejecución de procesos sospechosos desde servicios WHD, y movimiento lateral desde servidores de help desk hacia redes OT/SCADA.

Segmentación de Emergencia

Implementar segmentación adicional entre servidores WHD y redes de control industrial, revisar credenciales almacenadas en tickets de soporte técnico, rotar contraseñas de sistemas críticos.

Ejecutar un tabletop exercise simulando compromiso de WHD para validar procedimientos de respuesta a incidentes y coordinación entre equipos IT/OT ante un incidente de esta magnitud.

Cómo Proteger tu Organización

La protección efectiva contra vectores de deserialización requiere visibilidad granular del tráfico de aplicaciones, correlación de eventos entre capas IT/OT y threat intelligence actualizada sobre TTPs de APT estado-nación. Nuestro monitoreo SOC 24/7 integra detección especializada en ataques de deserialización con monitoreo de infraestructura crítica.

La diferencia está en la capacidad de correlacionar anomalías en help desk con patrones de reconocimiento en redes industriales. Detectamos el movimiento lateral desde sistemas de gestión hacia equipos OT antes de que el atacante establezca persistencia en controladores críticos.

Organizaciones reguladas por CNBV deben notificar el riesgo de compromiso de datos de usuarios al Comité de Riesgos dentro de 24 horas según la CUB.

Impacto Reputacional y en Medios

Impacto Reputacional y en Medios

La incorporación de este CVE al catálogo CISA KEV ha generado cobertura en medios especializados de seguridad industrial, particularmente por el impacto potencial en infraestructuras críticas. SolarWinds enfrenta presión adicional por su historial previo con APT29 en el caso Orion.

Para CISOs, este incidente refuerza la importancia de gestionar riesgo de terceros en proveedores de herramientas administrativas. La confianza depositada en plataformas de help desk debe equilibrarse con controles de segmentación y monitoreo que limiten el impacto de un compromiso.

Fuentes

Continúa en el Capítulo ZDU — Deserialización Letal en Control Industrial →

Stratos archiva el análisis industrial. Es la cuarta red crítica este mes donde el help desk era el talón de Aquiles. Magna no dice nada — pero su silencio pesa más que el reporte completo.

G.E.N.N.I.E. — Centro de Inteligencia Simbiótica

La deserialización en WHD expone una vulnerabilidad arquitectónica profunda: cuando los sistemas de soporte se convierten en vectores de ataque hacia infraestructura crítica. APT29 no busca interrupción inmediata sino mapeo silencioso de redes industriales para operaciones futuras de mayor envergadura.

Luna Varela de la Vega — ZDU-INTEL-VARELA

Enlace de Inteligencia Estratégica. Jefa de Relaciones Públicas del ZDU. Autora editorial.

Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Deserialización Letal en Control Industrial

Basado en la explotación activa de CVE-2025-26399 en SolarWinds Web Help Desk por APT29

La pantalla del técnico de mantenimiento parpadeaba con un código de error que nunca había visto. Sistema de control de turbinas offline. Backup offline. El historial de tickets en Web Help Desk mostraba una solicitud de soporte enviada tres minutos antes — pero nadie había reportado problemas.

En el servidor WHD, un proceso hijo ejecutaba comandos que no figuraban en ningún manual de operación. La deserialización había convertido datos inocuos en instrucciones letales, atravesando cada capa de seguridad como si no existiera.

Cuatro plantas más reportaron anomalías similares en los siguientes doce minutos. El patrón era demasiado coordinado para ser casual.

Los sistemas están respondiendo a comandos que nunca enviamos. Algo está ejecutando código desde el help desk.

En Moscú, APT29 archivaba silenciosamente los primeros mapas de red obtenidos desde los servidores comprometidos.

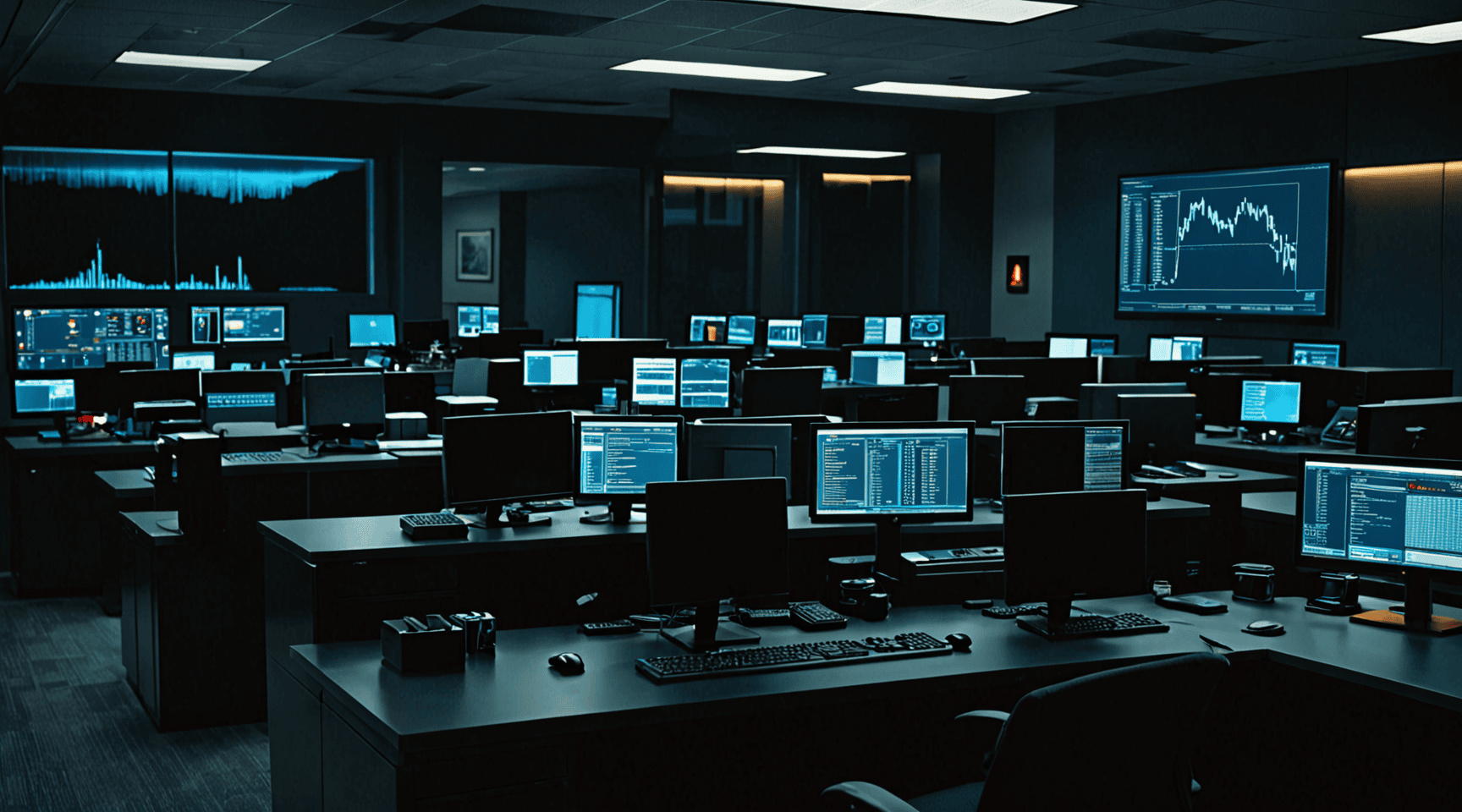

KEV-1 no duerme. Su algoritmo detecta la incorporación de CVE-2025-26399 al catálogo CISA a las 03:47 GMT y activa inmediatamente el escaneo de todas las instancias de SolarWinds Web Help Desk en redes monitoreadas. Proyección holográfica: 127 instancias vulnerables. Datos en rojo.

Eris Sentinel se materializa junto al feed de telemetría cuando sus ojos verdes detectan el patrón de deserialización. Su HUD muestra las técnicas MITRE iluminándose en secuencia: T1190, T1202, T1059.001. La cadena de kill es perfecta, silenciosa, letal.

Deserialización no validada en AjaxProxy. El atacante inyecta objetos Java serializados directamente en el proceso WHD. No hay validación, no hay sanitización. Es una autopista hacia RCE.

Las técnicas se despliegan como una sinfonía letal: explotación de aplicación pública seguida de ejecución indirecta para evadir detección, culminando con PowerShell como vector de persistencia. Cada TTP alimenta al siguiente en una cadena que degrada controles defensivos progresivamente.

El patrón es APT29. Acceso silencioso, mapeo prolongado, sin interrupción operacional. Están cartografiando redes industriales desde los tickets de soporte.

¿Cuántos sectores críticos usan WHD para gestionar credenciales de sistemas SCADA?

Eris sostiene su mirada un segundo más de lo necesario antes de responder. NeonMind coordina con precisión excepto en ese instante donde algo no dicho pesa entre ellos.

La sala del Fast Response Protocol se activa con prioridad máxima. Pantallas proyectan el mapa global de instalaciones WHD comprometidas: puntos rojos en refinerías, plantas energéticas, sistemas hídricos. La convergencia IT/OT convierte cada help desk en una puerta hacia infraestructura vital.

Magna, necesito inventario completo de dependencias WHD en redes OT. Prioridad: sistemas de control en energía, agua, manufactura.

Magna se incorpora con la intensidad silenciosa que caracteriza su aproximación a infraestructura crítica. Su conexión con sistemas industriales va más allá del protocolo — es instintiva, visceral. Protege lo que él valora sin declarlo jamás.

Cuarenta y tres redes OT con WHD como sistema de gestión de credenciales. El atacante ya tiene mapas de HMI, PLCs, RTUs. Estamos expuestos.

Stratos, análisis de superficie de ataque en cloud. ¿Qué instancias WHD están expuestas públicamente?

Ochenta y siete instancias sin WAF, acceso directo a AjaxProxy desde Internet. La tormenta ya está dentro de la red.

Blacktrace emerge de las bibliotecas oscuras con inteligencia fresca sobre APT29. Sus múltiples monitores proyectan IOCs, familias de malware y perfiles de threat actor mientras analiza leak sites en silencio. La atmosfera es de contrainteligencia profunda — reconocimiento silencioso mid-incident.

APT29 no busca extorsión. Los accesos obtenidos via WHD alimentan mapas de infraestructura crítica para operaciones futuras de mayor envergadura.

Sus ojos azules, pupilas dilatadas por horas de inmersión en data arqueología, procesan patrones que otros no ven. El historial de Cozy Bear es claro: acceso prolongado, mapeo silencioso, extracción de inteligencia sin interrumpir operaciones del objetivo.

La complicación surge cuando APT29 adapta su vector en tiempo real. Los payloads de deserialización mutan, evadiendo firmas IDS mediante polimorfismo. El atacante no solo mantiene acceso — está escalando privilegios sistemáticamente a través de credenciales extraídas de tickets históricos.

Magna detecta la anomalía más crítica: sistemas SCADA reportan configuraciones alteradas que no corresponden a ningún change request documentado. La modificación es sutil — ajustes de thresholds que pasarían desapercibidos durante meses.

La tensión entre proteger infraestructura operacional y contener la amenaza crea fricción entre equipos. Cerrar WHD significa interrumpir soporte técnico a plantas críticas. Mantenerlo activo significa permitir que APT29 continúe su mapeo silencioso. El dilema es operacional y estratégico simultáneamente.

Magna encuentra el punto de quiebre: una cuenta de servicio WHD está ejecutando comandos de diagnóstico en controladores PLC durante ventanas de mantenimiento programado. El atacante usa maintenance windows legítimas para ocultar su reconocimiento. La sofisticación operacional es inquietante.

Están usando nuestras propias ventanas de mantenimiento para reconnaissance. Cada comando de diagnóstico alimenta su mapa de red. Es invasión quirúrgica.

El universo industrial reacciona: alarmas silenciosas en controladores que han sido sondeados, logs de acceso que muestran actividad durante horas no autorizadas, credenciales de técnicos utilizadas desde ubicaciones geográficamente imposibles.

NeonMind orquesta la respuesta desde el command center con kill chain MITRE invertida proyectada epicamente. T-codes mapeados, hunt en progreso. La composición cinematográfica transmite recuperación de territorio coordinada — no solo contención, sino reconquista sistemática de cada sistema comprometido.

Implementación simultánea: aislamiento de WHD, rotación masiva de credenciales industriales, hunt activo por persistencia en controladores PLC. Recuperamos cada metro de red.

La contraofensiva es metódica: Eris rastrea cada IOC dejado por APT29 mientras Magna verifica integridad de configuraciones en sistemas críticos. Stratos implementa segmentación adicional que convierte el acceso lateral en un laberinto sin salida.

La contención requiere arquitectura defensiva completa: aislamiento de WHD en DMZ hardeneada, implementación de WAF con reglas específicas anti-deserialización, monitoreo granular de todos los procesos hijo generados por servicios de help desk, y rotación de credenciales en 847 sistemas industriales identificados como comprometidos.

El costo operacional es significativo: tres días de ventanas de mantenimiento extendidas, reconfiguración de 43 redes OT/IT, entrenamiento de equipos técnicos en protocolos de detección de deserialización maliciosa. APT29 ya no puede usar este vector, pero el daño al inventario de credenciales toma semanas en cuantificar completamente.

Regulator cierra la operación revisando la postura de compliance post-incidente. La simultaneidad de fallas en controles ISO 27001, NIST y CIS requiere documentación formal para auditorías regulatorias. Su gesto final — archivar el reporte con clasificación crítica — comunica el peso regulatorio del evento.

El silencio posterior al incidente pesa más que las alertas durante la crisis. Cada sistema industrial reconectado representa confianza restaurada, pero también…

Moraleja operacional

Los sistemas de soporte técnico concentran la confianza de toda una organización: credenciales, diagramas de red, procedimientos críticos. Cuando esa confianza se weaponiza, el atacante no solo accede a datos — hereda las llaves de la infraestructura que sostiene vidas humanas.

**¿Cuántos help desk operan hoy como puertas traseras no documentadas hacia sistemas que nunca fueron diseñados para ser alcanzables desde Internet?**

Héroe activado

Eris Sentinel

Detección inicial del patrón de deserialización maliciosa y mapeo de TTPs APT29 en tiempo real durante la crisis de WHD

T1190 · T1202 · T1059.001

Héroe activado

NeonMind

Coordinación del Fast Response Protocol y orquestación de contramedidas simultáneas en 127 instancias comprometidas

FRP-COORD · SOAR-AUTO · THREAT-HUNT

Héroe activado

Magna

Análisis de impacto OT/IT y detección de reconnaissance quirúrgico en controladores PLC durante ventanas de mantenimiento

OT-SEC · ICS-HUNT · CRIT-INFRA

Villano

APT29 (Cozy Bear)

APT estado-nación ruso, espionaje prolongado vía deserialización, mapeo silencioso de infraestructura crítica

CVE-2025-26399 · APT · RCE-DESER

Finteligencia