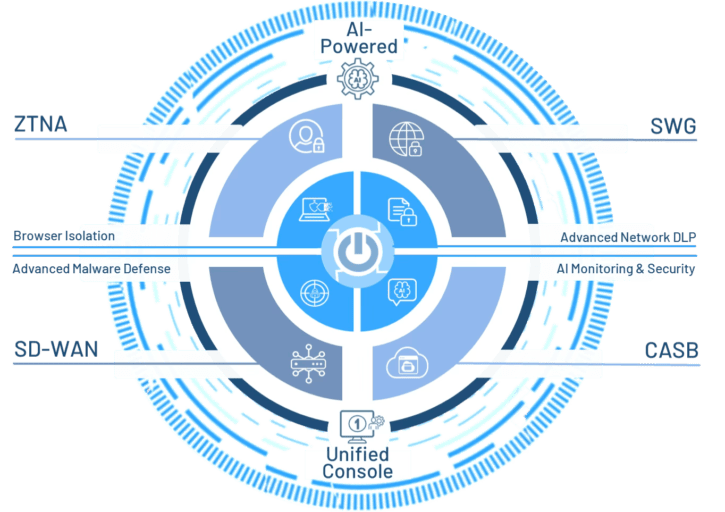

AI Powered

Socio estratégico iboss en México

iboss SASE Platform — Implementado y Operado por QMA en México

iboss es la plataforma SASE AI-Powered que unifica SWG, CASB, ZTNA, DLP, GenAI Security y SD-WAN en un solo framework de políticas. QMA la implementa y opera en México con disciplina operacional y evidencia auditable para cumplimiento. La arquitectura de contenedores de iboss aísla recursos por organización — claves SSL dedicadas, IPs configurables y paridad funcional entre despliegues cloud e híbridos.

Indicadores de plataforma (referencia de producto)

Latencia típica reportada en PoPs globales

Conexiones procesadas diariamente

Eventos/amenazas bloqueadas al día

Objetivo de disponibilidad del servicio

Patentes asociadas a la plataforma

Señales profundas. Protección inteligente. Visibilidad consistente.

En el mercado SASE es común encontrar stacks construidos por adquisiciones: consolas separadas,

almacenes de datos distintos y motores de política desconectados. Eso suele producir visibilidad fragmentada.

iboss fue diseñado como plataforma integrada: un framework de políticas, un repositorio de señales y una consola.

Los servicios comparten telemetría y controles para correlación entre dominios.

Preguntas que conviene poder responder en una revisión de postura

¿A dónde están fluyendo mis datos sensibles?

Visibilidad de flujos de datos en web, nube, SaaS y aplicaciones de IA, con políticas consistentes y evidencia.

¿Qué se comparte con herramientas de GenAI?

Controles para reducir exposición en GenAI, con reglas de DLP y trazabilidad para auditoría.

¿Qué SaaS está mal configurado o sobre-permisionado?

Señales de postura SaaS (SSPM) para identificar configuraciones de riesgo, permisos excesivos y exposición.

¿Cuál es mi postura hoy y qué priorizo?

Insights y recomendaciones priorizadas para orientar remediación y endurecimiento de políticas.

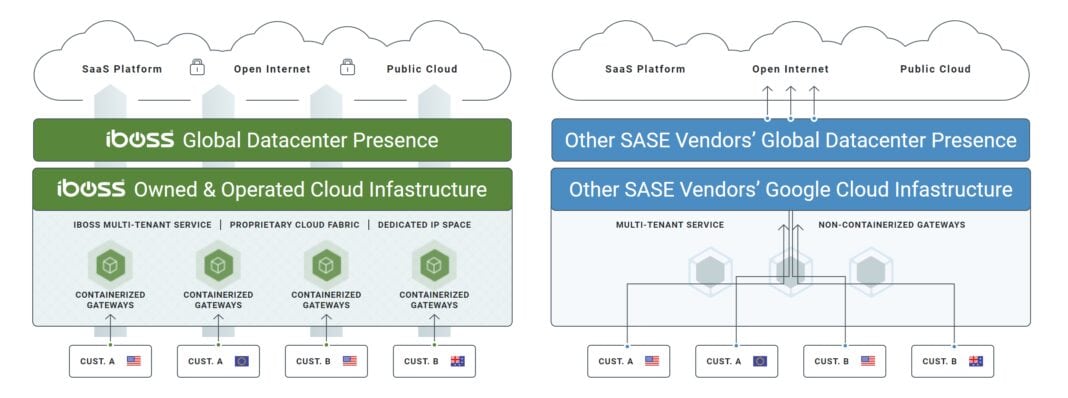

Arquitectura por contenedores: aislamiento operativo por organización

En modelos multi-tenant, componentes críticos pueden estar altamente compartidos. El aislamiento suele depender de

controles lógicos y disciplina operacional.

En iboss, el enfoque de contenedores busca aislar recursos y operación por organización, incluyendo llaves TLS/SSL y

componentes de servicio asociados, reduciendo el riesgo de “vecinos ruidosos” y apoyando requisitos regulatorios.

SSL Keys aisladas

Cada organización tiene sus propias claves de cifrado.

El compromiso de una no afecta a ninguna otra.

IPs dedicadas (según diseño)

Esquemas con IPs dedicadas disponibles; útil para allowlisting, reputación y operación controlada.

Operación híbrida

Opciones con gateways en sitio y nube, con políticas consistentes, según restricciones y conectividad.

Paridad funcional

Enfoque de paridad entre despliegues híbridos para evitar “versiones recortadas” en edge/local.

Ocho capacidades principales integradas

Cada capacidad opera sobre el mismo framework de políticas y señales, reduciendo fricción y ayudando a consolidar visibilidad.

Secure Web Gateway (SWG)

Filtrado de URLs, inspección SSL/TLS y control de amenazas web.

Data Loss Prevention (DLP)

Controles DLP e integración con ecosistema Microsoft (según alcance).

AI-Powered CASB

Descubrimiento de shadow IT y control de aplicaciones SaaS con scoring de riesgo.

GenAI Protection

Controles para uso de GenAI con políticas de prevención de fuga y trazabilidad.

Zero Trust Network Access (ZTNA)

Acceso por aplicación basado en identidad para modernizar o sustituir VPN legacy.

Advanced Malware Defense

Análisis de comportamiento y sandboxing para amenazas avanzadas.

SSPM — Postura de SaaS

Señales de configuración, permisos y exposición para suites SaaS (p. ej. Microsoft 365).

SD-WAN integrado

Conectividad con seguridad integrada y despliegue controlado para sucursales.

GenAI Security: reduzca el riesgo de fuga de datos en IA

La adopción de IA generativa ha sido más rápida que la capacidad de control en muchas organizaciones.

Esto puede abrir canales de exposición de información sensible mediante prompts y conversaciones.

de las empresas no puede monitorear el uso de IA ni los datos compartidos

visibilidad de conversaciones en plataformas GenAI principales (según alcance)

DLP en tiempo real bloqueando datos sensibles antes de llegar a la IA

Captura completa de conversaciones

Registro de interacciones con ChatGPT, Copilot, Gemini, Grok, Claude y servicios emergentes — visibilidad para

investigación y auditoría.

DLP en tiempo real

Bloqueo de datos sensibles antes de que lleguen a plataformas de IA — reduce exposición de código, datos de

clientes, PII y propiedad intelectual.

Descubrimiento de Shadow AI

Identificación de servicios de IA en uso, incluyendo herramientas adoptadas sin aprobación de TI, para gobernanza

y control.

Controles granulares de política

Reglas por usuario, grupo y departamento para acceso a IA y compartición de datos, con trazabilidad y evidencia

para cumplimiento.

Comparativo: enfoque arquitectónico

En SASE, diferencias relevantes suelen ser de arquitectura y operación: aislamiento, gobierno de política,

consolidación de señal y complejidad operativa. Este cuadro resume enfoques típicos.

| Capacidad | iboss | Zscaler | Netskope | Palo Alto |

|---|---|---|---|---|

| Arquitectura | Aislamiento por contenedores (enfoque) | Multi-tenant | Multi-tenant | Nube/servicios gestionados |

| IPs dedicadas | Disponibles según diseño | Varía por plan | Varía por plan | Varía por plan |

| CASB | Analítica + control | CASB | CASB | CASB / controles |

| Controles GenAI | Políticas + visibilidad | Varía por enfoque | Varía por enfoque | Varía por enfoque |

| SSPM | Integrable en plataforma | Varía por portafolio | Varía por portafolio | Varía por portafolio |

Nota: cuadro orientativo con enfoque arquitectónico (febrero 2026). La evaluación final depende del alcance, licenciamiento y diseño.

Casos y referencias públicas

Existen referencias públicas de iboss en sectores regulados y organizaciones con alta exigencia operativa.

QMA puede facilitar el proceso de evaluación y, cuando aplique, referencias por industria o tamaño.

Salud

NHS South London and Maudsley

Referencia pública sobre despliegue y operación en un entorno regulado.

Casos disponibles en

iboss.com/case-studies.

QMA en México: operación con disciplina y evidencia

iboss es la plataforma. QMA es la capa operacional: implementación, gobierno de políticas,

operación continua y evidencia para cumplimiento.

Implementación y configuración

Despliegue adaptado a tu arquitectura, incluyendo integración con Microsoft Entra y SIEM.

Operación continua

Ajuste de políticas, gestión de incidentes, revisión de postura y soporte en español.

Evidencia para cumplimiento

Reportes ejecutivos y técnicos con evidencia exportable para auditoría, por industria.

Contexto local

Alineación de DLP, retención y acceso con prácticas y exigencias en México.

Implemente iboss Zero Trust SASE con QMA en México

Una evaluación inicial permite identificar brechas de visibilidad y definir un plan de implementación y operación,

incluyendo integración con Microsoft y criterios de éxito.