El ERP como Vector Crítico: Cómo Cl0p Silenció la Memoria Financiera de Más de 100 Organizaciones

Oracle E-Business Suite. CVE-2025-61882. CVSS 9.8. Explotado como zero-day desde agosto de 2025. Más de 100 organizaciones comprometidas. Cuatro grandes empresas globales todavía en silencio. México expuesto.

Qué pasó: CVE-2025-61882 y la cadena de explotación invisible

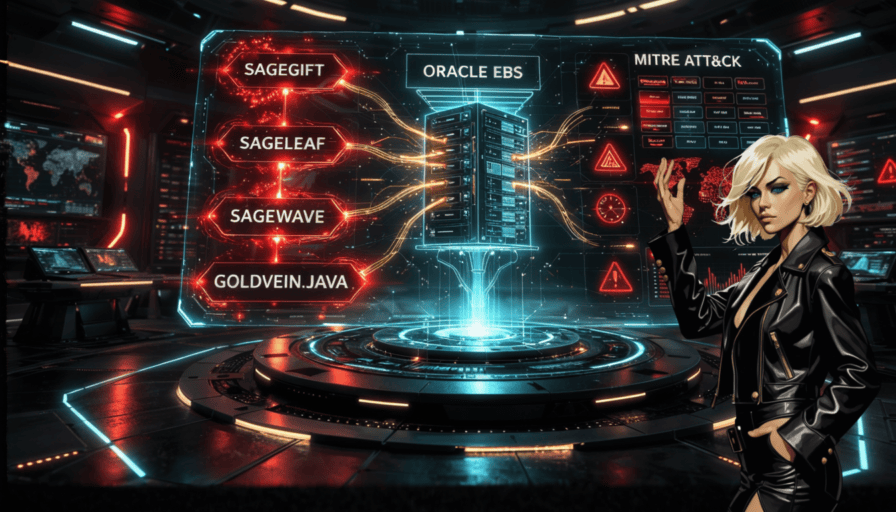

La vulnerabilidad central — CVE-2025-61882 — tiene un CVSS de 9.8. Permite ejecución remota de código sin autenticación, accediendo al componente BI Publisher Integration del módulo Oracle Concurrent Processing a través de HTTP estándar. Cualquier instancia de Oracle EBS versiones 12.2.3 a 12.2.14 expuesta a internet era un objetivo viable. Cl0p/FIN11 encadenó esta falla con CVE-2025-61884 (CVSS 7.5) para acceder sin credenciales a componentes sensibles de configuración. Una vez dentro, desplegaron un framework de malware fileless multi-etapa:GOLDVEIN.JAVA, SAGEGIFT, SAGELEAF y SAGEWAVE — implants en memoria diseñados para evadir detección basada en archivos. Cronología documentada:| Fecha | Evento |

|---|---|

| 10 jul 2025 | Actividad sospechosa inicial en servidores EBS (detectada retroactivamente) |

| 9 ago 2025 | Explotación confirmada de CVE-2025-61882 como zero-day (pre-patch) |

| 29 sep 2025 | Campaña de extorsión masiva — correos a ejecutivos desde cuentas comprometidas |

| 4 oct 2025 | Oracle libera parche de emergencia para CVE-2025-61882 |

| 11 oct 2025 | Parche out-of-band CVE-2025-61884 · CISA añade ambos al catálogo KEV |

| 16 mar 2026 | 100+ organizaciones listadas · 4 gigantes globales aún sin declaración pública |

| Técnica | Descripción |

|---|---|

| T1190 | Exploit Public-Facing Application — RCE pre-auth vía HTTP sobre Oracle EBS expuesto |

| T1059.007 | Implant fileless Java en memoria: GOLDVEIN.JAVA · SAGEGIFT · SAGELEAF · SAGEWAVE |

| T1083 | File and Directory Discovery — mapeo completo del entorno EBS |

| T1560 + T1041 | Compresión y exfiltración — nómina, contratos, finanzas, proveedores |

| T1586.002 | Extorsión vía cuentas corporativas comprometidas — bypass de filtros de spam |

| T1078 | Valid Accounts — bypass SSO via login local EBS sin MFA como ruta de supervivencia |

Por qué importa: el ERP no es una aplicación. Es la memoria de la organización.

Oracle EBS no contiene datos de aplicación genéricos. Contiene nómina, expedientes de empleados, contratos con proveedores, configuración de cadena de suministro, registros financieros, información fiscal, datos de clientes con transacciones históricas. En muchos casos — incluyendo organizaciones con presencia en México — ese ERP es también el punto de integración con el SAT, con sistemas bancarios y con la contabilidad corporativa. Comprometer un Oracle EBS no es robar un archivo. Es obtener el libro mayor de la organización. El impacto sectorial en esta campaña fue ampliamente horizontal:El riesgo que no termina: extorsión silenciosa y el gap de notificación

El modelo de Cl0p en esta campaña tiene un componente que los CISOs en México deben considerar con especial atención: el gap entre compromiso y extorsión. Las organizaciones afectadas tenían entre 6 y 8 semanas de data exfiltrada antes de recibir el primer correo de extorsión. La pregunta jurídica no es menor: ¿en qué momento comienza la obligación de notificación bajo LFPDPPP si la organización víctima descubrió el compromiso por el correo del extorsionador? El conocimiento tardío no exime de responsabilidad regulatoria.Este incidente activa múltiples marcos normativos de forma simultánea:

- —LFPDPPP Art. 36 — Obligación de notificación a titulares. El momento del conocimiento activa el plazo, no el momento del ataque.

- —ISO 27001 A.12.6.1 — Instancias EBS expuestas sin parches aplicados en tiempo representan una no conformidad directa.

- —NIST SP 800-61r3 — Organizaciones sin telemetría de comportamiento sobre servidores ERP fallaron en la fase Detection & Analysis.

- —CISA KEV — Ambos CVEs en catálogo de explotados conocidos. Parche mandatorio para exposición regulatoria en EE.UU.

- —NOM-151 / CNBV — Si el ERP integra datos fiscales SAT o registros financieros regulados, la exposición se extiende a normativa mexicana tributaria y bancaria.

Qué deberías hacer ahora

Si tienes Oracle EBS: Asume compromiso hasta demostrar lo contrario. Si tu instancia estuvo accesible por internet entre julio y octubre de 2025 y no habías aplicado los parches, el primer paso no es parchear — es revisar logs de acceso retroactivos desde julio.La segunda brecha: el silencio como riesgo organizacional

A mediados de marzo de 2026, cuatro organizaciones globales listadas como víctimas en el sitio de Cl0p aún no han hecho ninguna declaración pública. Algunos de sus pares — los que no pagaron el rescate — ya tienen terabytes de datos internos disponibles públicamente en torrents. Este es el problema del silencio estratégico post-brecha: funciona mientras nadie descarga los archivos. En el momento en que un competidor, un regulador, un periodista o un demandante accede a esa data, el silencio se convierte en evidencia de negligencia deliberada — no de discreción operacional. La gestión de crisis de ciberseguridad en 2026 no es solo un problema técnico. Es un problema de gobernanza. El CISO que detecta y contiene tiene trabajo pendiente en la sala de juntas, no solo en el SOC.Zero Day Universe · Capítulo ZDU-005

La Vena de Oro

El análisis técnico tiene su contrapartida narrativa. Lee cómo Eris Sentinel detectó a GOLDVEIN tres semanas antes de que llegara el correo de extorsión — y qué decide hacer el CISO con esa verdad a las 3:47 de la mañana.

Leer el capítulo ZDU-005 →Fuentes técnicas verificadas: Google / Mandiant — Oracle EBS Zero-Day Exploitation Analysis · SecurityWeek, 16 mar 2026 — 4 Corporate Giants Still Silent · Tenable — CVE-2025-61882 FAQ · CISA KEV Catalog · NVD/NIST

G.E.N.N.I.E.

Este caso fue procesado por el motor iCrawler del ZDU. Señales en CISA KEV y NVD correlacionadas con histórico de campañas Cl0p — patrón confirmado: explotación masiva de plataforma enterprise + data theft + extorsión diferida. Recomendación: auditoría de exposición ERP a internet en organizaciones con Oracle, SAP o Microsoft Dynamics. Conoce a G.E.N.N.I.E. →Luna Varela

ZDU-INTEL-VARELA · Inteligencia Estratégica

Enlace de inteligencia estratégica y autora editorial del universo ZDU. Especialista en la intersección entre incidente técnico, impacto reputacional y comunicación ejecutiva. Ver todos los casos ZDU →Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes.

Oracle E-Business Suite llevaba semanas vaciándose en silencio. Cl0p no irrumpió. Se instaló. Y esperó a que tú hablaras primero.

GOLDVEIN

GOLDVEIN.JAVA, un framework modular que se instalaba en el espacio de proceso legítimo del servidor Oracle y abría cuatro canales simultáneos — SAGEGIFT para el reconocimiento, SAGELEAF para la compresión, SAGEWAVE para la exfiltración, y el núcleo GOLDVEIN gestionando la persistencia y la comunicación con el servidor de comando y control. Fileless. Invisible para los escaneos de archivo. Completamente funcional mientras el servidor estuviera vivo. La metáfora se construyó sola en la mente de Eris mientras miraba el diagrama de propagación: el ERP como un organismo. Los módulos de facturación, de nómina, de contratos, de cadena de suministro, interconectados como órganos. GOLDVEIN no había atacado un punto. Había encontrado la vena principal y había empezado a vaciarla, lenta y silenciosamente, durante semanas. El oro era la información. La vena era Oracle. Y el atacante había tenido tiempo de sobra.Cl0p · 100+ organizaciones · México

La Deuda

Eris Sentinel pasó el resto de la noche construyendo el mapa de detección retroactiva. No era para las organizaciones víctimas — era demasiado tarde para eso. Era para los que todavía no habían recibido el correo. Los que aún no sabían si estaban en la lista. Los que tenían Oracle EBS expuesto y nunca habían pensado que ese era el vector a vigilar. En algún punto de esa noche, el CISO se acercó a su estación de trabajo. No dijo nada al principio. Solo se detuvo junto a ella, mirando el mismo display que ella miraba.Zero Day Universe es una construcción narrativa original de QMA. Sus personajes, tramas y casos están inspirados en escenarios reales de ciberseguridad y no representan incidentes literales ni casos de clientes. · Para el análisis técnico completo: Artículo CISO ZDU-005 — El ERP como Vector Crítico.

G.E.N.N.I.E.

Este caso fue procesado por el motor de inteligencia narrativa del ZDU. GOLDVEIN activó protocolos iCrawler y MUTA·CORE — correlación en tiempo real de CVE-2025-61882 con histórico de campañas Cl0p: MOVEit, GoAnywhere, Cleo. Patrón coincidente: explotación masiva de plataforma enterprise → data theft → extorsión diferida. Probabilidad de campaña adicional en verticales ERP: alta. Conoce a G.E.N.N.I.E. →Luna Varela

ZDU-INTEL-VARELA · Inteligencia Estratégica

Enlace de inteligencia estratégica y autora editorial del universo ZDU. Especialista en la intersección entre incidente técnico, impacto reputacional y comunicación ejecutiva. Traduce el lenguaje del SOC al lenguaje de la sala de juntas — y viceversa. Ver todos los casos ZDU →