El sector retail en México lleva varios años en la mira de los ciberdelincuentes. No es casualidad: ningún otro sector combina tantos vectores de entrada simultáneos —puntos de venta físicos, plataformas de e-commerce, programas de lealtad, cadenas de suministro digitales y redes Wi-Fi en tienda— con una madurez de seguridad que, según Cisco, apenas alcanza el 2% de las organizaciones mexicanas. El resultado es una superficie de ataque que crece con cada canal nuevo, pero que pocas veces se defiende de manera proporcional.

En 2025, las organizaciones mexicanas recibieron un promedio de 3,394 ataques semanales por organización, con un incremento del 16% respecto al año anterior, posicionando al país como el segundo más atacado de América Latina según Check Point Research. Dentro de ese panorama, el retail y el e-commerce concentran el 12% de todos los ataques dirigidos a empresas medianas y grandes en México (DITESA), con un crecimiento del 21% solo en 2025.

Este artículo analiza qué revelan los datos del retail europeo sobre el estado real del sector en México, qué casos documentados sirven de referencia, y qué diferencia existe entre el cumplimiento en papel y la operación que realmente reduce el riesgo.

El retail mexicano, el blanco más rentable de LATAM

Los atacantes no eligen objetivos al azar. Eligen donde hay más datos, más transacciones y menos fricción para moverse lateralmente. El retail mexicano cumple las tres condiciones.

La razón es estructural: una cadena de autoservicio mediana opera simultáneamente con terminales POS en decenas de sucursales, portales de proveedores con acceso a sistemas de inventario, plataformas de e-commerce con pasarelas de pago, aplicaciones de lealtad conectadas a datos de consumo, y redes de tienda con dispositivos IoT (cámaras, beacons, sensores de temperatura). Cada uno de esos elementos es un activo expuesto. Cada integración con un tercero es una puerta adicional.

Coppel y Lockbit 3.0: cuando el POS se convierte en punto único de falla

El caso más documentado del retail mexicano reciente es el ataque a Coppel en 2024. El grupo de ransomware Lockbit 3.0 —uno de los más activos a nivel global— logró comprometer la infraestructura de la cadena, paralizando operaciones en 1,800 sucursales con pérdidas estimadas superiores a USD 15 millones. Las ventas en tienda y en línea se interrumpieron por varios días.

El caso es relevante no porque sea excepcional, sino porque es representativo. Lockbit no seleccionó a Coppel por ser una empresa descuidada: la seleccionó porque el retail tiene la combinación ideal de datos de alto valor (información de clientes, historial de compras, datos de pago) y sistemas heterogéneos heredados que son difíciles de parchear sin afectar operaciones. La lección central es que una sola brecha puede convertir la operación omni-channel en un punto único de falla.

El vector SPEI: fraude en la infraestructura de pagos

Además de ransomware, el retail mexicano enfrenta un vector de ataque que pocas industrias tienen tan expuesto: el Sistema de Pagos Electrónicos Interbancarios. Según datos de la consultora A3Sec, aproximadamente el 39% de los retailers mexicanos son víctimas de intentos de fraude a través del SPEI. No se trata de ataques sofisticados en todos los casos: muchos explotan credenciales comprometidas, autenticación débil en portales administrativos o accesos mal segmentados entre el entorno de pagos y la red general de tienda.

Benchmark europeo: los huecos que el retail con más recursos sigue teniendo

Para calibrar el problema en México, vale la pena mirar qué pasa en mercados con mayor regulación, mayor inversión en seguridad y mayor presión de cumplimiento. El reporte de Ethiack sobre 1,722 empresas retail en Europa ofrece un punto de referencia útil, precisamente porque los datos son peores de lo que cualquier CISO esperaría.

Lo que el retail europeo revela sobre la exposición digital en México

Un análisis reciente de 1,722 empresas retail en Europa documentó que el 16% de sus conexiones HTTPS usa certificados SSL inválidos o vencidos, y el 17% de sus servidores expone información de versión aprovechable por atacantes. Estas son fallas de higiene básica que persisten por falta de visibilidad sobre la superficie de ataque.

SSL inválidos o

vencidos (EU retail)

Servidores con

configs expuestas

Time-to-Exploit

promedio 2025

Empresas MX con

madurez real (Cisco)

Para el retail mexicano, la situación estructural es peor: empresas europeas con mayores recursos, bajo la presión regulatoria del GDPR y con madurez de seguridad superior al promedio de México, siguen mostrando estos huecos. Un CISO de retail en México debería leer estos datos como un piso mínimo, no como un techo.

Fuente: Ethiack — Digital Exposure to Cybercrime for European Retail · Cisco Ciberseguridad 2025 · A3Sec

Análisis 2025–2026

El tiempo de explotación llegó a territorio negativo

Uno de los datos más inquietantes del reporte europeo es que el Time-to-Exploit promedio en 2025 llegó a −1 días: las vulnerabilidades zero-day se explotan en entornos reales antes de que exista un parche disponible. Al mismo tiempo, el número de CVEs publicados en 2025 creció un 16% respecto al año anterior.

Esto tiene una implicación directa para cualquier equipo de seguridad que aún opera bajo un modelo de auditoría anual o pentesting trimestral: el ritmo de exposición supera con creces el ritmo de evaluación. Para el retail mexicano, donde las actualizaciones de sistemas POS a menudo se difieren para no interrumpir temporadas de alta demanda, el problema es todavía más agudo.

Shadow IT en retail: el origen más subestimado de la superficie de ataque

Una de las conclusiones más relevantes del análisis europeo no está en las métricas de SSL ni en los servidores expuestos: está en cómo crece la superficie de ataque sin que el equipo de seguridad lo sepa. En retail, el Shadow IT no surge de empleados que instalan software no autorizado. Surge de iniciativas de negocio completamente legítimas: el equipo de marketing integra una nueva plataforma de lealtad, el área de producto lanza una API con un aliado logístico, el área comercial conecta un CRM externo al sistema de inventario.

Cada una de esas integraciones genera activos expuestos, flujos de datos y credenciales que los equipos de seguridad descubren después del hecho, si es que los descubren. En México, donde el 37% de las superficies de ataque empresariales son desconocidas para los propios equipos de seguridad (HackerOne), el problema de visibilidad no es un gap técnico: es un gap operativo que ninguna herramienta resolverá si no hay un proceso continuo de descubrimiento de activos.

El contexto México: regulación, madurez y presión operativa

El retail europeo opera bajo la presión de GDPR, con sanciones que pueden alcanzar el 4% de la facturación anual global. Esa presión, aunque imperfecta, ha generado inversión en controles mínimos que en México simplemente no tienen el mismo incentivo regulatorio equivalente. Lo cual no significa que no existan obligaciones: las hay, y son exigibles.

PCI DSS 4.0 y LFPDPPP: dos frentes que no admiten improvisación

Todo comercio que procese, almacene o transmita datos de tarjeta está sujeto a PCI DSS 4.0, cuyos requisitos “future-dated” entraron en plena vigencia el 31 de marzo de 2025. Entre las exigencias más relevantes para retail: autenticación multifactor para todos los accesos al entorno de datos de tarjetahabiente (CDE), segmentación verificable de red, escaneos de vulnerabilidades con validación de remediación, y WAF activo en aplicaciones customer-facing.

En paralelo, la Ley Federal de Protección de Datos Personales en Posesión de los Particulares (LFPDPPP) establece obligaciones sobre avisos de privacidad, medidas técnicas y organizativas para proteger datos de clientes, y notificación de incidentes. Una brecha que exponga datos de compradores —nombres, direcciones, historial de compras, datos de pago— activa obligaciones regulatorias que, si se manejan reactivamente, tienen consecuencias legales y reputacionales.

El problema documentado no es el desconocimiento de estas normas: es la brecha entre lo que dice el checklist de cumplimiento y lo que ocurre en la operación diaria. La gestión de riesgo y cumplimiento efectiva no es un ejercicio anual: es el subproducto de controles operativos que funcionan todos los días.

El 2% de madurez: la distancia entre el papel y la operación real

El índice de ciberseguridad 2025 de Cisco estima que solo el 2% de las empresas en México alcanza el nivel de madurez suficiente en gestión de riesgos de ciberseguridad. El otro 98% opera con brechas que van desde visibilidad incompleta de activos hasta ausencia de procesos formales de respuesta a incidentes.

Para un CISO de retail, esto significa que la competencia del sector en materia de seguridad es en promedio baja, lo cual hace más atractivo al sector como objetivo, y más difícil justificar inversión frente a una dirección que no ha vivido un incidente. El argumento que funciona no es el técnico: es el financiero. El costo promedio de recuperación de un ataque de ransomware en México fue de USD 1.35 millones en 2025 (Sophos), sin contar el costo reputacional ni las obligaciones regulatorias post-incidente.

La brecha de visibilidad: lo que no ves no puedes defender

El problema central del retail en México no es la falta de herramientas. Es la falta de visibilidad continua sobre lo que está expuesto. El benchmark europeo mostró que empresas con decenas de miles de activos digitales expuestos no sabían que el 37% de ellos existía. En un retailer mexicano con 50 sucursales, un e-commerce, tres integraciones logísticas y un programa de lealtad, esa brecha se multiplica.

Cadena de suministro digital: el vector que más creció

Los ataques a la cadena de suministro digital escalaron significativamente en 2025. El patrón es consistente: el atacante no apunta directamente al retailer, sino a un proveedor con acceso a sus sistemas —un integrador de POS, un proveedor de CRM, un aliado de última milla— y usa esa entrada para moverse lateralmente hacia el objetivo real.

Adidas sufrió una brecha en 2025 vinculada directamente a un proveedor externo de servicio al cliente. En México, donde muchas cadenas de retail externalizan sistemas críticos a proveedores con menor madurez de seguridad, el riesgo de cadena de suministro es proporcional al número de integraciones activas. Sin un proceso de gestión continua de vulnerabilidades que incluya superficies de terceros, ese vector permanece invisible.

Temporadas pico: cuando el riesgo y el tráfico crecen juntos

El retail en México tiene una particularidad operativa que pocas industrias comparten: la concentración extrema de ingresos en períodos de días. El Buen Fin, Hot Sale y la temporada navideña representan una fracción desproporcionada de las ventas anuales. Esos mismos períodos son los más atractivos para los atacantes: el volumen de tráfico hace más difícil distinguir actividad legítima de actividad maliciosa, los equipos de TI están enfocados en disponibilidad, y la presión operativa disuade de aplicar parches o cambios de configuración.

Un plan de continuidad del negocio y recuperación de desastres calibrado para retail debe contemplar explícitamente estos períodos: umbrales de alerta diferenciados, reglas de WAF ajustadas para picos legítimos de tráfico, y un runbook de escalamiento que distinga un DDoS de un Hot Sale real.

De la reactividad a la operación continua: qué cambia en la práctica

La diferencia entre un retailer que contiene un incidente en horas y uno que tarda semanas no suele ser la sofisticación de sus herramientas. Suele ser si tiene o no un proceso operativo que funcione antes, durante y después del ataque.

El modelo de auditoría anual ya no alcanza

Con el Time-to-Exploit en −1 días y las superficies de ataque cambiando con cada lanzamiento de canal o integración de proveedor, el pentesting anual o trimestral genera una fotografía del pasado, no del presente. El benchmark europeo es explícito: las organizaciones que confían en evaluaciones periódicas seguirán apareciendo en los titulares de brechas.

Lo que funciona es un modelo de análisis continuo de vulnerabilidades con priorización basada en exposición real —no solo en CVSS teórico— y con evidencia de remediación que alimente tanto la operación como las auditorías de PCI DSS. La diferencia entre un score CVSS 8.0 en un sistema aislado y un CVSS 5.0 en una API de pago expuesta al público es la diferencia entre riesgo teórico y riesgo operativo.

IAM como primera línea, no como último recurso

El vector de entrada más frecuente en brechas de retail a nivel global sigue siendo el robo o la reutilización de credenciales. El patrón “credential stuffing” —usar credenciales comprometidas en otras brechas para acceder a portales de administración, paneles de e-commerce o accesos de proveedores— es efectivo precisamente porque muchos entornos carecen de MFA consistente en todos sus accesos.

La gestión de identidad y acceso en retail no es un proyecto de directorio: es un control operativo que debe cubrir empleados, proveedores externos, accesos a POS, paneles de administración de e-commerce y sistemas de backoffice. Cada acceso no gobernado es un vector potencial.

Respuesta a incidentes: el playbook que no puede improvisar

Cuando ocurre un incidente en retail —y los datos sugieren que es cuestión de cuándo, no de si— la velocidad de contención determina el costo final. Un equipo que activa un playbook probado contiene en horas. Un equipo que improvisa tarda días, y en esos días el atacante se mueve lateralmente, exfiltra datos y cifra backups.

Un plan de respuesta a incidentes para retail debe contemplar escenarios específicos: contención de breach de tarjetas con notificación a redes de pago, aislamiento de POS comprometidos sin detener operaciones en el resto de la tienda, análisis forense de web app attacks en e-commerce, y comunicación regulatoria bajo PCI DSS y LFPDPPP. No es documentación: es ensayo y evidencia.

¿Tu operación retail tiene visibilidad sobre todos sus activos expuestos? Solicita una evaluación sin costo y descubre los huecos antes que los atacantes.

Lo que el CISO de retail debería exigir de su operación de seguridad

Más allá de las herramientas y los marcos de referencia, hay controles concretos que marcan la diferencia en entornos de retail. No todos requieren inversión nueva: algunos son configuraciones, procesos o cambios de prioridad que ya deberían estar operando.

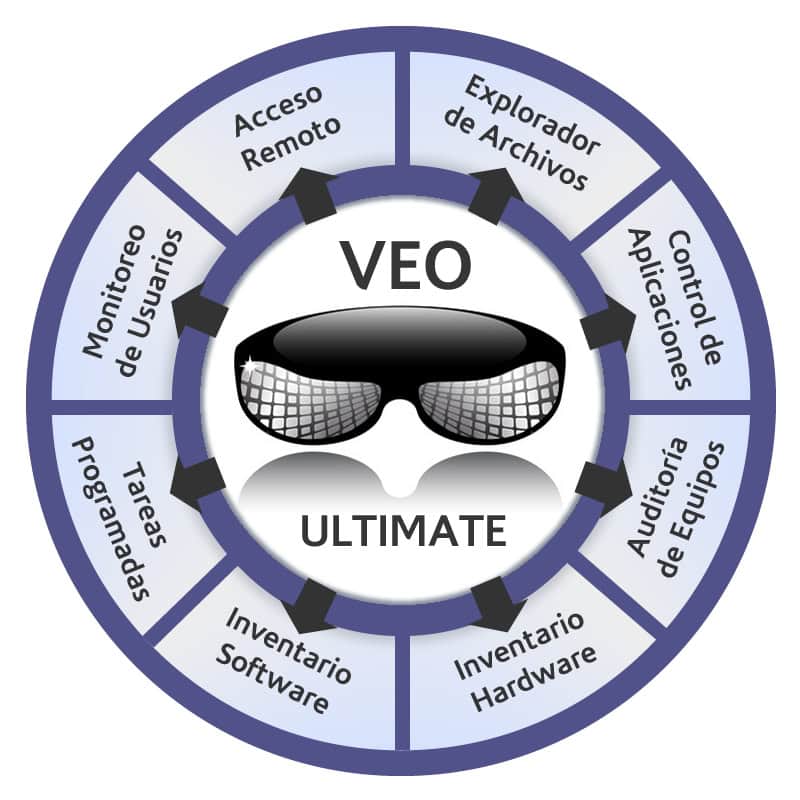

Visibilidad continua de activos expuestos

Si no sabes qué está expuesto, no puedes defenderlo. El primer paso no es comprar un SIEM: es tener un inventario vivo de todos los activos con interfaz pública —subdominios, APIs, portales de proveedor, aplicaciones de tienda— actualizado con cada cambio de infraestructura. El 37% de activos desconocidos en empresas enterprise no es un dato abstracto: es el margen donde los atacantes operan sin encontrar resistencia.

Segmentación real del entorno de pagos

PCI DSS 4.0 exige segmentación verificable del entorno de datos de tarjetahabiente. No es suficiente declarar la segmentación en un diagrama: debe demostrarse con pruebas de penetración y evidencia de que el tráfico entre segmentos está controlado. En retail distribuido con decenas de sucursales, esto requiere gestión centralizada de firewall con políticas uniformes y onboarding ágil de nuevas ubicaciones.

Priorización basada en exposición, no en severidad teórica

Un CVSS 9.0 en un servidor de desarrollo sin acceso a internet es menos urgente que un CVSS 5.5 en la API de checkout. La priorización efectiva combina el score de severidad con la probabilidad de explotación activa (EPSS) y el contexto de exposición real del activo. Sin ese contexto, los equipos de remediación trabajan en el orden equivocado.

Monitoreo 24/7 con reducción de ruido real

Un SIEM sin tuning genera miles de alertas diarias. Un SIEM/SOAR gestionado con correlación alineada a MITRE ATT&CK y playbooks específicos para retail reduce ese ruido en más del 85%, permitiendo que los analistas respondan a lo que importa en lugar de triagear interminablemente. El MTTD —tiempo medio de detección— en incidentes críticos debería medirse en minutos, no en horas.

El retail en México no puede esperar al próximo incidente

El benchmark europeo no describe un sector ejemplar: describe un sector con recursos superiores al promedio mexicano que sigue mostrando huecos básicos de higiene digital. Si el retail europeo, bajo GDPR y con mayor inversión en seguridad, tiene el 16% de sus conexiones SSL comprometidas y el 17% de sus servidores exponiendo configuraciones, el retail mexicano debería leer esos números como un piso mínimo.

La combinación de 3,394 ataques semanales promedio por organización en México, un Time-to-Exploit que llegó a territorio negativo, y una madurez de seguridad en el 2% de las empresas crea una ventana de oportunidad enorme para los atacantes. Cerrarla no requiere el presupuesto de una empresa Fortune 500: requiere operación continua, visibilidad real y evidencia auditable.

El costo de un incidente como el de Coppel —USD 15 millones, 1,800 sucursales paralizadas, reputación comprometida— supera con creces el costo de un modelo de seguridad gestionada que opere antes de que ocurra. El argumento ya no es técnico: es financiero.

Conoce el modelo MSSP de QMA para retail, con operación 24/7, evidencia auditable para PCI DSS y LFPDPPP, y onboarding en 15 a 30 días.

Preguntas frecuentes: ciberseguridad para retail en México

¿Qué diferencia un ciberataque al retail de uno a otras industrias?

El retail combina datos de pago, datos personales de clientes y operación distribuida en un ecosistema interconectado. Eso significa que una sola brecha puede simultáneamente exponer datos de tarjeta (activando PCI DSS), datos personales (activando LFPDPPP) y paralizar ventas físicas y en línea. Pocas industrias tienen esa combinación de impacto regulatorio, operativo y reputacional al mismo tiempo.

¿PCI DSS 4.0 cubre también el e-commerce nativo?

Sí. Todo entorno que almacene, procese o transmita datos de tarjetahabiente está en scope, incluyendo plataformas de e-commerce, APIs de pago y formularios de checkout. PCI DSS 4.0 exige WAF activo en aplicaciones web customer-facing, autenticación multifactor para todos los accesos al entorno CDE, y escaneos de vulnerabilidades con evidencia de remediación. La externalización del procesamiento a un gateway no exime al comercio de todos los requisitos.

¿Qué pasa si un proveedor logístico o de CRM es comprometido?

Si el proveedor tiene acceso a tus sistemas —portales de inventario, APIs de entrega, integraciones de datos de cliente— su compromiso se convierte en una puerta de entrada a tu infraestructura. El atacante usa las credenciales o el canal de integración legítimos para moverse lateralmente. Controlar el riesgo de terceros requiere segmentación de accesos, monitoreo de sesiones privilegiadas de proveedores, y revisión periódica de los permisos activos.

¿Qué datos de clientes son los más buscados en ataques a retail?

Los más valorados son los datos de pago (números de tarjeta, CVV, datos de transacción), seguidos de datos personales combinados (nombre, dirección, teléfono, correo, historial de compras). La combinación de ambos permite fraude financiero directo y campañas de phishing altamente personalizadas. Los datos de programas de lealtad —con historial de comportamiento de compra— son también objetivo frecuente porque permiten construir perfiles detallados para ingeniería social.

¿Cómo afecta el ransomware específicamente a un punto de venta?

El ransomware en entornos POS puede cifrar los sistemas de las terminales, impidiendo procesar pagos, o puede apuntar al servidor central que gestiona las terminales de toda la cadena. En ambos casos, el impacto es inmediato: ventas detenidas, colas, pérdida de ingresos por hora de operación. Si no hay segmentación adecuada entre el entorno de pagos y la red corporativa, el movimiento lateral puede alcanzar sistemas de backoffice, CRM y logística en el mismo incidente.

¿Qué exige la LFPDPPP en caso de una brecha que exponga datos de compradores?

La LFPDPPP establece obligaciones de notificación al INAI y a los titulares de los datos cuando exista un riesgo real para sus derechos e intereses. La empresa debe documentar el incidente, las medidas adoptadas y el alcance de la exposición. A diferencia del GDPR europeo, los plazos y el proceso de notificación no están tan estrictamente definidos, pero la omisión deliberada puede derivar en sanciones administrativas y responsabilidad civil. Tener un playbook de respuesta con los pasos de comunicación regulatoria preestablecidos reduce el tiempo de reacción y la exposición legal.

¿Qué diferencia hace tener un MSSP versus un equipo interno en temporadas pico?

Durante el Buen Fin, Hot Sale o la temporada navideña, el tráfico legítimo crece exponencialmente y la presión operativa sobre el equipo de TI está en su punto máximo. Un equipo interno que maneja simultáneamente disponibilidad, soporte a tiendas y seguridad tiende a priorizar la disponibilidad, dejando alertas de seguridad sin atender. Un MSSP con cobertura 24/7 dedicada mantiene el monitoreo y la respuesta independientemente de la carga operativa interna, con umbrales de alerta preconfigurados para distinguir picos legítimos de actividad maliciosa.

¿Cuánto tarda típicamente la recuperación tras un ransomware en retail?

Sin un plan de respuesta probado, la recuperación promedio de un ataque de ransomware toma entre 3 y 6 semanas para volver a operación normal completa. El caso de Marks & Spencer en Europa tomó más de cinco semanas con pérdidas de £300 millones. Con un plan de continuidad operativa, playbooks probados y backups verificados fuera del entorno comprometido, la recuperación puede reducirse a días. La diferencia no está en la magnitud del ataque: está en si la organización practicó la respuesta antes de necesitarla.

Revisa el estado actual de la ciberseguridad para retail en México: cobertura omni-channel, cumplimiento PCI DSS 4.0 y LFPDPPP, y operación 24/7.

Conoce cómo operamos la gestión continua de vulnerabilidades con priorización basada en exposición real y evidencia auditable para auditorías PCI DSS.

Agenda una evaluación gratuita de tu superficie de ataque. Onboarding en 15 a 30 días, sin reemplazar tu equipo existente.