SentinelOne: Protección EDR/XDR con IA para Endpoint y Nube

Plataforma Única que Resuelve Más Problemas

Las organizaciones quieren más capacidad, menos complejidad y menos agentes.

SentinelOne entrega funciones EPP enriquecidas bajo la plataforma de Singularity.

El Problema: El AntiVirus, EPP y EDR tradicionales no resuelven el problema de ciberseguridad. Muchas empresas dependen de servicios adicionales, lo que incrementa la dependencia de la nube y aumenta el tiempo de permanencia del malware.

La actividad maliciosa puede tardar solo segundos en comprometer un endpoint, hacer daño y borrar rastros. Esta dependencia vuelve pasivas a las herramientas EDR actuales, ya que requieren intervención manual después de que el ataque ya ocurrió.

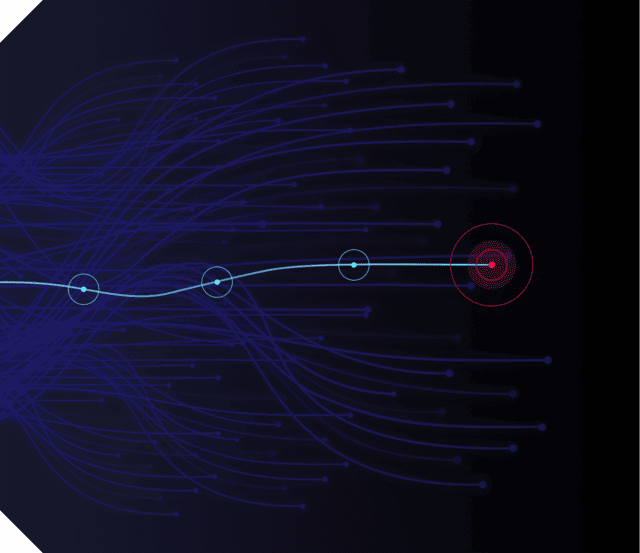

In-Depth Visibility

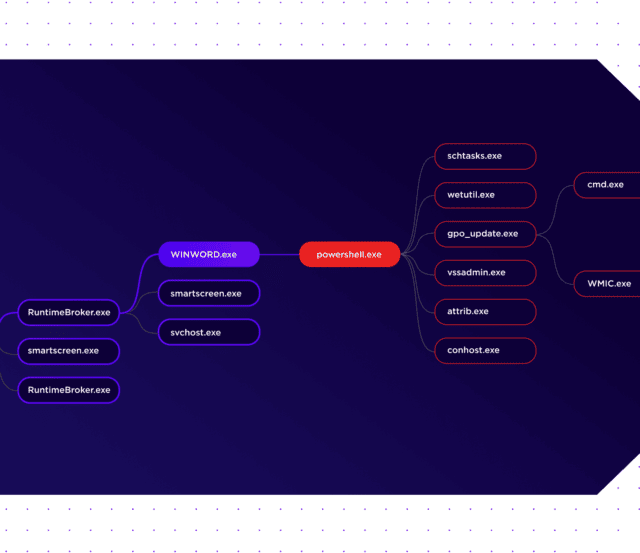

La tecnología patentada Storyline™ rastrea automáticamente todas las relaciones del sistema operativo, benignas y maliciosas, cada segundo del día. Permite a los analistas entender fácilmente la causa raíz y la historia completa de un ataque.

Aligera la Carga de Analistas

Reduce los tiempos de investigación manual y la fatiga de alertas correlacionando automáticamente la telemetría y alineándola al marco MITRE ATT&CK®.

Resolución Automatizada de Amenazas

ActiveEDR simplifica la respuesta y automatiza la resolución con la corrección de un solo clic para revertir cambios no autorizados, sin necesidad de scripting.

SentinelOne Endpoint Protection Platform unifica prevención, detección y respuesta en un único agente diseñado con machine learning y automatización.

Previene y detecta ataques en todos los vectores, elimina amenazas rápidamente con respuestas automatizadas basadas en políticas y ofrece visibilidad completa del entorno de endpoints con análisis forense en tiempo real.

Singularity Complete

Un Solo Agente Para Todos los Esfuerzos de Consolidación

- Incluye EDR de nivel enterprise con todas las funciones.

- NGAV e IA conductual para detener amenazas conocidas y desconocidas.

- Funciones avanzadas: control de red, USB y Bluetooth.

- Protección de la superficie de ataque de red con Ranger IoT.

La Trama que Automatiza la Visibilidad

- Storyline crea contexto en tiempo real desde el origen: cargas de trabajo nativas en Windows, Mac, Linux y Kubernetes.

- Permite pruebas de hipótesis eficientes que conducen a conclusiones rápidas de RCA.

- El reenlace de procesos entre árboles PID y a través de reinicios conserva el contexto completo.

- El lenguaje de consulta S1QL facilita búsquedas intuitivas y basadas en hipótesis.

ActiveEDR Automatiza la Respuesta

- Las respuestas de ActiveEDR están integradas en el mismo código que los mecanismos de prevención.

- Resuelva amenazas con 1 clic en uno, varios o todos los dispositivos de la organización, sin scripting.

- Corrija automáticamente amenazas y hallazgos benignos en tiempo real.

- Las listas de vigilancia automatizadas de Storyline Active Response (STAR) monitorean situaciones notables y personalizables.

- Una sola API con más de 350 funciones ofrece base sólida para mayor automatización.

Toolkit para el Cazador

- Retención histórica de datos EDR líder en la industria: visibilidad de 14 a 365 días.

- Deep Visibility Storyline pivotea y caza según el marco MITRE ATT&CK®.

- Aislamiento de red personalizable para contener amenazas.

- Secure Remote Shell disponible: Windows PowerShell, Mac & Linux bash.

- Captura manual y automática de archivos maliciosos y benignos en Windows, Mac y Linux.

- Integraciones opcionales de sandbox para análisis dinámico adicional.

SentinelOne Preguntas Frecuentes (FAQs)

¿SentinelOne soporta la cacería de amenazas utilizando tácticas y técnicas MITRE?

Sí. SentinelOne admite la búsqueda de amenazas con las Tácticas, Técnicas y Procedimientos (TTP) de MITRE ATT&CK. Esto ayuda a los analistas a comprender el comportamiento de sus endpoints y responder con precisión a actividades anómalas. Mejora la experiencia del SOC desde el primer día.

¿Puedo exportar los datos del EDR?

Sí. SentinelOne Cloud Funnel utiliza Kafka y permite a los clientes suscribirse a su conjunto de datos y exportarlos a su nube para su análisis o integración con otras herramientas.

¿Cuánto tiempo puede SentinelOne retener datos?

Ofrece retención de datos líder en la industria hasta 365 días. De manera predeterminada, provee visibilidad de 14 días, con la opción de extenderse según requisitos de cumplimiento.

¿Cómo me ayuda SentinelOne a responder rápidamente a las amenazas?

ActiveEDR automatiza la respuesta con contexto de Storyline™ y acciones de corrección automáticas o manuales. Los dispositivos eliminan procesos no autorizados en tiempo real, se aíslan y pueden revertirse a un estado seguro, reduciendo drásticamente el MTTR.

¿Cómo ayuda SentinelOne a reducir la carga de mi equipo de SOC?

SentinelOne supervisa continuamente cada evento en todos los sistemas operativos y entornos (centro de datos, nube, oficinas remotas). Correlaciona información para proporcionar contexto automatizado y completo, reduciendo errores y acelerando la detección. En pruebas de MITRE ATT&CK, obtuvo el menor número de falsos positivos.