no solo hallazgos

Monitoreo de Riesgos y Vulnerabilidades basado en riesgo real

Monitoreo continuo como parte del modelo MSSP

El Monitoreo de Riesgos y Vulnerabilidades entrega visibilidad continua para anticipar brechas, priorizar remediación y sostener evidencia. Para operarlo 24/7 con proceso, escalamiento y entregables, este servicio se integra dentro de nuestro modelo: MSSP.¿Requiere una evaluación puntual? Si el objetivo es obtener una línea base (foto del momento) con hallazgos y recomendaciones, consulte Análisis de Vulnerabilidades. Para operación continua con priorización, backlog y evidencia recurrente, este servicio se integra al modelo MSSP.

En un programa tradicional de vulnerabilidades es común ver miles de hallazgos y cientos de “críticos”, pero muy pocos representan riesgo explotable inmediato. En QMA operamos un modelo de priorización por riesgo real para que su equipo atienda primero lo que más reduce exposición: vulnerabilidades explotadas, alta probabilidad de explotación y activos realmente críticos.El problema: mucho ruido, poca acción

- Listas interminables sin claridad de por dónde iniciar.

- Remediación tardía por falta de enfoque y ventanas de cambio limitadas.

- Esfuerzo mal invertido: se atiende “severidad teórica” mientras el riesgo explotable permanece.

El enfoque QMA: priorización por explotabilidad y contexto

Nuestro modelo combina señales de explotación y probabilidad con el contexto operativo de su organización.

El resultado no es “otro reporte”, sino un backlog accionable con prioridades y tiempos objetivo.

Señales que usamos para priorizar

- Explotación confirmada (KEV): vulnerabilidades observadas en ataques reales.

- Probabilidad de explotación (EPSS): para anticipar lo que está por convertirse en incidente.

- Exposición: público vs. interno, superficie real accesible.

- Criticidad del activo: producción, datos sensibles, continuidad operativa.

- Controles compensatorios: segmentación, WAF/IPS, hardening, etc.

Qué entregamos: de hallazgos a remediación verificable

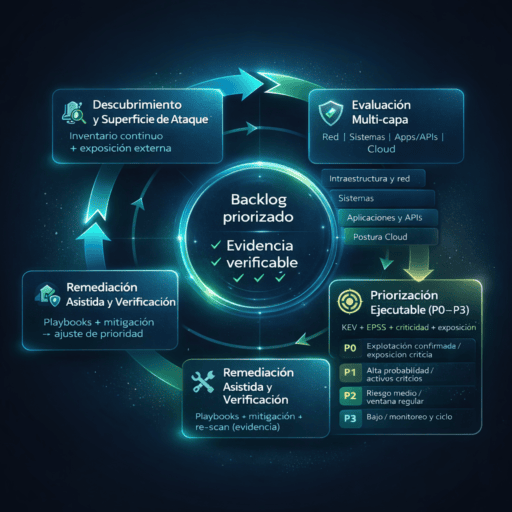

1) Descubrimiento y superficie de ataque

Inventario continuo de activos y servicios: endpoints, servidores, red, cloud, aplicaciones y exposición externa. Sin inventario confiable no existe gestión real.

2) Evaluación multi-capa

2) Evaluación multi-capa

- Infraestructura y red: servicios expuestos, configuraciones inseguras, cifrados débiles.

- Sistemas: parches faltantes, versiones vulnerables, hardening.

- Aplicaciones y APIs: riesgos comunes (OWASP) y exposición de endpoints.

- Cloud posture: permisos excesivos, recursos públicos, configuraciones inseguras.

3) Priorización ejecutable (P0–P3)

Reducimos miles de hallazgos a un conjunto manejable (por ejemplo, 50–200) con contexto claro: activo afectado, exposición, evidencia de explotación/probabilidad y acción recomendada.

4) Remediación asistida y verificación

- Guías de remediación paso a paso (parcheo, hardening, mitigación).

- Mitigaciones compensatorias cuando no se puede parchar.

- Re-escaneo para confirmar cierre (evidencia verificable).

5) Alertas proactivas

Cuando surge una vulnerabilidad relevante para su stack o exposición, emitimos alertas con impacto y prioridad, para recortar la ventana de riesgo.

Diferenciadores QMA

- Priorización por riesgo real, no solo por severidad.

- Backlog accionable con enfoque operativo y ventanas de cambio.

- Remediación asistida y verificación post-cierre.

- Visión integral: on-prem, cloud, aplicaciones y exposición externa.

- Reporte ejecutivo entendible para Dirección y Auditoría.

Cómo iniciamos

- Kick-off y definición de alcance (activos, ventanas, prioridades de negocio).

- Levantamiento de inventario y configuración de evaluaciones.

- Primer backlog priorizado con acciones inmediatas (P0/P1).

- Ciclo mensual de mejora: cierre, verificación, tendencias y nuevas exposiciones.

Integración con otros servicios de QMA

- Monitoreo de eventos (SIEM): correlación de intentos de explotación con exposición.

- Respuesta a incidentes: contención si se detecta explotación.

- Seguridad web (WAF): mitigación temporal de riesgos en apps/APIs.

Preguntas Frecuentes (FAQs)

¿Esto reemplaza el escaneo tradicional?

No. Lo mejora. El escaneo es el insumo; la diferencia está en la priorización, el backlog, la remediación asistida y la verificación.

¿Cada cuánto tiempo se evalúa?

Depende de criticidad y exposición. El objetivo es mantener visibilidad continua y ciclos de remediación predecibles.

¿Pueden operar con herramientas existentes?

Sí. Nos integramos al stack del cliente cuando ya existe, y definimos el esquema de operación y entregables.

Obtenga una evaluación gratuita de vulnerabilidades y descubra cómo nuestras soluciones pueden mitigar los riesgos de fuga de datos.