El comercio minorista, la salud, la energía y las financieras ven riesgos en tecnologías vulnerables POS, inestimables PHI/PII, la infraestructura nacional y sumas de dinero en los miles de millones de dólares.

Con ciber-atacantes constantemente actualizando su malware, herramientas y enfoques para el hacking, estas industrias no pueden permitirse utilizar sistemas de seguridad vulnerables y obsoletos que no se pueden escalar para abarcar todos sus riesgos.

Con ciber-atacantes constantemente actualizando su malware, herramientas y enfoques para el hacking, estas industrias no pueden permitirse utilizar sistemas de seguridad vulnerables y obsoletos que no se pueden escalar para abarcar todos sus riesgos.

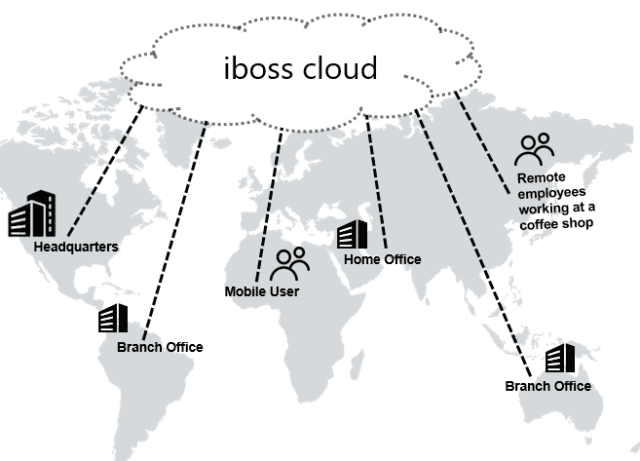

Las ubicaciones remotas son especialmente vulnerables debido a los recursos limitados de seguridad de TI.

La nube llena las lagunas en la seguridad de redes remotas legadas dejadas por las soluciones de seguridad instaladas bajo la infraestructura de las empresas, incluyendo el envejecimiento de hardware y problemas de actualización de hardware, la falta de escalabilidad, vulnerabilidades de software, y de alcance limitado.

Seguridad en la nube, la respuesta eficaz para ubicaciones remotas

Normalmente, las soluciones de seguridad instaladas localmente son caras, las instalaciones permanentes de hardware consumen.consumen tiempo y son difíciles de implementar.

Actualizar o escalar estas soluciones de seguridad puede significar la espera de costosas actualizaciones de hardware para completar.

Una vez que haya agregado hardware, no hay escala de vuelta hacia abajo para adaptarse a su uso y disfrutar de un ahorro.

La Seguridad basada-en-la-nube es un servicio y no una instalación y por eso se implementa fácilmente.

El modelo de Seguridad como Servicio ofrece las ventajas de rápidas actualizaciones de hardware que ocurren detrás de la escena y sin gastos iniciales.

Todo lo que experimenta es la migración transparente al nuevo hardware y las ventajas para escalar el servicio hacia arriba y hacia abajo, según sea necesario, sin esperas.

Las soluciones de seguridad legadas instaladas bajo premisas utilizan software de seguridad sobre el software del sistema operativo.

Actualizar el software de seguridad puede requerir tiempo de inactividad para la solución de seguridad.

El mantenimiento de la seguridad en la nube cuenta con abundantes recursos para probar rápidamente actualizaciones de software para sistemas operativos y en su propio sandboxing para antes de migrar parte de su hardware basado en la nube para el uso de su nuevo software.

Esto garantiza que siempre estás utilizando la última versión del software sin correr riesgos o pasar por interrupciones del servicio.

Una solución de seguridad legada instalada bajo premisas estará siempre limitada en alcance y ámbito de aplicación.

No ofrecerá una visión global de todas las redes y activos, incluyendo el hardware de red, servidores y endpoints tanto en la ubicación remota y la sede corporativa, el NOC, cualquiera de los centros de datos y otras ubicaciones.

Esto hace que sea difícil para una solución de este tipo conectar todos los puntos y ofrecer una imagen completa de un ataque, incluyendo brechas de malware, salida de datos, direcciones IP de los servidores de control y comandos atacando y el camino que toman los datos de su empresa y no digamos los medios para detenerla.

La nube trae consigo un rendimiento intensificado para al juego de seguridad.

La seguridad en la nube puede abarcar toda su empresa con todos sus activos, permitiendo la transparencia a profundidad y la calidad de seguridad de sus datos a donde sea que vayan.

La eficiencia de la nube, la escalabilidad y la capacidad de utilizar un servicio para incluir las ubicaciones remotas dentro del despliegue de seguridad-especialmente si la unen dentro del enfoque y capacidad de profundización, detectar, análisis e información sobre el comportamiento anómalo para una completa solución de seguridad.

Con la nube como el “big brother” que está en la esquina, mirando todo con su permiso y sus mejores intereses en el corazón, puede garantizar la seguridad de ubicaciones remotas, así como puede alcanzar cualquier rincón de su empresa.

Leer más acerca de la seguridad de su personal distribuido y ubicaciones remotas.

Escrito por David Geer

David Geer escribe sobre las tecnologías de seguridad para CSOonline.com y otras publicaciones. Su website www.davidgeer.com